Clear Sky Science · es

Atención no local mejorada con aprendizaje profundo para la detección robusta de ciberataques en sistemas SCADA basados en IoT industrial

Por qué importa proteger la industria inteligente

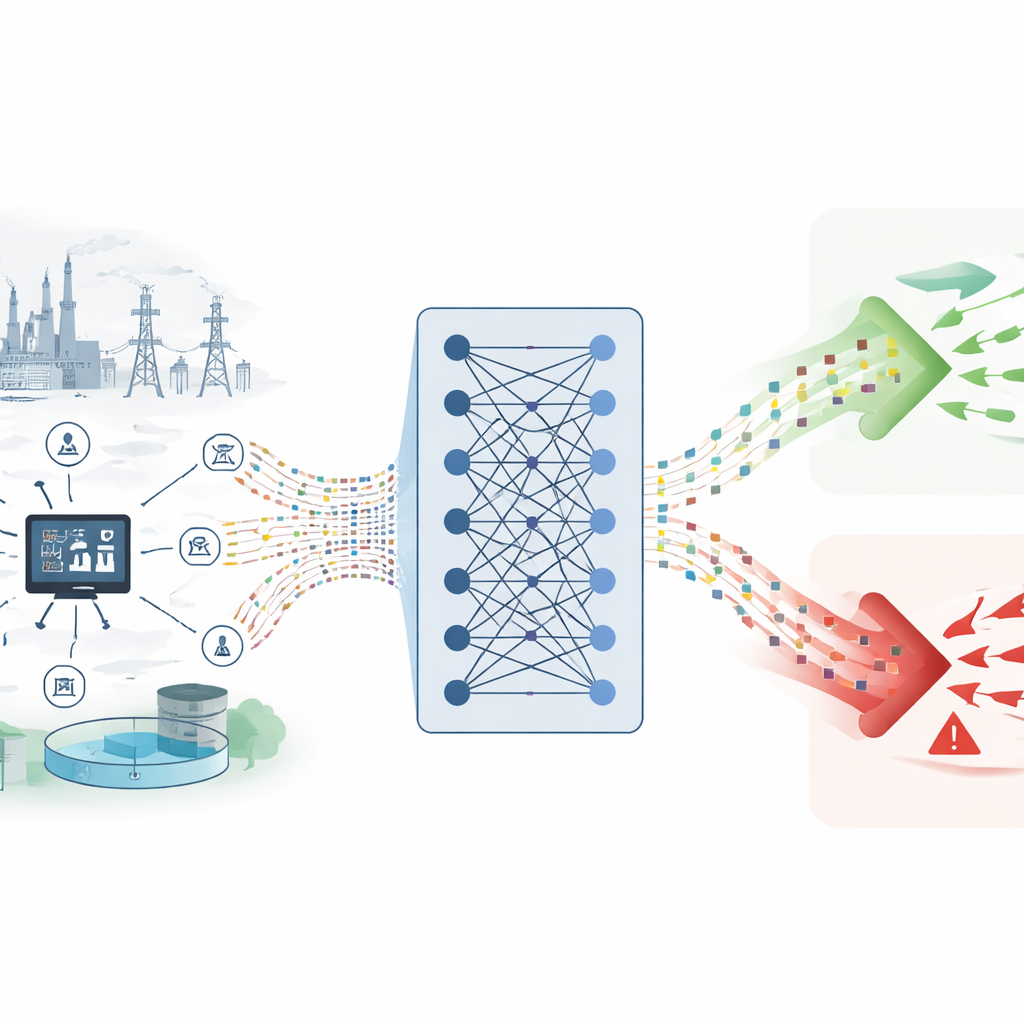

Las fábricas modernas, las redes eléctricas y los sistemas de agua dependen cada vez más de sensores y controladores conectados a Internet para mantener todo en funcionamiento. Esta red de dispositivos, a menudo llamada Internet industrial de las cosas, ofrece a los operadores una visión potente en tiempo real, pero también abre la puerta a los atacantes. El artículo que resume este texto explora un nuevo sistema de inteligencia artificial diseñado para detectar incluso los ciberataques más raros y sigilosos en estas redes vitales antes de que puedan causar cortes eléctricos, envenenamiento del agua o paradas de líneas de producción.

Cómo está conectada la industria hoy

En muchos sectores críticos, una plataforma de control central conocida como SCADA supervisa miles de dispositivos de campo: autómatas programables que controlan bombas y turbinas, sensores que miden presión y caudal, y unidades remotas que accionan interruptores o válvulas. Estos componentes se comunican constantemente a través de redes industriales, enviando datos a las salas de control y recibiendo órdenes a cambio. Debido a que estos sistemas están cada vez más conectados —a veces incluso accesibles desde Internet público— se han convertido en objetivos atractivos. Un único dispositivo débil o desactualizado, con escasa capacidad de procesamiento y pobre seguridad, puede proporcionar un punto de apoyo a un atacante para interrumpir una planta o una región entera.

Por qué las defensas tradicionales se quedan cortas

Las defensas tradicionales para estas redes dependen en gran medida de reglas fijas: cortafuegos que bloquean tráfico que coincide con patrones conocidos y herramientas de detección de intrusiones que buscan firmas de malware familiar. Estos métodos estáticos tienen dificultades frente a amenazas en constante cambio. Los atacantes modernos usan trucos inéditos de tipo «día cero», campañas de larga duración y manipulaciones sutiles de lecturas de sensores o señales de control que pueden eludir las comprobaciones basadas en reglas. Al mismo tiempo, los analistas humanos no pueden vigilar en tiempo real el torrente de datos de redes industriales. Estos límites han impulsado el interés en el aprendizaje automático y el aprendizaje profundo, que pueden aprender patrones de comportamiento normal y resaltar automáticamente actividades inusuales.

Una forma más inteligente de vigilar el tráfico de red

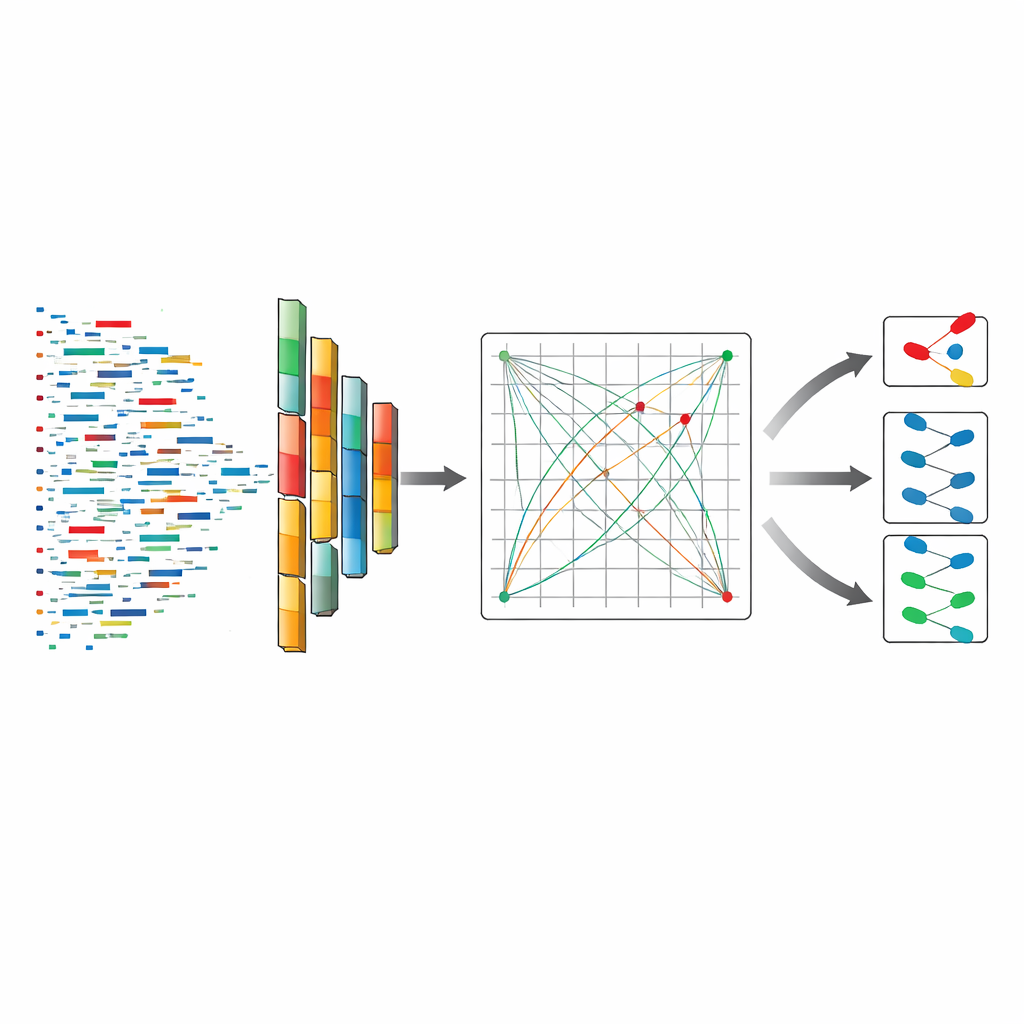

Los autores presentan un modelo de aprendizaje profundo llamado DeepNonLocalNN, construido específicamente para el tráfico de IoT industrial y SCADA. En lugar de tratar cada punto de datos de forma aislada, el modelo observa patrones a lo largo del tiempo y entre muchas mediciones diferentes a la vez —como tamaños de paquetes, intervalos temporales y tasas de datos entre dispositivos. Empieza con capas convolucionales que son buenas para descubrir patrones locales, como ráfagas repetidas de un dispositivo que se comporta mal. Encima de eso, añade bloques de «atención no local», que permiten al modelo ponderar las relaciones entre eventos distantes en la secuencia de tráfico. Esta combinación le ayuda a detectar signos sutiles y distribuidos de comportamiento malicioso que modelos más simples podrían pasar por alto.

Probar el modelo en un entorno realista

Para evaluar el rendimiento de DeepNonLocalNN, los investigadores usaron un gran conjunto de datos público que imita una red industrial real, que contiene más de un millón de ejemplos de tráfico cotidiano y malicioso. La mayor parte de los datos parece normal, mientras que solo una fracción diminuta corresponde a ataques graves como puertas traseras ocultas o inyecciones de comandos cuidadosamente diseñadas. Este desequilibrio refleja la realidad: los ataques son raros pero críticos. El equipo comparó su modelo con varios enfoques establecidos de aprendizaje profundo, incluidos redes recurrentes que rastrean secuencias y otras arquitecturas basadas en atención. Midieron no solo la precisión global, sino también qué tan bien cada método reconocía cada tipo de ataque, especialmente los raros.

Qué revelan los resultados

DeepNonLocalNN obtuvo un rendimiento excepcional. Clasificó correctamente casi todo el tráfico, alcanzando puntuaciones cercanas a la perfección en métricas estándar de precisión y detección. Más importante aún, superó con diferencia a los modelos competidores en la detección de los tipos de ataque más escasos pero peligrosos. Mientras que otros métodos a menudo etiquetaban erróneamente estos casos raros como normales, el nuevo modelo detectó la mayoría de ellos, gracias a su capacidad para combinar patrones locales finos con una visión global del flujo de tráfico. Los autores también emplearon trucos de entrenamiento especializados para contrarrestar el desequilibrio de datos, asegurando que el modelo no aprendiera simplemente a favorecer la clase normal, abrumadoramente dominante.

Qué significa esto para la vida cotidiana

Para el público general, la conclusión principal es que algoritmos más inteligentes pueden ofrecer un sistema de alerta temprana mucho más sólido para la infraestructura crítica de la que dependemos —electricidad, agua, transporte y manufactura. DeepNonLocalNN demuestra que, al permitir que un modelo de IA aprenda tanto detalles locales como contexto amplio en el comportamiento de la red, es posible detectar incluso ciberataques sigilosos y poco comunes antes de que causen daño físico. El trabajo aún no es listo para enchufar y usar en todas las plantas: futuros esfuerzos deberán reducir sus exigencias computacionales y probarlo en más entornos reales —pero apunta hacia herramientas de detección de intrusiones que son rápidas, adaptables y mucho más capaces que las defensas basadas en reglas del pasado.

Cita: Yilmaz, M.T., Polat, O., Algul, E. et al. Non-local attention enhanced deep learning for robust cyberattack detection in industrial IoT-based SCADA systems. Sci Rep 16, 7857 (2026). https://doi.org/10.1038/s41598-026-37146-1

Palabras clave: seguridad del IoT industrial, ciberataques SCADA, detección de intrusiones, aprendizaje profundo, atención no local