Clear Sky Science · es

Acción paramétrica de imágenes homomorfas del grupo modular y su aplicación en el cifrado de imágenes

Por qué ocultar imágenes es más difícil de lo que parece

Cada día enviamos fotos por internet—escáneres médicos, documentos de identidad, instantáneas familiares—frecuentemente sin pensar en quién más podría verlas. Los métodos de cifrado tradicionales se diseñaron para texto y números, y pueden tener problemas con el gran tamaño y la estructura de las imágenes. Este artículo presenta una forma matemáticamente sofisticada de mezclar imágenes hasta hacerlas resistentes a muchas técnicas de ataque modernas, manteniendo al mismo tiempo una eficiencia suficiente para su uso práctico.

De cerraduras simples a llaves digitales más inteligentes

La mayoría del cifrado moderno de datos, incluidas las imágenes, se basa en cifrados por bloques: algoritmos que dividen la información en bloques pequeños y los transforman repetidamente. En el corazón de muchos cifrados por bloques está la S-box, o caja de sustitución, que toma un pequeño fragmento de datos (a menudo un byte) y lo sustituye por otro valor según una tabla predefinida. Este paso es la principal fuente de «no linealidad»: el caos controlado que dificulta que un atacante reconstruya los datos originales a partir del cifrado. Si la S-box está mal diseñada, todo el cifrado se vuelve más fácil de romper. Los autores se centran en construir S-boxes más robustas para imágenes, donde patrones y correlaciones entre píxeles vecinos pueden filtrar información si no se interrumpen cuidadosamente.

Usar geometría exótica para mezclar datos

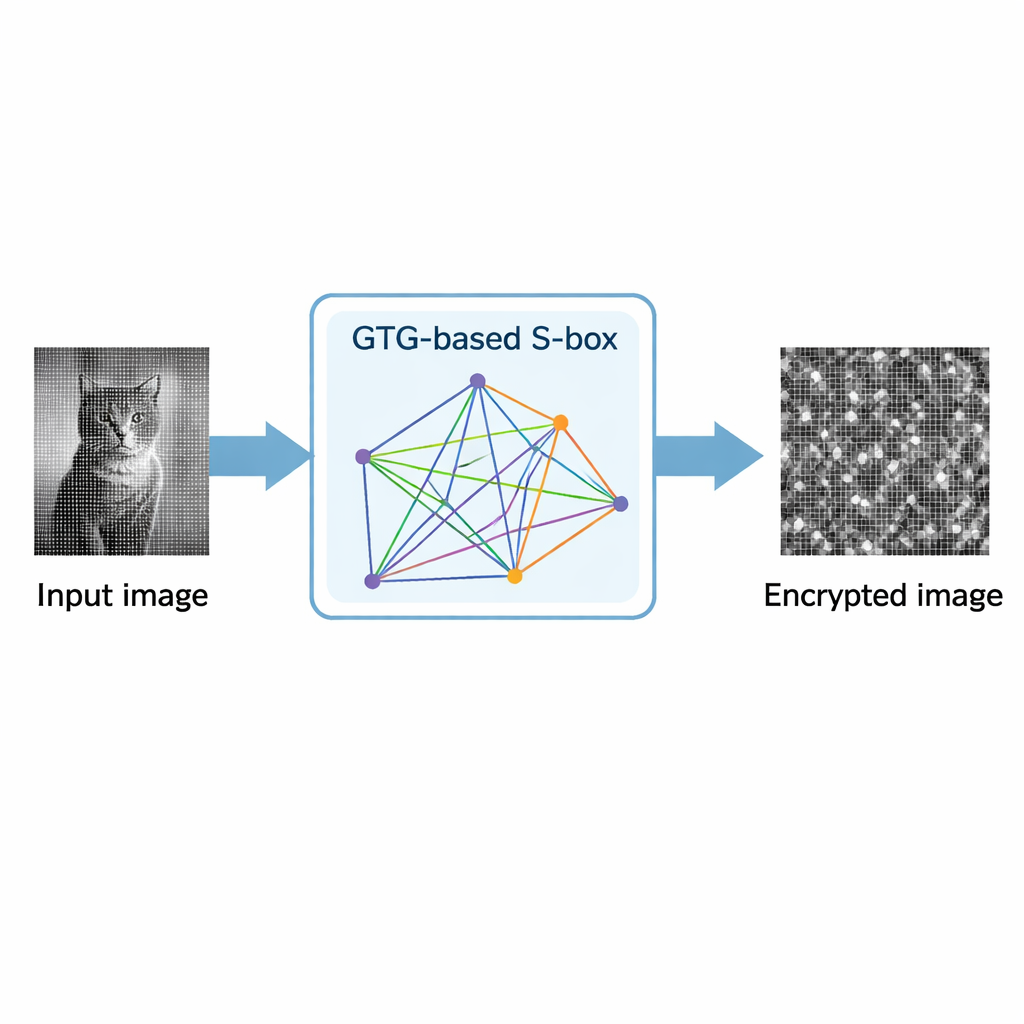

La innovación clave del artículo es construir S-boxes a partir de una rama rica del álgebra abstracta llamada grupos triangulares generalizados, que están relacionados con el conocido grupo modular en teoría de números. En lugar de confiar solo en fórmulas aritméticas simples o en mapas caóticos, los autores estudian cómo actúan estos grupos sobre líneas proyectivas sobre campos finitos—estructuras matemáticas que organizan números de forma muy simétrica pero compleja. Al «parametrizar» cuidadosamente estas acciones obtienen diagramas de cosets: representaciones tipo grafo que describen cómo se permutan los elementos. Cada elección de parámetro conduce a un patrón distinto de ciclos y conexiones, que a su vez define una S-box diferente. Debido a que las permutaciones resultantes son menos regulares y más variadas que las producidas por grupos clásicos, ofrecen menos estructuras previsibles que los atacantes puedan explotar.

Diseñar una caja de sustitución más fuerte

Basándose en este marco algebraico, los autores generan una S-box de 8×8 (mapeando 256 valores de entrada posibles a 256 salidas) sobre el campo finito con 2⁸ elementos, del mismo tamaño utilizado en el cifrado AES ampliamente desplegado. Fundamentan la sustitución en aplicaciones repetidas de una palabra de grupo específica, denotada matemáticamente como un producto de transformaciones como xyxy², y luego eliminan puntos fijos y singularidades para evitar zonas débiles. La S-box resultante se prueba exhaustivamente usando criterios criptográficos estándar: no linealidad (qué tan lejos está de cualquier regla lineal simple), efecto avalancha (cuánto cambia la salida cuando se invierte un solo bit de entrada), independencia de bits (si los bits de salida se comportan de forma independiente), uniformidad diferencial (resistencia a ataques basados en diferencias entrada-salida) y probabilidad de aproximación lineal. En estas medidas, su S-box iguala o supera muchos diseños propuestos recientemente, alcanzando alta no linealidad, bajo sesgo en trayectorias lineales y un perfil favorable frente a ataques diferenciales.

Poner el nuevo diseño a trabajar en imágenes

Para demostrar que su S-box es útil en la práctica, los investigadores la integran en un esquema de cifrado de imágenes en escala de grises. El proceso usa la S-box de forma repetida: primero para desplazar y sustituir valores de píxeles, y luego en un paso de mezcla que dispersa pequeños cambios por toda la imagen. Prueban el método en una fotografía de ejemplo y analizan el resultado estadísticamente. El histograma de píxeles de la imagen cifrada es casi plano, lo que indica que los valores de brillo están distribuidos uniformemente y no permanece ningún patrón visual. Las medidas de correlación entre píxeles vecinos caen de valores muy altos (cercanos a 1) en la imagen original a casi cero en la imagen cifrada. Otros indicadores estándar, como la entropía (cerca del valor ideal de 8 bits), NPCR (aprox. 0.9959) y UACI (aprox. 0.3348), muestran que incluso cambios diminutos en la imagen original provocan variaciones grandes e impredecibles tras el cifrado, lo que dificulta enormemente ataques diferenciales y estadísticos.

Qué significa esto para la seguridad cotidiana

En términos sencillos, el artículo muestra que ideas provenientes de matemáticas profundas y aparentemente abstractas pueden aprovecharse para construir defensas muy prácticas para imágenes digitales. Al usar grupos triangulares generalizados para generar S-boxes, los autores crean una familia flexible de tablas de sustitución con gran poder de mezcla y muy pocos patrones detectables. Su esquema prototipo de cifrado de imágenes demuestra tanto alta seguridad como una eficiencia razonable, lo que sugiere que tales construcciones algebraicas podrían convertirse en una alternativa robusta a diseños más tradicionales o basados puramente en caos. Para los usuarios, este tipo de trabajo ayuda a garantizar que imágenes sensibles—desde escáneres médicos hasta fotos personales—puedan protegerse frente a ataques cada vez más sofisticados.

Cita: Rafiq, A., Bibi, S., Abbasi, A.Z. et al. Parametric action of homomorphic image of modular group and it’s application in image encryption. Sci Rep 16, 6264 (2026). https://doi.org/10.1038/s41598-026-37082-0

Palabras clave: cifrado de imágenes, caja de sustitución, grupos triangulares generalizados, criptografía, campos finitos