Clear Sky Science · es

ASTRID-Net: marco de aprendizaje profundo con atención triple mejorada por SE para la seguridad del IoT y IIoT

Por qué importa proteger los dispositivos inteligentes

Hogares, fábricas, hospitales y centrales eléctricas se llenan de dispositivos inteligentes que perciben, miden y controlan el mundo que nos rodea. Esta red de aparatos —a menudo llamada Internet de las Cosas (IoT) y su homóloga industrial, IIoT— aporta comodidad y eficiencia, pero también abre innumerables puertas digitales a los atacantes. Un solo sensor comprometido puede contribuir a paralizar la producción, robar datos médicos o interrumpir servicios críticos. Este estudio presenta ASTRID-Net, un nuevo sistema de inteligencia artificial diseñado para detectar tales intrusiones en tiempo real, incluso cuando los ataques son raros, sutiles o están en constante cambio.

El problema creciente de los ataques ocultos

Las herramientas de seguridad tradicionales funcionan como bases de datos de huellas: buscan patrones conocidos de comportamiento malicioso. Ese enfoque falla cuando los criminales inventan nuevas técnicas, lanzan oleadas masivas de tráfico para saturar dispositivos o se ocultan dentro del ruido normal de una red ocupada. Los sistemas IoT y IIoT son especialmente vulnerables porque combinan muchos tipos distintos de dispositivos, funcionan en hardware de bajo consumo y a menudo se rigen por reglas de comunicación simples. Estas limitaciones dificultan la instalación de software de seguridad pesado y facilitan que los atacantes se camuflen. Como resultado, las organizaciones necesitan guardianes más inteligentes que puedan aprender de la experiencia, vigilar cómo cambia el tráfico en el tiempo y elevar alarmas cuando algo parece anómalo en lugar de solo cuando coincide con una firma almacenada.

Un nuevo guardián de IA para redes inteligentes

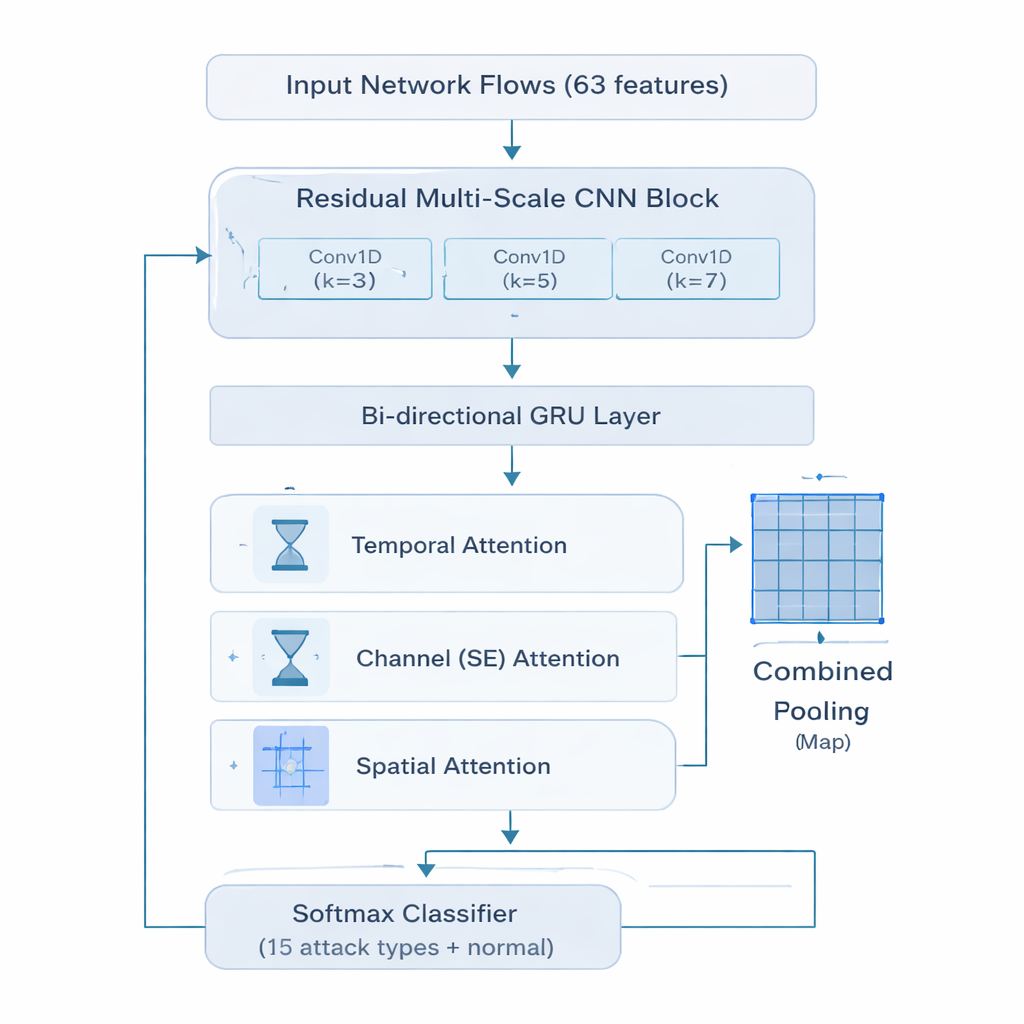

ASTRID-Net (siglas de Adaptive Spatiotemporal Residual-Interpretable Detection Network) se ha diseñado para satisfacer estas demandas. En lugar de depender de reglas manuales, aprende directamente de registros reales de red tomados de un gran conjunto de referencia realista llamado Edge-IIoTset. Este conjunto de datos incluye más de dos millones de muestras que cubren actividad normal y 15 tipos diferentes de ataque, desde adivinación de contraseñas y escaneo de puertos hasta ransomware y diversas formas de denegación de servicio distribuida. ASTRID-Net convierte cada registro en una secuencia de números y lo procesa a través de varias etapas que emulan cómo podría trabajar un analista humano cuidadoso: primero buscando formas reconocibles en los datos, luego considerando cómo se desarrollan los eventos en el tiempo y, finalmente, concentrando la atención en los detalles más reveladores.

Cómo el sistema se centra en lo que importa

La primera etapa de ASTRID-Net utiliza varios detectores de patrones en paralelo, cada uno observando los datos a través de un “tamaño de ventana” diferente. Esta vista multiescala le ayuda a captar tanto pistas de grano fino, como un pico repentino en un solo campo, como tendencias más amplias, como una acumulación gradual de tráfico sospechoso. Una conexión de atajo especial permite al sistema conservar señales útiles de bajo nivel mientras construye otras más complejas, mejorando la estabilidad y la velocidad de entrenamiento. A continuación, un módulo de secuencia bidireccional examina el orden de los eventos hacia adelante y hacia atrás, capturando cómo los paquetes anteriores y posteriores a un momento concreto se relacionan entre sí —importante para detectar ataques coordinados o en fases que se desarrollan en el tiempo.

Atención triple: tiempo, canales y espacio

La característica más distintiva de ASTRID-Net es su mecanismo de atención triple. Una parte aprende qué momentos en una secuencia son más importantes, de modo que un estallido breve pero revelador de tráfico extraño no quede ahogado por largos tramos de comportamiento rutinario. Otra parte, inspirada en las ideas de “squeeze-and-excitation”, aprende qué tipos de señales —como ciertos recuentos o medidas de temporización— son más informativas y las amplifica mientras atenúa las menos útiles. La tercera parte destaca posiciones informativas a lo largo del mapa de características combinado, ayudando al modelo a concentrarse en patrones sutiles que están dispersos en lugar de agrupados. Juntas, estas módulos de atención actúan como un foco que se desplaza a través del tiempo y el espacio de características, permitiendo que el sistema dirija la potencia de procesamiento hacia donde importa más.

Qué significan los resultados para la seguridad cotidiana

Al probarse con el conjunto de datos Edge-IIoTset, ASTRID-Net distinguió correctamente el tráfico normal de los ataques con hasta un 100 % de precisión en tareas sencillas de “ataque versus no ataque” y aproximadamente un 99,97 % de precisión al identificar cuál de los 15 tipos de ataque estaba presente. De manera importante, funcionó bien incluso en categorías de ataque raras que muchos sistemas pasan por alto. Para los no expertos, esto significa que el método ofrece una vía prometedora para construir cortafuegos y herramientas de monitorización más inteligentes que puedan proteger hogares inteligentes, fábricas e infraestructuras críticas con muy pocas advertencias perdidas o falsas alarmas. Aunque hace falta más trabajo para adaptarlo a entornos preservadores de la privacidad y totalmente distribuidos, ASTRID-Net apunta hacia un futuro en el que la seguridad impulsada por IA vigila discretamente el universo creciente de dispositivos conectados.

Cita: Zannat, A., Ahmmed, M.S., Hossain, M.A. et al. ASTRID-Net: SE-enhanced triple attention deep learning framework for IoT and IIoT security. Sci Rep 16, 5874 (2026). https://doi.org/10.1038/s41598-026-36731-8

Palabras clave: seguridad IoT, detección de intrusiones, aprendizaje profundo, IoT industrial, detección de ciberataques