Clear Sky Science · es

Método de cribado multinivel para alarmas de seguridad de red basado en el algoritmo DBSCAN e inferencia de reglas Rete

Por qué importan las alarmas más inteligentes

Hoy en día toda organización moderna depende de redes que no se detienen, desde hospitales y bancos hasta proveedores de la nube e infraestructura urbana. Estas redes están vigiladas por herramientas de seguridad que generan miles de alertas al día, mucho más de las que los analistas humanos pueden examinar de forma realista. Entre ese alud se esconden unas pocas alarmas que señalan intrusiones reales o debilidades graves. Este artículo presenta una forma nueva de separar esas señales cruciales del ruido, reduciendo las falsas alarmas mientras captura más ataques genuinos y con muy poca potencia de cálculo.

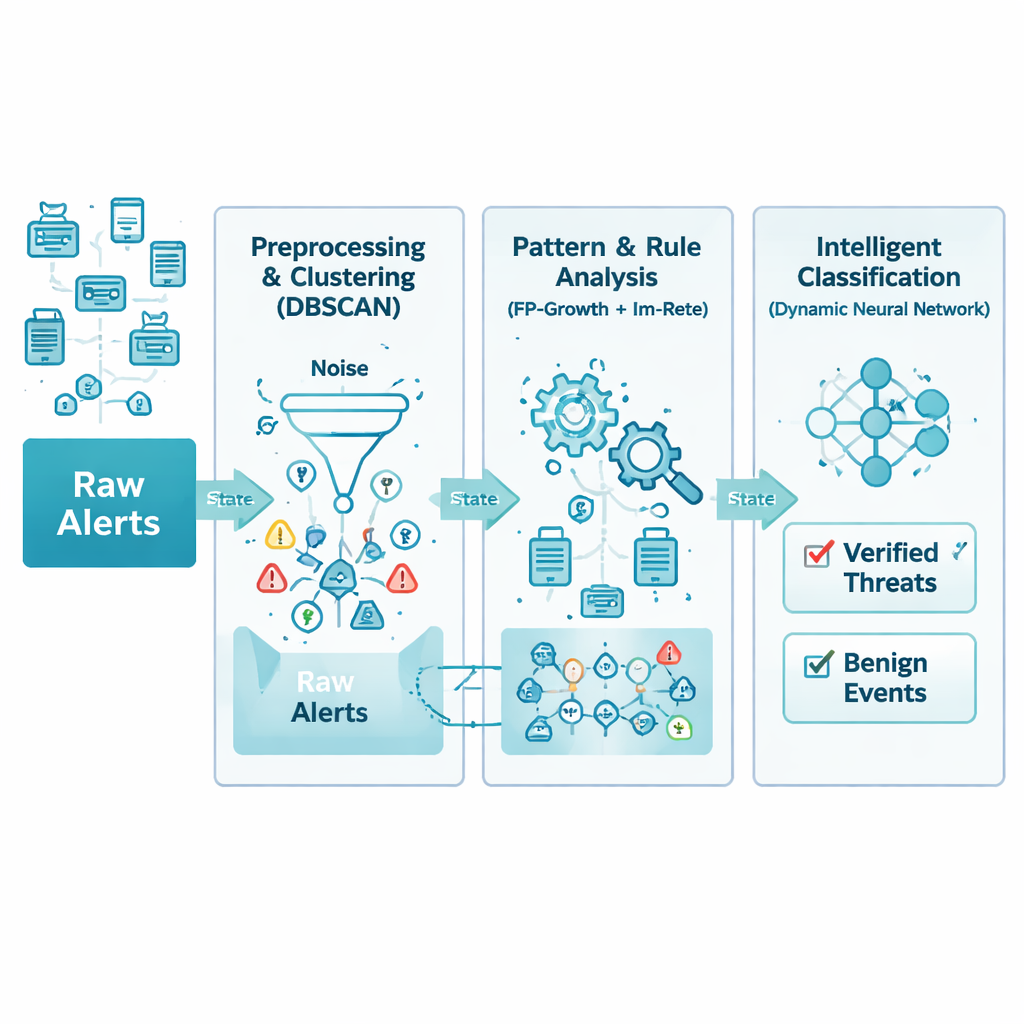

De registros desordenados a datos limpios y utilizables

Las alarmas de red llegan desde muchos dispositivos y proveedores distintos, cada uno con su propio formato y nivel de detalle. Los autores abordan primero este caos con un paso cuidadoso de limpieza y estandarización. Todas las alertas entrantes se traducen a una estructura común y se eliminan duplicados, campos faltantes y errores evidentes. Por ejemplo, advertencias repetidas de varios dispositivos sobre el mismo ataque en cuestión de segundos se fusionan en un único registro más completo. El resultado es una base de datos depurada de alertas que preserva lo que más importa—qué ocurrió, cuándo y qué sistemas estuvieron implicados—mientras elimina el desorden que solo ralentizaría el análisis posterior.

Dejar que los patrones temporales revelen problemas reales

Incluso los datos limpiados pueden ser abrumadores, así que la siguiente capa busca agrupaciones naturales en el tiempo. El método se basa en una técnica llamada agrupamiento basado en densidad, que esencialmente busca periodos en los que las alarmas relacionadas aparecen próximas entre sí, tratando las alertas aisladas o aleatorias como ruido. Esto evita tener que adivinar de antemano cuántos tipos de incidentes existen. El sistema también usa ventanas temporales deslizantes que se solapan, de modo que los ataques de evolución rápida no se dividan accidentalmente en lotes distintos. Ajustado con cuidado, este paso conserva los estallidos de actividad más informativos mientras descarta hasta un tercio del ruido de fondo engañoso en los flujos brutos.

Enseñar reglas para manejar piezas faltantes

Las redes del mundo real son imperfectas: se pierden paquetes, los dispositivos se comportan mal y algunas alarmas nunca llegan. Los motores de reglas tradicionales esperan información completa y simplemente fallan si falta una pieza. Aquí, los autores rediseñan el clásico sistema de reglas Rete para que cada condición en una regla tenga un peso, que refleja su importancia. En lugar de exigir que cada detalle coincida a la perfección, el motor comprueba si suficientes piezas importantes se alinean a lo largo del tiempo. Este enfoque “difuso” permite que el sistema reconozca un patrón de ataque incluso si, por ejemplo, una sonda inicial o una alerta menor de un sensor nunca se registró. Al mismo tiempo, las ramas de reglas poco usadas o inactivas durante mucho tiempo se podan para mantener bajo el uso de memoria.

Red neuronal que se reconfigura a sí misma

Tras transformar las alertas en características más significativas mediante patrones y reglas, una etapa final utiliza una red neuronal para decidir qué eventos son amenazas reales y cuáles son benignos. A diferencia de muchos modelos de aprendizaje automático que quedan fijos una vez diseñados, esta red puede crecer o reducir sus capas ocultas durante el entrenamiento. Empieza pequeña, añade unidades cuando ello mejora claramente el rendimiento y recorta partes que no aportan. Este diseño adaptativo ayuda al modelo a ajustarse tanto a conjuntos de datos simples como complejos sin conjeturas, reduciendo el riesgo de sobreajuste y acortando el tiempo de entrenamiento, manteniendo al mismo tiempo alta la precisión.

Lo que muestran las pruebas en la práctica

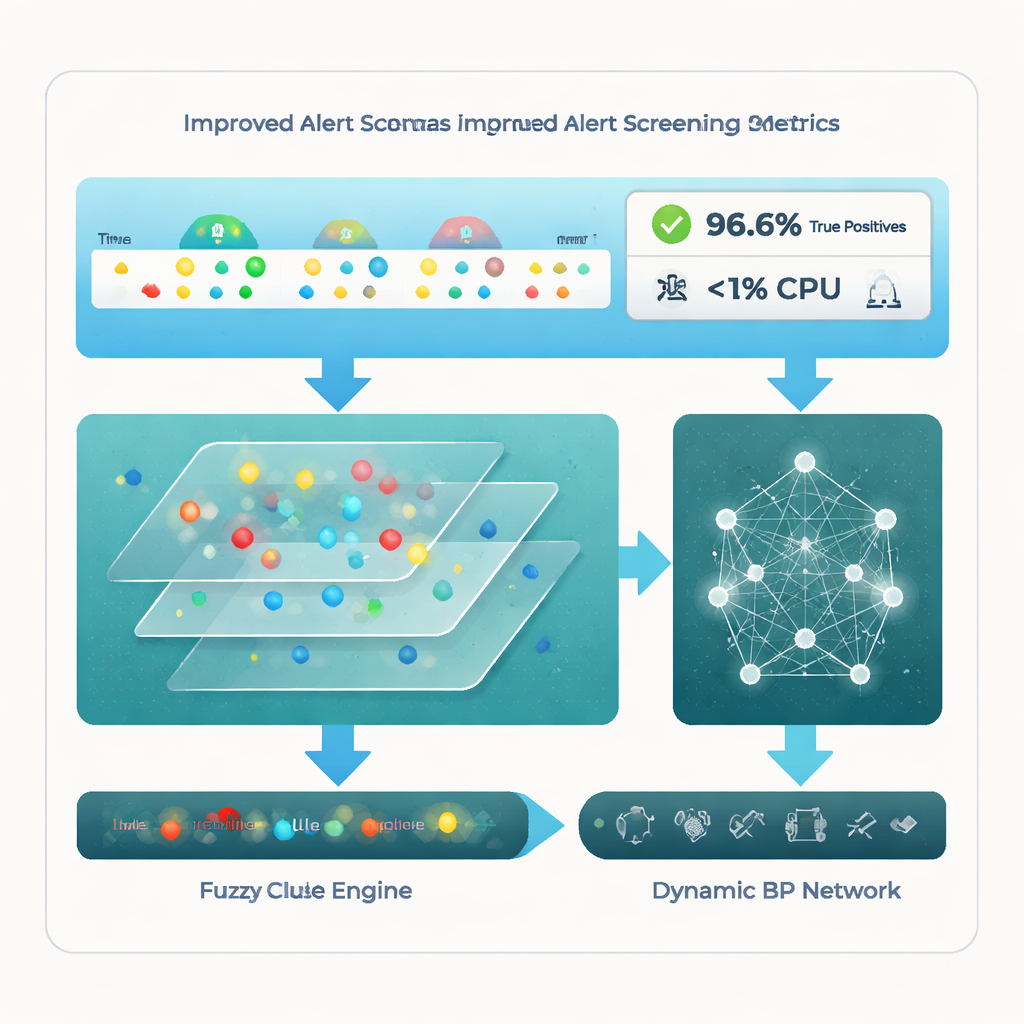

El equipo evalúa su marco en conjuntos de datos públicos de intrusión bien conocidos y en una gran colección real de alertas empresariales. En comparación con cuatro métodos avanzados recientes—incluyendo agrupamiento puro, sistemas especializados para alertas de IoT y redes neuronales ajustadas—la nueva canalización multinivel destaca. Alcanza una tasa de verdaderos positivos de alrededor del 96,6%, lo que significa que marca correctamente casi todas las raíces de ataques reales, mientras mantiene las alertas ruidosas o irrelevantes en torno al 18,7%. Igual de llamativo, lo hace con menos del 1% de uso de CPU, muy por debajo de enfoques competidores. Pruebas estadísticas confirman que estas mejoras no se deben al azar sino a la forma en que el método combina agrupamiento, razonamiento por reglas y aprendizaje adaptativo.

Qué significa esto para los equipos de seguridad cotidianos

Para los analistas de seguridad que se ahogan a diario en alertas, este trabajo apunta a herramientas que son a la vez más precisas y más amables con el hardware limitado. Al limpiar datos, agruparlos inteligentemente en el tiempo, tolerar piezas faltantes y usar una red neuronal autoajustable, el marco ayuda a destacar el conjunto relativamente pequeño de alertas que realmente merecen atención. Eso se traduce en respuestas más rápidas ante ataques reales, menos horas perdidas persiguiendo falsos positivos y mejor uso del equipo existente. A medida que las redes crecen en tamaño y complejidad, ese cribado multinivel podría ser un ingrediente clave para mantener la infraestructura digital segura sin abrumar a quienes la defienden.

Cita: Ni, L., Zhang, S., Huang, K. et al. Multi-level screening method for network security alarms based on DBSCAN algorithm and rete rule inference. Sci Rep 16, 5632 (2026). https://doi.org/10.1038/s41598-026-36369-6

Palabras clave: seguridad de red, detección de intrusiones, filtrado de alertas, aprendizaje automático, detección de ciberataques