Clear Sky Science · es

Un marco AES integrado con retículas para protección biométrica ultra-segura en dispositivos edge con recursos limitados

Por qué tu huella dactilar necesita protección adicional

Muchos de nosotros ahora desbloqueamos teléfonos, pagamos facturas o iniciamos sesión en aplicaciones con la yema del dedo en lugar de una contraseña. Eso resulta cómodo y de alta tecnología, pero oculta un problema serio: si alguien roba una copia digital de tu huella, no puedes cambiarla como cambias una contraseña. Este artículo presenta una nueva forma de proteger los datos de huellas en dispositivos de uso cotidiano para que, incluso si los piratas acceden a un aparato, no puedan reutilizar ni revertir la huella.

De un código de desbloqueo sencillo a un tesoro digital

Nuestros teléfonos y otros “dispositivos edge” recopilan constantemente información sensible: qué compramos, a dónde vamos y cómo interactuamos en línea. Las huellas dactilares se han vuelto un modo popular de proteger esos datos porque son únicas y fáciles de usar. Pero los sistemas actuales con frecuencia almacenan una “plantilla” de huella procesada que, si se copia, puede reproducirse o usarse para engañar a otros dispositivos. Herramientas de cifrado más antiguas como RSA, ElGamal o RC5 pueden proteger estas plantillas, pero suelen ser lentas y consumir mucha energía en aparatos pequeños como smartphones o cerraduras inteligentes, y aún dejan brechas que atacantes expertos pueden explotar.

Convertir una huella en una clave infranqueable

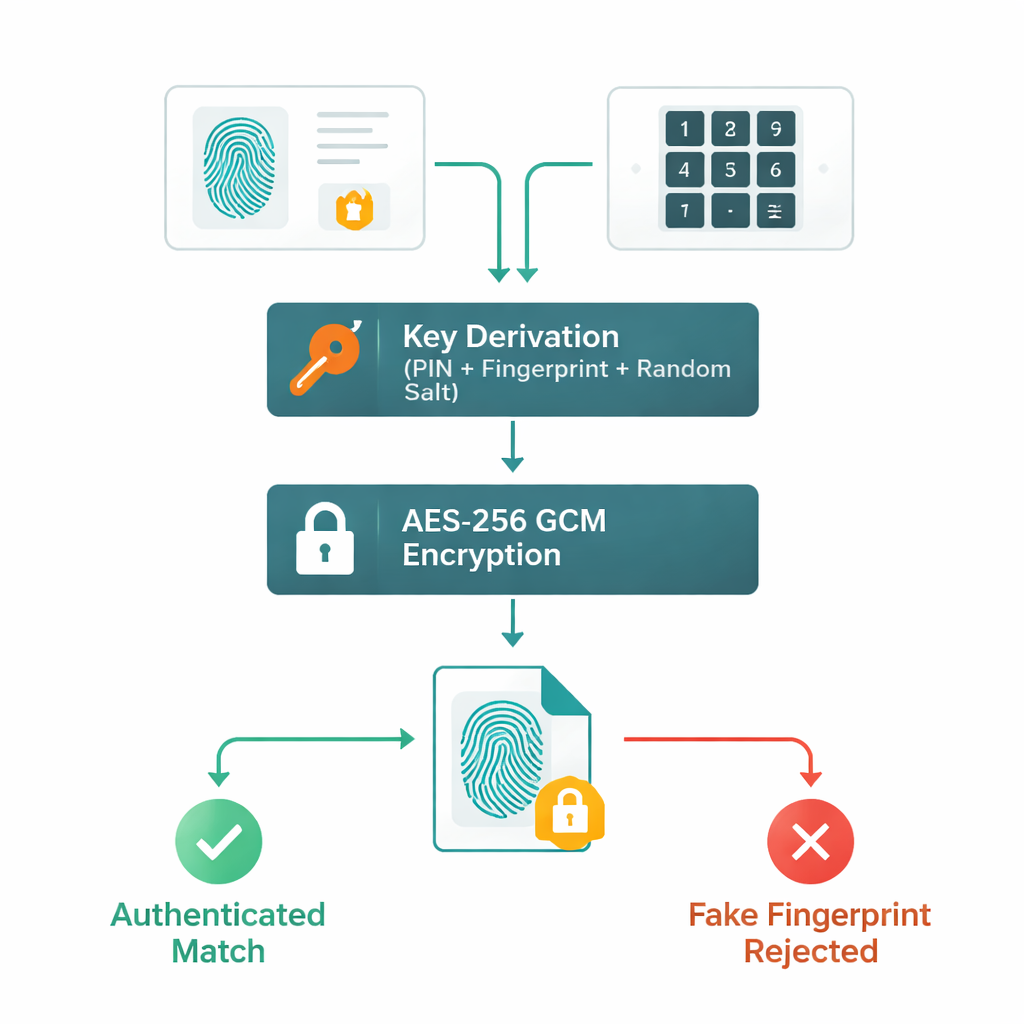

Los autores proponen un marco que trata tu huella no solo como una identificación, sino como parte de una clave criptográfica de una sola vez y de muy alta resistencia. Primero, se limpia y mejora la imagen de la huella para que sus pequeñas crestas, llamadas minutiae, puedan capturarse en una plantilla digital compacta. Esa plantilla se combina luego con tu PIN personal, pero no de forma simple. El PIN se somete a un proceso de hashing intensivo (SHA-512) y a una rutina de derivación de claves que repite cálculos miles de veces. Al mismo tiempo, un generador de números aleatorios especial, inspirado en las matemáticas de retículas y en una técnica conocida como “learning with errors”, produce valores de sal impredecibles y nonces únicos. Todos estos ingredientes —rasgos de la huella, PIN y aleatoriedad basada en retículas— se mezclan en una clave de 256 bits usada por el algoritmo de cifrado AES-256 en modo Galois/Counter (GCM).

Cierre rápido y llave en dispositivos pequeños

Una vez creada esta clave, la propia plantilla de la huella se cifra en un bloque de datos pequeño y ofuscado de menos de un kilobyte. Cuando más tarde desbloqueas el dispositivo, el sistema escanea una huella nueva, regenera la clave a partir de la nueva captura y del PIN, e intenta descifrar el bloque almacenado. Si algo ha sido manipulado, la comprobación de integridad integrada de AES-GCM falla y se niega el acceso. Debido a que la sal aleatoria la produce un generador ligero basado en retículas en lugar de un sistema criptográfico poscuántico completo y pesado, todo el proceso se ejecuta en menos de una décima de segundo en hardware de clase telefónica estándar, manteniendo la experiencia ágil mientras resiste ataques por fuerza bruta, reintentos de reproducción y muchos trucos de canal lateral que intentan leer claves indirectamente.

Poniendo el sistema a prueba

Para evaluar qué tan bien funciona su diseño, los investigadores emplearon colecciones públicas de huellas, incluidos los conjuntos de datos ampliamente usados FVC2002 y SOCOFing, además de huellas sintéticas creadas para imitar patrones reales de crestas. Midieron con qué precisión el sistema distinguía usuarios reales de impostores y cuánto tardaban el cifrado y el descifrado. El nuevo marco detectó correctamente huellas falsas o no coincidentes en el 98,69% de los casos —mejor que varios esquemas competidores— y cifró o descifró plantillas en solo unos 20 milisegundos cada una. Análisis adicionales mostraron que las plantillas cifradas se parecían esencialmente a ruido aleatorio, sin estructura visible que los atacantes pudieran explotar, pero que aún podían restaurarse perfectamente durante el uso autorizado.

Qué significa esto para los usuarios de a pie

En términos sencillos, este trabajo muestra una manera de hacer que los inicios de sesión basados en huellas sean mucho más seguros sin ralentizar tu teléfono o dispositivo inteligente. Tu huella nunca permanece en el dispositivo como una imagen legible o una plantilla simple; en su lugar, contribuye a crear un bloqueo de una sola vez que solo tu combinación de dedo, PIN y la aleatoriedad incorporada puede abrir. Incluso si los atacantes copian los datos cifrados, no pueden invertirlos para reconstruir tu huella ni reutilizarlos en otro lugar. A medida que futuros aparatos se extiendan por hogares inteligentes, coches y ciudades, enfoques como este podrían permitir confiar más en la biometría con la seguridad de que nuestras “firmas” corporales inmutables permanecen privadas.

Cita: Sureshkumar, A., Maragatharajan, M., Jangiti, K. et al. A lattice-integrated AES framework for ultra-secure biometric protection on resource-constrained edge devices. Sci Rep 16, 7254 (2026). https://doi.org/10.1038/s41598-026-36054-8

Palabras clave: seguridad de huellas dactilares, autenticación biométrica, cifrado AES-256, dispositivos edge, criptografía basada en retículas