Clear Sky Science · es

Nuevo modelo basado en Transformers para Detección de Intrusiones en redes en entornos de fog computing

Por qué importan defensas más inteligentes en el borde de la red

Nuestros hogares, vehículos, fábricas y ciudades dependen ahora de innumerables dispositivos pequeños que se comunican constantemente entre sí y con la nube. Para mantener las latencias bajas, gran parte de este tráfico digital se gestiona en una capa intermedia llamada “fog computing”, compuesta por pasarelas locales y mini centros de datos cerca de los usuarios. Pero esta misma conveniencia abre nuevas puertas a los atacantes. Este artículo explora cómo un nuevo tipo de modelo de inteligencia artificial, conocido como Transformer, puede actuar como un guardián excepcionalmente agudo en esta capa de fog, detectando actividad peligrosa en el tráfico de red antes de que llegue a sistemas críticos.

Computadoras entre usted y la nube

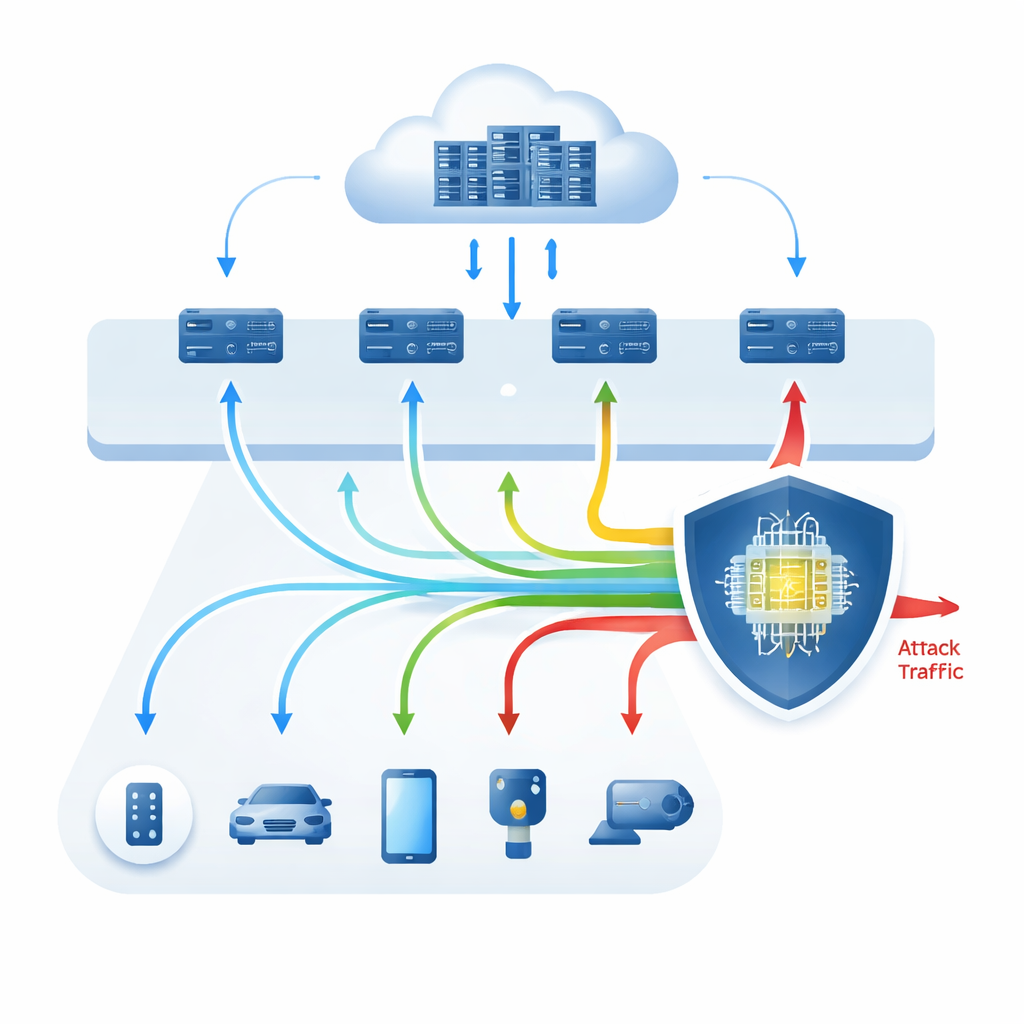

El fog computing se sitúa entre los dispositivos diminutos en el borde (como sensores, teléfonos y electrodomésticos inteligentes) y los potentes centros de datos en la nube. En lugar de enviar todos los datos directamente a servidores distantes, gran parte se procesa o filtra temporalmente en nodos de fog cercanos. Esta disposición reduce la latencia y ahorra ancho de banda, pero también implica que las comprobaciones de seguridad deben realizarse con rapidez y con recursos limitados. Los sistemas de detección de intrusiones en redes son herramientas que vigilan el tráfico en busca de signos de ataques como inundaciones de denegación de servicio, exploraciones de sondeo o intentos sigilosos de tomar el control de cuentas. Los sistemas tradicionales se basan en reglas fijas o firmas de ataques conocidos y con frecuencia pasan por alto amenazas nuevas o en evolución, especialmente en medio del enorme y diverso tráfico generado por los dispositivos modernos del Internet de las Cosas (IoT).

De algoritmos clásicos al aprendizaje profundo y más allá

Los autores revisan primero cómo los métodos existentes intentan detectar intrusiones en este escenario exigente. Los enfoques clásicos de aprendizaje automático aprenden cómo es el tráfico “normal” y señalan desviaciones, usando algoritmos como k-vecinos más cercanos, árboles de decisión, bosques aleatorios y redes neuronales sencillas. Los métodos de aprendizaje profundo, incluidas las redes recurrentes y sus variantes (RNN, LSTM, GRU), van más allá al descubrir automáticamente patrones complejos en tráfico en bruto y pueden detectar ataques no vistos antes. Sin embargo, estos modelos profundos suelen necesitar grandes cantidades de datos etiquetados, son costosos de ejecutar y a menudo funcionan como cajas negras, dando poca información sobre por qué generan una alarma. Estas limitaciones son especialmente problemáticas en fog computing, donde el hardware es modesto y los analistas de seguridad necesitan alertas comprensibles.

Una nueva forma de interpretar el tráfico de red

Para superar estos problemas, el artículo propone un marco basado en Transformers adaptado a la detección de intrusiones en redes en entornos de fog. En lugar de tratar cada registro de tráfico como una lista plana de números, el modelo considera cada característica como un “token” en una secuencia corta, permitiendo que su mecanismo de atención aprenda cómo se relacionan las características entre sí a lo largo del registro completo. Los autores exploran tres variantes: un estilo solo decoder similar a GPT, un estilo solo encoder similar a BERT y un Transformer completo encoder–decoder. Todos se entrenan y evalúan en un conjunto de referencia ampliamente utilizado (NSL-KDD) y en un conjunto de datos más moderno centrado en IoT (IoT-20). Una preparación cuidadosa de los datos, validación cruzada y técnicas para tratar tipos de ataque raros se usan para reducir sesgos y sobreajuste.

Rendimiento casi perfecto y decisiones más claras

Los resultados son llamativos. En el benchmark NSL-KDD, el modelo Transformer completo alcanza un 100 % de exactitud, precisión, recall y F1 tanto en decisiones simples de “ataque vs. normal” como en la distinción entre múltiples categorías de ataque. En el conjunto IoT-20, que refleja mejor el variado tráfico IoT actual, el modelo aún consigue puntuaciones muy altas: aproximadamente un 99,6 % de exactitud para clasificación binaria y más del 95 % para múltiples tipos de ataque. Los autores comparan además su sistema con muchos métodos de aprendizaje automático y profundo de última generación y encuentran que el Transformer generalmente los iguala o supera, manteniéndose lo suficientemente rápido para desplegarse en nodos de fog. Para hacer su comportamiento más transparente, el estudio emplea herramientas de IA explicable que ordenan qué características del tráfico influyen más en cada decisión, y prueba la robustez creando ejemplos “adversarios” deliberadamente perturbados. El Transformer mantiene un rendimiento sólido incluso bajo tales ataques y muestra en qué características se apoya más.

Del éxito en laboratorio a la protección en el mundo real

En términos simples, este trabajo demuestra que la misma tecnología que impulsa los modelos de lenguaje modernos puede adaptarse para convertirse en un guardián de seguridad muy capaz y más interpretable para redes fog. Al aprender cómo interactúan las distintas piezas de datos de red, el sistema basado en Transformers puede detectar intrusiones tanto comunes como raras con una precisión notable, mientras se ejecuta con la rapidez suficiente para ser práctico cerca del borde de la red. Los autores señalan que aún son necesarias más pruebas en tráfico en vivo y en constante cambio, y que trabajos futuros deberían centrarse en escalar el enfoque, manejar patrones de ataque cambiantes y proteger la privacidad a través de muchos nodos de fog distribuidos. Aun así, el estudio sugiere que los modelos de estilo Transformer podrían convertirse en una piedra angular para defender las redes extensas y llenas de dispositivos que sostienen nuestra vida cotidiana.

Cita: Abdelnaby, K.M., Khedr, A.Y. & Elsemary, A.M. Novel transformer-based model for NID in fog computing environment. Sci Rep 16, 8656 (2026). https://doi.org/10.1038/s41598-026-35879-7

Palabras clave: seguridad en fog computing, detección de intrusiones en redes, modelos Transformer, ciberataques en IoT, IA en el borde