Clear Sky Science · es

Generación segura de datos de casos de prueba multipartita mediante redes adversarias generativas

Por qué importan unas pruebas de software más inteligentes

Las fábricas modernas, redes eléctricas y plantas industriales funcionan con software complejo que debe comunicarse a la perfección por redes digitales. Un pequeño error en cómo dos sistemas intercambian mensajes puede provocar fallos en los equipos, incidentes de seguridad o ciberataques. Sin embargo, los datos de prueba necesarios para encontrar estos fallos ocultos suelen estar dispersos entre muchas organizaciones y restringidos por normas de privacidad y secreto empresarial. Este artículo presenta una nueva forma para que las empresas colaboren en la generación de casos de prueba potentes sin compartir jamás sus datos sensibles en bruto.

El reto de probar en un mundo conectado

Las herramientas tradicionales de pruebas de software se diseñaron para una era más simple, cuando un equipo controlaba la mayor parte del código y los datos. Las redes industriales actuales son muy distintas: dispositivos de muchos proveedores, que siguen protocolos de comunicación estrictos, están distribuidos por fábricas, compañías eléctricas y proveedores. Cada organización solo ve una parte del tráfico y las leyes o los contratos a menudo les prohíben agrupar sus registros. Como resultado, los conjuntos de pruebas desarrollados de forma aislada pueden pasar por alto combinaciones raras de mensajes que solo aparecen cuando sistemas de distintos propietarios interactúan. Las herramientas de privacidad existentes, que difuminan o eliminan campos sensibles, tampoco son suficientes aquí: si "generalizas" demasiado los datos de protocolo, los mensajes dejan de ser válidos y ya no pueden emplearse para pruebas realistas.

Un marco colaborativo que antepone la privacidad

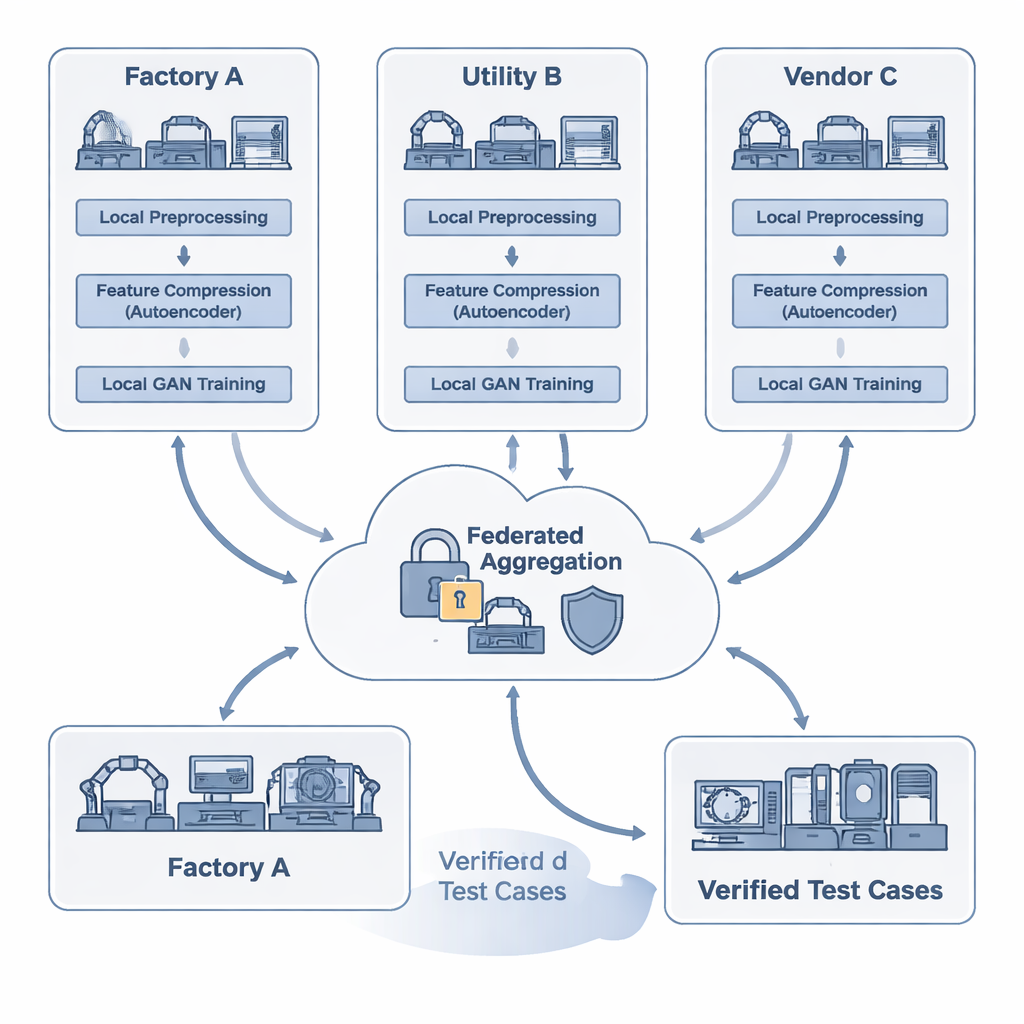

Los investigadores proponen FAT-CG, un marco que permite a múltiples partes entrenar conjuntamente un generador de datos de prueba mientras mantienen en secreto sus trazas detalladas de protocolo. A nivel local, cada participante limpia y anonimiza sus datos y los introduce en un autoencoder, un tipo de red neuronal que comprime los mensajes en resúmenes numéricos compactos. Estos resúmenes son lo bastante ricos como para preservar la gramática y la estructura de los protocolos industriales, pero ya no exponen direcciones en bruto ni valores propietarios. En lugar de enviar registros, las organizaciones comparten solo actualizaciones de modelo cifradas. Un coordinador central emplea criptografía especial (cifrado homomórfico) y ruido cuidadosamente añadido (privacidad diferencial) para combinar estas actualizaciones en un modelo compartido más robusto, sin poder reconstruir el tráfico original de ningún participante.

Enseñar a las máquinas a crear casos de prueba potentes

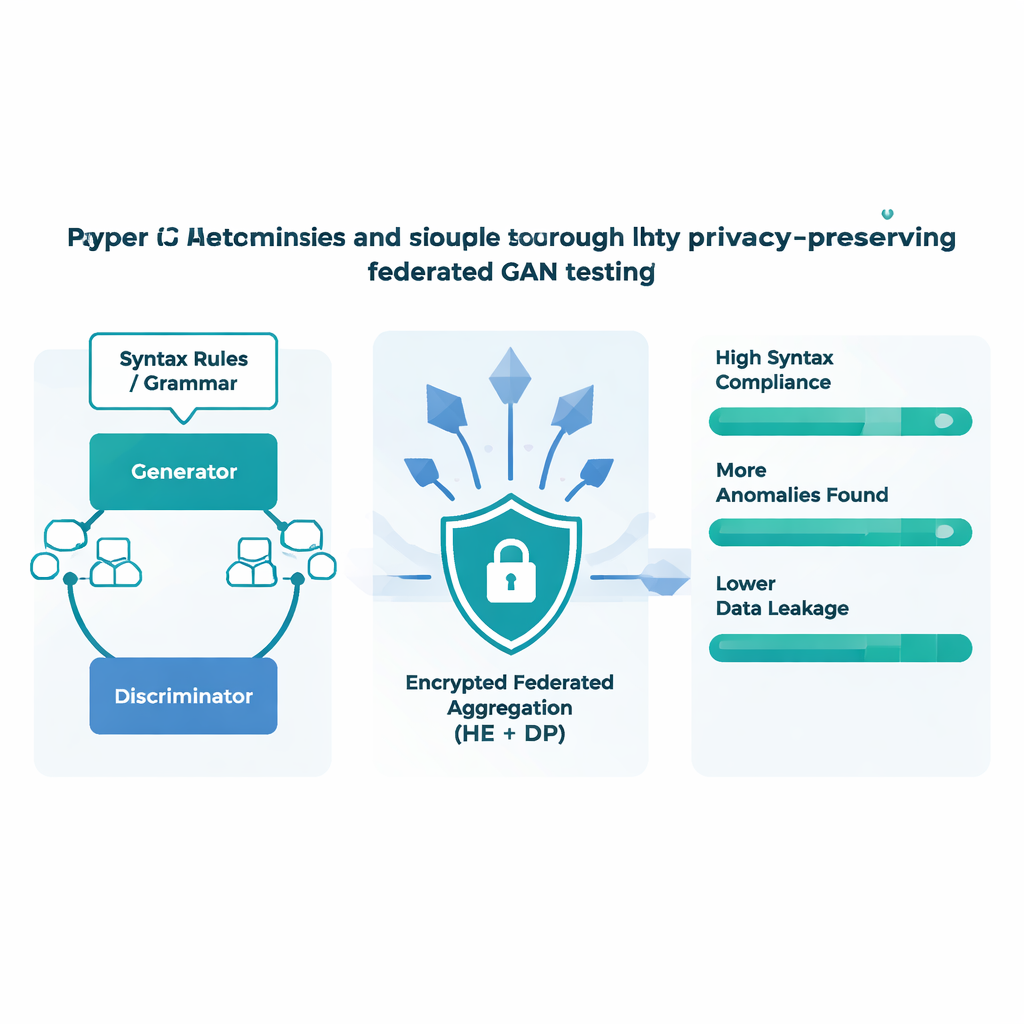

En el núcleo de FAT-CG está una Red Adversaria Generativa (GAN), un par de redes neuronales que compiten entre sí. Una red, el generador, intenta producir nuevos mensajes de protocolo; la otra, el discriminador, trata de distinguir mensajes reales de falsos. Con el tiempo, esta competición impulsa al generador a aprender patrones sutiles en la estructura de mensajes válidos. FAT-CG añade un giro adicional: descripciones formales de las reglas del protocolo se usan para verificar cada mensaje generado, y las violaciones se penalizan durante el entrenamiento. Esto mantiene el tráfico sintético tanto realista como diverso. El sistema funciona en bucle: una vez generados los mensajes, se lanzan contra dispositivos industriales simulados en una caja de pruebas. Cualquier caso que provoque caídas, fugas de memoria o respuestas extrañas se retroalimenta al proceso de entrenamiento, orientando al generador hacia las zonas más prometedoras del espacio de búsqueda.

Privacidad, velocidad y detección de fallos en pruebas reales

El equipo evaluó FAT-CG en varios protocolos industriales comunes, incluidos Modbus-TCP y OPC UA, usando una configuración realista con múltiples dispositivos perimetrales y un servidor central. En comparación con las herramientas de fuzzing existentes y métodos de aprendizaje federado más simples, el nuevo enfoque produjo mensajes de prueba que cumplían las reglas del protocolo más del 90% de las veces y detectó casi tres veces más anomalías por cada mil pruebas. Al mismo tiempo, sus defensas por capas redujeron drásticamente el riesgo de que un atacante pudiera reconstruir los datos de entrenamiento a partir de las actualizaciones de modelo compartidas. Al comprimir las características de los protocolos en códigos pequeños y estructurados antes del cifrado, el sistema también redujo el volumen de comunicación casi por un factor de treinta, acortando las rondas de entrenamiento y haciéndolo práctico para redes industriales con ancho de banda limitado.

Qué significa esto para sistemas críticos

En términos prácticos, este trabajo demuestra que las empresas que gestionan infraestructuras críticas no tienen que elegir entre mantener sus datos privados y probar a fondo sus sistemas. FAT-CG ofrece una forma para que muchas partes agrupen su conocimiento sobre cómo se comportan las redes reales, sin entregar jamás registros sensibles. El resultado es un generador de pruebas compartido que comprende mejor el "idioma" de los dispositivos industriales y es más eficaz provocando casos límite peligrosos, exactamente el tipo de herramienta necesaria para encontrar vulnerabilidades antes de que causen interrupciones o accidentes. Aunque el estudio se centra en protocolos industriales, las mismas ideas podrían ayudar en otras áreas sensibles, como la sanidad o las finanzas, donde las organizaciones deben colaborar en seguridad y fiabilidad sin sacrificar la confidencialidad.

Cita: Wang, Z., Zhao, L., Meng, F. et al. Secure multi-party test case data generation through generative adversarial networks. Sci Rep 16, 5085 (2026). https://doi.org/10.1038/s41598-026-35773-2

Palabras clave: pruebas de software industrial, aprendizaje federado, redes adversarias generativas, IA que preserva la privacidad, fuzzing de protocolos de red