Clear Sky Science · es

Un enfoque híbrido de aprendizaje automático para detectar ataques DDoS en redes definidas por software

Por qué importa detener los aluviones de tráfico en Internet

Cuando ves una película en línea, compras o usas aplicaciones en la nube, tus datos viajan por redes que deben permanecer rápidas y fiables. Una forma cada vez más popular de gestionar estas redes, denominada redes definidas por software (SDN), ofrece a las empresas más control y flexibilidad, pero también abre la puerta a ciberataques potentes conocidos como ataques de denegación de servicio distribuida (DDoS). Estos ataques colapsan los sistemas con tráfico basura hasta que los usuarios reales quedan bloqueados. Este estudio muestra cómo una forma adaptada de aprendizaje automático puede detectar estos aluviones de tráfico de forma temprana y precisa, ayudando a mantener los servicios en línea disponibles cuando más los necesitamos.

Un nuevo tipo de red, con nuevas vulnerabilidades

Las redes tradicionales dependen de dispositivos como routers que a la vez deciden a dónde enviar los datos y los transportan. SDN separa estas funciones: un “cerebro” central denominado controlador decide cómo debe fluir el tráfico, mientras que los switches más sencillos solo siguen sus instrucciones. Esta separación facilita la gestión de las redes, abarata su implementación y las hace más adaptables para usos intensivos como centros de datos, plataformas en la nube, 5G y el Internet de las cosas. Pero existe un coste: al concentrarse tanto poder en el controlador y exponerse mediante interfaces de software abiertas, los atacantes pueden focalizar sus esfuerzos allí. Si logran inundar el controlador con solicitudes falsas, pueden paralizar toda la red de una sola vez.

Cómo los atacantes convierten funciones útiles en armas

Los ataques DDoS reclutan ejércitos de dispositivos comprometidos —desde ordenadores domésticos hasta cámaras sin seguridad— para enviar oleadas de tráfico no deseado hacia un objetivo. En SDN, este objetivo suele ser el controlador o los switches que le reportan. Cada flujo de datos nuevo o inusual puede obligar al controlador a tomar una decisión y actualizar reglas en los switches. Durante un ataque DDoS, el número de flujos y mensajes de control puede dispararse, saturando los recursos del controlador y bloqueando a los usuarios legítimos. Las herramientas de detección anteriores a menudo se basaban en datos no específicos de SDN o en umbrales fijos, por lo que costaban con ataques más recientes y sigilosos y con los patrones cambiantes del tráfico moderno.

Construyendo una imagen realista de ataque y actividad normal

Para cubrir estas lagunas, los investigadores montaron su propio entorno de prueba SDN en lugar de reutilizar conjuntos de datos antiguos. Usando un controlador SDN de código abierto muy utilizado (Ryu) y un switch virtual, crearon una red sencilla pero cuidadosamente controlada en la que pudieron generar tanto tráfico cotidiano como varios tipos de inundaciones DDoS (basadas en TCP, UDP e ICMP). El controlador recopiló regularmente estadísticas detalladas sobre cada flujo de datos y cada puerto del switch, como la duración de los flujos, cuántos paquetes y bytes pasaron, cuántos flujos estaban activos y cuánta banda utilizaba cada puerto. Estas mediciones se convirtieron en 22 características enfocadas, incluidas nuevas medias que capturan la cantidad de datos por flujo. Cada registro de flujo se etiquetó automáticamente como benigno o malicioso, resultando en un conjunto de datos de tamaño medio específico para SDN de 99.225 ejemplos.

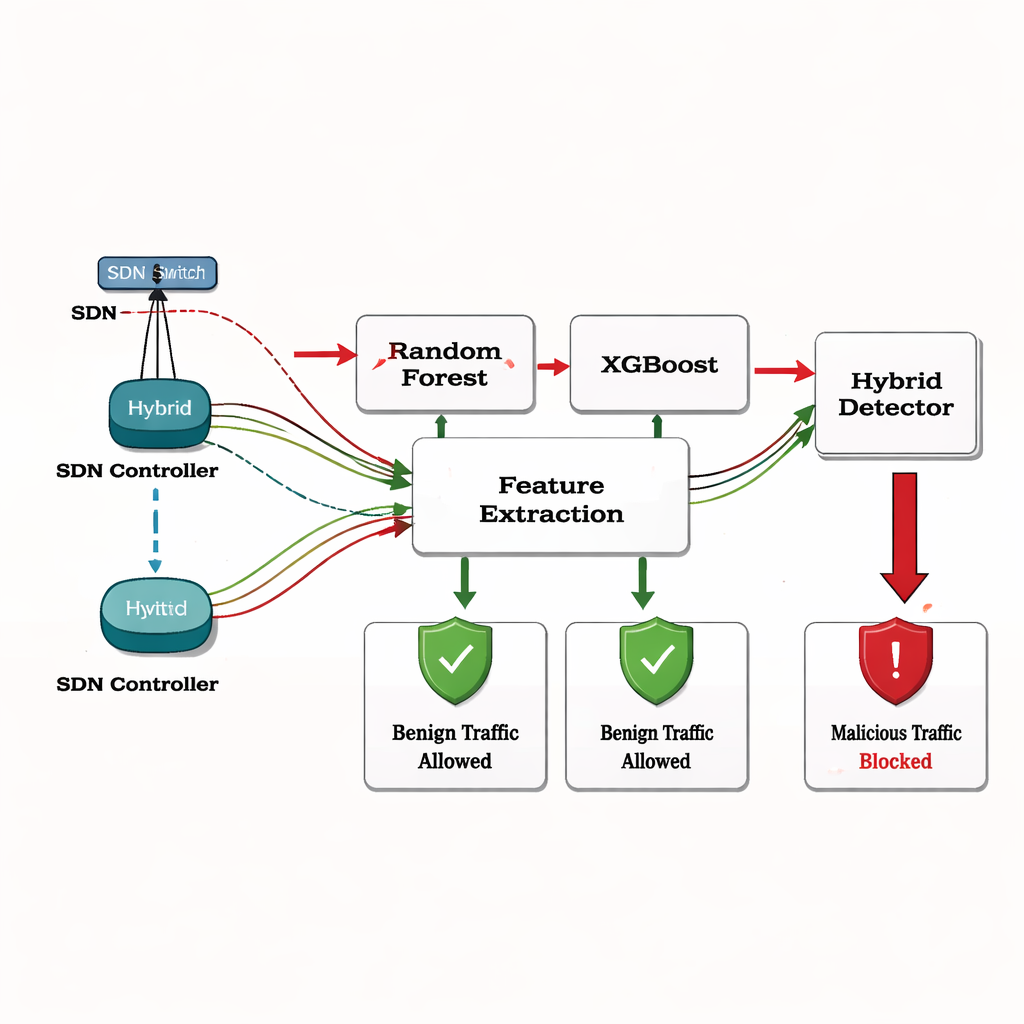

Un motor de aprendizaje combinado para detectar problemas

Con este conjunto de datos, el equipo comparó una variedad de métodos de aprendizaje automático para clasificar flujos como tráfico normal o de ataque. Encontraron que modelos simples como la regresión logística o árboles de decisión básicos pasaban por alto muchos de los patrones sutiles ocultos en las estadísticas. Dos métodos «ensemble» basados en árboles —Random Forest y XGBoost— destacaron, cada uno manejando relaciones complejas de manera diferente. Los investigadores los combinaron entonces en un modelo híbrido que permite que ambos métodos voten sobre el resultado. Este detector combinado alcanzó una precisión del 99,36%, con muy pocas falsas alarmas y casi ningún ataque no detectado. Las pruebas usando curvas ROC mostraron un rendimiento próximo a la perfección, lo que significa que el modelo puede distinguir el tráfico de ataque del tráfico normal en un amplio rango de configuraciones.

De la alerta temprana a la defensa automática

Más allá de la detección, los autores describen cómo un modelo así podría integrarse directamente en un controlador SDN. A medida que el controlador recopile estadísticas en tiempo real, podría enviarlas al modelo entrenado y, cuando un flujo parezca malicioso, aplicar instantáneamente nuevas reglas a los switches para descartar, ralentizar o bloquear ese tráfico. Aunque este estudio se probó solo en un entorno controlado de un único switch con tráfico sintético, demuestra que características específicas y conscientes de SDN, combinadas con un enfoque híbrido de aprendizaje inteligente, pueden identificar con fiabilidad ataques DDoS con tiempo suficiente para responder. Para no especialistas, el mensaje clave es que emparejar diseños de red modernos con defensas igualmente modernas y basadas en datos puede hacer que los servicios en línea de los que dependemos sean más resilientes frente a grandes aluviones de tráfico.

Cita: Mahar, I.A., Aziz, K., Chakrabarti, P. et al. A hybrid machine learning approach for detecting DDoS attacks in software-defined networks. Sci Rep 16, 6533 (2026). https://doi.org/10.1038/s41598-026-35458-w

Palabras clave: redes definidas por software, ataques DDoS, aprendizaje automático, seguridad de redes, detección de tráfico