Clear Sky Science · es

Combinación de optimizador basado en conceptos cuánticos y red piramidal de características para la detección de intrusiones en entornos Cloud‑IoT

Escudos más inteligentes para un mundo de dispositivos conectados

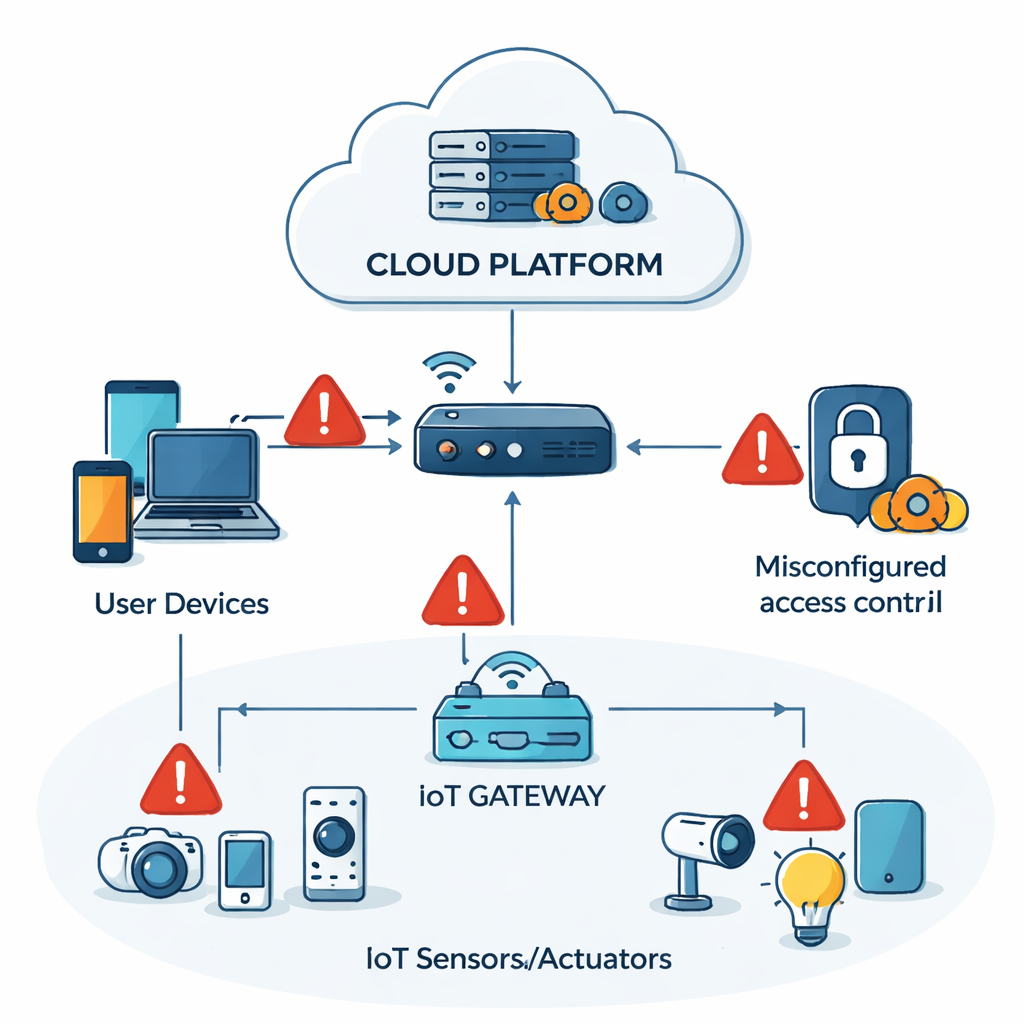

Desde cerraduras inteligentes y monitores para bebés hasta sensores industriales y equipos hospitalarios, miles de millones de dispositivos del Internet de las Cosas (IoT) se comunican hoy con potentes servidores en la nube. Esa comodidad tiene un coste oculto: los atacantes pueden colarse a través de pequeños dispositivos y propagarse por la nube, robando datos o dejando servicios fuera de línea. Este artículo presenta un nuevo sistema de defensa impulsado por IA diseñado para detectar tales intrusiones con mayor precisión y adaptarse a las técnicas de ataque que cambian rápidamente en las redes Cloud‑IoT modernas.

Por qué los dispositivos inteligentes cotidianos son objetivos fáciles

La mayoría de los dispositivos IoT se diseñan para ser baratos, pequeños y eficientes en consumo, no para estar fuertemente blindados. A menudo usan cifrados débiles y firmware obsoleto, mientras que las plataformas en la nube que los gestionan presentan muchas puertas y corredores que un atacante puede explotar. Un ejemplo real citado por los autores involucra una brecha en 2023 en una cadena de hoteles inteligentes, donde los atacantes abusaron de cerraduras vulnerables y sensores HVAC, y luego se movieron a través del backend en la nube para interrumpir operaciones en decenas de establecimientos. Los sistemas tradicionales de detección de intrusiones, que buscan firmas de ataques conocidos o anomalías burdas, tienen dificultades en este entorno: el tráfico de red es de alta dimensionalidad, mezcla muchos campos numéricos y categóricos, y los patrones de ataque evolucionan con rapidez. Como resultado, ataques sutiles y en varias fases a menudo se confunden con la actividad de fondo normal.

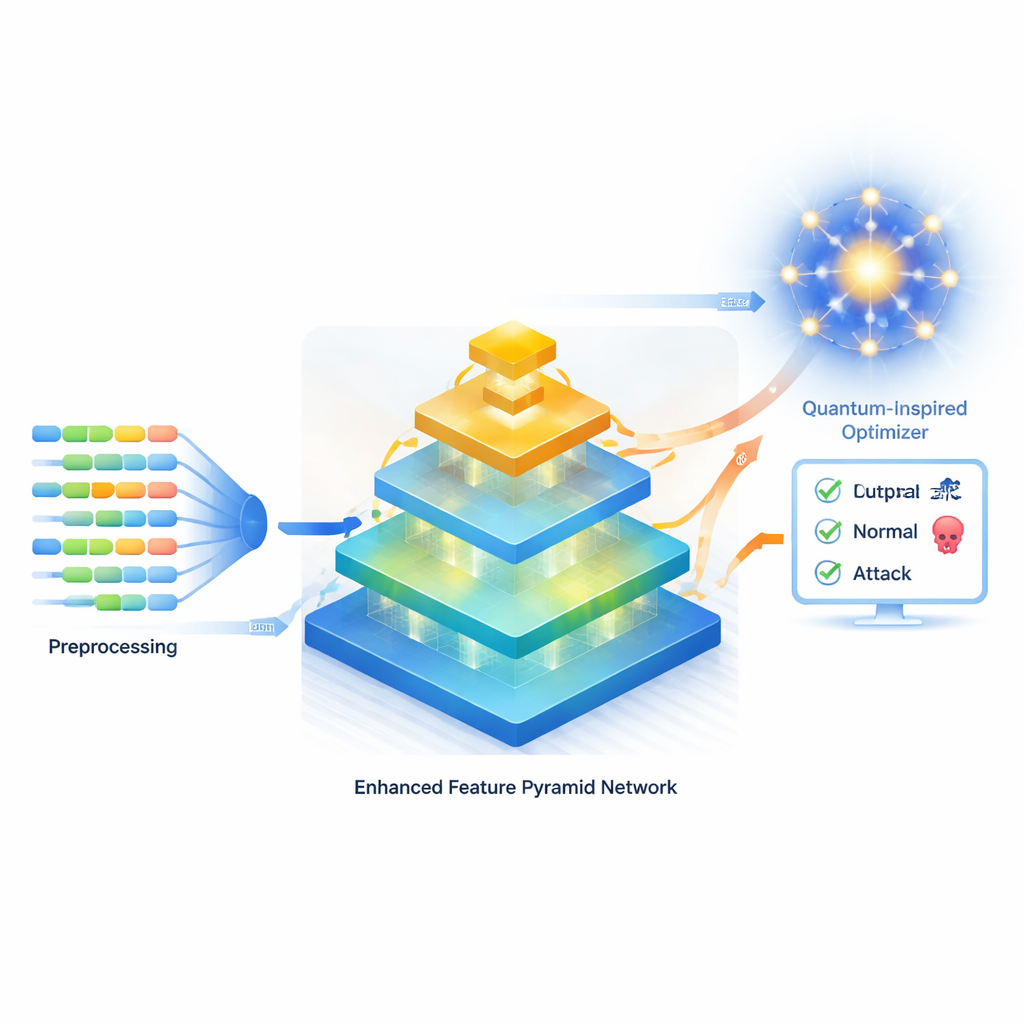

Convertir registros de red en imágenes que la IA pueda ver de verdad

Los autores proponen un enfoque nuevo que comienza por limpiar y remodelar cuidadosamente los registros de red en bruto. Campos categóricos como el tipo de protocolo o el nombre del servicio se convierten en vectores numéricos, mientras que cantidades continuas como el tamaño de los paquetes y la duración de los flujos se normalizan para que ninguna domine el proceso de aprendizaje. Para hacer frente al hecho de que los ataques reales son raros en comparación con el tráfico normal, usan una técnica llamada SMOTE para generar ejemplos sintéticos realistas de clases de ataque poco representadas, reduciendo el sesgo hacia la clase mayoritaria. De forma crucial, reorganizan estos datos tabulares en “pseudo‑imágenes” estructuradas, lo que permite que una potente red de estilo visión, su Enhanced Feature Pyramid Network (EFPN), analice patrones a múltiples escalas en lugar de tratar cada característica de forma aislada.

Una “pirámide” en varias capas que lee patrones grandes y pequeños

La EFPN se inspira en sistemas de reconocimiento de imágenes que sobresalen identificando tanto detalles finos como formas generales. En su núcleo hay una columna vertebral similar a ResNet34, que construye una jerarquía de mapas de características. Una vía ascendente captura patrones cada vez más abstractos, mientras que una vía descendente usa deconvolución (una forma más inteligente de sobremuestreo) para recuperar detalles espaciales finos que métodos más simples suelen difuminar. Un módulo de Incrustación Semántica Profunda luego combina señales de bajo nivel ricas en detalles con otras de alto nivel y con contexto, conservando vistas tanto “en primer plano” como “gran angular” del tráfico. Finalmente, una etapa de fusión de dos ramas procesa en paralelo patrones globales y matices locales —usando convoluciones especializadas que amplían eficazmente el campo receptivo— antes de fusionarlos en una representación única y compacta utilizada para la clasificación.

Tomando ideas de los dibujos infantiles y de la física cuántica

Diseñar la red es solo la mitad de la batalla; ajustar sus numerosos parámetros —como la tasa de aprendizaje, el tamaño de los filtros y el número de mapas de características— afecta fuertemente a la precisión. En lugar de confiar en búsquedas en rejilla lentas o en optimizadores estándar, los autores introducen una metaheurística mejorada con conceptos cuánticos llamada Q‑CDDO (Quantum‑Enhanced Child Drawing Development Optimizer). Está vagamente inspirada en cómo evolucionan los dibujos infantiles: garabatos iniciales, imitación de mejores ejemplos, un sentido emergente de proporción (vinculado a la proporción áurea), creatividad y memoria de patrones exitosos. Matemáticamente, esto se codifica en una búsqueda basada en población que explora y refina conjuntos candidatos de hiperparámetros. La parte “mejorada con cuántica” representa cada candidato como una cadena de qubits en superposición; aplicando puertas de rotación guiadas por las mejores soluciones encontradas hasta el momento, el algoritmo puede explorar el vasto espacio de búsqueda de forma más amplia mientras se encamina hacia regiones prometedoras.

Poniendo a prueba la nueva defensa

El marco completo EFPN–Q‑CDDO se evaluó en dos conjuntos de datos de referencia ampliamente usados: CIC‑IDS‑2017, que imita una red empresarial convencional con múltiples tipos de ataque, y Bot‑IoT, que se centra en tráfico tipo botnet de IoT. Tras una validación cruzada de cinco pliegues y un manejo cuidadoso del desequilibrio de clases, el sistema alcanzó un 96,3 % de precisión en CIC‑IDS‑2017 y un 94,6 % en Bot‑IoT, superando a varias líneas base fuertes, incluidos híbridos avanzados de aprendizaje profundo y otros modelos ajustados con metaheurísticas. También mostró puntuaciones F1 más altas —un equilibrio entre precisión y recuperación—, lo que indica menos ataques perdidos y menos falsas alarmas. Los estudios de ablación demostraron que ambos ingredientes principales son importantes: actualizar una pirámide de características estándar a la versión mejorada mejora los resultados, y sustituir optimizadores convencionales por Q‑CDDO aumenta aún más el rendimiento y produce una convergencia más suave y rápida durante el entrenamiento.

Qué significa esto para asegurar el mundo conectado

Para quienes no son expertos, la conclusión clave es que proteger los sistemas Cloud‑IoT no se reduce solo a contraseñas más fuertes o mejores cortafuegos; requiere reconocimiento de patrones más inteligente que pueda leer tráfico complejo y ruidoso sin inundar a los analistas con alertas falsas. Al convertir registros de red en bruto en estructuras semejantes a imágenes y combinar una “pirámide” neuronal multiescala con una estrategia de ajuste inspirada en la cuántica, este trabajo ofrece un detector de intrusiones que es tanto más preciso como más adaptable que muchos sistemas existentes. Aunque los efectos cuánticos aquí están simulados y no dependen de hardware cuántico real, las ideas ayudan al optimizador a escapar de soluciones locales estrechas y encontrar mejores configuraciones. A medida que las implantaciones de IoT sigan expandiéndose en hogares, ciudades e infraestructura crítica, enfoques como EFPN–Q‑CDDO podrían formar parte poderosa del tejido invisible de seguridad que mantiene estos entornos conectados resilientes frente a amenazas cibernéticas en continua evolución.

Cita: Hajlaoui, R., Shalaby, M., Alfilh, R.H.C. et al. Combination of quantum-based optimizer and feature pyramid network for intrusion detection in Cloud-IoT environments. Sci Rep 16, 7244 (2026). https://doi.org/10.1038/s41598-026-35242-w

Palabras clave: detección de intrusiones, seguridad Cloud IoT, aprendizaje profundo, optimización inspirada en la mecánica cuántica, análisis de tráfico de red