Clear Sky Science · es

Marco híbrido eficiente con características ordenadas para la detección de malware en Android e IoT

Por qué tus dispositivos inteligentes necesitan mejores guardianes

Desde timbres inteligentes y televisores hasta sensores industriales y coches conectados, miles de millones de dispositivos ahora funcionan con Android. Esa comodidad tiene un coste oculto: estos aparatos son cada vez más objetivo de malware que puede robar datos, espiar a los usuarios o secuestrar redes enteras. Este artículo presenta una nueva forma de detectar esos ataques de manera rápida y eficiente, incluso en dispositivos de baja potencia, ofreciendo una vía hacia hogares, hospitales, ciudades e industrias más seguros.

El problema creciente dentro de los dispositivos cotidianos

Android se ha convertido en el sistema operativo por defecto para muchos dispositivos del Internet de las Cosas (IoT) porque es flexible, abierto y barato de adaptar. Esa misma apertura lo hace atractivo para los delincuentes. Muchos dispositivos basados en Android no tienen protección antivirus, dependen de tiendas de aplicaciones no fiables y rara vez reciben actualizaciones de seguridad a tiempo. Las amenazas recientes —incluidos grandes botnets que lanzan ataques que saturan internet y spyware que recopila en silencio contraseñas, mensajes e incluso datos biométricos— muestran lo rápido que evoluciona el malware móvil y de IoT. Las defensas tradicionales, como la coincidencia de firmas y las comprobaciones simples de permisos, tienen dificultades para mantenerse al día, especialmente cuando los atacantes esconden su código o cambian su comportamiento sobre la marcha.

Mirar las aplicaciones desde dos ángulos a la vez

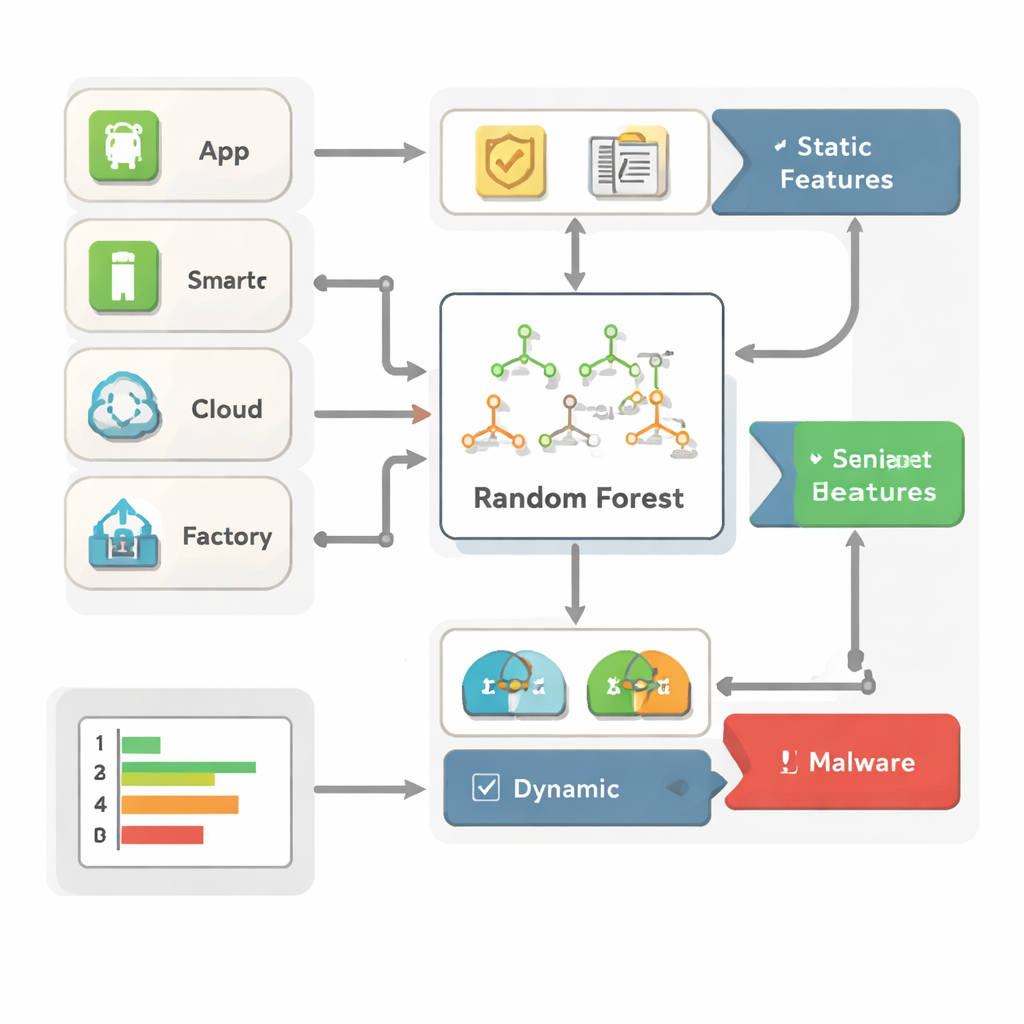

Los autores sostienen que ya no basta con una sola visión de una aplicación. En su lugar, combinan dos enfoques complementarios. El primero, a menudo llamado análisis estático, inspecciona lo que una aplicación solicita y cómo está construida —sus permisos, las interfaces de programación que usa y metadatos básicos— sin ejecutarla. El segundo, el análisis dinámico, observa lo que la app hace realmente cuando se ejecuta: cómo usa la memoria y el procesador, qué llamadas al sistema realiza y cómo se comunica por la red. Al fusionar estos dos tipos de pistas, el marco puede detectar tanto amenazas evidentes como malware más sutil y cambiante que podría engañar a un método aislado.

Enseñar a un bosque de árboles de decisión a detectar comportamientos maliciosos

Para convertir esta mezcla rica de pistas en decisiones, el sistema usa un método de aprendizaje automático llamado Random Forest, que puede entenderse como una multitud de árboles de decisión sencillos que votan sobre si una app es benigna o maliciosa. Es importante que los autores no alimenten cada detalle en bruto al modelo. En su lugar, ordenan las características usando dos medidas de utilidad y conservan sólo las más informativas. Este paso de poda reduce el tamaño de los datos que el modelo debe procesar, acelera la detección y aclara qué señales —como ciertos permisos de mensajería, puertos de red sospechosos o patrones anómalos de memoria— están impulsando sus veredictos. Dado que los Random Forests resaltan de forma natural qué entradas importan más, los analistas de seguridad pueden entender y confiar mejor en las decisiones del sistema.

Pruebas frente a distintos tipos de ataques y datos

El marco se evalúa en cuatro colecciones bien conocidas de datos de Android e IoT industrial. Una (Drebin) se centra en permisos y código de aplicaciones, otra (TUANDROMD) incluye rasgos de app más detallados, una tercera (CCCS‑CIC‑AndMal‑2020) registra cómo se comportan las apps en tiempo de ejecución, y una cuarta (CIMD‑2024) registra años de actividad de red de dispositivos industriales reales. En las tres primeras, el sistema alcanza una precisión sorprendentemente alta —alrededor del 99 al 100 por ciento— con una precisión y recall igualmente fuertes, lo que significa que rara vez pasa por alto malware o clasifica mal apps limpias. Además, funciona con rapidez y con requisitos de memoria modestos, lo que lo hace adecuado para dispositivos de borde que no pueden alojar modelos pesados de aprendizaje profundo. El conjunto de datos industrial revela una limitación importante: dado que el tráfico benigno supera con creces a los ataques, un modelo sencillo puede aparentar ser preciso mientras sigue perdiendo muchas amenazas raras pero peligrosas, subrayando la necesidad de técnicas especiales para manejar datos desbalanceados.

Límites hoy y cómo mejorar mañana

Aunque el enfoque propuesto rinde extremadamente bien en varios benchmarks, es menos eficaz cuando el tráfico malicioso es raro y variado, como en redes industriales reales. Los autores reconocen abiertamente que, en esos casos, el modelo tiende a favorecer la clase mayoritaria “segura” y pasa por alto familias más pequeñas de malware. Sugieren mejorar esto con muestreos más inteligentes, entrenamiento sensible al coste y continua ingeniería de características, así como evaluar el sistema frente a malware hábilmente camuflado que intenta engañar a métodos basados en aprendizaje. Aun así, el trabajo muestra que un modelo cuidadosamente diseñado y transparente puede ofrecer una protección cercana al estado del arte sin los elevados costes del aprendizaje profundo, proporcionando un plano práctico para defender el creciente universo de objetos con Android.

Qué significa esto para la seguridad cotidiana

Para los no expertos, la conclusión es simple: es posible construir defensas contra el malware que sean a la vez inteligentes y lo suficientemente ligeras para ejecutarse en dispositivos cotidianos, y lo bastante claras para que los expertos humanos auditen su funcionamiento. Al combinar lo que las apps dicen que harán con lo que realmente hacen en la práctica, y al centrarse en las señales más reveladoras, este marco convierte teléfonos y dispositivos basados en Android en objetivos mucho menos atractivos. Con un mayor perfeccionamiento para datos reales altamente desbalanceados, sistemas similares podrían convertirse en una pieza clave de la red de seguridad invisible que protege nuestros hogares conectados, hospitales, fábricas y ciudades frente a intrusiones digitales.

Cita: Saeed, N.H., Hamza, A.A., Sobh, M.A. et al. Efficient feature ranked hybrid framework for android Iot malware detection. Sci Rep 16, 3726 (2026). https://doi.org/10.1038/s41598-026-35238-6

Palabras clave: Malware Android, Seguridad IoT, aprendizaje automático, análisis híbrido, random forest