Clear Sky Science · es

Construcción de sistemas caóticos multi‑estado y aplicaciones al cifrado de imágenes

Por qué el enmascaramiento de imágenes importa para tu privacidad

Fotos y vídeos circulan constantemente por teléfonos, nubes y redes sociales, por lo que resulta crucial protegerlos de miradas indiscretas. Las herramientas de cifrado convencionales como AES funcionan bien para texto y archivos pequeños, pero pueden ser lentas o ineficientes para las enormes y coloridas imágenes que dominan el tráfico de datos actual. Este artículo explora un enfoque distinto: usar la imprevisibilidad natural de los sistemas caóticos —modelos matemáticos que se comportan como la turbulencia o el tiempo atmosférico— para diseñar cerraduras de imágenes más rápidas y difíciles de romper.

Una nueva forma de agitar el caos digital

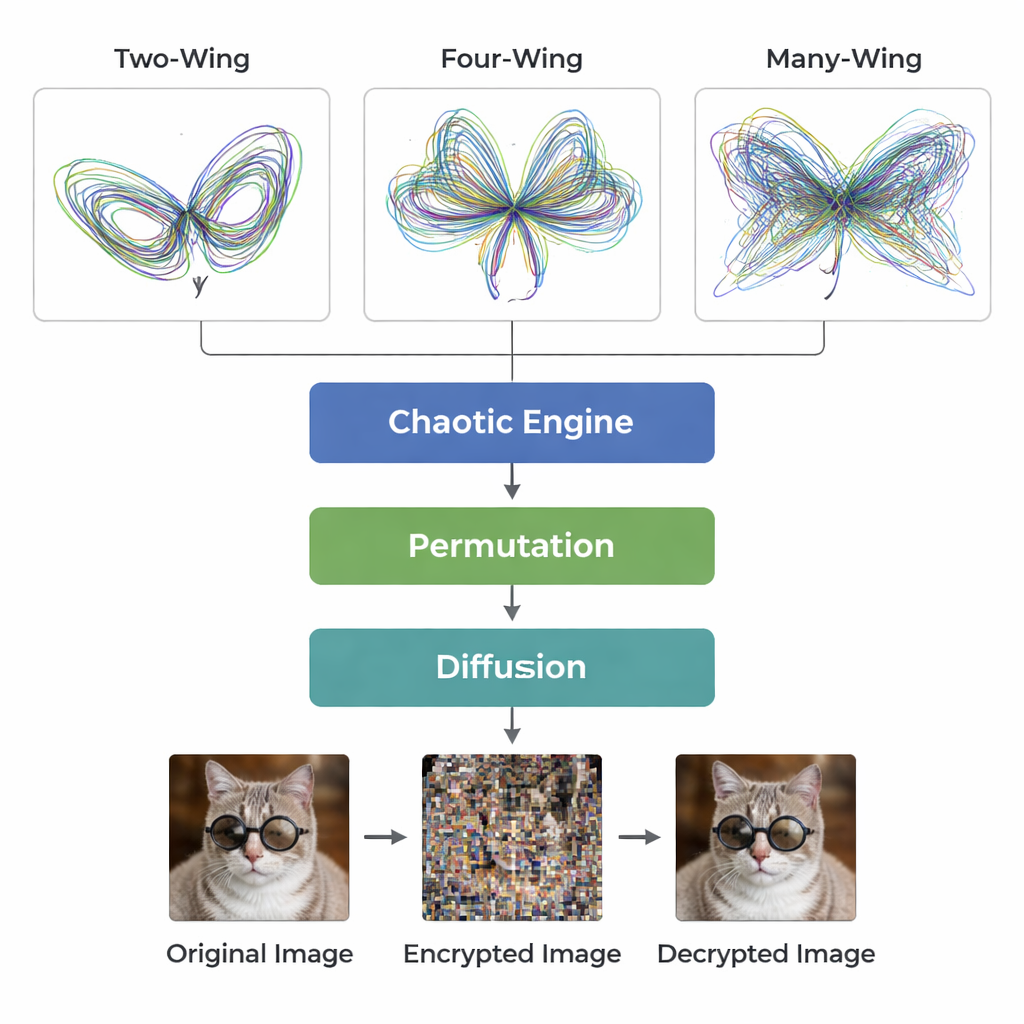

Los autores parten de una pregunta simple: ¿podemos crear caos más intenso no inventando ecuaciones totalmente nuevas, sino ajustando con cuidado lo que ya conocemos? Se centran en el clásico sistema de Lorenz, un modelo de tres ecuaciones famoso por su atractor en forma de mariposa, y muestran que su comportamiento salvaje puede enriquecerse modificando dos ingredientes. Primero, elevan cada variable interna a potencias diferentes, lo que redefine sutilmente cómo evoluciona el sistema en el tiempo. Segundo, añaden pequeños desplazamientos constantes —«pequeños parámetros»— a esas variables. Aunque estos cambios parecen modestos en papel, las simulaciones revelan que alteran significativamente el movimiento del sistema sin dejar de mantenerlo en un estado plenamente caótico.

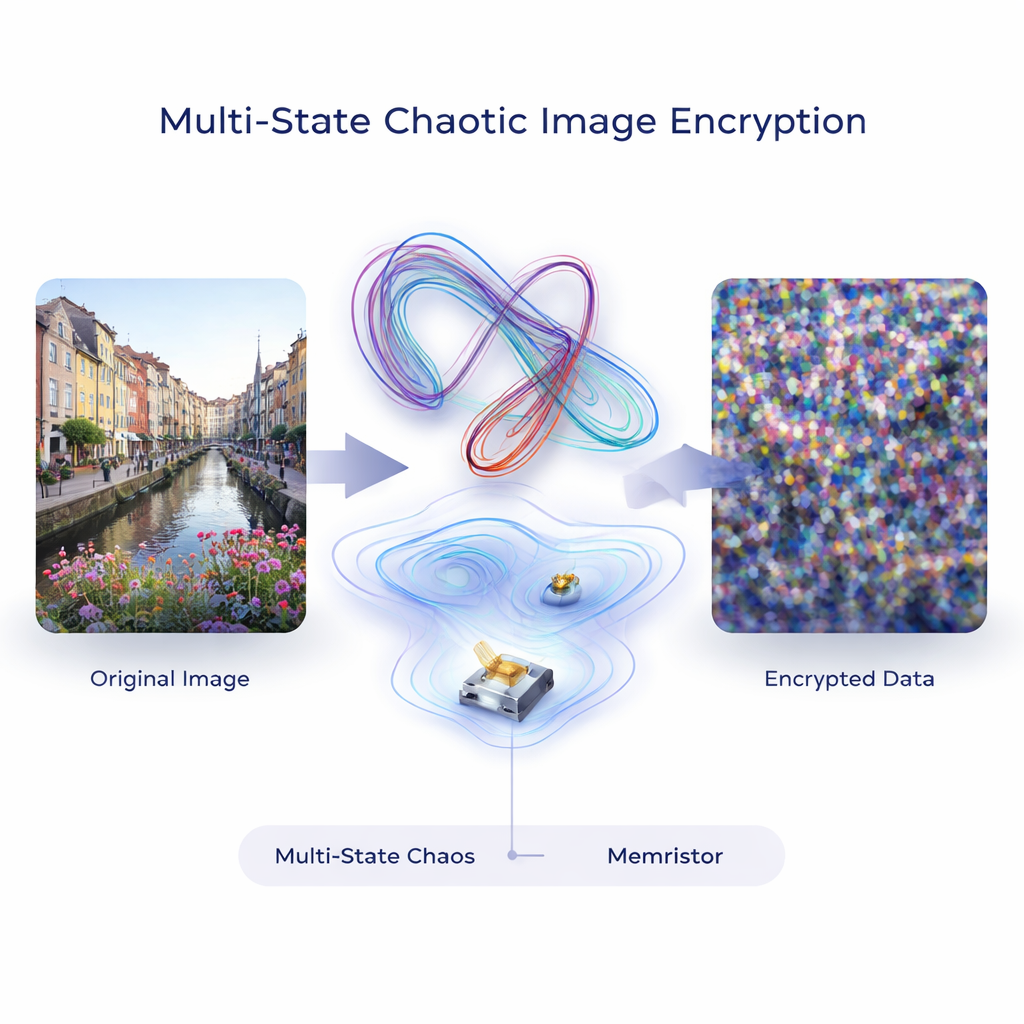

Añadir memoria al caos con “tinta” electrónica

Para llevar la idea más lejos, el equipo conecta el modelo caótico a un memristor, un componente electrónico cuya resistencia depende de su pasado —como un cable que recuerda las corrientes que circularon por él. Al realimentar el comportamiento temporal del memristor en las ecuaciones, las trayectorias del sistema se despliegan en patrones multi‑ala: en lugar de la clásica «mariposa» de dos lóbulos, el modelo puede mostrar cuatro, ocho o incluso dieciséis alas, según la intensidad del acoplamiento con el memristor. Cambiar las condiciones iniciales o los parámetros modifica la forma de estas alas pero no destruye el caos subyacente. Pruebas con exponentes de Lyapunov y un diagnóstico llamado SALI confirman que, en muchos ajustes, el sistema permanece altamente sensible e impredecible, dos rasgos característicos de una buena aleatoriedad criptográfica.

Comprobar que la receta funciona en muchos escenarios

Las señales del mundo real a menudo presentan memoria y efectos de largo alcance, por lo que los autores verifican si su construcción sigue funcionando cuando van más allá del cálculo ordinario hacia el cálculo fraccionario, que permite derivadas de orden no entero. Al reescribir sus ecuaciones en este marco y simularlas con métodos numéricos especializados, observan de nuevo un movimiento caótico multi‑ala robusto. También aplican la misma estrategia de diseño a otros dos modelos bien conocidos, el sistema T y el sistema de Liu. En cada caso, combinar el reconfigurado de variables de estado, los pequeños parámetros y términos de tipo memristor produce atractores caóticos ricos. Esto sugiere que su método no está ligado a una ecuación particular, sino que ofrece una receta general para diseñar caos complejo.

De las matemáticas arremolinadas a cerraduras de imagen más fuertes

Partiendo de este motor caótico, los autores diseñan un esquema completo de cifrado de imágenes. El sistema caótico genera largas secuencias de números aparentemente aleatorios, que se convierten en mapas bidimensionales que barajan filas y columnas de una imagen (permutación) y luego alteran los valores de los píxeles (difusión). Debido a que cambios minúsculos en las condiciones iniciales alteran drásticamente la secuencia caótica, el espacio efectivo de claves es enorme —del orden de 2^172 claves posibles—, muy por encima del alcance de una búsqueda por fuerza bruta. Pruebas con fotografías en color estándar muestran que las imágenes cifradas parecen ruido uniforme, con histogramas planos, alta entropía de información cercana al máximo teórico y casi nula correlación entre píxeles vecinos.

Resistencia al ruido y a ataques

El equipo también examina cómo se comporta su sistema frente a abusos realistas. Cuando se inyecta ruido aleatorio tipo «sal y pimienta» o grandes regiones en negro en las imágenes cifradas, los resultados descifrados aún preservan contenido reconocible, y las puntuaciones de calidad se degradan de forma gradual en lugar de colapsar. Pruebas estadísticas como el análisis chi‑cuadrado y medidas de cuánto cambia el texto cifrado cuando se modifica un solo píxel de la imagen original apuntan a una fuerte resistencia frente a estrategias criptanalíticas comunes. En resumen, el esquema es lo bastante sensible a los cambios para frustrar a los atacantes y lo bastante robusto como para tolerar pérdida de datos e interferencias.

Qué significa esto para la seguridad cotidiana

Para quienes no son especialistas, el mensaje principal es que el mismo tipo de caos delicado, con efecto mariposa, que condiciona las predicciones meteorológicas puede ser diseñado y aprovechado para proteger imágenes digitales. Al sintonizar sistemáticamente modelos caóticos existentes con pequeños desplazamientos de parámetros, reconfiguración de variables y componentes con memoria, los autores crean una familia flexible de generadores caóticos y muestran cómo convertir uno de ellos en un cifrador de imágenes eficiente. Sus pruebas indican que este enfoque puede ocultar información visual de forma extremadamente eficaz a la vez que resulta lo bastante rápido para un uso práctico, lo que sugiere una vía prometedora hacia herramientas de cifrado futuras adaptadas a las masivas corrientes de imágenes de la era digital.

Cita: Wang, X., Wu, H., Yan, A. et al. Construction of multi-state chaotic systems and applications to image encryption. Sci Rep 16, 5518 (2026). https://doi.org/10.1038/s41598-026-35222-0

Palabras clave: cifrado caótico de imágenes, atractor multi‑ala, memristor, caos de orden fraccionario, seguridad de la información