Clear Sky Science · es

Gestión de identidad habilitada por blockchain para IoT: una defensa multinivel contra la IA adversaria

Por qué proteger los dispositivos conectados ahora requiere nuevas estrategias

Hogares, hospitales, fábricas y ciudades se están llenando de dispositivos conectados a Internet, desde cerraduras y cámaras inteligentes hasta sensores médicos y controladores de redes eléctricas. Estos equipos suelen funcionar silenciosamente en segundo plano, pero si sus identidades se falsifican o se roban, los delincuentes —o estados hostiles— pueden abrir puertas, secuestrar equipos o interrumpir servicios. Este artículo explora una forma nueva de proteger el “quién es quién” del Internet de las Cosas (IoT) empleando blockchain y criptografía avanzada para adelantarse a ataques de inteligencia artificial (IA) cada vez más sofisticados.

Qué falla en los sistemas de confianza actuales

La mayoría de los dispositivos conectados hoy dependen de autoridades centrales, como servidores de certificados, para acreditar su identidad. Si uno de esos nodos centrales es comprometido, un atacante puede suplantar a gran cantidad de dispositivos a la vez. Al mismo tiempo, las herramientas de IA —especialmente los modelos generativos— pueden falsificar señales biométricas y patrones de comportamiento que parecen casi reales, engañando escáneres faciales o de ritmo cardíaco e incluso imitando la forma de teclear o mover el ratón. Los autores señalan que más de cuatro de cada cinco sistemas IoT siguen siendo vulnerables a estos trucos avanzados. También destacan que muchos “smart contracts” en blockchain, los pequeños programas que automatizan acciones en la cadena, contienen errores ocultos que atacantes impulsados por IA podrían explotar.

Construir una guía telefónica compartida e inalterable para dispositivos

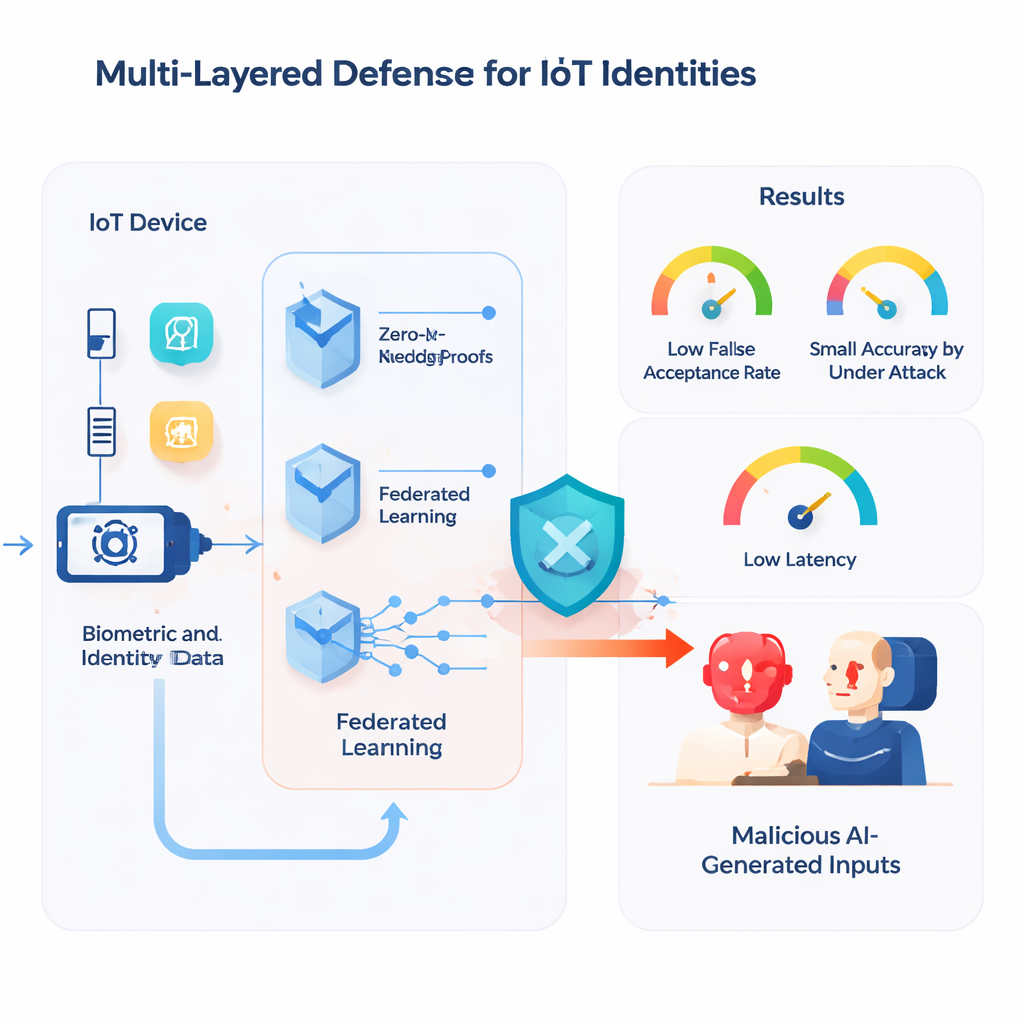

El sistema propuesto reemplaza la autoridad única y central por un libro mayor compartido basado en tecnología blockchain. Cada dispositivo IoT crea un par de claves criptográficas, y solo una versión unidireccional ofuscada (un hash) de su clave pública se almacena en la cadena como su identificador permanente. Esto hace que el registro de identidad sea resistente a manipulaciones y extremadamente difícil de falsificar. Antes de aceptar un dispositivo, debe superar una prueba de vivacidad —demostrar que su señal biométrica u otra firma física proviene realmente de un dispositivo presente y no de un modelo generativo— y luego probar, de forma que preserve la privacidad, que posee la clave privada correspondiente. Un comité de validadores independientes comprueba esta prueba y vota si aprobar el dispositivo, de modo que ninguna sola parte pueda introducir silenciosamente dispositivos falsos en el sistema.

Sumar contratos inteligentes, aprendizaje y comportamiento a la defensa

Sobre esta capa de identidad se sitúan contratos inteligentes que gestionan automáticamente el ciclo de vida de los dispositivos: registro, verificación, revocación y control de acceso. Estos contratos se escriben siguiendo reglas estrictas y formalmente verificadas, de forma que, por ejemplo, no se pueda registrar un dispositivo dos veces bajo diferentes identidades. Para protegerse contra ataques de IA que intenten corromper modelos de aprendizaje automático compartidos, el sistema usa una forma robusta de aprendizaje federado: los dispositivos entrenan modelos localmente y envían solo actualizaciones, que luego son filtradas por un algoritmo que descarta contribuciones sospechosas. Los autores también incorporan biometría de comportamiento en el nivel de la interfaz de usuario, aprendiendo los patrones típicos de tecleo y uso del ratón de una persona. Si el comportamiento en vivo se desvía demasiado del perfil aprendido, el sistema puede exigir autenticación adicional o bloquear el acceso, ayudando a frustrar pantallas de phishing basadas en deepfakes.

Preservar la integridad de billeteras y software bajo presión

Puesto que los usuarios interactúan con el sistema mediante billeteras digitales e interfaces web, esos componentes también reciben protección adicional. Acciones sensibles, como revocar un dispositivo crítico o cambiar credenciales, requieren firmas por umbral: varias partes de confianza deben aportar cada una una aprobación parcial antes de que la blockchain acepte la transacción. Un modelo de IA integrado vigila patrones inusuales en tarifas de transacción o picos de actividad que puedan indicar bots o fraude automatizado. Tras bambalinas, los autores prueban sus smart contracts en un entorno blockchain simulado que imita condiciones del mundo real, y luego los someten a entradas automáticamente generadas y “extrañas” diseñadas para exponer errores raros o vulnerabilidades antes del despliegue.

Qué tan bien resiste el escudo multinivel a los atacantes de IA

El equipo construyó un prototipo funcional usando herramientas de Ethereum, una interfaz front-end basada en React y billeteras populares como MetaMask. Luego organizaron una serie de pruebas adversarias. Se emplearon falsificaciones biométricas generadas por IA para intentar colar dispositivos falsos en el registro, se envenenaron intencionalmente modelos de aprendizaje automático y se crearon transacciones diseñadas para eludir protecciones de billeteras. En estos experimentos, el sistema mantuvo la tasa de aceptación falsa de biometría suplantada en solo un 0,07 %, limitó la pérdida de precisión del modelo bajo envenenamiento a aproximadamente un 1,5 % y verificó pruebas que preservan la privacidad en alrededor de 142 milisegundos en hardware de borde modesto —lo bastante rápido para muchos usos IoT en tiempo real. No se aceptaron transacciones fraudulentas en sus escenarios de prueba, y herramientas formales confirmaron que reglas clave del contrato, como la prevención de registros duplicados, se mantuvieron en todos los casos explorados.

Qué significa esto para la vida conectada cotidiana

En pocas palabras, el estudio muestra que es posible proporcionar a miles de millones de dispositivos de bajo coste un “pasaporte” más fiable, difícil de falsificar por impostores impulsados por IA, sin ralentizar el sistema hasta hacerlo inusable. Al combinar el registro compartido de blockchain, técnicas matemáticas de prueba que ocultan secretos, un escrutinio cuidadoso del código automatizado y un manejo más inteligente del comportamiento y del aprendizaje, los autores delinean un plan práctico para hacer los ecosistemas IoT más seguros y resilientes. A medida que los atacantes recurran cada vez más a la IA, defensas como este marco de identidad multinivel podrían convertirse en una pieza clave para asegurar desde aparatos domésticos hasta equipos hospitalarios e infraestructuras nacionales.

Cita: Usama, M., Aziz, A., Alasbali, N. et al. Blockchain-enabled identity management for IoT: a multi-layered defense against adversarial AI. Sci Rep 16, 4371 (2026). https://doi.org/10.1038/s41598-026-35208-y

Palabras clave: Seguridad del Internet de las Cosas, identidad en blockchain, IA adversaria, pruebas de conocimiento cero, aprendizaje federado