Clear Sky Science · es

Marcas de agua digitales para el ocultamiento y la autenticación de datos de funciones físicas incloneables virtuales

Por qué importan las marcas ocultas en los datos

Cada día, miles de millones de pequeños dispositivos —contadores inteligentes, sensores, cámaras y wearables— envían datos por el aire de manera continua. Si un atacante puede escuchar o reproducir lo que capta, podría hacerse pasar por su dispositivo e infiltrarse en la red. Este artículo explora una nueva forma de proteger esos dispositivos diminutos ocultando una “marca” invisible dentro de los datos que envían para las comprobaciones de identidad, añadiendo un candado extra a la puerta sin requerir hardware voluminoso ni cálculos intensivos.

Una huella digital para cada dispositivo diminuto

Muchos sistemas seguros ya se basan en una especie de huella digital llamada Función Físicamente Incloneable, o PUF (por sus siglas en inglés). Una PUF aprovecha variaciones microscópicas e incontrolables en la electrónica de un dispositivo para producir respuestas muy difíciles de copiar. Cuando un servidor envía un desafío —una especie de pregunta—, el dispositivo responde con una salida determinada por su circuito único. El emparejar desafíos y respuestas permite al servidor distinguir dispositivos genuinos de impostores. Pero las PUF clásicas requieren hardware especial, envejecen con el tiempo y aún pueden ser analizadas e imitadas por atacantes hábiles. Para sortear estas limitaciones, los autores construyeron previamente una “PUF virtual” (VPUF) usando una red neuronal: software que aprende a imitar el comportamiento impredecible de una PUF real mientras se ejecuta en hardware ordinario y de bajo coste.

Amenazas en el aire entre el dispositivo y el servidor

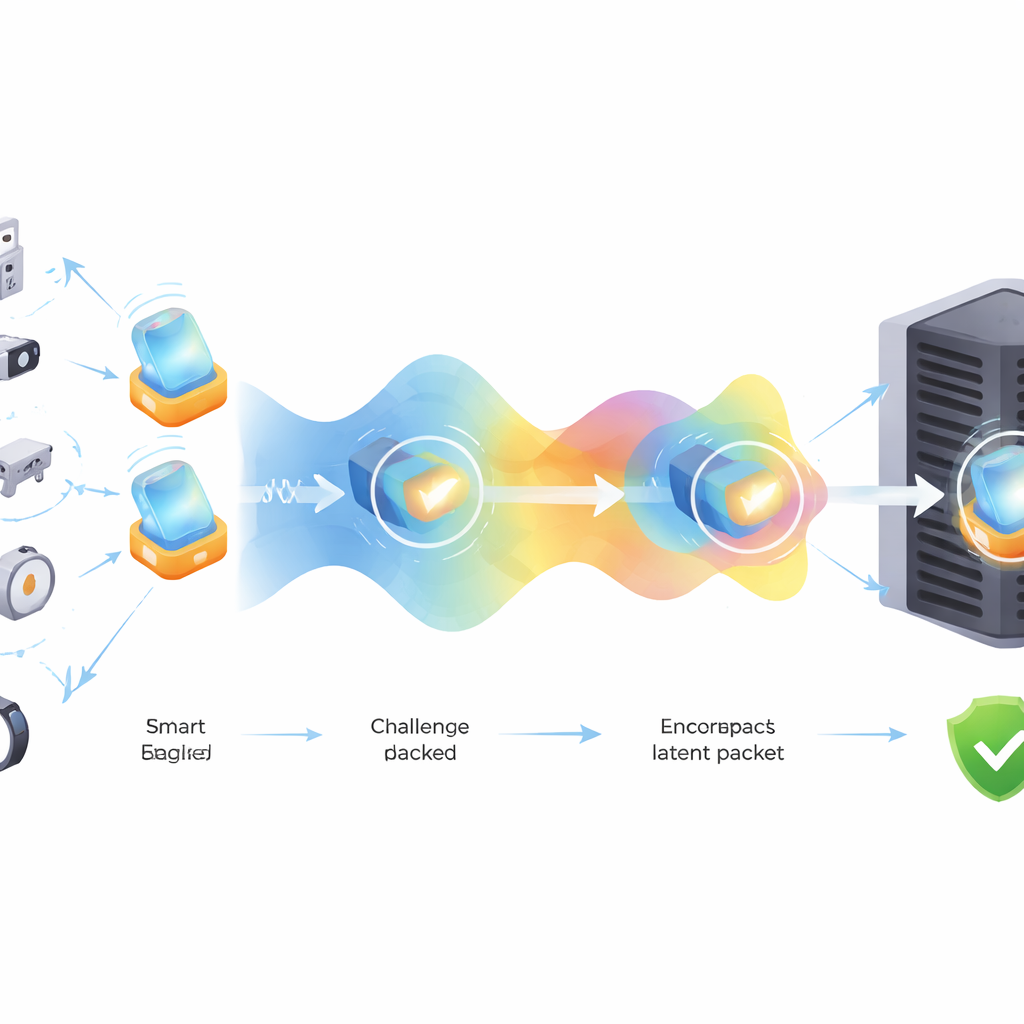

Incluso con una VPUF, permanece un punto débil: los mensajes que viajan por el canal inalámbrico. En el diseño de aprendizaje dividido usado aquí, un codificador en el dispositivo transforma cada desafío en un código interno compacto, llamado representación latente, y envía solo ese código a un decodificador en el servidor. Eso ya oculta los datos en bruto, pero si un escuchante registra suficientes de estos códigos, podría todavía revertir el sistema o simplemente reproducir códigos antiguos para engañar al servidor. El problema es proteger estos códigos intermedios de modo que las señales interceptadas sean inútiles para externos, pero que el servidor pueda autenticar el dispositivo rápida y precisamente.

Ocultar un secreto cambiante dentro de la señal

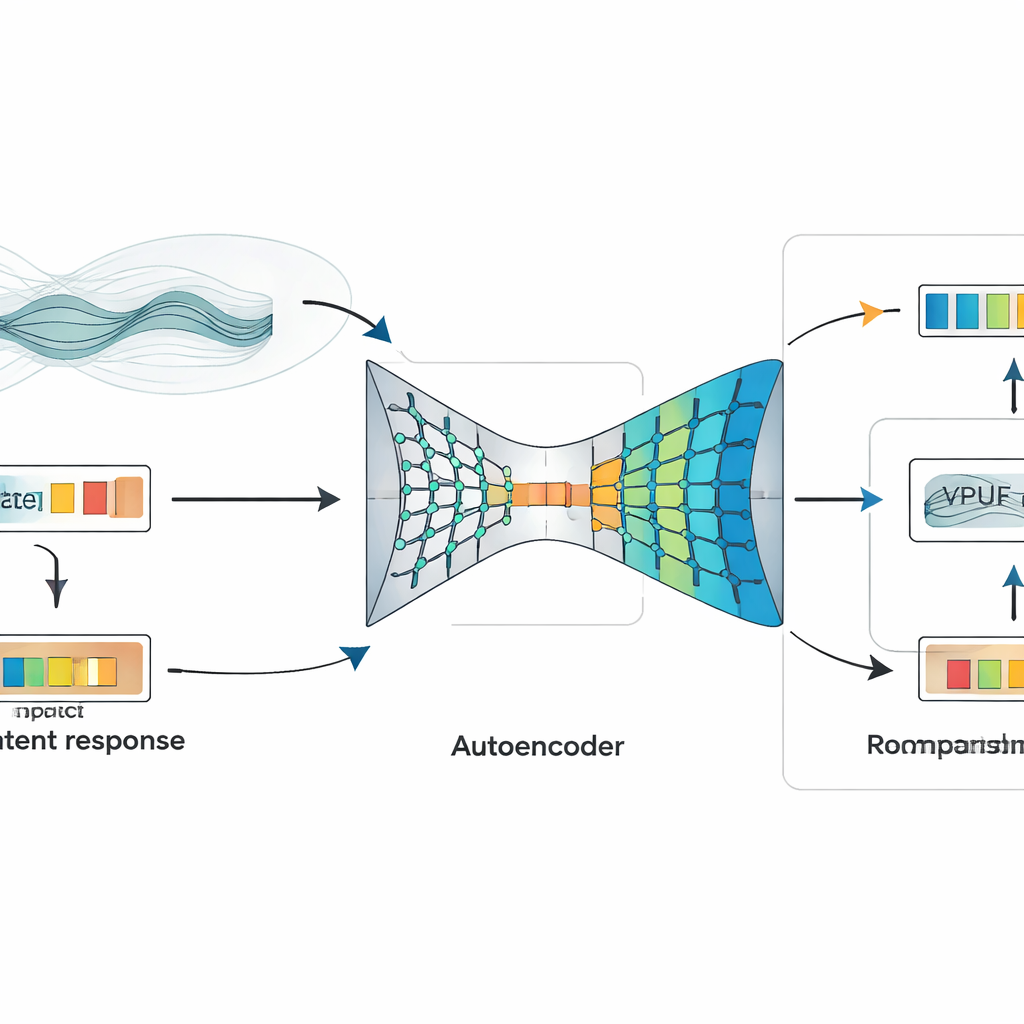

La idea central del artículo es ocultar una marca adicional y significativa —una marca de agua digital— dentro del código latente de la VPUF antes de que salga del dispositivo. En lugar de usar un patrón fijo y carente de significado, la marca de agua se construye a partir de las particularidades del propio canal de radio. Las señales inalámbricas rebotan, se dispersan y se atenúan al viajar; los ingenieros describen esto con modelos de “desvanecimiento de Rayleigh”. Los autores simulan este desvanecimiento con un modelo estándar e introducen las variaciones de la señal resultantes en un autoencoder, una red neuronal que aprende a comprimir datos en un código interno compacto. Este código comprimido se convierte en la marca de agua. El dispositivo fusiona luego esta marca con la respuesta latente de la VPUF usando otro autoencoder ligero, produciendo un único código marcado que se envía por el aire.

Dos cerraduras, un diseño ligero

En el lado del servidor, una red coincidente desenreda el código marcado, separándolo de nuevo en una respuesta latente VPUF predicha y una marca de agua estimada. La respuesta predicha pasa por el decodificador de la VPUF para ofrecer la salida esperada para el desafío original. En paralelo, la marca extraída se compara con lo que el servidor espera según su propia vista de las condiciones del canal. Solo si ambas piezas —la respuesta VPUF y la marca de agua— coinciden, el sistema acepta el dispositivo. En las pruebas, este procesamiento adicional mantuvo la precisión de autenticación en torno al 99 %, mostró una recuperación casi perfecta de la marca en condiciones normales y resistió intentos aleatorios de forjar una marca válida incluso tras diez mil intentos.

Equilibrar fuerza, sigilo y coste

Los autores también examinan cómo se comporta el esquema bajo ruido, imitando a atacantes que intentan perturbar las transmisiones para borrar o enmarañar la marca. El sistema se mantiene fiable hasta niveles moderados de ruido, a partir de los cuales la recuperación de la marca cae mientras que la precisión global de autenticación sigue alta. Esto refleja una elección deliberada: el método está ajustado para bajo coste computacional y comprobaciones de identidad robustas más que para una resistencia máxima frente a interferencias extremas. Dado que todo ocurre dentro de redes neuronales compactas que trabajan con códigos pequeños, el enfoque encaja en los limitados presupuestos de memoria y energía de muchos dispositivos del Internet de las Cosas.

Lo que esto significa para dispositivos conectados más seguros

En términos sencillos, el artículo muestra que es posible ocultar un secreto cambiante y dependiente del entorno dentro de los datos de identidad ya comprimidos que los pequeños dispositivos envían para autenticación. Esa marca oculta tanto enmaraña la señal ante miradas indiscretas como proporciona al servidor una segunda forma independiente de verificar quién habla. El resultado es una capa de seguridad flexible basada en software que puede ejecutarse en hardware modesto y que dificulta mucho más la escucha, la reproducción y los ataques de imitación. Aunque hacen falta más pruebas en entornos reales, especialmente frente a ataques más potentes, esta estrategia de marca de agua en el espacio latente apunta hacia redes de dispositivos pequeños y económicos más confiables.

Cita: Khan, R., Saleh, H., Mefgouda, B. et al. Digital watermarking for virtual physically unclonable function data concealment and authentication. Sci Rep 16, 10472 (2026). https://doi.org/10.1038/s41598-026-35159-4

Palabras clave: Seguridad IoT, marcas de agua digitales, autenticación de dispositivos, redes neuronales, canales inalámbricos