Clear Sky Science · es

Híbrido BERT-spaCy de PLN y CTI adaptable mejorado con blockchain para extracción de IOC y predicción de amenazas

Por qué importan defensas cibernéticas más inteligentes

La vida cotidiana depende cada vez más de sistemas digitales —desde historiales hospitalarios y la banca en línea hasta hogares inteligentes y robots industriales—. Sin embargo, los ciberataques crecen más rápido y con mayor sofisticación de lo que muchas defensas pueden manejar. Este artículo presenta un enfoque avanzado pero práctico para la inteligencia sobre amenazas cibernéticas que pretende detectar ataques antes, aprender automáticamente de nuevos incidentes y permitir que las organizaciones compartan señales de alerta de forma segura, sin temor a manipulaciones.

Convertir pistas desordenadas en señales de advertencia claras

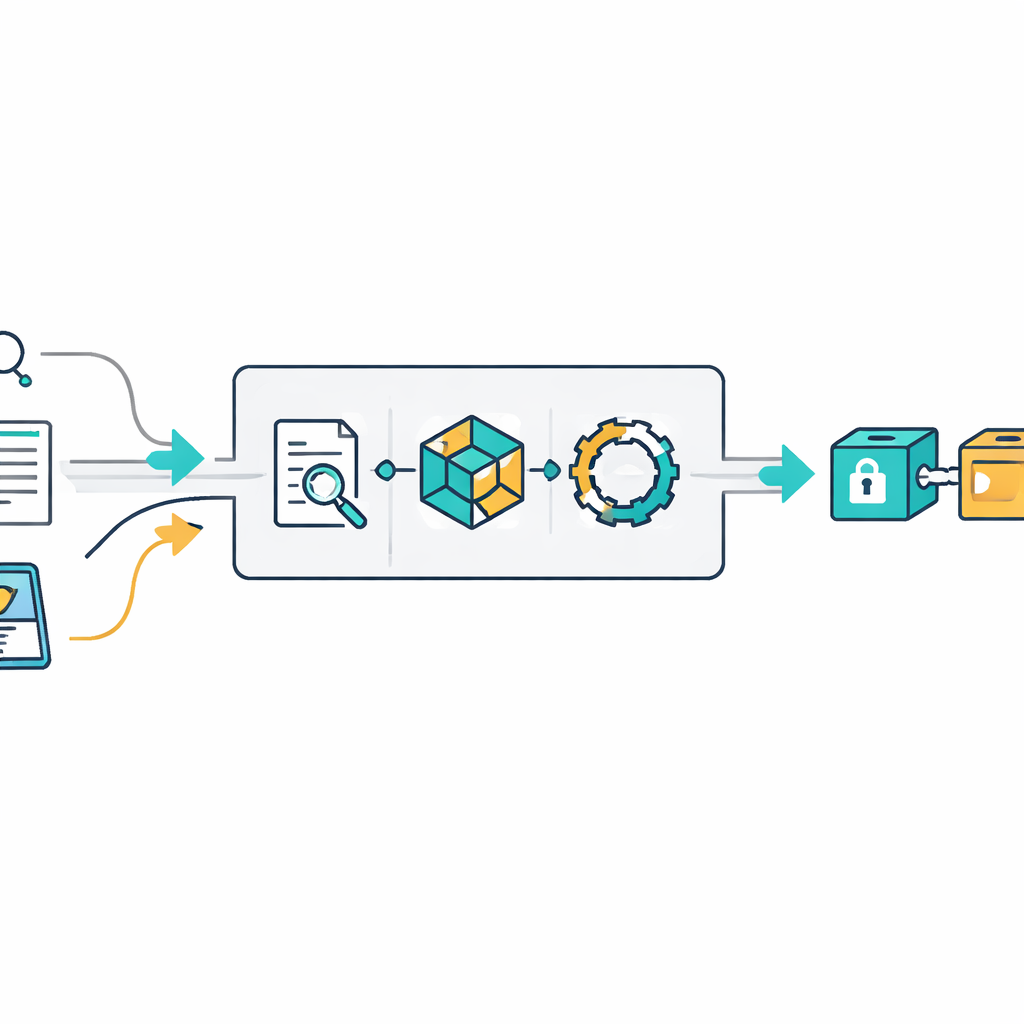

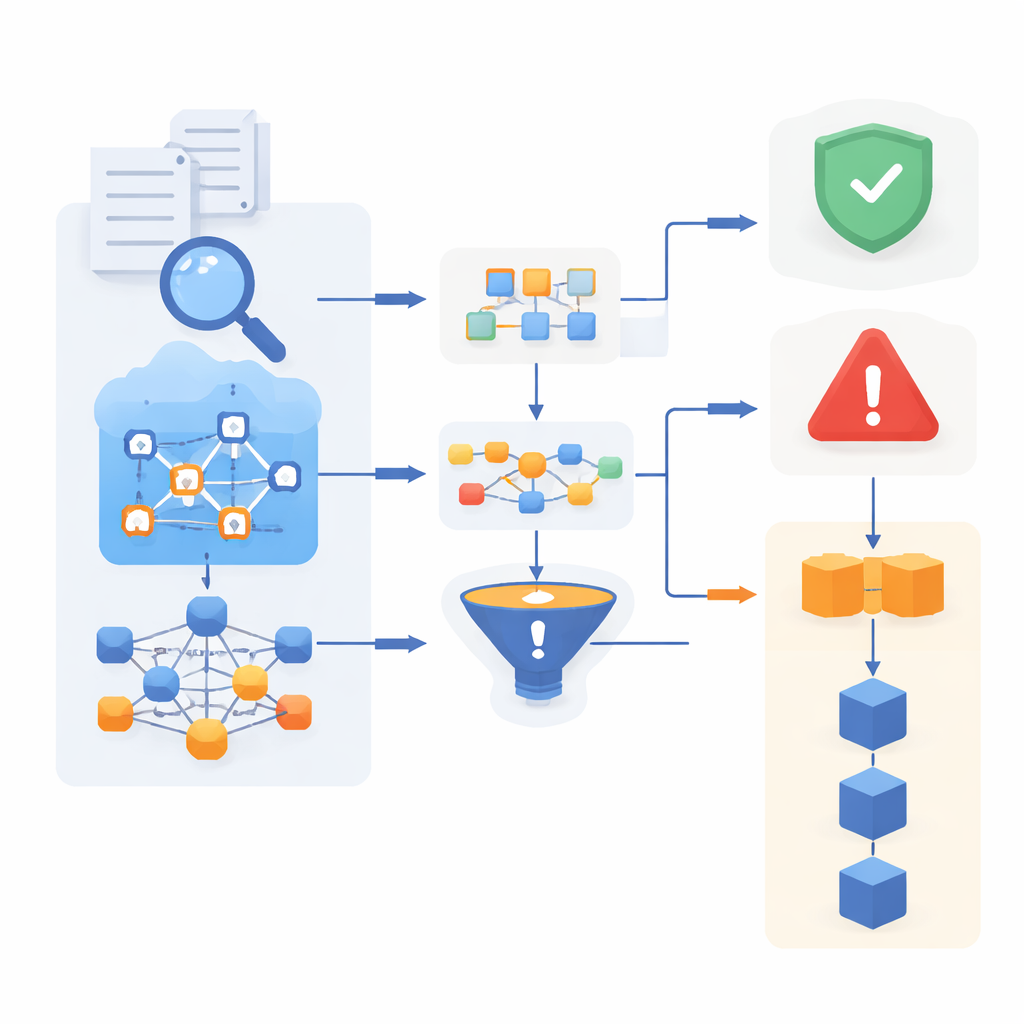

Los ataques modernos dejan rastros dispersos en correos electrónicos, registros de seguridad, publicaciones en redes sociales e informes técnicos. Estos rastros, conocidos como indicadores de compromiso, incluyen direcciones web sospechosas, números IP, nombres de malware y huellas de archivos. Los autores desarrollan un motor híbrido de análisis de texto que combina tres técnicas: patrones diseñados a mano para elementos muy estructurados, una herramienta lingüística rápida (spaCy) para el manejo general del texto y un potente modelo de aprendizaje profundo (BERT) para comprender el contexto. Trabajando en conjunto, estas herramientas pueden extraer pistas de amenaza útiles de textos no estructurados con aproximadamente un 95% de precisión, incluso cuando el lenguaje es ruidoso o informal.

Enseñar a las máquinas a reconocer y adaptarse a los ataques

Las pistas extraídas no bastan; el sistema debe decidir si un evento es probablemente benigno o peligroso. Para ello, el marco emplea un conjunto (ensemble) de modelos de aprendizaje automático, que incluye BERT, una red recurrente (LSTM) y un método probabilístico más simple. Cada modelo aporta fortalezas distintas —contexto profundo, comprensión de secuencias o robustez con muestras pequeñas— y sus opiniones se combinan en una votación ponderada por confianza. El sistema está diseñado para seguir aprendiendo: cuando llegan nuevos ejemplos etiquetados, actualiza sus parámetros internos sin empezar desde cero. Tras un año de funcionamiento simulado, este enfoque adaptativo eleva la precisión de detección del 75% al 93% y reduce las falsas alarmas, especialmente en datos sesgados donde los ataques reales son raros.

Cementar la confianza con un registro inmutable

Un problema persistente en la defensa cibernética es la confianza: las organizaciones pueden dudar en compartir información sobre amenazas si temen que pueda alterarse, utilizarse indebidamente o impugnarse más tarde. Para abordar esto, el marco incorpora un libro mayor ligero inspirado en blockchain. Cada informe procesado —sus pistas extraídas, el veredicto del sistema y la hora de observación— se sella en un bloque criptográfico vinculado al anterior, creando una trazabilidad de auditoría extremadamente difícil de reescribir de forma silenciosa. En pruebas, la manipulación deliberada de la cadena se detecta de manera fiable. Debido a que el diseño es eficiente y funciona en un solo nodo, añade solo unos pocos milisegundos por entrada, manteniendo el sistema lo suficientemente rápido para centros de operaciones de seguridad con alta carga.

Probar la fiabilidad a través de distintos entornos digitales

Las defensas cibernéticas suelen funcionar bien en un conjunto de datos pero fallan cuando cambia el entorno. Por ello, los autores prueban su sistema en dos colecciones de tráfico de red de uso extendido, que difieren en tipos y patrones de ataque. Introducen un “índice de robustez entre conjuntos de datos” para medir cuán consistentemente rinde un modelo al trasladarlo entre conjuntos. El componente basado en BERT obtiene una puntuación casi perfecta en esta escala, superando ligeramente a LSTM y claramente a métodos más tradicionales. Comprobaciones estadísticas detalladas, incluidas simulaciones extensas y análisis del tamaño del efecto, muestran que estas mejoras difícilmente se deben al azar y se mantienen estables bajo condiciones ruidosas y desiguales.

Qué significa esto para la seguridad cotidiana

En pocas palabras, este trabajo muestra cómo convertir informes escritos por personas y trazas de red en bruto en un sistema de alerta temprana vivo y de confianza. Al combinar comprensión avanzada del lenguaje, aprendizaje adaptativo y un registro a prueba de manipulaciones, el marco detecta amenazas con más precisión, responde más rápido —reduciendo el tiempo de procesamiento por lote de informes en alrededor de la mitad— y conserva un historial fiable de lo observado y decidido. Para bancos, hospitales, instalaciones industriales y entornos de internet de las cosas, un sistema así podría ofrecer una columna vertebral compartida y transparente para la defensa cibernética —una que siga mejorando conforme surgen nuevos ataques, en lugar de esperar a que unos conjuntos de reglas estáticos se pongan al día.

Cita: Mishra, S., Alfahidah, R.A. & Alharbi, F. BERT-spaCy hybrid NLP and blockchain-enhanced adaptive CTI for IOC extraction and threat prediction. Sci Rep 16, 8147 (2026). https://doi.org/10.1038/s41598-025-34505-2

Palabras clave: inteligencia sobre amenazas cibernéticas, detección de malware, seguridad con blockchain, aprendizaje automático, intrusión en redes