Clear Sky Science · es

Un conjunto de datos recopilado en sistemas de control industrial del mundo real para la detección de ataques en la red

Por qué te importan los ataques ocultos en las redes de las fábricas

La electricidad, el agua limpia y los productos manufacturados dependen de ordenadores invisibles que controlan silenciosamente bombas, turbinas y válvulas. A medida que estos sistemas de control industrial se conectan a redes más amplias para volverse “inteligentes” y eficientes, también heredan los mismos riesgos cibernéticos que los PCs de oficina y los routers domésticos. Este trabajo presenta ICS-NAD, una colección amplia y realista de datos de red procedentes de sitios industriales reales diseñada para ayudar a los investigadores a detectar y detener ciberataques antes de que perturben la vida diaria.

Las fábricas modernas ya no están aisladas

Antes, los sistemas de control industrial solían estar físicamente aislados, con poco o ningún enlace a Internet. En el impulso hacia la Industria 4.0, las empresas conectan ahora estos sistemas para poder supervisar equipos a distancia, analizar el rendimiento y aplicar inteligencia artificial. La contrapartida es que los atacantes también pueden acceder por esos canales digitales. En todo el mundo, incidentes graves han afectado ya a suministros de energía, agua y otros servicios críticos, lo que demuestra que lo que está en juego es alto. Detectar intrusiones de forma temprana requiere buenos datos de entrenamiento para las herramientas de seguridad, pero los pocos conjuntos de datos existentes suelen ser pequeños, artificiales o carecer de los tipos adecuados de ataques y etiquetas.

Construyendo una imagen más realista de las redes industriales

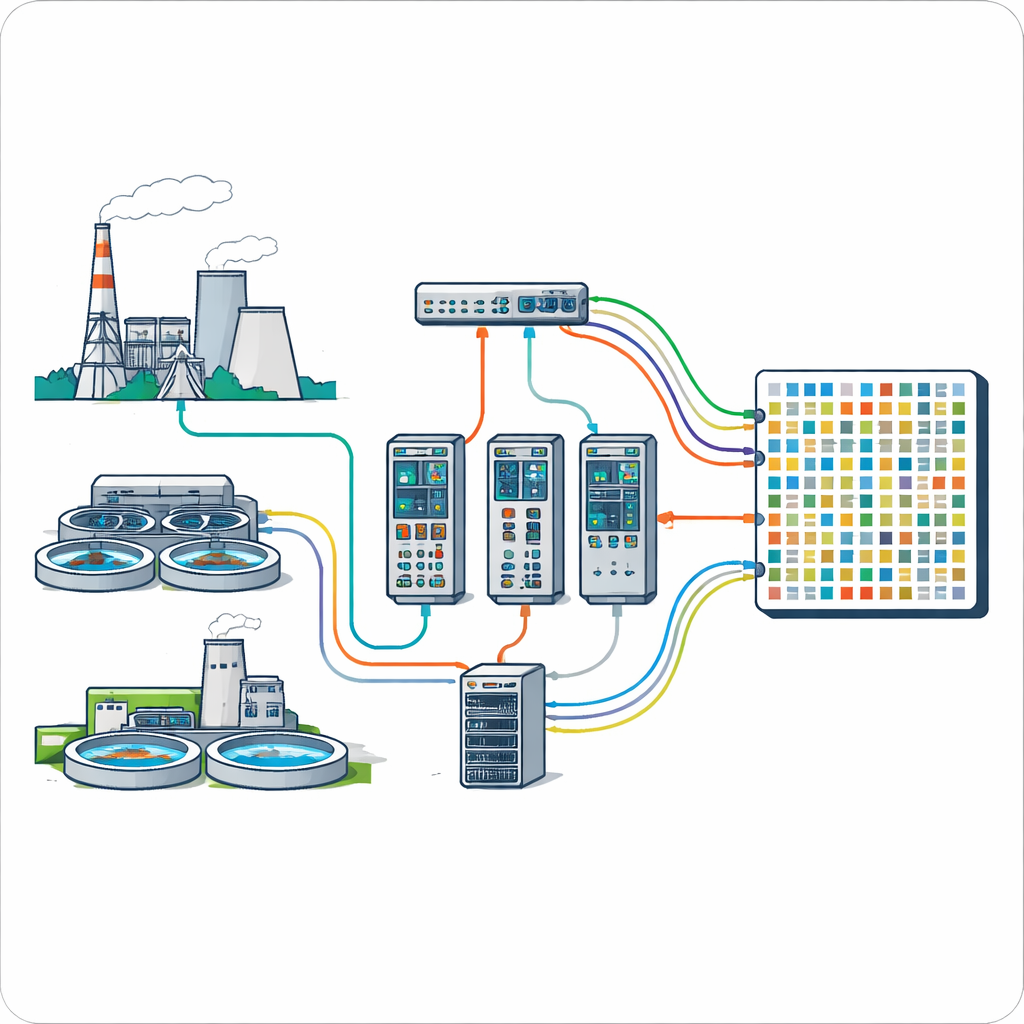

Los autores abordan estas carencias creando ICS-NAD, un conjunto de datos de referencia grabado en un gran sitio de prueba que refleja la industria real. El sitio incluye diez marcas de controladores industriales y diez configuraciones de proceso distintas; para el conjunto de datos se centran en tres marcas bien conocidas usadas en una maqueta de planta de energía térmica y una maqueta de depuración de aguas residuales. Cada marca emplea un protocolo industrial diferente y ampliamente desplegado que transmite mensajes sin cifrado, lo que permite a los investigadores observar detalles de bajo nivel sobre cómo se comunican los dispositivos. El tráfico de red se captura directamente desde los switches mientras las interfaces hombre–máquina envían comandos a los controladores lógicos programables, que a su vez accionan bombas, calentadores y otros equipos.

Capturando muchas maneras de romper un sistema

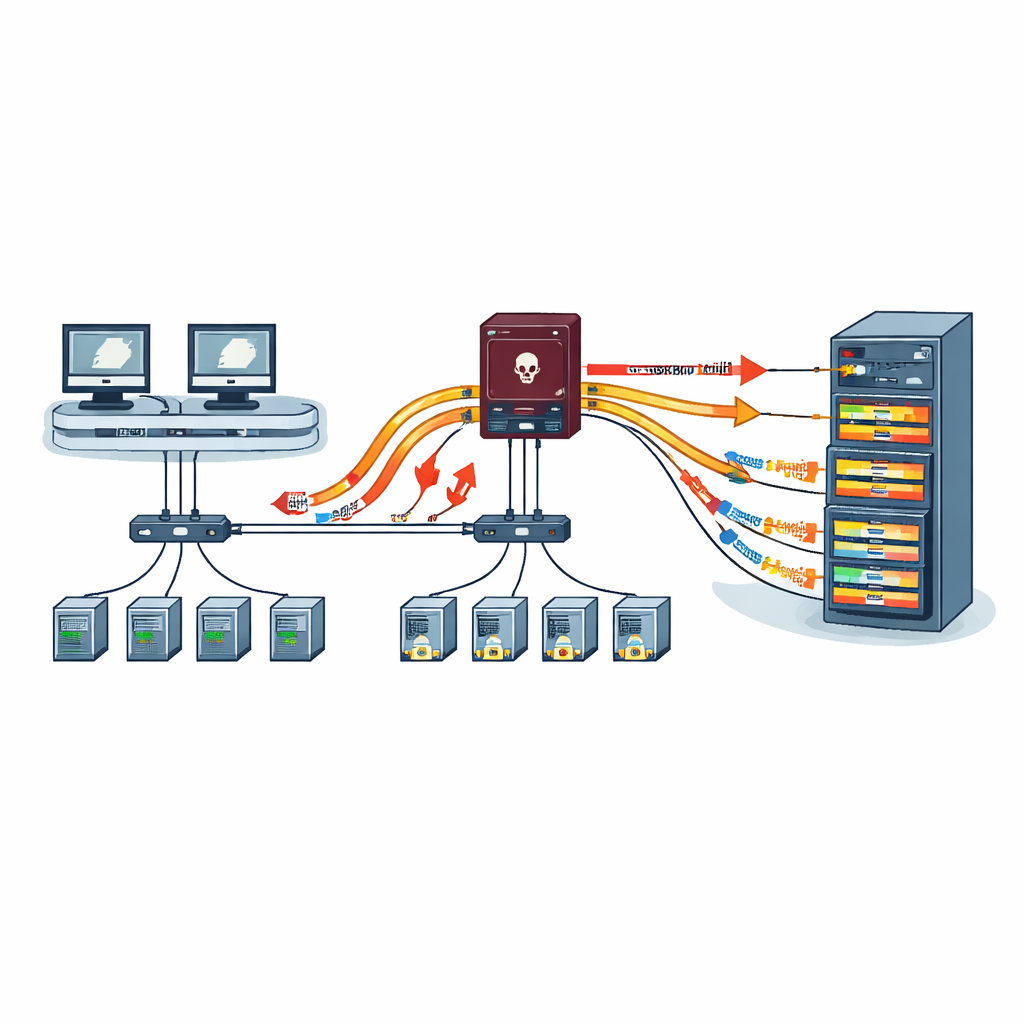

Para reflejar la variedad de amenazas reales, ICS-NAD incluye 20 tipos de ataque comunes agrupados en cuatro familias. Los ataques de reconocimiento escanean silenciosamente en busca de dispositivos activos y puertos abiertos. Los ataques de denegación de servicio y denegación de servicio distribuida inundan la red con paquetes, con el objetivo de abrumar los dispositivos para que los comandos legítimos se retrasen o se descarten. Los ataques de inyección de datos falsos forjan mensajes y respuestas para engañar a controladores u operadores, mientras que los ataques de hombre en el medio se sitúan entre dispositivos, alterando el tráfico en tránsito. Para cada escenario, los investigadores registran no solo los paquetes en crudo sino también cuándo comienza y termina cada ataque, y aplican un método de etiquetado en dos pasos que combina esos registros temporales con reglas específicas de ataque. Esto produce etiquetas claras que indican si cada flujo observado es inocuo o pertenece a un ataque concreto.

Observando patrones de tráfico antes y durante un ataque

Más allá de simplemente registrar paquetes, el equipo extrae 60 características descriptivas del tráfico, como cuántos paquetes se mueven en cada dirección, su tamaño y la rapidez con la que llegan. Estas características cubren tanto tendencias generales a lo largo del tiempo como detalles finos dentro de paquetes individuales. Al examinar el tráfico de uno de los sistemas de control, muestran cómo un ataque de inundación intensivo cambia el ritmo de la comunicación: los ráfagas de paquetes se vuelven más agudas, los picos más altos y los periodos de inactividad más cortos, todo ello capturado por medidas estadísticas. Esta visión más rica ayuda a los algoritmos a distinguir las fluctuaciones naturales de la actividad industrial de los picos sospechosos causados por un intruso.

Poniendo el conjunto de datos a prueba con máquinas de aprendizaje

Para demostrar que ICS-NAD es práctico, los autores lo usan para entrenar y evaluar diez métodos distintos de aprendizaje automático y profundo, que van desde árboles de decisión clásicos y esquemas de vecinos más cercanos hasta árboles potenciados modernos y redes neuronales. Tras una limpieza y escalado básicos, seleccionan automáticamente un pequeño conjunto de las características más informativas, en gran medida relacionadas con el tamaño y el contenido de los flujos de tráfico. Incluso con solo cuatro características por modelo, la mayoría de los métodos alcanza puntuaciones altas en la identificación de ataques en las cuatro familias, a menudo por encima del 90 por ciento en precisión, recall, precisión (precision) y F1-score. Esto sugiere que ICS-NAD contiene suficiente variedad y realismo para que los investigadores construyan y comparen herramientas de detección avanzadas.

Qué significa esto para infraestructuras más seguras

En términos sencillos, ICS-NAD es como una caja negra detallada para las redes de las fábricas: captura cómo se comportan los sistemas industriales reales en condiciones normales y bajo muchos tipos distintos de fuego cibernético. Al ser grande, diverso y de acceso abierto, ofrece a investigadores en seguridad, ingenieros y estudiantes un terreno de prueba común para desarrollar mejores alarmas para infraestructuras críticas. A medida que las utilities y las fábricas sigan conectando más de su equipamiento, conjuntos de datos como ICS-NAD serán vitales para convertir el ruido bruto de la red en sistemas de alerta temprana que ayuden a mantener las luces encendidas, los grifos funcionando y las líneas de producción en marcha.

Cita: Zhou, X., Cheng, Z., Wang, C. et al. A dataset collected in real-world industrial control systems for network attack detection. Sci Data 13, 399 (2026). https://doi.org/10.1038/s41597-026-06738-x

Palabras clave: sistemas de control industrial, detección de ciberataques, conjunto de datos de intrusiones en red, seguridad de infraestructuras críticas, seguridad en aprendizaje automático