Clear Sky Science · de

Ein Vertrauensmodell für vernetzte Systeme

Warum Vertrauen in unserer vernetzten Welt wichtig ist

Von intelligenten Lautsprechern zu Hause bis zu Sensoren in Fabriken und Krankenhäusern hängt unser Alltag zunehmend von Geräten ab, die miteinander kommunizieren, ohne dass wir es direkt bemerken. Aber wie können diese Geräte schnell entscheiden, welchen anderen Maschinen sie vertrauen sollten — besonders wenn Angreifer versuchen, sie zu täuschen oder außer Gefecht zu setzen? Dieses Papier stellt eine neue Methode vor, Vertrauen innerhalb solcher digitalen Gemeinschaften zu messen und zu aktualisieren, sodass unzuverlässige oder kompromittierte Geräte unauffällig an den Rand gedrängt werden, während verlässliche Geräte das System reibungslos weiterlaufen lassen.

Vertrauen als lebende Punktzahl

Anstatt Vertrauen als festes Etikett zu behandeln, sehen die Autorinnen und Autoren es als eine Punktzahl, die sich im Lauf der Zeit für jedes Gerät in einem Netzwerk ändert. Jedes Gerät trägt eine Zahl, die widerspiegelt, wie vertrauenswürdig es derzeit ist. Wenn andere Geräte beobachten, dass es sich gut verhält — richtige Nachrichten pünktlich sendet — kann sein Wert steigen. Wenn es sich fehlverhält, still wird oder offenbar unter Angriff steht, fällt diese Punktzahl. Entscheidend ist, dass die Vertrauenspunktzahl eines Geräts zugleich seine „Stimmkraft“ ist: Nur Geräte mit positiver Punktzahl können Meinungen über andere abgeben, und das Abgeben einer Meinung zehrt leicht an der eigenen Punktzahl. Diese einfache Regel hält sowohl Reputation fest als begrenzt, wie oft ein einzelnes Gerät die Menge beeinflussen kann.

Meinungen teilen, ohne laute Stimmen dominieren zu lassen

In diesem Modell kann jedes Gerät Signale senden, die entweder „Ich vertraue diesem Peer“ oder „Ich misstraue diesem Peer“ bedeuten. Die Wahrscheinlichkeiten, eines der beiden Signale zu senden, sind codiert, und die Stärke dieser Verbindungen kann sich mit der Zeit ändern. Ein Regulator außerhalb des Netzwerks — etwa ein Systemverwalter — speist jedem Gerät kontinuierlich neue „Stimmrechte“ ein und kann diese bei Bedarf auch reduzieren. Da jede abgegebene Meinung ein Stimmrecht kostet, verlieren Geräte, die zu oft sprechen, nach und nach ihren Einfluss. Gleichzeitig erhalten weitgehend vertraute Geräte mehr Gelegenheiten zu stimmen. Das Endergebnis ist eine Art „Vertrauensplutokratie“, in der verlässliche Geräte natürlicherweise das Gesamtbild prägen und unzuverlässige von der Lenkung der Gruppe abgehalten werden.

Schnelle Mathematik statt langsamer Versuch-und-Irrtum

Eine Herausforderung bei der Gestaltung eines solchen Vertrauenssystems ist, sein Verhalten vorherzusagen, ohne lange, detaillierte Simulationen laufen zu lassen. Die Autorinnen und Autoren bauen auf einem mathematischen Rahmen auf, der als Random Neural Network bekannt ist, und leiten kompakte Gleichungen ab, die das langfristige Vertrauensniveau jedes Geräts beschreiben. Das Lösen dieser Gleichungen, was mit Standardsoftware möglich ist, liefert die Wahrscheinlichkeit, dass sich ein Gerät in einem „vertrauenswürdigen“ Zustand befindet. Systemdesigner können dann Schwellenwerte definieren, zum Beispiel Geräte unterhalb eines Cutoffs als unsicher, solche oberhalb eines anderen als klar zuverlässig und den Rest als ungewiss zu kennzeichnen. Diese analytische Abkürzung macht es praktikabel, große Netzwerke zu konfigurieren und zu verstehen, welche Komponenten am stärksten gefährdet sind.

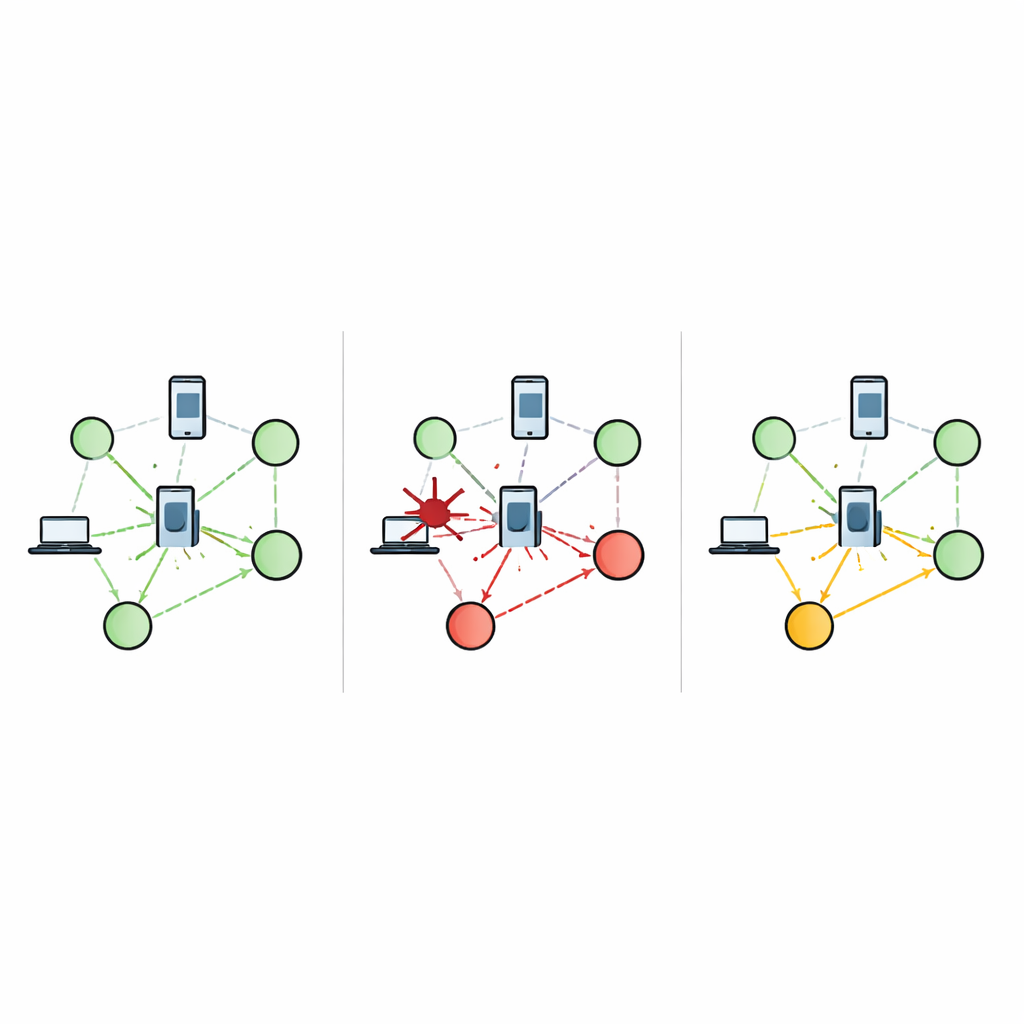

Beobachtung des Auf- und Abbaus von Vertrauen während Cyberangriffen

Um ihr Modell zu testen, simulieren die Autorinnen und Autoren Netzwerke von IoT-Geräten und Gateways, die alle paar Sekunden Nachrichten austauschen. Sie fügen Nachrichtenverluste und verschiedene Cyberangriffe ein — etwa Denial-of-Service-, Distributed-Denial-of-Service- und Botnet-Angriffe — basierend auf einem weit verbreiteten realen Datensatz mit Eindringverkehr. Wenn Angriffe ein Gerät treffen, hören andere Knoten nach und nach weniger von ihm oder beobachten verdächtiges Verhalten und beginnen, ihr Vertrauen in es zu senken. Das Modell übersetzt dies in reduzierte Vertrauenswerte und geschwächte Einflussmöglichkeiten für dieses Gerät, während ehrliche Peers hohe Werte halten oder wiedererlangen. Visualisierungen zeigen, wie die Vertrauenswerte angegriffener Knoten während der Attacke stark einbrechen und sich nach Rückkehr zum normalen Verhalten langsam erholen, während benachbarte Geräte kleinere Ausschläge in ihren eigenen Vertrauenswerten erleben können.

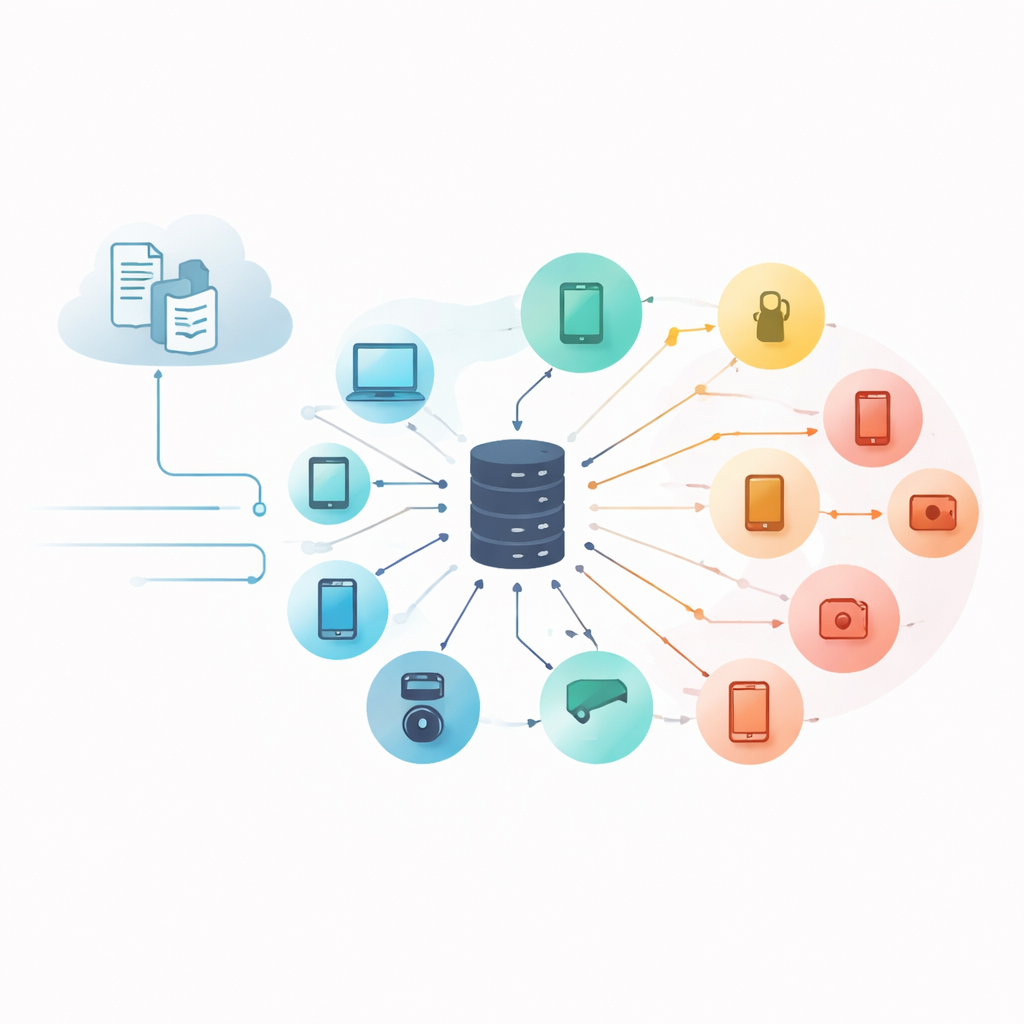

Praktischer Einsatz in alltäglichen Netzwerken

Das Vertrauensmodell kann auf einem dedizierten Server laufen, der Berichte aller Geräte entgegennimmt, deren Vertrauenswerte aktualisiert und die aktuelle Vertrauenskarte zurück ins Netzwerk sendet. Dieser zentrale Ansatz erschwert es einem bösartigen Gerät, heimlich seine eigene Reputation oder die seiner Verbündeten zu erhöhen. In einer IoT-Umgebung könnte ein solcher Server automatisch entscheiden, welche Gateways Daten verarbeiten sollen, ob von zweifelhaften Geräten zusätzliche Prüfungen verlangt werden oder wann Nachrichten vollständig verworfen werden, um Malware zu blockieren. Da der mathematische Kern effizient ist, kann das System schnell reagieren, wenn sich die Bedingungen ändern.

Was das für sicherere digitale Ökosysteme bedeutet

Insgesamt zeigt das Papier, dass Vertrauen in einem Netzwerk kein vages oder statisches Konzept sein muss: Es lässt sich in eine dynamische, messbare Größe verwandeln, die sowohl auf alltägliche Kommunikation als auch auf seltene, aber schädliche Cyberangriffe reagiert. Indem das Rederecht eines Geräts mit seiner nachgewiesenen Zuverlässigkeit verknüpft wird, stellt das vorgeschlagene Modell sicher, dass ehrliches Verhalten belohnt wird und schädliche oder fehlerhafte Komponenten ihren Einfluss verlieren. Für Nichtfachleute ist die Botschaft klar: Dieser Ansatz bietet eine prinzipienbasierte Möglichkeit, vernetzten Geräten im Laufe der Zeit zu erlauben, unser Vertrauen zu „verdienen“ und so zukünftige drahtlose und IoT-Systeme widerstandsfähig zu machen, selbst wenn das Netzwerk selbst unter Beschuss gerät.

Zitation: Gelenbe, E., Ren, Q. & Yan, Z. A trust model for networked systems. npj Wirel. Technol. 2, 10 (2026). https://doi.org/10.1038/s44459-026-00030-5

Schlüsselwörter: Netzwerkvertrauen, Internet der Dinge, Cybersicherheit, zufälliges neuronales Netzwerk, Angriffe und Eindringversuche