Clear Sky Science · de

Hacken der kontinuierlich-variablen Quanten-Schlüsselaustauschverfahren mittels photorefraktiven Effekts in Protonenaustausch-/annealiert-protonenaustausch-Wellenleitern

Warum das für sichere Kommunikation wichtig ist

Tagtäglich durchlaufen immer mehr unserer privaten Daten Glasfasern: Finanztransaktionen, medizinische Unterlagen, sogar Regierungskommunikation. Der Quanten-Schlüsselaustausch (QKD) gilt oft als zukunftssichere Methode, diese Geheimnisse zu schützen, weil er auf den Gesetzen der Physik beruht und nicht auf Annahmen über Rechenleistung. Diese Arbeit zeigt, dass selbst Quantensysteme stillschweigend sabotiert werden können — nicht indem die Physik gebrochen wird, sondern indem reale Hardware mit einem schwachen sichtbaren Lichtstrahl von ihrem idealen Verhalten abgelenkt wird.

Wie Quantenschlüssel eigentlich sicher bleiben sollen

Beim kontinuierlich‑variablen Quanten-Schlüsselaustausch wird Information in feinen Eigenschaften von Laserlicht kodiert und durch Glasfasern gesendet. Zwei Nutzer, üblicherweise Alice und Bob genannt, teilen sich Zufallsschlüssel, indem sie Stärke und Phase von Lichtpulsen modulieren und diese mit empfindlichen Detektoren messen. Die Sicherheitsbeweise, die garantieren, dass ein Lauscher keinen Schlüssel lernen kann, setzen voraus, dass Alices und Bobs Geräte genau so arbeiten wie im Modell — zum Beispiel, dass ein „variable optical attenuator“ tatsächlich die beabsichtigte Dämpfung auf jedes ausgesendete Puls anwendet. Weicht ein reales Gerät von diesem idealen Modell ab, kann ein versteckter Seitkanal entstehen und damit eine Hintertür für einen Angreifer öffnen.

Eine subtile Methode, Hardware aus der Bahn zu bringen

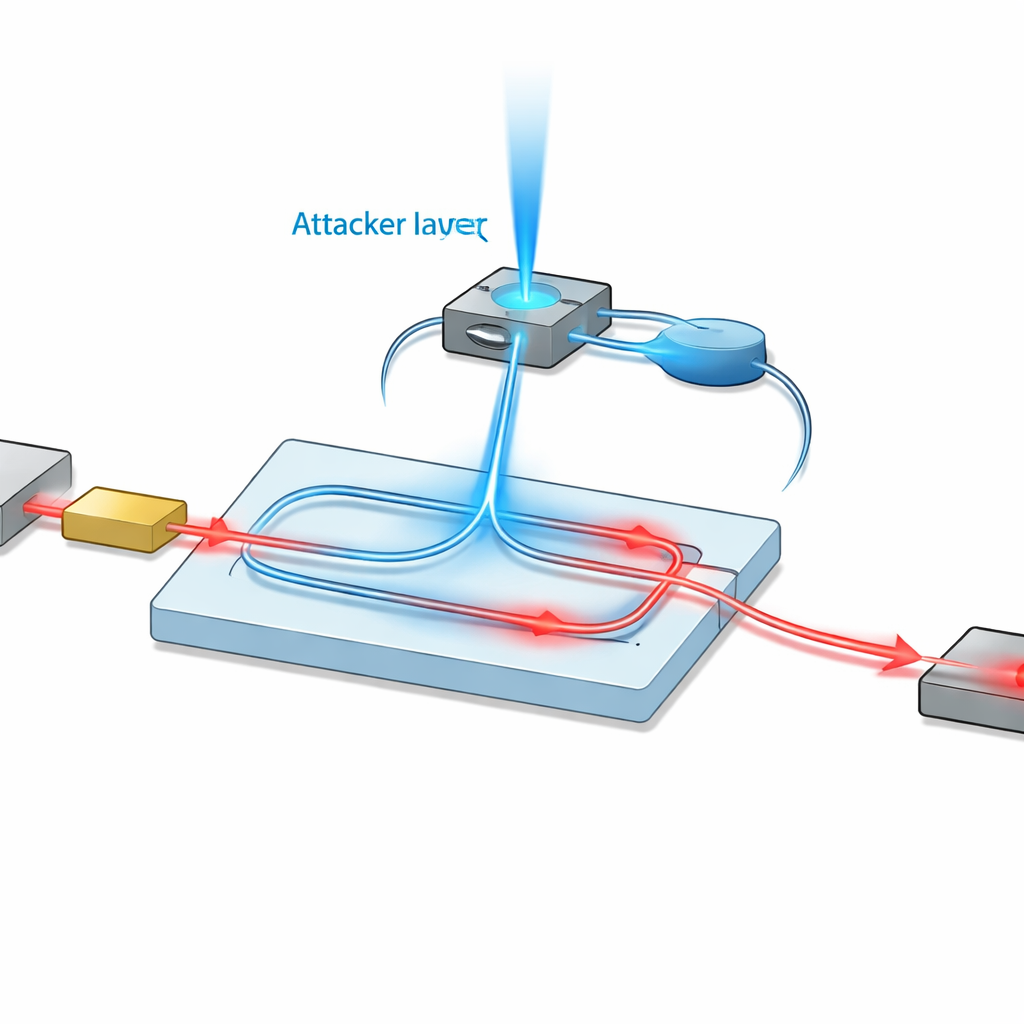

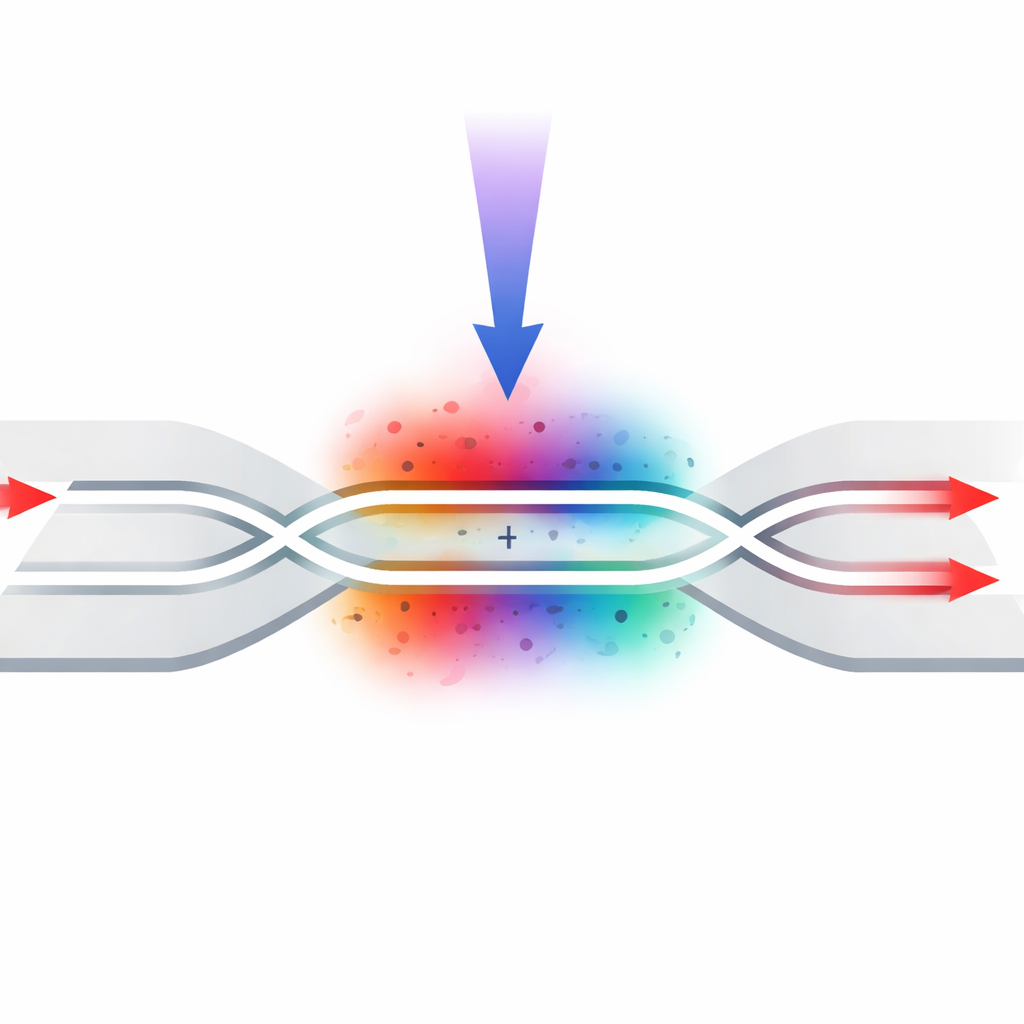

Viele Bauteile in modernen Quantenkommunikationssystemen bestehen aus Lithiumniobat, einem Kristall, der wegen seiner Fähigkeit geschätzt wird, Licht auf einem Chip zu formen und zu modulieren. Lithiumniobat hat einen weniger bekannten Nebeneffekt: Bei Beleuchtung kann sich seine interne Struktur so umordnen, dass sich seine Lichtbrechung leicht ändert — ein Phänomen, das als photorefraktiver Effekt bezeichnet wird. Die Autoren untersuchen, was passiert, wenn ein Lauscher, Eve, einen sehr schwachen 488‑Nanometer‑Sichtbarstrahl in Alices lithiumniobatbasierte Dämpfungsstrecke einspeist. Dieses zusätzliche Licht induziert kleine, aber dauerhafte Änderungen des Brechungsindex des Kristalls, was wiederum das Phasenverhältnis in einem winzigen Interferometer verändert, das tatsächlich die Dämpfung vornimmt. Das Ergebnis ist, dass das Gerät stillschweigend aufhört, das Signal so stark abzudämpfen, wie Alice annimmt.

Von winzigen Änderungen zu ausnutzbaren Schlupflöchern

Die Studie modelliert diesen Effekt detailliert für zwei gängige Lithiumniobat‑Wellenleitertechnologien, bekannt als Protonenaustausch und annealiert‑Protonenaustausch. Indem sie die eingespeiste Lichtleistung mit der Indexänderung des Kristalls und dann mit der Ausgangsintensität des Interferometers in Beziehung setzen, zeigen die Autoren, wie bereits geringe Bestrahlung — in der Größenordnung einiger Watt pro Quadratzentimeter, entsprechend einer Gesamtleistung im Sub‑Mikrowattbereich — die Dämpfung spürbar reduzieren kann. Entscheidenderweise schließen Alice und Bob typischerweise auf Rauschen und Verluste im Kommunikationskanal, indem sie einen Teil ihrer Daten mit einem theoretischen Modell vergleichen. Wenn der Attenuator verändert ist, verschieben sich ihre Statistiken in einer Weise, die wie ein sauberer, weniger verrauschter Kanal aussieht: Sie überschätzen die Qualität der Faser und unterschätzen die Störung, was sie dazu verleitet zu glauben, sie könnten mehr Schlüsselbits sicher extrahieren, als tatsächlich sicher sind, ohne ein offensichtliches Anomaliezeichen zu bemerken.

Angriff auf fortgeschrittene „gerätunabhängige“ Protokolle

Die Arbeit geht über einfachen Einweg‑QKD hinaus und analysiert kontinuierlich‑variable measurement‑device‑independent (CV‑MDI) Schemata, die speziell darauf ausgelegt sind, alle Schlupflöcher auf der Detektorseite zu schließen, indem die verwundbarsten Messungen an einen nicht vertrauenswürdigen Relay gelegt werden. Damit bleiben die Quellen‑Geräte der letzte große Schwachpunkt. Die Autoren zeigen, dass dieselben lichtinduzierten Änderungen in Lithiumniobat‑Attenuatoren auf den Seiten der Nutzer auch die CV‑MDI‑Sicherheit untergraben können. Je nachdem, wie der klassische Fehlerkorrekturschritt organisiert ist — ob Alices oder Bobs Daten als Referenz dienen — gewinnt Eve mehr, wenn sie den einen oder den anderen Nutzer oder beide angreift. Simulationen zeigen, dass sie mit nur moderat eingespeister Leistung eine große Diskrepanz zwischen der „scheinbaren“ sicheren Schlüsseldatenrate, die die Nutzer berechnen, und der tatsächlich sicheren, viel kleineren Rate erzeugen kann.

Mögliche Gegenmaßnahmen und ihre Grenzen

Da eine vollständige Neugestaltung der Hardware schwierig ist, diskutieren die Autoren praktische Gegenmaßnahmen. Filter und wellenlängenselektive Komponenten können unerwünschtes Licht reduzieren, aber der photorefraktive Effekt erstreckt sich über ein breites Farbspektrum, und kommerzielle Filter oder dichte Wellenlängenmultiplexer bieten möglicherweise nicht genügend Unterdrückung. Optische Isolatoren können unter starker Beleuchtung oder Magnetfeldern in ihrer Wirkung geschwächt werden, und selbst verbesserte Leistungsbegrenzungsgeräte lassen möglicherweise mehr Licht durch, als dieser Angriff erfordert. Ein vielversprechenderer Ansatz ist aktives Monitoring: Ein kleiner Teil des gedämpften Signals wird mit einer zusätzlichen Photodiode abgezweigt und fortlaufend überprüft, ob seine Intensität dem erwarteten Wert entspricht. Weicht sie ab, kann Alice ihre Daten korrigieren oder das Protokoll stoppen und so die durch die induzierten Änderungen am Gerät entstandene Lücke schließen.

Was die Studie letztlich zeigt

In einfachen Worten demonstriert diese Forschung, dass Quantensicherheit versagen kann, nicht weil die Quantentheorie falsch ist, sondern weil reale Bauteile aus Lithiumniobat subtil empfindlich gegenüber Streulicht sind. Indem ein Angreifer diese Empfindlichkeit ausnutzt, kann er das Verhalten kritischer Chips gerade so weit verschieben, dass Standard‑Sicherheitsprüfungen getäuscht werden — selbst bei extrem niedrigen Lichtpegeln, die schwer zu entdecken sind. Die Ergebnisse unterstreichen, dass der Aufbau wirklich sicherer Quantennetzwerke nicht nur solide Protokolle und Beweise erfordert, sondern auch ein tiefes Verständnis der Materialien und Geräte, auf die sich diese Beweise stützen — und sie könnten zu robusteren Designs und Überwachungsstrategien für künftige Quantenkommunikationsinfrastrukturen anregen.

Zitation: Mao, N., Zhang, H., Zuo, Z. et al. Hacking continuous-variable quantum key distribution using the photorefractive effect on proton-exchanged/annealed-proton-exchanged waveguide. Sci Rep 16, 8934 (2026). https://doi.org/10.1038/s41598-026-42620-x

Schlüsselwörter: Quanten-Schlüsselaustausch, Seitkanal-Angriff, Lithiumniobat, photorefraktiver Effekt, kontinuierlich-variable Kryptographie