Clear Sky Science · de

Sichere Authentifizierung mittels multidimensionaler retinaler biometrischer Verschlüsselungsmethode

Warum Ihre Augen das nächste Passwort sein könnten

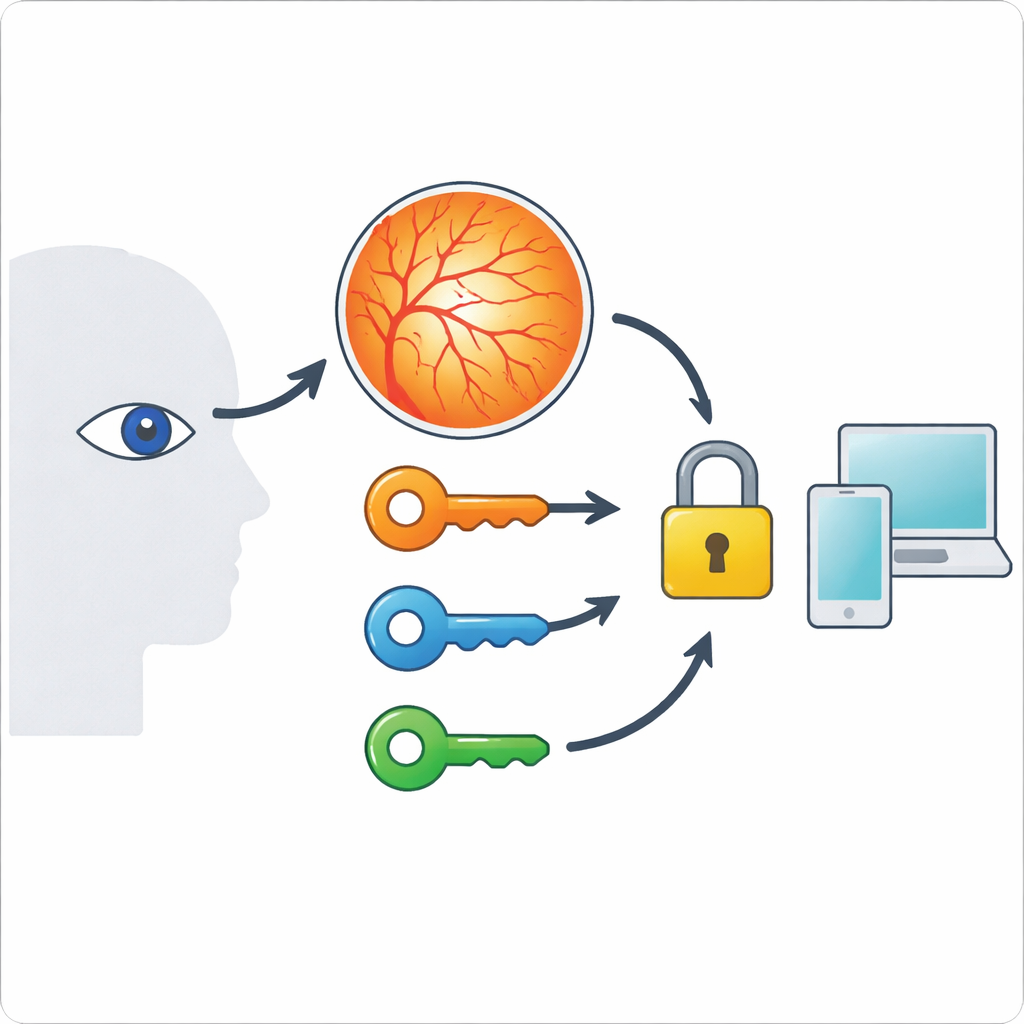

Die meisten von uns jonglieren mit zu vielen Passwörtern, und selbst starke Passwörter können gestohlen oder erraten werden. Diese Studie untersucht einen anderen Weg: die Nutzung des einzigartigen Musters der Blutgefäße auf der Rückseite des Auges – der Netzhaut – zum Sichern und Entsperren digitaler Informationen. Anstatt bewährte Verschlüsselungswerkzeuge wie AES zu ersetzen, zeigen die Autoren, wie ein einzelnes Netzhautbild gleichzeitig drei getrennte digitale Schlüssel erzeugen kann, wodurch es für einen Angreifer erheblich schwieriger wird, sich Zugang zu verschaffen.

Die verborgene Karte im Auge

Die Netzhaut liegt im hinteren Bereich des Augapfels und ist von einem feinen Geflecht aus Blutgefäßen durchzogen. Dieses Geflecht ist von außen praktisch unsichtbar, bleibt über viele Jahre hinweg weitgehend stabil und ist bei jeder Person verschieden. Diese Eigenschaften machen es attraktiv für sichere Identifikation. Frühere Systeme, die Netzhautbilder nutzten, gewannen typischerweise nur einen einzigen digitalen Schlüssel aus dieser Gefäßkarte, was die Anzahl möglicher Schlüssel begrenzte und die Widerstandsfähigkeit gegen Brute-Force-Angriffe einschränkte. Die neue Arbeit stellt eine einfache Frage: Wenn die Netzhaut so ein reichhaltiges Muster bietet, warum bei einem Schlüssel Halt machen?

Von Gefäßen zu digitalen Schlüsseln

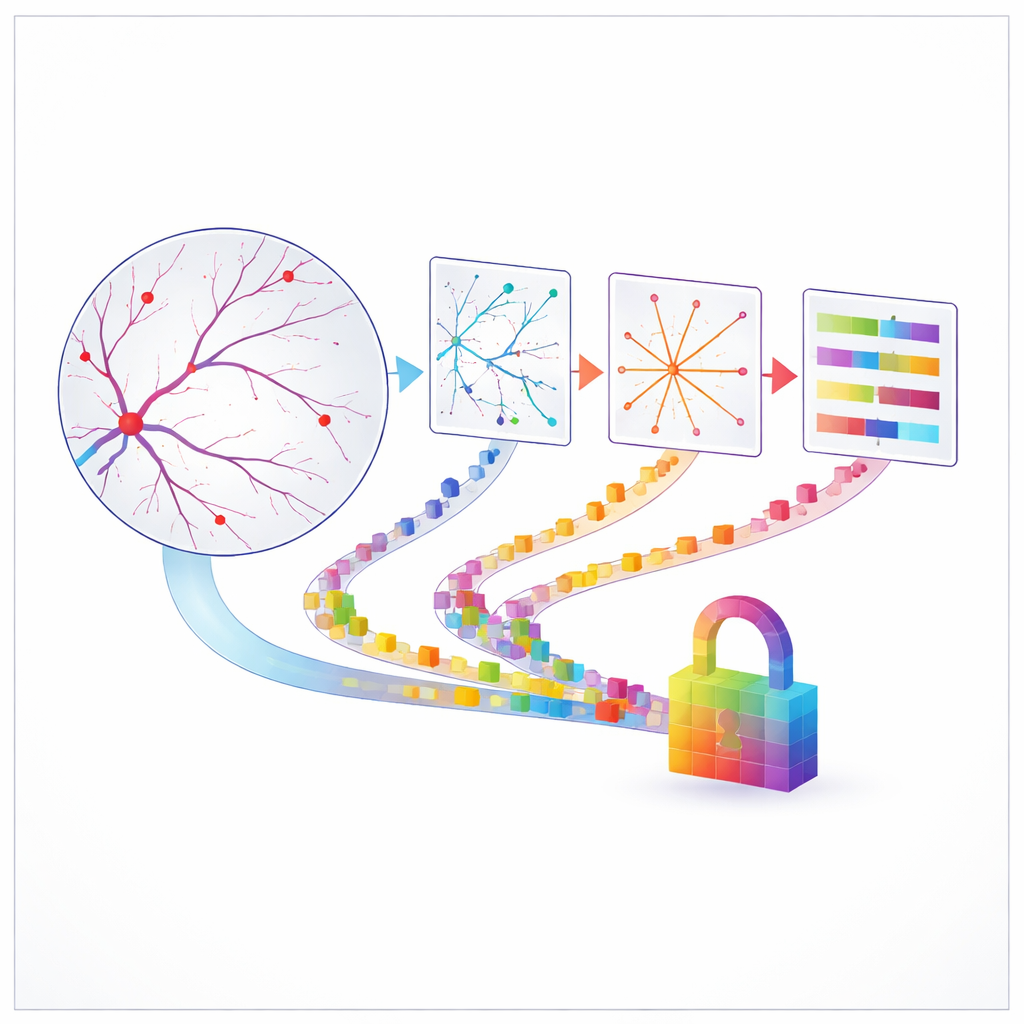

Um das zu beantworten, führen die Autoren jedes Netzhautfoto zunächst durch eine sorgfältige Bereinigungs- und Nachverfolgungspipeline. Sie verbessern den Kontrast, isolieren den grünen Farbkanal, in dem die Gefäße am deutlichsten hervortreten, entfernen helle Strukturen, die stören könnten, und verwandeln die Gefäße in dünne Skelettlinien. Die Endpunkte dieser Linien – sogenannte Endstücke – fungieren als Landmarken. Indem das System misst, wie weit diese Endpunkte von verschiedenen Referenzpunkten entfernt sind, generiert es drei separate Zahlenreihen. Jede Reihe bildet einen der drei Schlüssel: einer basiert auf diagonalen Abständen zwischen Gefäßpunkten, einer auf radialen Abständen vom Zentrum der Netzhaut nach außen und einer auf der Differenz zwischen beiden. Weil diese Messungen in realer Anatomie verankert sind, sind sie für dieselbe Person konsistent, unterscheiden sich aber stark von Person zu Person.

Die Geometrie des Auges in Verschlüsselung umwandeln

Sobald diese drei numerischen Schlüssel extrahiert sind, werden sie in für die Verschlüsselung geeignete Bereiche skaliert und zu schiebenden Mustern kombiniert, die Text verschlüsseln – ähnlich einer modernen Variante klassischer polyalphabetischer Chiffren. Die Autoren legen die genaue Mathematik dar, mit der Zeichen in Zahlen umgewandelt, Schlüsselwerte und Pixelkoordinaten vermischt und anschließend wieder in Symbole zurückgewandelt werden, wobei stets ein festes Symbolset mit 124 Möglichkeiten verwendet wird. Sie entwerfen das System außerdem so, dass jeder der drei Schlüssel allein oder zusammen verwendet werden kann, um ein Passwort zu stärken oder flüchtige Sitzungsschlüssel beim Login zu erzeugen. Entscheidend ist das Bedrohungsmodell: Die Methode soll die Authentifizierung in kontrollierten Umgebungen härten, in denen Angreifer keinen Zugriff auf den Netzhautscan des Nutzers haben, und ist nicht dafür gedacht, die fortschrittlichsten Angriffe von Staaten abzuwehren.

Wirkt das wirklich zufällig?

Um zu prüfen, ob diese retinalen Schlüssel tatsächlich schwer vorhersagbar sind, unterzieht das Team sie einer Reihe von Prüfungen, die in der Kryptographie üblich sind. Sie messen die Entropie bzw. Unvorhersagbarkeit jedes Schlüsselstroms und finden Werte nahe dem theoretischen Maximum. Anschließend unterziehen sie die Schlüssel einem standardisierten Zufallstestpaket der US-Regierung und zeigen, dass die meisten Tests komfortabel bestanden werden, insbesondere für Schlüssel, die auf diagonalen Abständen und der Diagonal–Radial-Kombination beruhen. Sie schätzen auch, wie lange ein leistungsstarker Computer, der eine Billion Schlüssel pro Sekunde prüft, benötigen würde, um alle möglichen Schlüssel durchzuprobieren: Für die reichhaltigste Netzhautprobe ist die Antwort eine atemberaubend große Zahl an Jahren. Zusätzliche Experimente zeigen, dass aus leicht verrauschten oder unscharfen Versionen desselben Auges erzeugte Schlüssel ähnlich bleiben, während Schlüssel verschiedener Personen sich deutlich unterscheiden und beim Hashen nie kollidieren, was sowohl Stabilität als auch Unterscheidbarkeit bestätigt.

Wo dieser Ansatz passt – und seine Grenzen

Die Autoren betonen sorgfältig, was ihr System ist und was nicht. Es ist eine Methode, die feingliedrige Geometrie der Netzhaut in mehrere hochwertige Schlüssel zu verwandeln, die Anmeldung und Identitätsprüfungen unterstützen können und gestohlene Passwörter oder geleakte Datenbanken weniger gefährlich machen. Es soll nicht industrielle Verschlüsselungsstandards ersetzen oder vor Angreifern schützen, die ein Auge fälschen oder die Hardware selbst ausspionieren können. Die Methode hängt zudem von hochwertigen Bildern und einer genauen Nachverfolgung winziger Gefäße ab; schlechte Scans oder sehr dünn ausgeprägte Gefäßnetze könnten die Schlüssel schwächen. Dennoch deuten die Ergebnisse darauf hin, dass die stille Karte in Ihrem Auge ein mächtiger Verbündeter zum Schutz Ihres digitalen Lebens sein könnte, insbesondere in Kombination mit anderen Schutzmaßnahmen wie Lebendigkeitsprüfungen und etablierten Verschlüsselungsalgorithmen.

Zitation: Banu, Y., Rath, B.K. & Gountia, D. Secure authentication using a multidimensional retinal biometric encryption method. Sci Rep 16, 9205 (2026). https://doi.org/10.1038/s41598-026-40962-0

Schlüsselwörter: retinale Biometrie, biometrische Verschlüsselung, sichere Authentifizierung, kryptografische Schlüssel, Zufälligkeitstests