Clear Sky Science · de

Dezentrales Lernen für verhaltensbasierte Echtzeit‑Einbruchsdetektion mit LSTM, Attention, GANs und großen Sprachmodellen

Warum klügere Cyberabwehr für alle wichtig ist

Jede E‑Mail, die Sie senden, jedes Foto, das Sie teilen, oder jede Rechnung, die Sie online bezahlen, reist durch Netzwerke, die ständig angegriffen werden. Traditionelle Sicherheitswerkzeuge tun sich schwer damit, neue, seltene oder geschickt versteckte Angriffe zu erkennen, ohne die Privatsphäre der Nutzer zu verletzen oder Analysten mit verwirrenden Alarmen zu überfluten. Dieses Papier stellt einen neuen Ansatz zur Überwachung digitalen Verkehrs vor, der sowohl sehr genau als auch respektvoll gegenüber der Privatsphäre sein will und zudem seine Entscheidungen in für Menschen verständlicher Sprache erklärt.

Angriffe beobachten, ohne Ihre Daten zu sammeln

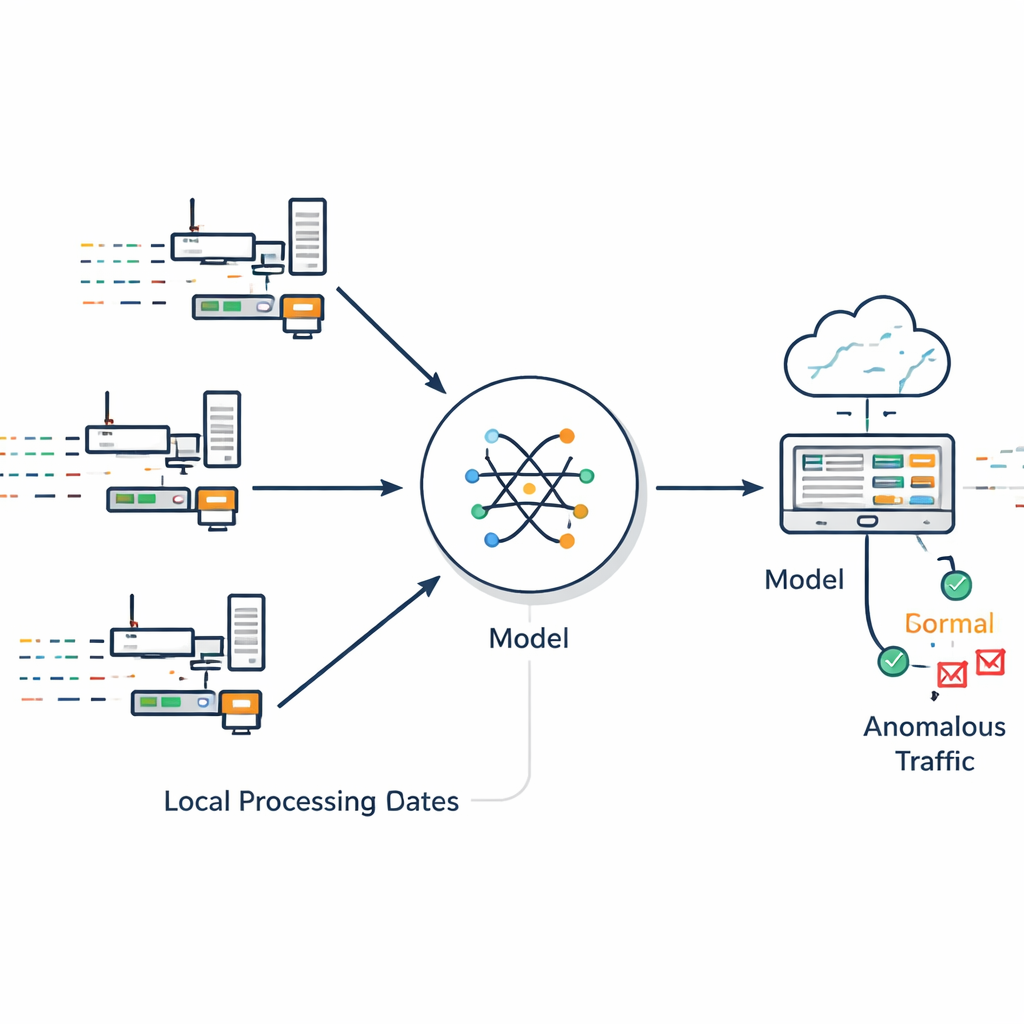

Die meisten Einbruchserkennungssysteme funktionieren wie ein zentraler Kontrollpunkt: Sie ziehen Rohdaten von vielen Geräten an einen Ort und durchsuchen sie nach Auffälligkeiten. Das weckt offensichtliche Datenschutzbedenken und wird mit wachsenden Netzen schwieriger zu skalieren. Die Autorinnen und Autoren schlagen einen anderen Ansatz vor, das Federated Intrusion Detection and Mitigation Framework (FIDMF). Statt Rohverkehrsprotokolle an einen zentralen Server zu schicken, trainiert jedes teilnehmende Gerät oder jeder Standort ein lokales Erkennungsmodell auf seinen eigenen Daten. Nur die gelernten Modellaktualisierungen werden geteilt und zu einem globalen Modell zusammengeführt, das dann an die Geräte zurückgeschickt wird. Auf diese Weise lernt das System aus einer breiten Palette realer Umgebungen, ohne jemals die zugrunde liegenden privaten Daten offenzulegen.

Lernen aus Verhalten über die Zeit

Angriffe entfalten sich oft als Sequenzen: ein Scan, dann eine Erkundung, dann ein Eindringen, manchmal über längere Zeiträume. FIDMF konzentriert sich auf diese Verhaltensmuster statt auf simple Signaturen. Es verwendet ein sequenzbewusstes neuronales Netzwerk, das sich merken kann, was früher in einer Verbindung passiert ist, und eine „Attention“-Komponente, die die wichtigsten Teile eines Verkehrsflusses hervorhebt. Das hilft dem System, sich auf Merkmale zu fokussieren, die tatsächlich auf verdächtiges Verhalten hinweisen—etwa plötzliche Wellen von Verbindungsversuchen oder ungewöhnliche Protokollkombinationen—instead of being distracted by routine variations in normal use.

Die Lücken füllen mit synthetischer und semantischer Einsicht

In realen Netzen gibt es weitaus mehr gewöhnliche Aktivität als Angriffe, und einige Angriffstypen sind extrem selten. Ein Detektor, der auf solchen unausgewogenen Daten trainiert wird, verpasst oft ungewöhnliche Bedrohungen. FIDMF begegnet diesem Problem auf zwei Arten. Erstens erzeugt es mit mathematischen Techniken zusätzliche Beispiele für seltene Angriffstypen, damit das Modell deren Muster besser lernen kann. Zweitens setzt es generative Modelle ein, die durch sprachbasierte Kontextinformationen gesteuert werden, um neue, realistische Angriffsversionen zu entwerfen, die zu der Beschreibung durch Expertinnen und Experten passen. Diese doppelte Strategie liefert dem Detektor deutlich mehr sinnvolle Lernbeispiele und macht ihn besser darauf vorbereitet, unbekannte oder „Zero‑Day“‑Einbrüche zu erkennen, die von bisherigen Beobachtungen abweichen.

Mashinen beibringen, Netzwerkgschichten zu verstehen

Eine zentrale Innovation dieser Arbeit ist die Einbindung textorientierter Sprachmodelle in die Netzwerksicherheit. Viele Netzwerkmerkmale—wie Dienstnamen, Protokolltypen und Verbindungszustände—tragen feine Bedeutungen, die einfache numerische Codes nicht erfassen. Die Autorinnen und Autoren wandeln diese kategorialen Details in kurze Phrasen um und füttern kompakte Sprachmodelle, die reichhaltige, kontextbewusste Repräsentationen erzeugen. Diese Repräsentationen helfen dem Detektor, Beziehungen zu erfassen, die sonst unsichtbar blieben, etwa wie bestimmte Dienste und Flags typischerweise zusammen in risikoreichen Situationen auftreten. Dieselbe Sprachtechnologie steuert auch den Generator für synthetische Daten und sorgt dafür, dass erfundene Angriffsmuster kohärent und realistisch bleiben statt zufälligem Rauschen.

Klare Erklärungen für menschliche Analysten

Sicherheitsteams sind verständlicherweise skeptisch gegenüber „Black‑Box“-Werkzeugen, die Alarm schlagen, ohne zu erklären, warum. FIDMF begegnet dem, indem es seinen verhaltensbasierten Detektor mit einem weiteren Sprachmodell kombiniert, das auf Erklärungen spezialisiert ist. Nachdem das System ein Ereignis als verdächtig markiert hat, extrahiert es die Merkmale, die am stärksten zur Entscheidung beigetragen haben—etwa eine Serie kurzer Verbindungen oder ungewöhnliche Protokollnutzung—und verwandelt sie in eine kurze, lesbare Erzählung. In Tests mit Expertinnen und Experten wurden diese Erklärungen als verständlich und nützlich für die Vorfallsreaktion bewertet, was Analysten hilft, dem System zu vertrauen und entsprechend zu handeln.

Was die Ergebnisse für die alltägliche Sicherheit bedeuten

Über mehrere weit verbreitete Benchmark‑Datensätze erzielte FIDMF sehr hohe Genauigkeit und identifizierte normalen sowie bösartigen Verkehr in mehr als 99 von 100 Fällen korrekt—während die Rohdaten auf den lokalen Geräten blieben. Ebenso wichtig ist, dass es seltene Angriffstypen deutlich besser beherrschte als frühere Methoden und in verschiedenen Netzwerkkonfigurationen starke Leistung zeigte. Für normale Nutzerinnen und Nutzer bedeutet das: Es wird zunehmend möglich, Abwehrmechanismen zu bauen, die nicht nur stärker und anpassungsfähiger sind, sondern auch privater und transparenter. Frameworks wie FIDMF weisen auf eine Zukunft hin, in der Ihre Geräte leise zusammenarbeiten, um Sie online zu schützen—ohne Ihre Daten preiszugeben oder Sie im Unklaren darüber zu lassen, wie Entscheidungen getroffen werden.

Zitation: AlHayan, A., Al-Muhtadi, J. Federated learning-powered real-time behavioral intrusion detection leveraging LSTM, attention, GANs, and large language models. Sci Rep 16, 10172 (2026). https://doi.org/10.1038/s41598-026-40763-5

Schlüsselwörter: Einbruchserkennung, federiertes Lernen, Cybersicherheit, Deep Learning, große Sprachmodelle