Clear Sky Science · de

Ein robustes Zero‑Watermarking‑ und Signcryption‑Schema zum Schutz von Bildurheberrechten und zur Lizenzprüfung

Warum es wichtig ist, Bilder zu schützen, ohne sie zu verändern

Moderne Medizin und Online‑Medien sind auf Bilder angewiesen, die die Realität unverfälscht wiedergeben müssen. Radiologische Aufnahmen dienen lebenswichtigen Entscheidungen, und hochwertige Fotos sowie Grafiken bilden die Grundlage kreativer Arbeiten und geschäftlicher Aktivitäten. Gleichzeitig werden diese Bilder kopiert, bearbeitet und über Netzwerke geteilt, in denen Eigentumsverhältnisse angefochten und Lizenzen leicht missbraucht werden können. Traditionelles Wasserzeichening bettet eine Marke in ein Bild ein, indem die Pixel geringfügig verändert werden — das ist für medizinische Anwendungen oft inakzeptabel und bleibt gegenüber starken Bearbeitungen verwundbar. Diese Arbeit beschreibt ein Verfahren, das beweist, wer ein Bild besitzt und wer es verwenden darf, ohne einen einzigen Pixel zu verändern, und das selbst bei Rotation, Zuschneiden, Kompression oder anderen Angriffen robust bleibt.

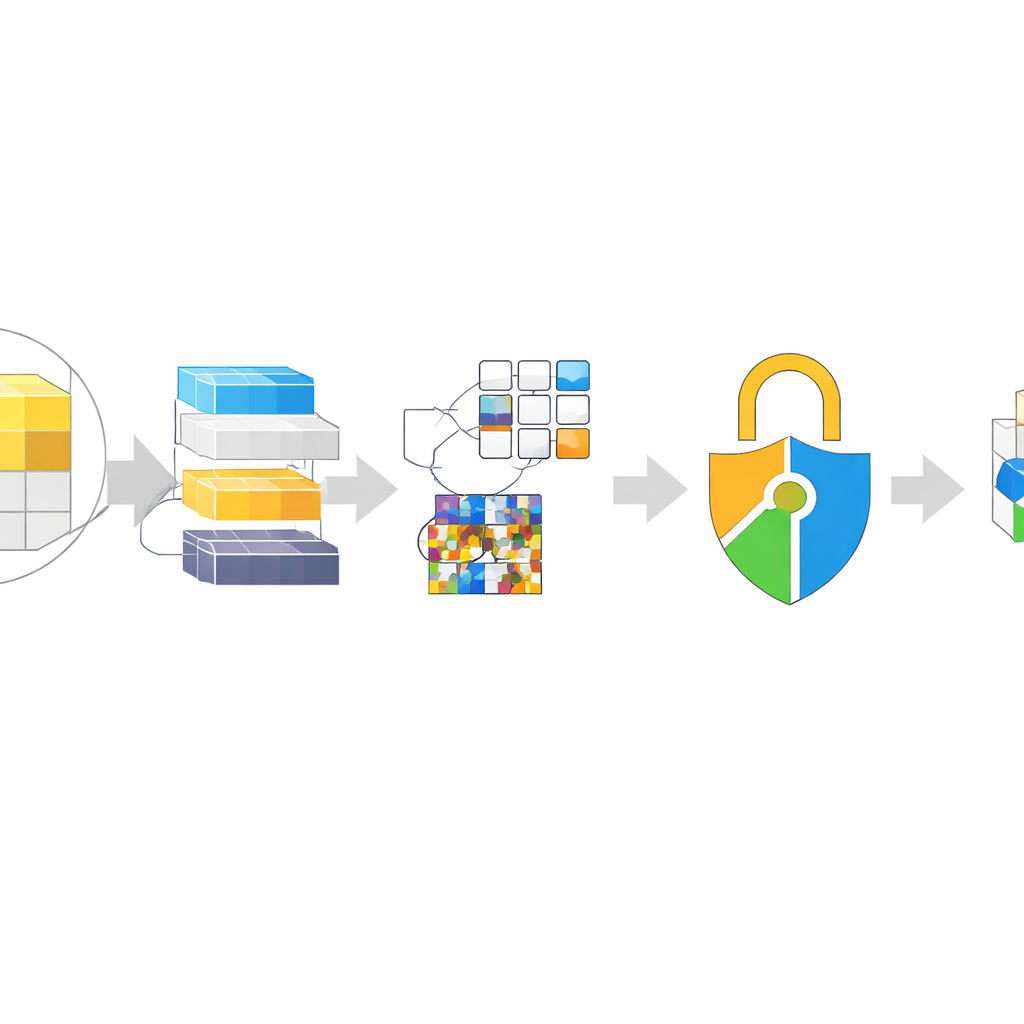

Wie man Eigentum geltend macht, ohne das Bild anzufassen

Kernidee ist das sogenannte Zero‑Watermarking. Statt eine Marke in das Bild einzubetten, analysiert das System das Bild und erstellt eine Art Fingerabdruck aus seinen stabilsten Details. Diese Fingerabdrücke werden mathematisch mit einem geheimen Logo kombiniert, das den Eigentümer repräsentiert. Das kombinierte Ergebnis wird in einer separaten Datenbank abgelegt, die von einer Zertifizierungsstelle verwaltet wird — nicht im Bild selbst. Bei einem Streitfall kann die Stelle aus dem fraglichen Bild den Fingerabdruck neu berechnen und mit dem gespeicherten Datensatz vergleichen. Stimmen die Werte überein, ist das Eigentum bestätigt, während das Originalbild, auf das Ärzte, Künstler oder Unternehmen angewiesen sind, niemals verändert wurde.

Auswahl der aussagekräftigsten Bildbereiche

Eine große Herausforderung besteht darin, sicherzustellen, dass der Fingerabdruck reale Veränderungen wie Rotation, Größenänderung oder Rauschen übersteht. Die Autoren begegnen dem, indem sie sorgfältig auswählen, auf welche Bildteile sie sich stützen. Zunächst sucht ein Algorithmus nach visuell markanten Punkten — kleinen Ecken, Kanten oder Mustern, die auch nach Zoom oder Rotation wiederzufinden sind. Um jeden solchen Punkt wird ein kleiner Bereich untersucht und seine »Informationsdichte« gemessen. Nur die Patches mit der komplexesten Struktur werden beibehalten. Aus diesen ausgewählten Zonen destilliert eine zweistufige Frequenzanalyse ein kompaktes Muster, das wie ein robustes Ausweisdokument für die Teilregion wirkt. Viele solcher lokalen Ausweise werden über das Bild verteilt erzeugt, sodass selbst wenn einige Bereiche beschnitten oder verwischt werden, genügend erhalten bleiben, um das Logo des Eigentümers zu rekonstruieren.

Das Wasserzeichen mit moderner Kryptographie sichern

Das Speichern dieser Zero‑Watermark‑Codes in einer zentralen Datenbank birgt ein weiteres Risiko: Greift ein Angreifer auf die Datenbank zu, könnte er versuchen, Eigentumsaufzeichnungen zu fälschen oder rückzuentwickeln. Um dem vorzubeugen, kapseln die Autoren jeden lokalen Code in ein kombiniertes Verschlüsselungs‑ und Signaturverfahren, bekannt als Signcryption. Dabei werden das Merkmalsmuster und das verschlüsselte Logo verschmolzen und anschließend mit einem asymmetrischen Verfahren gesichert, das mit ElGamal‑Verschlüsselung verwandt ist. Jeder gespeicherte Datensatz ist nicht nur an das Bild, sondern auch an die Schlüssel des Eigentümers und, im Falle einer Lizenzvergabe, an die Schlüssel des autorisierten Nutzers gebunden. Selbst wenn die Datenbank kompromittiert wird, kann ein Angreifer das zugrundeliegende Wasserzeichen nicht auslesen oder glaubwürdig ändern, wer ein Bild besitzt oder verwenden darf, ohne die starken kryptographischen Sicherungen zu brechen.

Bewährungsprobe gegen reale Bildangriffe

Die Forschenden testeten ihr Schema an einer Sammlung medizinischer Aufnahmen und gängiger Farbfotos und setzten diese zahlreichen üblichen Transformationen aus: Hinzufügen von Rauschen, JPEG‑Kompression, Weichzeichnung durch Filter, starke Rotation, Größenänderung, Verschiebung und Zuschneiden. Für jedes angegriffene Bild versuchten sie, das Logo wiederherzustellen, und maßen, wie eng es dem Original entsprach. Bei den meisten geometrischen und alltäglichen Bearbeitungen blieb die Ähnlichkeit nahezu perfekt und übertraf deutlich eine aktuelle State‑of‑the‑Art‑Methode. Die zusätzliche kryptographische Schicht fügte pro Bild nur wenige Tausendstelsekunden hinzu — verschwindend gering im Vergleich zur Dauer der Bildanalyse selbst — was darauf hindeutet, dass das Verfahren für Krankenhaus‑Systeme und große Copyright‑Plattformen praktisch einsetzbar ist.

Was das für den Alltag mit Bildern bedeutet

Einfach ausgedrückt zeigt der Artikel, dass sich nachweisen lässt, wer ein Bild besitzt und wer es benutzen darf, ohne das Bild je zu verändern, und dass dieser Nachweis selbst bei starker Bearbeitung robust bleibt. Durch die Kombination einer gezielten Auswahl der informativsten Bildregionen mit einem robusten mathematischen Fingerabdruck und einem eng integrierten Verschlüsselungs‑plus‑Signatur‑Schritt bietet das Schema sowohl technische Widerstandskraft als auch rechtlich belastbares Vertrauen. Zwar gibt es noch Spielraum, die Robustheit gegenüber extremem Rauschen zu erhöhen und die Verifikation für sehr große Bildbestände zu beschleunigen, doch weist dieser Ansatz in Richtung künftiger Systeme, in denen medizinische Aufnahmen und wertvolle Medien frei zirkulieren können, während Herkunft und Nutzungsrechte sicher verankert bleiben.

Zitation: Hung, P.T., Thanh, T.M. A robust zero-watermarking and signcryption scheme for image copyright protection and license verification. Sci Rep 16, 9103 (2026). https://doi.org/10.1038/s41598-026-38991-w

Schlüsselwörter: Bildurheberrecht, Sicherheit medizinischer Bildgebung, digitale Wasserzeichen, Zero‑Watermarking, Signcryption