Clear Sky Science · de

Eine neuartige 1D‑powered Chebyshev‑quadratische Kartenbasierte Bildverschlüsselung mit dynamischer Permutation‑Diffusion

Warum das Verstecken von Bildern wirklich wichtig ist

Wir senden ständig Fotos – an Ärzte, Banken, staatliche Portale oder in Cloud‑Backups – oft ohne groß nachzudenken, wer sonst noch Zugriff darauf haben könnte. Bilder von medizinischen Scans, militärischen Anlagen oder Ausweisdokumenten können jedoch hochsensibel sein. Wenn jemand sie abfangen oder geringfügig verändern kann, können die Folgen ernst sein. Dieses Papier stellt eine neue Methode vor, digitale Bilder so gründlich zu verschlüsseln, dass selbst entschlossene Angreifer es außerordentlich schwer haben, ihren Inhalt zu erraten, zu analysieren oder zu manipulieren.

Eine neue Methode, digitale Chaosmuster zu erzeugen

Im Zentrum der Arbeit steht eine neue mathematische Formel, die die Autoren „1D‑Powered Chebyshev Quadratic Map“ nennen. Trotz des einschüchternden Namens ist es im Kern eine kompakte Gleichung, die bei wiederholter Anwendung eine Zahlenfolge erzeugt, die sich chaotisch verhält: winzige Anfangsänderungen führen später zu völlig unterschiedlichen Ergebnissen. Klassische chaotische Gleichungen werden bereits in der Verschlüsselung eingesetzt, weisen aber oft Schwächen auf: Sie verhalten sich nur in engen Parameterbereichen chaotisch, sind unter bestimmten Bedingungen vorhersagbar oder reagieren nicht stark genug auf kleine Änderungen. Die neue Karte ist so ausgelegt, dass sie diese Fallstricke vermeidet, indem sie zwei bekannte chaotische Komponenten in einer potenzierten, also verstärkten, Form kombiniert und mit lediglich zwei einstellbaren Parametern steuert.

Prüfung, wie stark das Chaos tatsächlich ist

Damit Chaos in der Sicherheit nützlich ist, muss es sowohl stark als auch messbar sein. Die Forschenden unterzogen ihre neue Karte daher einer umfangreichen Reihe dynamischer Tests. Sie untersuchten, wie schnell benachbarte Werte auseinanderlaufen (Lyapunov‑Exponent), wie sich das Systemverhalten bei Parameteränderungen wandelt (Bifurkationsdiagramme) und wie komplex seine geometrischen Muster werden (Korrelationsdimension und Poincaré‑Schnitte). Zudem wendeten sie moderne Chaosdiagnosen wie den sogenannten 0–1‑Test sowie mehrere Entropiebegriffe zur Quantifizierung von Zufälligkeit an. Über weite Parameterbereiche hinweg zeigte die neue Karte große positive Lyapunov‑Exponenten, hohe Entropie und unregelmäßige, nicht wiederkehrende Muster und übertraf mehrere etablierte chaotische Karten. Zufälligkeitstests, die von Standardisierungsstellen zur Prüfung kryptographischer Zufallszahlengeneratoren verwendet werden, bestätigten, dass die von dieser Karte erzeugten Sequenzen statistisch nicht von idealem Rauschen zu unterscheiden sind.

Von Gleichungen zu einem praktischen Bildschloss

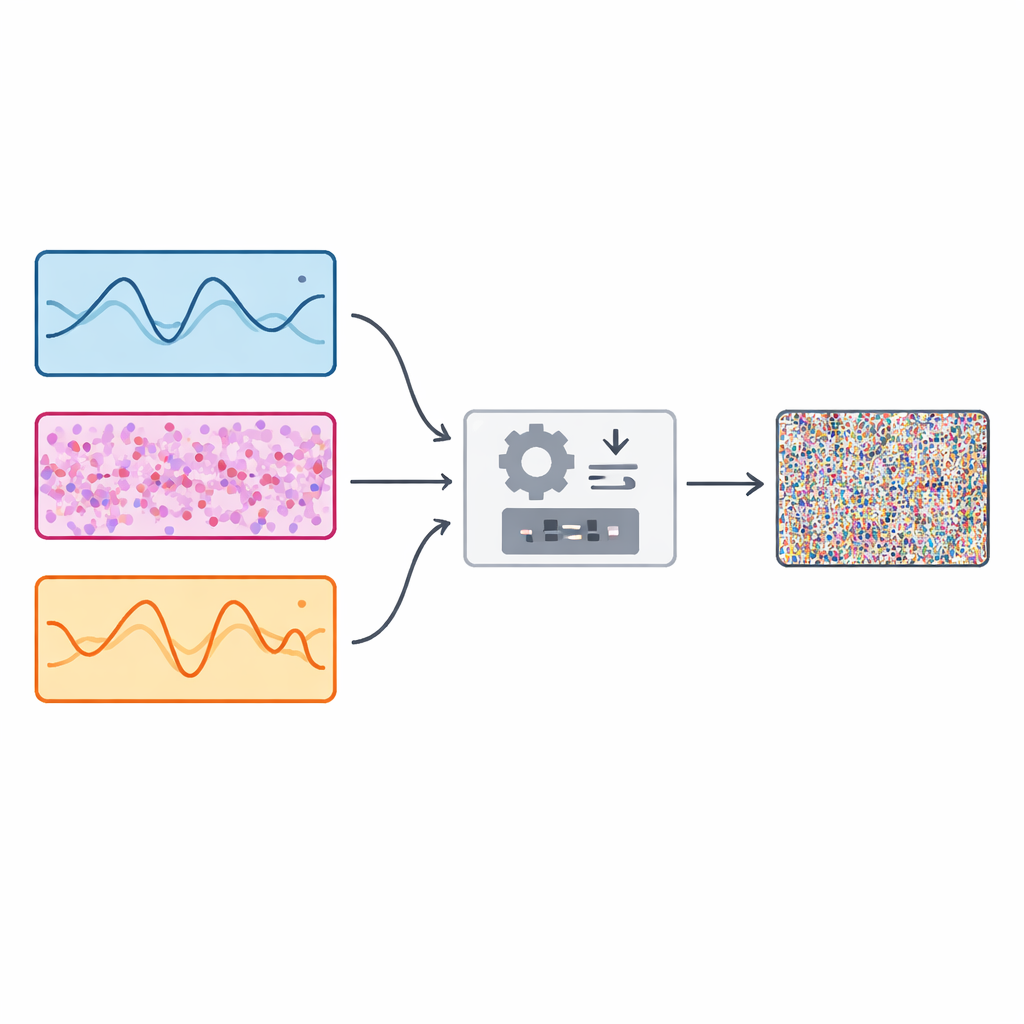

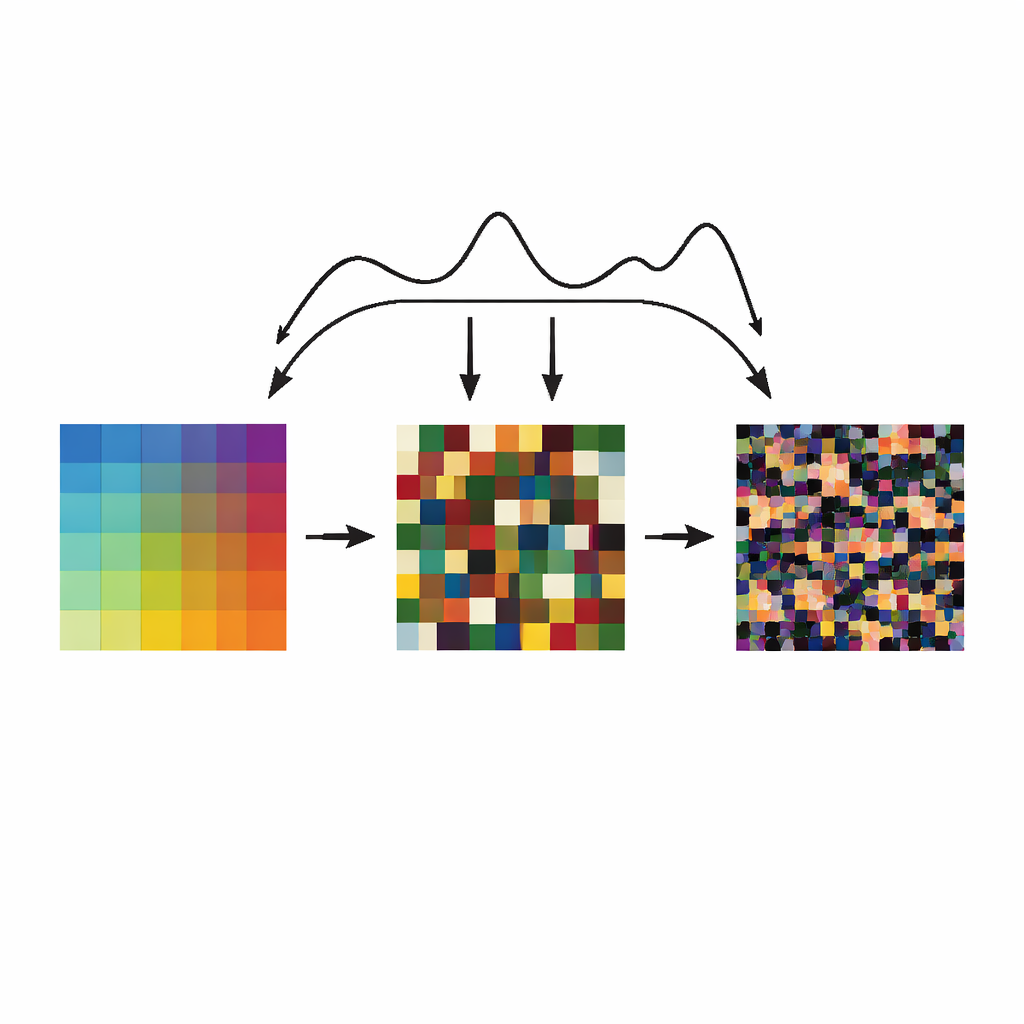

Aufbauend auf diesem chaotischen Motor entwerfen die Autorinnen und Autoren ein Bildverschlüsselungsschema, das sie D3CM‑IES nennen. Statt sich auf eine einzige Chaosquelle zu stützen, betreibt das System drei verschiedene chaotische Generatoren parallel, darunter die neue Karte und zwei bestehende auf Sinus‑ bzw. Tangens‑Funktionen basierende Generatoren. Für jeden Pixel eines Bildes wählt der Algorithmus dynamisch eine dieser drei chaotischen Sequenzen zur Steuerung der Verschlüsselungsschritte aus. Zuerst verschiebt ein Permutationsschritt die Pixel in ein Muster, das zufällig erscheint, aber nur mit dem geheimen Schlüssel exakt reproduzierbar ist. Dann ändert ein Diffusionsschritt die Helligkeit jedes Pixels, wobei chaotische Zahlen genutzt werden, um Werte so zu verteilen, als wäre Rauschen hinzugefügt worden. Da die Wahl der Chaosquelle von Pixel zu Pixel variiert, ist die Gesamttransformation hochgradig unregelmäßig und ohne den exakten Schlüssel und die Parameter kaum umkehrbar.

Das Schloss auf die Probe stellen

Das Team überprüft, ob ihr Schema Strukturen wirklich verdeckt, indem es eine Reihe von Sicherheits‑ und Bildqualitätsbewertungen durchführt. Bei der Verschlüsselung standardisierter Testbilder ähneln die resultierenden Bilder reinem, mehrfarbigem Rauschen, und statistische Messgrößen zeigen nahezu keine Korrelation zwischen benachbarten Pixeln. Histogramme – die Zählung, wie oft jede Helligkeitsstufe auftritt – flachen ab, sodass Angreifer sichtbare Muster nicht ausnutzen können.Wenn sie einen einzelnen Pixel im Originalbild ändern, ändern sich praktisch alle Pixel in der verschlüsselten Version, und das Ausmaß der Helligkeitsveränderung über das Bild liegt nahe am theoretischen Ideal zum Widerstand gegen sogenannte Differenzialangriffe. Die Methode besteht zudem Chosen‑Plaintext‑Tests, bei denen Angreifer spezielle Eingabebilder wie komplett schwarze oder komplett weiße Bilder wählen dürfen; selbst diese ergeben Chiffren, die zufällig und unzusammenhängend erscheinen. Gleichzeitig bleibt der Algorithmus effizient: Mit einfachen Softwareoptimierungen kann er mittelgroße Bilder in weit unter einer Sekunde auf einem Standard‑Laptop verschlüsseln, und seine Operationen eignen sich gut für weitere Beschleunigung auf Grafikprozessoren oder dedizierter Hardware.

Was das für die tägliche Sicherheit bedeutet

Im Kern zeigt das Papier, dass sich durch sorgfältiges Entwerfen und Analysieren einer neuen chaotischen Formel und deren dynamische Verknüpfung mit zwei weiteren Formeln ein Bild„Schloss“ bauen lässt, das stärker und flexibler ist als viele vorhandene Entwürfe. Das neue System verwandelt gewöhnliche Bilder in rauschähnliche Muster, die kaum etwas preisgeben, selbst unter anspruchsvoller mathematischer Analyse, und bleibt gleichzeitig leichtgewichtig genug für den Echtzeiteinsatz in Geräten und Kommunikationssystemen. Für alle, die sich um die Privatsphäre und Integrität visueller Daten sorgen – von Telemedizin und intelligenten Kameras bis hin zu Satelliten und Drohnen – weist diese Arbeit auf sicherere Wege hin, das zu schützen, was unsere Bilder verraten.

Zitation: Sarra, B., Sun, H., Dua, M. et al. A novel 1D powered Chebyshev quadratic map-based image encryption using dynamic permutation-diffusion. Sci Rep 16, 9469 (2026). https://doi.org/10.1038/s41598-026-38483-x

Schlüsselwörter: Bildverschlüsselung, chaotische Karten, digitale Privatsphäre, Sichere Bildgebung, Kryptographie