Clear Sky Science · de

Anomalie-basierte Eindringungserkennung auf Benchmark-Datensätzen für Netzwerksicherheit: eine umfassende Bewertung

Warum klügere Abwehrmaßnahmen für alle Online-Nutzer wichtig sind

Jede E-Mail, die Sie senden, jedes Video, das Sie streamen, oder jede Rechnung, die Sie online bezahlen, reist durch Netzwerke, die ständig von Angreifern sondiert werden. Sicherheitswerkzeuge, sogenannte Eindringungserkennungssysteme, fungieren als digitale Alarmanlagen und durchsuchen diesen Verkehr nach Anzeichen von Problemen. Aber da Angriffe vielfältiger und ausgefeilter werden, haben älteren regelbasierten Werkzeugen Schwierigkeiten, Schritt zu halten. Diese Studie untersucht, wie moderne Methoden des tiefen Lernens genauere und anpassungsfähigere Alarme ermöglichen können, die sowohl bekannte als auch bisher unbekannte Bedrohungen erkennen und zugleich die Zahl falscher Meldungen niedrig halten.

Von festen Regeln zum Lernen aus Erfahrung

Traditionelle Werkzeuge zur Eindringungserkennung arbeiten ähnlich wie Antivirensoftware: Sie suchen nach bekannten Signaturen—spezifischen Mustern, die katalogisierten Angriffen entsprechen. Dieser Ansatz ist schnell und zuverlässig bei vertrauten Bedrohungen, versagt jedoch, wenn Angreifer ihre Taktiken ändern oder sogenannte Zero-Day-Exploits einsetzen. Eine neuere Strategie, die Anomalieerkennung, lernt stattdessen, wie normales Netzwerkverhalten aussieht, und meldet ungewöhnliche Aktivität. Das macht sie besser darin, neuartige Angriffe zu erfassen, birgt jedoch das Risiko, zu viele Fehlalarme auszulösen. Die Autoren konzentrieren sich auf Deep Learning, einen Zweig der künstlichen Intelligenz, bei dem geschichtete Netze einfacher Verarbeitungseinheiten automatisch Muster aus Daten lernen, mit dem Ziel, die Anpassungsfähigkeit der Anomalieerkennung mit der Zuverlässigkeit signaturbasierter Systeme zu vereinen.

Zwei Lernmotoren im Vergleich

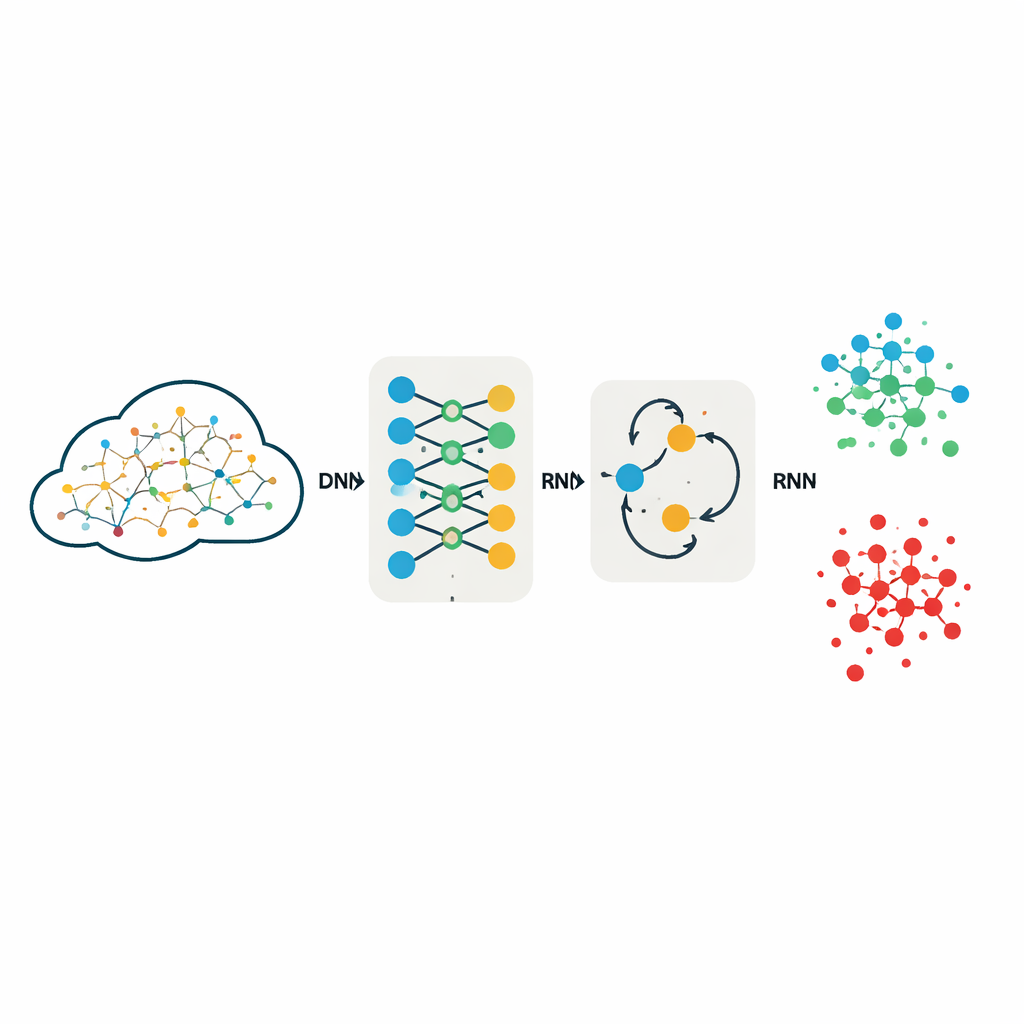

Die Forscher bewerten zwei gängige Deep-Learning-Modelle: ein tiefes neuronales Netz (DNN), das jede Netzwerkverbindung als reichhaltigen numerischen Datensatz verarbeitet, und ein rekurrentes neuronales Netz (RNN), das ein internes „Gedächtnis“ hinzufügt, um Beziehungen in geordneten Daten zu erfassen. Anstatt Merkmale von Hand zu erstellen, füttern sie diese Modelle mit vollständigen Messwertsätzen, die jede Netzwerkverbindung beschreiben, nachdem Textfelder in Zahlen umgewandelt und alle Werte skaliert wurden. Beide Modelle werden exakt gleich auf drei weit verbreiteten Benchmark-Sammlungen von Netzwerkverkehr trainiert und getestet: KDDCup99, NSL-KDD und UNSW-NB15, die zusammen ein breites Spektrum an Angriffstypen abdecken, von der Überflutung eines Servers mit Verkehr (DoS) bis zu verdeckten Versuchen, sich zusätzliche Benutzerrechte zu verschaffen.

Wie die Studie sorgfältig aufgebaut wurde

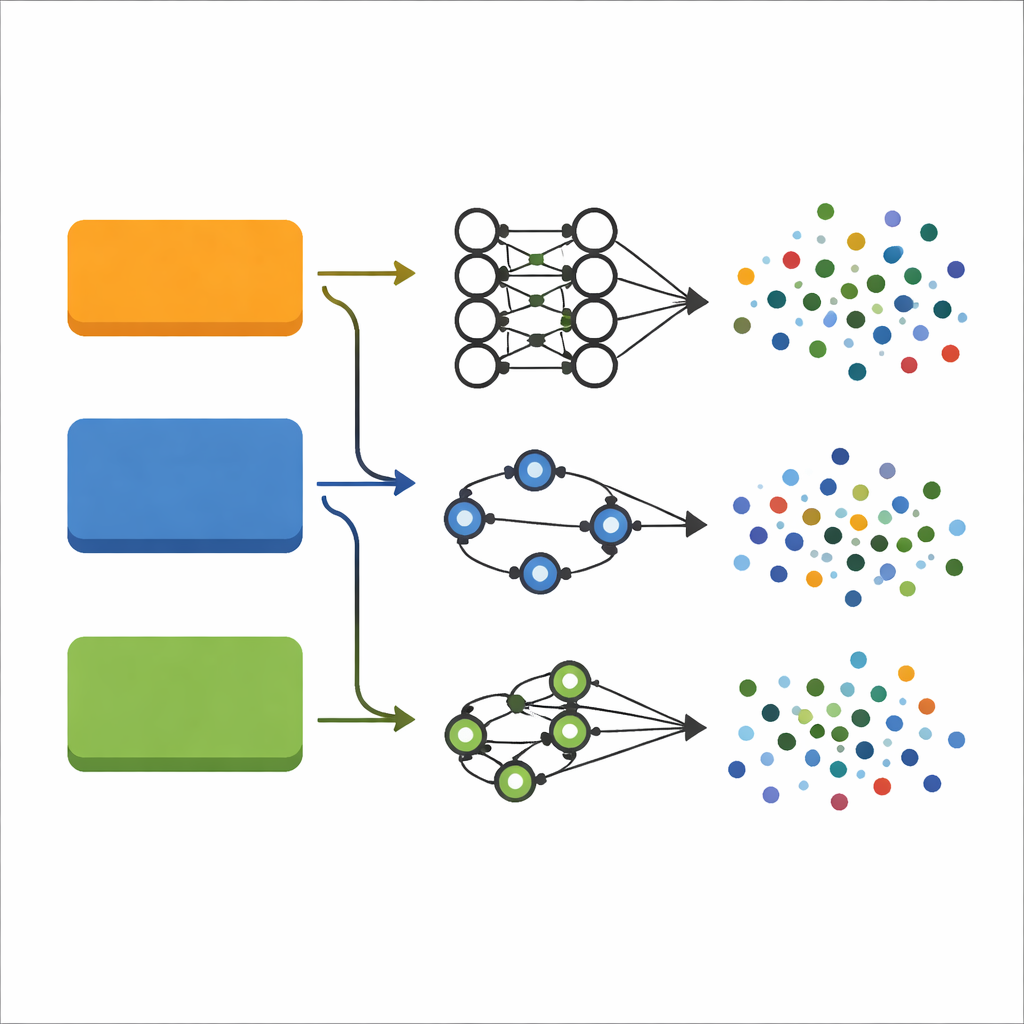

Um den Vergleich fair und reproduzierbar zu gestalten, halten die Forscher die Modellarchitekturen bewusst einfach und transparent. Das DNN verwendet drei vollständig verbundene Schichten, um die 40–42 Eingangsmerkmale in Vorhersagen über entweder fünf oder zehn Verkehrskategorien zu überführen, wie etwa „normal“ oder verschiedene Angriffsfamilien. Das RNN nutzt eine leichte rekurrente Schicht gefolgt von einer finalen Entscheidungsschicht und behandelt jeden Datensatz als sehr kurze Sequenz, sodass es weiterhin Wechselwirkungen zwischen Merkmalen modellieren kann. Beide Modelle verwenden dieselbe Aktivierungsfunktion und eine weit verbreitete Optimierungsstrategie, die für stabiles Lernen bekannt ist. Entscheidend ist, dass die Autoren Merkmale nicht verwerfen, um die Daten zu verkleinern; frühere Arbeiten zeigten, dass aggressive Merkmalsreduktion subtile Hinweise zerstören kann, die für die Unterscheidung seltener, aber gefährlicher Angriffe wichtig sind.

Was die Ergebnisse über Genauigkeit und Zuverlässigkeit aussagen

Bei den älteren Datensätzen KDDCup99 und NSL-KDD liefern beide Modelle beeindruckend hohe Leistungen: Genauigkeiten übersteigen 99 % bei Fehlalarmraten unter 1 %. Das bedeutet, dass nahezu alle bösartigen Verbindungen korrekt erkannt werden, während sehr wenige legitime Verbindungen fälschlich markiert werden. Auf UNSW-NB15, einem moderneren und anspruchsvolleren Datensatz mit zehn unterschiedlichen Klassen, fällt die Leistung wie erwartet etwas ab, bleibt aber stark. Das DNN erreicht etwa 96 % Genauigkeit, während das RNN mit rund 82 % zurückliegt. Detaillierte Werte zeigen, dass das DNN nicht nur häufige Angriffe gut klassifiziert, sondern auch seltene Kategorien wie Würmer und User-to-Root-Angriffe mit hohen F1-Scores behandelt, einem Maß, das das Erfassen von Angriffen gegen das Vermeiden von Fehlentscheidungen abwägt. Experimente mit einem komplexeren, auf Transformern basierenden Modell schneiden tatsächlich schlechter ab, was darauf hindeutet, dass zusätzliche architektonische Komplexität nicht automatisch bessere Sicherheit liefert.

Was das für sicherere Netzwerke bedeutet

Die Studie kommt zu dem Schluss, dass gut konzipierte, aber relativ einfache Deep-Learning-Modelle das Rückgrat praktischer Eindringungserkennungssysteme bilden können. Indem sie direkt auf voll ausgestatteten Benchmark-Datensätzen trainiert und ihr Lernprozess sorgfältig abgestimmt wird, erreicht insbesondere das DNN erstklassige Genauigkeit bei niedrigen Falsch-Positiv-Raten über eine Vielzahl von Angriffstypen hinweg. Für die Alltagsnutzer bedeutet das Sicherheitswerkzeuge, die sowohl routinemäßige als auch ungewöhnliche Bedrohungen besser erkennen, ohne ständig „Wolf!“ zu schreien. Die Autoren schlagen vor, dass künftige Arbeiten auf dieser Grundlage aufbauen können, indem sie rekurrente Modelle verfeinern, selektive Merkmalsreduktion zur Beschleunigung erforschen und tiefe Merkmalsextraktoren mit traditionellen Klassifikatoren kombinieren, um uns einer Eindringungserkennung näherzubringen, die sowohl leistungsfähig als auch effizient in realen Netzwerken ist.

Zitation: Kumar, L.K.S., Nethi, S.R., Uyyala, R. et al. Anomaly-based intrusion detection on benchmark datasets for network security: a comprehensive evaluation. Sci Rep 16, 8507 (2026). https://doi.org/10.1038/s41598-026-38317-w

Schlüsselwörter: Eindringungserkennung, Netzwerksicherheit, Tiefes Lernen, Anomalieerkennung, Cyberangriffe