Clear Sky Science · de

Ensemble-Maschinenlernen zur proaktiven Erkennung von Android-Ransomware anhand von Netzwerkverkehr

Warum das Internetgeplauder Ihres Telefons wichtig ist

Unsere Smartphones kommunizieren den ganzen Tag still mit dem Internet. In diesem Verkehr können Cyberkriminelle eine besonders unangenehme Angriffsmethode einschleusen, die Ransomware genannt wird: Sie verschlüsselt Ihre Dateien oder sogar das gesamte Gerät, bis Sie eine Zahlung leisten. Dieses Paper untersucht, wie das sorgfältige Beobachten dieses Netzwerkverkehrs – nicht der Apps selbst – Android-Ransomware frühzeitig aufdecken kann, indem ein Verbund intelligenter Maschinenlernmodelle verwendet wird, die dazulernen und sich anpassen, wenn Kriminelle ihre Methoden ändern.

Wie Ransomware ein Android-Telefon kapert

Ransomware beginnt meist mit einem einfachen Fehler: der Installation einer scheinbar harmlosen App aus einem Drittanbieter-Store, einem Link in einer Nachricht oder einem gefälschten Update. Ist die App auf dem Telefon, fordert sie oft weitreichende Berechtigungen an, etwa Zugriff auf Speicher, Kamera, Mikrofon oder Systemsteuerungen. Mit diesen Rechten verschlüsselt sie im Stillen Fotos, Dokumente und Nachrichten und kann sensible Daten an entfernte Server senden. Erst danach zeigt sie ihr wahres Gesicht, mit einer Sperrbildschirmmeldung oder einer Warnung, die zur Zahlung — häufig in Kryptowährung — auffordert, um den Zugriff wiederherzustellen. Manche Varianten sind so konstruiert, dass sie sich Entfernungsversuchen widersetzen, was sie besonders schwer zu beseitigen macht und einen Moment der Unachtsamkeit für Privatpersonen und Unternehmen zu Tagen der Unterbrechung ausweiten kann.

Den Fluss beobachten statt die Dateien

Traditionelle Antivirus-Tools suchen nach bekannten Schadcode-„Signaturen“, was wenig effektiv ist, wenn Angreifer ihre Software ständig umschreiben und tarnen. Diese Studie geht einen anderen Weg: Sie konzentriert sich auf Netzwerkverkehrs-Metadaten — Kennzahlen, die beschreiben, wie Daten ein- und ausgehen, etwa Paketgrößen, Zeitabstände zwischen Paketen und Verbindungsmuster. Mithilfe von mehr als 200.000 Verkehrsdatensätzen, die normale Aktivitäten und zehn berüchtigte Ransomware-Familien enthalten, bauen die Autoren ein System, das den typischen Rhythmus von Ransomware erkennt: plötzliche Verkehrsberge, ungewöhnliche Verbindungsdauern oder seltsame Kombinationen technischer Flags, die im Alltag selten auftreten. Da diese Methode Verhalten statt Code betrachtet, kann sie neue oder veränderte Ransomware-Familien aufspüren, die zuvor nie katalogisiert wurden.

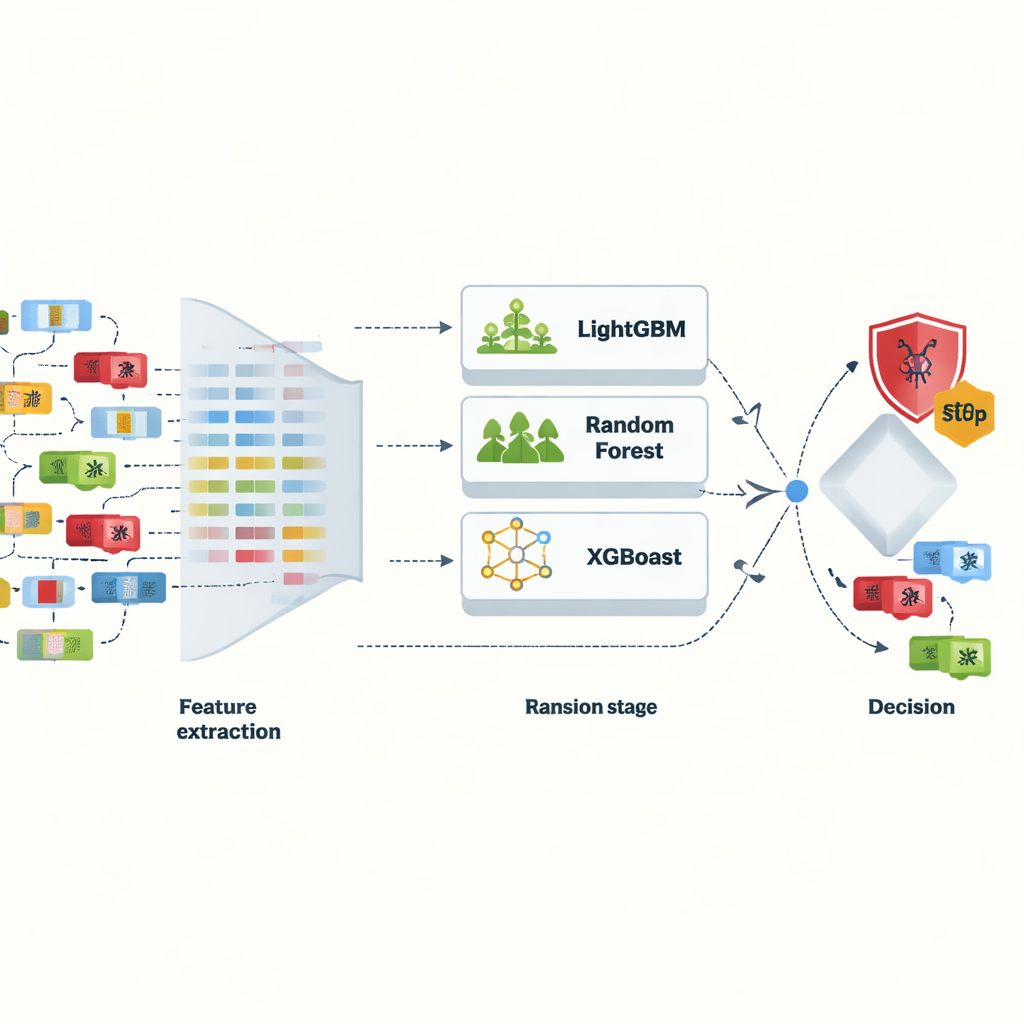

Ein Team digitaler „Richter“ aufbauen

Anstatt einem einzelnen Modell zu vertrauen, kombinieren die Forscher mehrere Maschinenlernverfahren — Light Gradient Boosting Machine, XGBoost, Random Forest und andere — zu einem Ensemble, ähnlich wie man ein Expertengremium statt eines einzelnen Gutachters befragt. Zuerst bereinigen und normalisieren sie die Daten, dann wählen sie die informativsten Merkmale mit einer dreistufigen Pipeline aus, die filtert, testet und Netzwerkattribute rankt. Techniken wie SMOTE werden eingesetzt, um den Datensatz auszugleichen, damit Ransomware-Beispiele nicht von gewöhnlichem Verkehr überdeckt werden. Nach sorgfältiger Abstimmung und einer Fünffach-Cross-Validation werden die Modelle gegeneinander verglichen. Besonders LightGBM liefert beeindruckende Ergebnisse und unterscheidet Ransomware in nahezu allen Testfällen korrekt von harmlosen Verbindungen, während es nur eine relativ kleine und effiziente Merkmalmenge verwendet, die für den Echtzeiteinsatz auf ressourcenbeschränkten Geräten geeignet ist.

Die Black Box für Analysten öffnen

Hohe Genauigkeit allein genügt Sicherheitsteams nicht; sie müssen verstehen, warum ein System eine Verbindung als gefährlich markiert hat. Dazu wenden die Autoren erklärbare KI-Werkzeuge wie SHAP und LIME an. Diese Methoden zeigen, welche Verkehrsmuster jede Entscheidung besonders beeinflusst haben — zum Beispiel extrem kurze Abstände zwischen Paketen, die an ein schnelles Verschlüsseln erinnern, oder ungewöhnlich lange Datenflüsse, die nach dem Schmuggeln von Informationen zu einem entfernten Server aussehen. Indem solche Merkmale mit bekannten Angreifertaktiken aus dem MITRE ATT&CK-Framework verknüpft werden, werden die Systemwarnungen zu mehr als bloßen Ja-/Nein-Antworten; sie liefern Hinweise, denen Ermittler nachgehen können. Diese Transparenz erleichtert es, dem Modell zu vertrauen, Abwehrregeln zu verfeinern und bei einer neuen Ransomware-Welle schneller zu reagieren.

Adaptiv bleiben, während Angreifer sich weiterentwickeln

Cyberkriminelle ruhen sich nicht aus, daher verliert ein statisch einmal trainiertes Modell mit der Zeit an Wirksamkeit, wenn sich Ransomware weiterentwickelt. Um zu erforschen, wie man aktuell bleibt, teilen die Forscher ihre Verkehrsdaten in fünf chronologische Blöcke und aktualisieren ein LightGBM-Modell schrittweise, um ein Online-Lernszenario zu simulieren. Während die Genauigkeit eines statischen Modells unter diesem Wandel abnimmt, hält die schrittweise aktualisierte Version eine stärkere Leistung aufrecht, obwohl sie bis zum letzten Block etwas an Boden verliert. Dieses Experiment zeigt sowohl den Wert als auch die Grenzen inkrementellen Lernens: Kontinuierliche Updates helfen, doch langfristige Robustheit erfordert weiterhin periodisches Retraining oder fortschrittlichere adaptive Strategien, besonders wenn Angreifer neue Wege finden, sich in verschlüsselten und verrauschten Netzwerken zu verstecken.

Was das für den Alltag bedeutet

Für Nicht-Spezialisten ist die Botschaft beruhigend: Indem Sicherheitstools darauf achten, wie Daten sich bewegen, statt zu versuchen, jede mögliche bösartige Datei zu katalogisieren, lässt sich Android-Ransomware schnell und zuverlässig erkennen — selbst wenn sie ihre Gestalt verändert. Das in diesem Paper vorgeschlagene Framework zeigt, dass ein gut gestaltetes Ensemble aus Maschinenlernmodellen, unterstützt durch sorgfältige Datenverarbeitung und verständliche Erklärungen, das Rückgrat praktischer Echtzeitschutzmaßnahmen für mobile Geräte bilden kann. Zwar sind weitere Arbeiten nötig, um diese Methoden gegen künftige Bedrohungen zu härten und sie effizient auf Handys und Edge-Geräten auszuführen, doch die Studie deutet auf eine Zukunft, in der subtile Muster im Netzwerkverkehr Ihres Telefons als Frühwarnsystem dienen und Ransomware stillschweigend blockieren, bevor sie Ihre digitale Welt sperren kann.

Zitation: Kirubavathi, G., Padma Mayuri, B., Pranathasree, S. et al. Ensemble machine learning for proactive android ransomware detection using network traffic. Sci Rep 16, 9498 (2026). https://doi.org/10.1038/s41598-026-38271-7

Schlüsselwörter: Android-Ransomware, Analyse von Netzwerkverkehr, Maschinenlern-Sicherheit, Ensemble-Modelle, Mobile Cybersicherheit