Clear Sky Science · de

Forschung zur Schutzstrategie für Infrastrukturnetze basierend auf einem bayesschen Stackelberg-Spiel unter asymmetrischen Bedingungen

Warum der Schutz verborgener Lebensadern wichtig ist

Strom-, Verkehrs-, Kommunikations- und Wassersysteme sind die verborgenen Lebensadern, die die moderne Gesellschaft am Laufen halten. Jüngste Vorfälle – von Blackouts bis zu Angriffen auf Brücken und Kraftwerke – zeigen jedoch, wie verwundbar diese miteinander verknüpften Netze sein können. Diese Studie stellt eine einfache, aber zentrale Frage: Wenn entschlossene Angreifer diese Systeme auskundschaften, wie können Verteidiger mit begrenzten Mitteln und etwas geschickter Irreführung dafür sorgen, dass das Licht anbleibt und die Züge fahren? Auf Basis von Erkenntnissen aus der Netzwerkwissenschaft und strategischer Entscheidungsfindung schlagen die Autorinnen und Autoren eine Methode vor, mit der Verteidiger Angreifer in die Irre führen können, während sie gleichzeitig für sowohl überlegte als auch impulsive Gegner planen.

Infrastruktur als Netz von Verbindungen sehen

Das Papier betrachtet kritische Infrastruktur als ein Netz aus Knoten und Kanten: Kraftwerke, Kommunikationsknoten und Verkehrsknotenpunkte, verbunden durch Leitungen, Rohre und Routen. Weil so viel von diesen verzahnten Systemen abhängt, kann der Ausfall eines einzelnen wichtigen Knotens kaskadierende Zusammenbrüche auslösen. Frühere Schutzmethoden gingen oft davon aus, dass Verteidiger nur reagieren, nachdem etwas schiefgegangen ist, oder dass sie feste Ausfallwahrscheinlichkeiten für jede Komponente kennen. Zudem behandelten sie Angreifer häufig als vollkommen rationale, allwissende Akteure. Die Autorinnen und Autoren argumentieren, dass reale Konfrontationen unordentlicher sind: Informationen sind unvollständig, Angreifer verfolgen unterschiedliche Ziele und Ressourcen, und menschliche Entscheidungen können weit von perfekter Logik entfernt sein.

Angreifer mit einer falschen Karte ausstechen

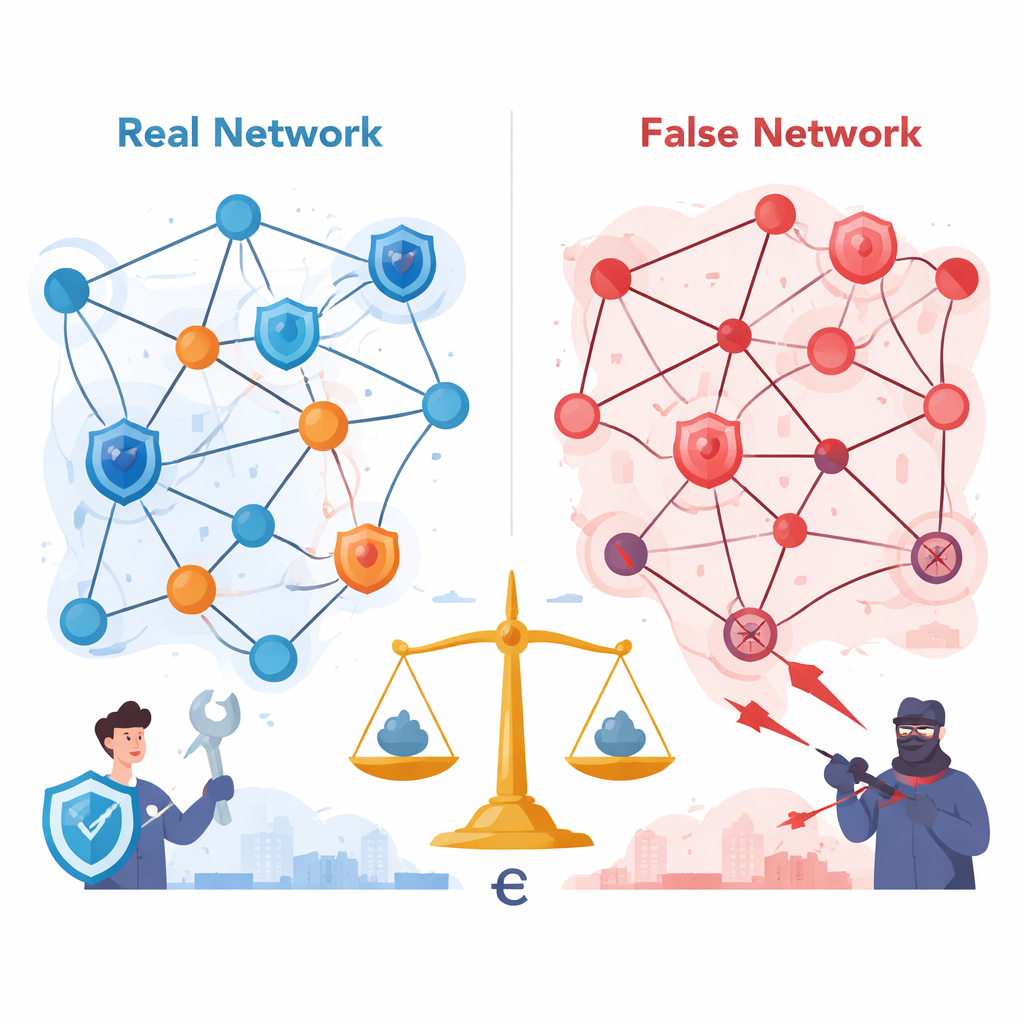

Anstatt nur bekannte Schwachstellen zu verstärken, untersuchen die Autorinnen und Autoren eine Idee der „aktiven Verteidigung“: dem Angreifer eine leicht falsche Version des Netzwerks zeigen. Sie definieren ein falsches Netzwerk, eine gezielt veränderte Kopie des realen Systems. In diesem Tarnnetzwerk werden einige echte Verbindungen verborgen und einige falsche Verknüpfungen hinzugefügt, sodass das Netzwerk weiterhin realistisch wirkt, seine offensichtlichen Schwachstellen aber von den tatsächlich kritischen Knoten wegverlagert werden. Um diese Täuschung ohne manuelles Umschreiben hunderter Regeln zu entwerfen, verwenden sie ein Graph-Convolutional-Neuronales-Netzwerk, das strukturelle Muster aus der realen Infrastruktur lernt. Dieses schlägt dann vor, welche Kanten hinzugefügt oder verborgen werden sollten, damit die falsche Karte überzeugend ist, aber Angreifer auf weniger schädliche Ziele lenkt.

Planung für viele Angreifertypen

Da nicht alle Gegner gleich denken, unterscheidet die Studie zwischen kurzfristigen und langfristigen Angreifern. Kurzfristige Angreifer wollen die größtmögliche sofortige Störung verursachen, etwa indem sie den größten noch funktionsfähigen Teil des Netzwerks verkleinern. Langfristige Angreifer legen mehr Wert darauf, die Gesamtkapazität über die Zeit zu verringern. Die Autorinnen und Autoren betten diese Verhaltensweisen in einen „Führer–Folger“-Entscheidungsrahmen: Verteidiger wählen zuerst ein gemischtes Schutzmuster im Netzwerk, danach wählen Angreifer nach Beobachtung dieses Musters ihre bevorzugte Angriffsart. Weil der Verteidiger nicht weiß, welcher Angreifertyp auftreten wird, ordnet er jedem Typ Wahrscheinlichkeiten zu und berechnet Strategien, die im Durchschnitt über diese Typen hinweg vernünftig funktionieren.

Unvollkommene, sogar irrationale Entscheidungen zulassen

Reale Angreifer wählen nicht immer den mathematisch besten Zug — sie können Risiken falsch einschätzen, Entscheidungen überstürzen oder durch Bias beeinflusst sein. Um dies abzubilden, führen die Autorinnen und Autoren ein Konzept der „starken ε-Equilibrium“ ein. Hier misst ε, wie weit die Wahl eines Angreifers vom bestmöglichen Ertrag abweichen darf. Der Verteidiger plant dann für den schlimmsten Fall innerhalb dieses Bandes nahezu bester Antworten, wobei er effektiv annimmt, dass der Angreifer teils erratisch, aber nicht völlig zufällig handeln kann. Mit einem spezialisierten Optimierungsverfahren berechnen sie Verteidigungsstrategien, die den minimalen erwarteten Nutzen des Verteidigers relativ hoch halten, selbst wenn Angreifer teils irrational sind. Simulationen an einem Testnetz mit 500 Knoten zeigen, dass diese Strategien die Ergebnisse des Verteidigers stabiler machen und das Risiko katastrophaler Überraschungen verringern.

Wie gut Täuschung in der Praxis wirkt

Die Autorinnen und Autoren vergleichen ihre gelernten falschen Netzwerke mit zwei einfacheren Varianten des Hinzufügens und Löschens von Kanten: zufälligen Änderungen und Änderungen, die nur auf der Bedeutung von Knoten basieren. Ihre Methode verändert etwas weniger Kanten als ein zufälliges Schema, erzielt aber einen deutlich höheren Verteidigungsnutzen und bietet ein besseres Kosten-Nutzen-Verhältnis als der gradbasierte Ansatz. Ohne Tarnung können optimale Angriffe das System erheblich schädigen, sobald die Ressourcen ein mittleres Niveau erreichen. Mit den vorgeschlagenen falschen Netzwerken und den starken ε-basierten Verteidigungsstrategien wird ein beträchtlicher Teil des potenziellen Schadens auf weniger kritische Teile des Systems umgelenkt, wodurch der durchschnittliche Nutzen des Verteidigers steigt und die effektive Verwundbarkeit des realen Netzwerks sinkt.

Was das für die alltägliche Sicherheit bedeutet

Für eine*n sachfremde*n Leser*in lautet die Kernbotschaft: Verteidiger kritischer Infrastruktur müssen nicht überall stärker sein; sie können stattdessen klüger vorgehen. Durch sorgfältiges Formen dessen, was Angreifer sehen, und durch Planung für mehrere Angreifertypen, die nicht immer logisch handeln, lässt sich Angriffe von wirklich lebenswichtigen Komponenten weglenken und die Auswirkung eintretender Ausfälle abfedern. Obwohl das Papier Modelle und Simulationen fokussiert, weisen seine Ideen auf künftige Sicherheitswerkzeuge hin, die Täuschung, Wahrscheinlichkeit und Netzwerkanalyse kombinieren, um essentielle Dienste gegen unvorhersehbare Bedrohungen resilienter zu machen.

Zitation: Zhang, J., Gao, Y., Kang, W. et al. Research on infrastructure network protection strategy based on bayesian stackelberg game under asymmetric conditions. Sci Rep 16, 7045 (2026). https://doi.org/10.1038/s41598-026-37843-x

Schlüsselwörter: kritische Infrastruktur, Netzwerksicherheit, Spieltheorie, Täuschungsabwehr, kaskadierende Ausfälle