Clear Sky Science · de

Ein hybrides XGBoost–SVM-Ensemble‑Framework zur robusten Erkennung von Cyberangriffen im Internet of Medical Things (IoMT)

Warum klügere medizinische Geräte klügere Wächter brauchen

Die Geräte, die heute stillschweigend Patienten überwachen – Herzmonitore, Glukosesensoren, intelligente Pumpen und Wearables – sind Teil des rasant wachsenden Internet of Medical Things (IoMT). Diese Werkzeuge machen die Versorgung bequemer und können Leben retten, öffnen aber zugleich neue digitale Türen für Hacker. Dieser Artikel untersucht, wie eine neue, datengetriebene „Alarmanlage“ Cyberangriffe auf medizinische Geräte schnell und präzise erkennen kann und so sowohl Patientendaten als auch die Patientensicherheit schützt.

Der Aufstieg vernetzter Versorgung – und ihre Schwachstellen

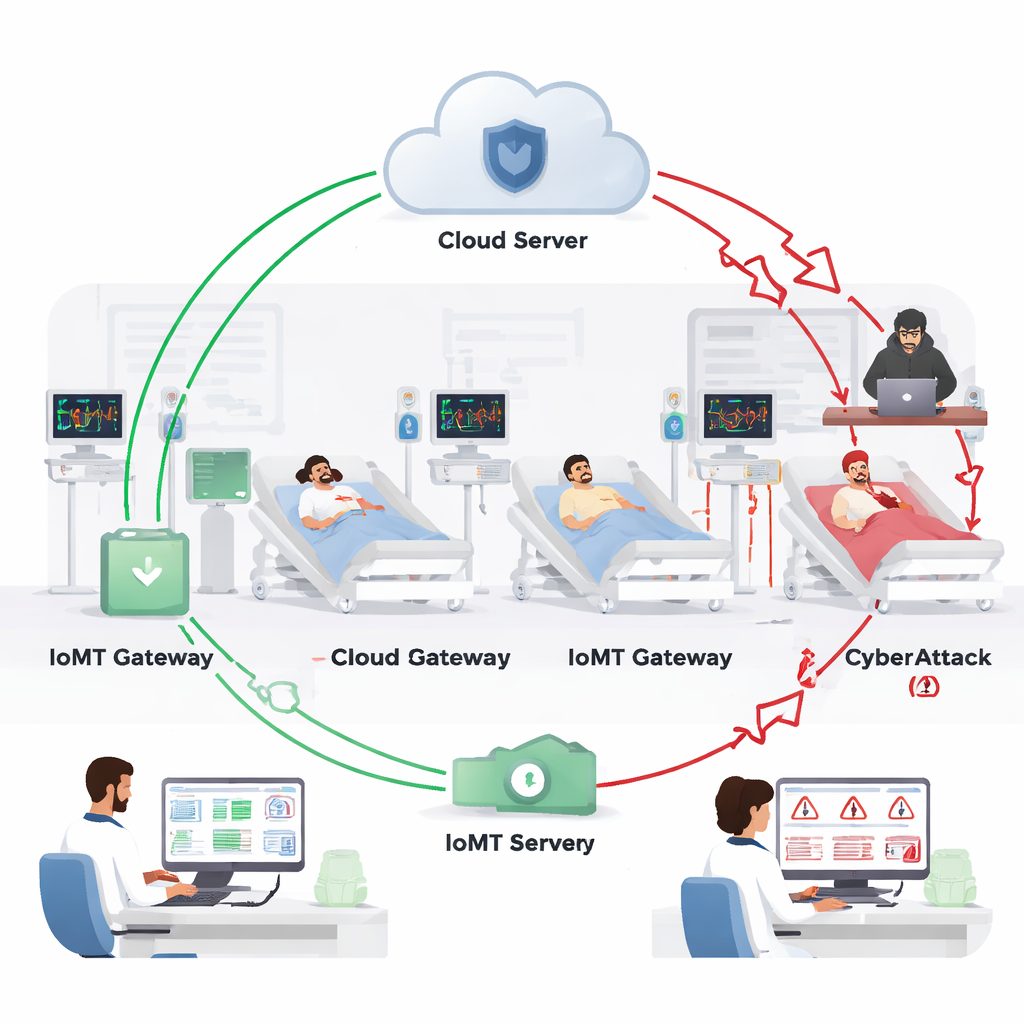

IoMT verbindet medizinische Sensoren, Krankenhausgeräte, mobile Gesundheits‑Apps und Cloud‑Dienste, sodass Vitalwerte und andere Gesundheitsdaten in Echtzeit zwischen Patienten und Klinikerinnen und Klinikern fließen können. Diese Vernetzung hat sich seit der COVID‑19‑Pandemie explosionsartig verbreitet und Fernüberwachung, weniger Klinikaufenthalte und geringere Kosten ermöglicht. Dieselben Netzwerke, die lebenswichtige Informationen transportieren, sind jedoch auch attraktive Ziele für Kriminelle. Angriffe wie Ransomware, Datendiebstahl und Man‑in‑the‑Middle‑Manipulationen können Messwerte verfälschen, den Zugriff auf Akten blockieren oder Dienste lahmlegen – mit direkten Folgen für Diagnose und Behandlung.

Warum alte Abwehrmechanismen nicht ausreichen

Traditionelle Schutzmaßnahmen wie Passwörter und einfache Verschlüsselung helfen, wurden aber nicht für die schiere Anzahl und Vielfalt von IoMT‑Geräten entwickelt, von denen viele nur begrenzte Rechenleistung haben und selten Updates erhalten. Frühere Forschung hat regelbasierte Firewalls, schwere Deep‑Learning‑Modelle und zahlreiche einzelne Machine‑Learning‑Algorithmen untersucht. Diese Ansätze kämpfen entweder damit, mit neuen Angriffsmethoden mitzuhalten, verbrauchen zu viele Ressourcen für kleine Geräte oder erzeugen zu viele Fehlalarme. Die Autorinnen und Autoren argumentieren, dass ein leichtgewichtiges, aber scharfes „Musterlesegerät“ nötig ist, das aus realen Netzwerk‑ und medizinischen Daten lernt, wie Angriffe tatsächlich aussehen.

Maschinen beibringen, feindliches Verhalten zu erkennen

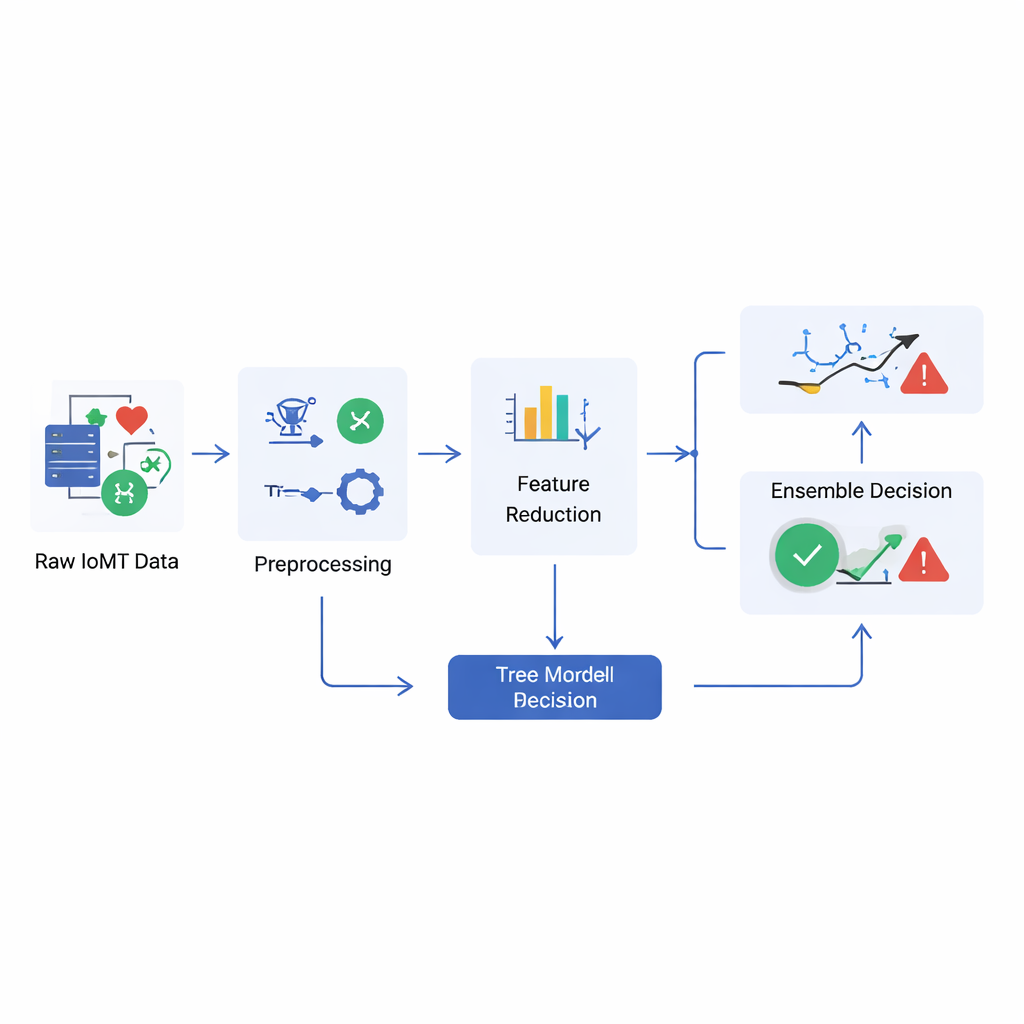

Die Studie baut einen solchen Detektor als hybrides Ensemble – ein Team von Algorithmen, das gemeinsam abstimmt – auf und trainiert ihn mit einem realen, krankenhausähnlichen Testbed namens WUSTL‑EHMS‑2020. Dieses Datenset mischt normalen Verkehr von Sensoren und Gateways mit sorgfältig inszenierten Angriffen, die Denial‑of‑Service, Dateninjektion und Abhören von Patientenströmen nachahmen. Das System bereinigt und verdichtet zunächst die Daten und füttert sie dann zwei Lernertypen: eine baumbasierte Methode, die dafür bekannt ist, komplexe Kombinationen von Hinweisen zu finden, und Support‑Vector‑Methoden, die darin brillieren, scharfe Trennlinien zwischen „sicherem“ und „unsicherem“ Verhalten in komplexen Daten zu ziehen. Jedes Modell liefert eine eigene Einschätzung, und ein Soft‑Voting‑Schema mittelt deren Wahrscheinlichkeiten, um zu einer finalen Entscheidung zu gelangen.

Wie gut der neue Alarm funktioniert

Im Haupt‑IoMT‑Datensatz klassifizierte das kombinierte Modell etwa 98 % der Fälle korrekt, mit sehr wenigen übersehenen Angriffen und wenigen normalem Ereignissen, die fälschlich als Bedrohung markiert wurden. Um zu prüfen, ob es auch außerhalb des ursprünglichen Laborsetups funktioniert, evaluieren die Autorinnen und Autoren das System außerdem an zwei bekannten Sicherheitsdatensammlungen, TON‑IoT und CICIDS‑2017, die ein breites Spektrum an Netzwerkbedrohungen enthalten. Dort erreichte der Detektor Genauigkeiten über 99 %, was darauf hindeutet, dass er auf verschiedene Umgebungen und Angriffsarten generalisieren kann. Wichtig ist, dass die Forscherinnen und Forscher auch Speicher-, Verarbeitungs‑ und Energiebedarf gemessen haben und zeigen, dass die Methode auf Gateways und Edge‑Knoten, wie sie typischerweise in Krankenhausnetzen vorkommen, laufen kann – ohne den schweren Fußabdruck tiefer neuronaler Netze.

Was das für Patientinnen, Patienten und Krankenhäuser bedeutet

Für Nichtfachleute ist die Kernbotschaft einfach: Durch das Lernen aus realen medizinischen Netzwerkdaten wird dieses hybride Modell zu einem hochempfindlichen und effizienten Wächter gegen digitale Manipulation. Es ersetzt nicht grundlegende Sicherheitsmaßnahmen, sondern ergänzt sie um eine intelligente Überwachungsschicht, die Klinikerinnen, Klinikern und Sicherheitsteams warnen kann, wenn sich in den Datenströmen, die die Versorgung steuern, ungewöhnliche Vorgänge abzeichnen. Bei Einführung und weiterer Verfeinerung könnten solche Techniken vernetzte Gesundheitssysteme vertrauenswürdiger machen, sodass die Vorteile smarter Geräte – schnellere Versorgung, weniger Komplikationen und mehr Komfort zuhause – nicht durch das Risiko unsichtbarer Cyberangriffe überschattet werden.

Zitation: Abdelhaq, M., Palanisamy, S., Gopinath, M. et al. A hybrid XGBoost–SVM ensemble framework for robust cyber-attack detection in the internet of medical things (IoMT). Sci Rep 16, 6855 (2026). https://doi.org/10.1038/s41598-026-37832-0

Schlüsselwörter: Internet of Medical Things, Sicherheit von Medizinprodukten, Erkennung von Cyberangriffen, maschinelles Lernen, Schutz von Gesundheitsdaten