Clear Sky Science · de

Sicherheit im IoMT stärken mit föderiertem TinyGAN für leichte und präzise Malware-Erkennung

Warum klügere Sicherheit für vernetzte medizinische Geräte wichtig ist

Von Krankenhausbetten bis zu Fitnessuhren sind mittlerweile immer mehr medizinische Geräte online und sammeln unauffällig Herzfrequenzen, Insulinwerte und andere sensible Daten. Dieses „Internet of Medical Things“ (IoMT) verspricht bessere, schnellere Versorgung – öffnet jedoch zugleich neue Angriffsflächen für Hacker. Die hier zusammengefasste Arbeit stellt eine neue Methode vor, um bösartige Software (Malware) auf diesen Geräten zu erkennen, die sowohl sehr genau ist als auch sparsam mit deren begrenzter Batterie, Speicher und Rechenleistung umgeht.

Wachsende Risiken in einer Welt mit smarten Geräten

Milliarden Alltagsgegenstände – von Infusionspumpen bis zu häuslichen Blutdruckmessgeräten – kommunizieren über das Internet. Weil sie billig, klein und von vielen verschiedenen Herstellern gefertigt sind, fehlt ihnen oft eine robuste, einheitliche Sicherheit. Malware, die nur ein Gerät befällt, kann sich schnell durch ein Krankenhaus- oder Heimnetzwerk ausbreiten, private Daten stehlen oder störende Angriffe auslösen, wie es einst das Mirai-Botnetz tat und damit große Websites lahmlegte. Traditionelle Abwehrmechanismen verlassen sich häufig auf zentrale Server, die Rohdaten aller Geräte sammeln, analysieren und Entscheidungen zurücksenden. Zwar wirkt diese Methode, sie kann jedoch empfindliche Geräte überlasten, Verzögerungen verursachen und einen attraktiven Angriffspunkt schaffen: Wer die zentrale Datenbank kompromittiert, erhält Zugriff auf alles.

Eine neue Methode, von Geräten zu lernen, ohne ihre Daten offenzulegen

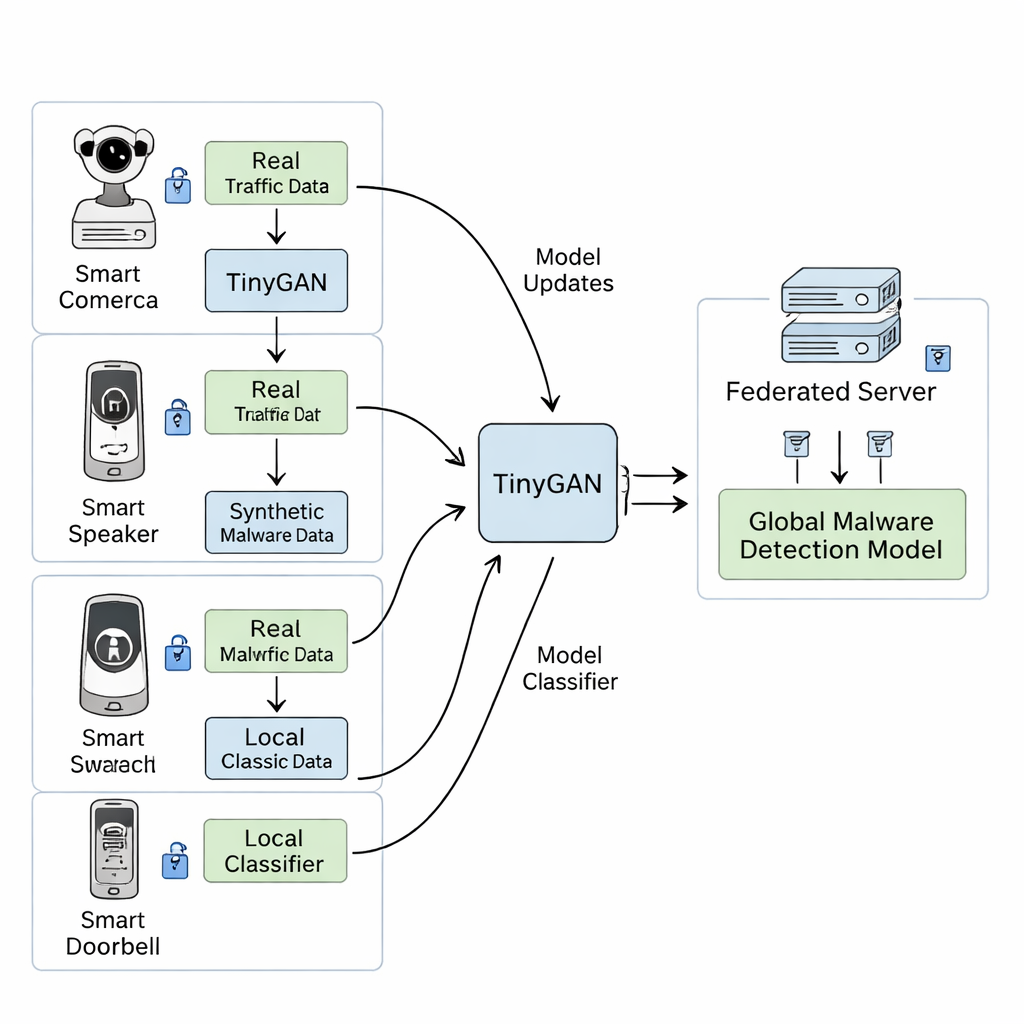

Die Autoren schlagen eine alternative Strategie vor, die auf einem Verfahren namens föderiertes Lernen basiert. Anstatt Rohdaten an einen zentralen Server zu senden, trainiert jedes Gerät sein eigenes kleines Erkennungsmodell lokal anhand seiner eigenen Verkehrsprotokolle. Periodisch senden die Geräte nur anonymisierte Modellupdates – vergleichbar mit verfeinerten „Faustregeln“ – an einen zentralen Server, der sie mittelt, um ein stärkeres, gemeinsames Modell zu erzeugen und die verbesserte Version zurückzuschicken. Keine persönlichen oder medizinischen Daten verlassen die Geräte. Dieses Design reduziert den Bandbreitenbedarf, respektiert Datenschutzgesetze und das Vertrauen der Patientinnen und Patienten und kann sich an neue Angriffsmuster anpassen, die in der Praxis auftauchen.

Dem System seltene und neue Angriffe beibringen

Eine zentrale Herausforderung in der Sicherheit ist das Erkennen seltener oder bislang unbekannter („Zero‑Day“) Malware. Reale Datensätze sind oft unausgewogen: Häufige Angriffe treten überall auf, während gefährliche Varianten nur selten vorkommen. Um dem entgegenzuwirken, ergänzt das Framework einen kompakten synthetischen Datengenerator namens TinyGAN. Auf jedem Gerät lernt TinyGAN die statistische „Form“ bösartiger Netzwerkflüsse und erzeugt dann realistisch wirkende, gefälschte Beispiele, die schwer zu findender Malware ähneln. Diese synthetischen Proben werden mit echtem Verkehr vermischt, um den lokalen Detektor zu trainieren, sodass er ein breiteres Verständnis davon entwickelt, wie schädliches Verhalten aussehen kann, ohne große Mengen realer Angriffsbeispiele sammeln zu müssen.

Das System mit realem Netzwerkverkehr testen

Die Forschenden testeten ihren Ansatz mit IoT‑23, einem großen öffentlichen Datensatz von Internetverkehr, der viele bekannte IoT‑Malwarefamilien wie Mirai und Hajime enthält. Sie setzten das System auf zwei bescheidenen Edge-Geräten ein – einem Raspberry Pi und einem NVIDIA Jetson Nano – die mit einem zentralen Server verbunden waren, um ein kleines, aber realistisches IoMT-Setup zu simulieren. Verglichen wurden drei Optionen: ein einfaches neuronales Netzwerk (MLP), ein tieferes Modell, das Feedforward- und erinnerungsbasierte Schichten mischt (FNN/LSTM), und ihr föderiertes TinyGAN-Design. Während das schwerere FNN/LSTM in einer einfachen Zwei-Klassen-Aufgabe (bösartig vs. harmlos) sehr hohe Genauigkeit erreichte, tat es sich schwer, wenn es darum ging, viele Malware-Typen zu unterscheiden, und benötigte mehr Zeit und Ressourcen. Das einfache MLP lief zwar problemlos auf kleinen Geräten, konnte sich jedoch nicht über die sehr unterschiedlichen Daten, die jedes Gerät sah, hinweg verallgemeinern. Im Gegensatz dazu konvergierte das föderierte TinyGAN-System schnell – in etwa 20 Trainingsrunden – und lieferte eine Präzision von 99,30 %, eine perfekte Trefferquote (Recall) von 100 % und einen Gesamt‑F1‑Wert nahe 99,5 %, wobei Modellgröße und Speicherbedarf niedrig genug blieben für echte IoT‑Hardware.

Robuster, privater Schutz für das medizinische Internet

Über die reine Genauigkeit hinaus untersuchten die Autoren, wie sich ihr System unter Belastung verhält. Sie zeigten, dass selbst wenn ein Gerät im kleinen Netzwerk kompromittiert wird und absichtlich Daten falsch etikettiert oder wenn der Kommunikationskanal verrauscht ist, die Leistung des globalen Modells nur leicht abnimmt und sich im Zeitverlauf weiter verbessert. Analysen der synthetischen Daten bestätigten, dass TinyGAN vielfältige, realistische Malware‑Beispiele erzeugt, statt lediglich das Trainingsset zu kopieren, wodurch das Modell Überanpassung vermeidet und besser mit unbekannten Angriffen zurechtkommt. Insgesamt kommt die Studie zu dem Schluss, dass die Kombination aus föderiertem Lernen und einem leichten Generator für synthetische Daten einen praktikablen, datenschutzfreundlichen Weg bietet, um medizinische und andere IoT‑Geräte gegen sich entwickelnde Malware zu härten, ohne leistungsstarke Hardware zu verlangen oder sensible Patienteninformationen preiszugeben.

Zitation: S, D., Shankar, M.G., Daniel, E. et al. Enhancing security in IoMT using federated TinyGAN for lightweight and accurate malware detection. Sci Rep 16, 7116 (2026). https://doi.org/10.1038/s41598-026-37830-2

Schlüsselwörter: IoT-Sicherheit, medizinische Geräte, Malware-Erkennung, föderiertes Lernen, synthetische Daten