Clear Sky Science · de

Intelligente IoT‑Anwendungen zur Erkennung mehrerer Angriffsarten mittels Cluster‑F1MI‑Ansatz

Warum Ihre vernetzten Geräte einen klügeren Schutz brauchen

Von smarten Türklingeln und Kameras bis zu medizinischen Sensoren und Maschinen in Fabriken — das Internet der Dinge (IoT) steuert inzwischen still und leise viele Bereiche des Alltags. Diese vernetzten Geräte sind jedoch oft schlecht geschützt und leichte Ziele für Angreifer, die uns ausspähen, Dienste stören oder Daten stehlen können. Dieses Papier stellt ein kostengünstiges, automatisiertes Verteidigungssystem vor, das den Netzwerkverkehr überwacht, verschiedene Angriffsarten in Echtzeit erkennt und Alarm schlägt, bevor schwerwiegender Schaden entsteht.

Eine digitale Nachbarschaftswache für smarte Geräte

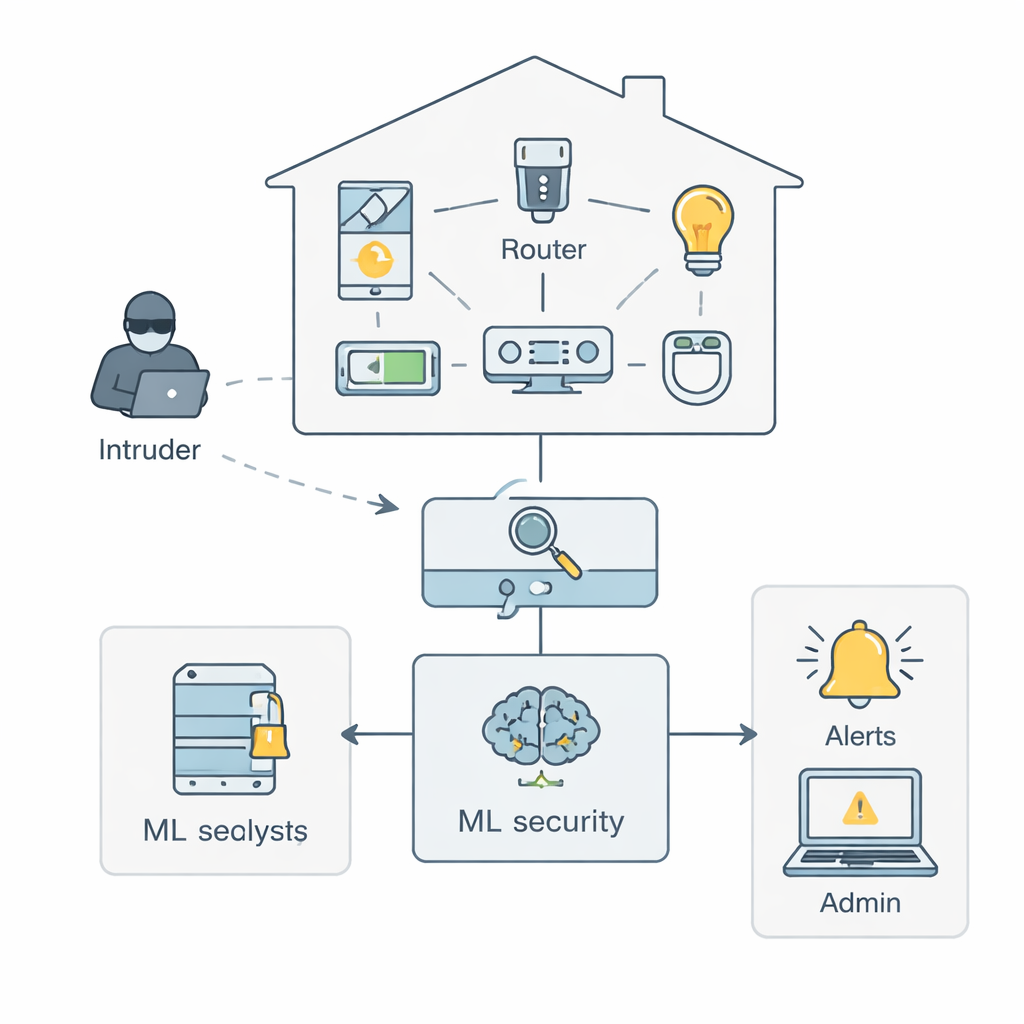

Stellen Sie sich vor, Ihr Zuhause oder Ihr Arbeitsplatz ist voller smarten Geräte, die alle über einen gemeinsamen Router miteinander kommunizieren. In dem vom Autorenteam beschriebenen Szenario versucht ein Eindringling, sich in dieses Gespräch einzuschleichen, indem er das Netzwerk mit bösartigem Datenverkehr flutet oder unbemerkt Daten abzweigt. Ein Überwachungstool erfasst zunächst alle Pakete, die durch den Router laufen, und wandelt sie in einen strukturierten Datensatz um. Ein Sicherheitsmodul auf Basis von maschinellem Lernen analysiert diese Daten, um normales Verhalten von auffälligen Mustern zu unterscheiden, und alarmiert Administratoren beziehungsweise kann akustische oder elektronische Warnungen auslösen, wenn es Probleme erkennt. Dieses System fungiert wie eine Nachbarschaftswache für Ihre Geräte und durchsucht kontinuierlich nach abweichendem Verhalten, ohne dass ein Mensch den ganzen Tag Dashboards beobachten muss.

Maschinen beibringen, auf die richtigen Warnsignale zu achten

Rohdaten aus dem Netzwerk sind unordentlich: Sie umfassen Millionen von Einträgen und Dutzende technischer Messwerte pro Verbindung, viele davon redundant oder wenig aussagekräftig. Die Autoren schlagen ein Smart Secured IoT Framework (SSIF) vor, das diese Daten zunächst bereinigt und standardisiert und anschließend ausbalanciert, damit seltene, aber gefährliche Angriffe nicht im Alltagsverkehr untergehen. Im Zentrum ihrer Methode steht ein Feature‑Engineering‑Schema namens Cluster F1–MI. Vereinfacht gesagt lernt das System, welche Messgrößen die nützlichsten Hinweise auf Angriffe liefern — etwa wie lange eine Kommunikation dauert, wie viele Pakete in eine Richtung gesendet werden oder wie unregelmäßig die Zeitabstände zwischen Paketen sind. Es bewertet diese Messgrößen danach, wie gut sie Angriffe von normalem Verkehr trennen, entfernt solche mit geringem Nutzen und fasst ähnliche Merkmale in Cluster zusammen, sodass aus jeder Gruppe nur ein repräsentatives Merkmal beibehalten wird.

Verkehrsmuster in Angriffsetiketten verwandeln

Sobald das Framework die Daten auf einen kompakten Satz starker Signale reduziert hat, trainiert es verschiedene Modelle des maschinellen Lernens, um unterschiedliche Bedrohungen zu erkennen. Die Modelle werden mit dem BoT‑IoT‑Datensatz geschult, einer großen, realistischen Sammlung von Verkehrsdaten simulierten IoT‑Geräten, die sowohl normale Aktivität als auch zahlreiche Angriffe enthält. Diese Angriffe lassen sich grob in drei Gruppen einteilen: Informationsgewinnung (etwa Netzwerkscans und Identifikation von Gerätetypen), Dienststörungen (einschließlich Verkehrsfloods, die ein Gerät überlasten) und Datendiebstahl (Abgreifen von Passwörtern, Tastenanschlägen oder anderen sensiblen Informationen). Die Autoren prüfen mehrere verbreitete Algorithmen — Support Vector Machines, Random Forests, Gradient Boosting‑Methoden, XGBoost und Neuronale Netze — und nutzen strenge Kreuzvalidierung sowie Parametertuning, um überoptimistische Ergebnisse zu vermeiden.

Wie gut funktioniert das Framework tatsächlich?

Der verfeinerte Merkmalsatz und die optimierten Modelle erweisen sich als sehr wirkungsvoll. Über 11 verschiedene Angriffstypen hinweg erreicht das beste Modell, Random Forest, eine Genauigkeit von über 97 % bei ähnlich hohen Werten für Präzision, Recall und F1‑Score. Praktisch bedeutet dies, dass das System nicht nur die meisten Angriffe erkennt, sondern zugleich die Zahl der Fehlalarme gering hält. Selbst bei subtilen Bedrohungen wie dem Diebstahl von Zugangsdaten oder Datenlecks, die im Datensatz deutlich seltener vorkommen, erzielt das Framework hohe Erkennungswerte. Verglichen mit früheren Intrusion‑Detection‑Ansätzen, die entweder sehr wenige oder sehr viele Merkmale nutzten, findet SSIF ein Gleichgewicht: Es reduziert die Anzahl der Messgrößen, die die Modelle berücksichtigen müssen, verbessert dabei die Erkennungsqualität und hält die Rechenkosten niedrig genug für ressourcenbeschränkte IoT‑Umgebungen.

Vom Laborrahmen zum alltäglichen Schutzschild

Für Nichtfachleute lautet die zentrale Erkenntnis, dass sich eine automatisierte, ständig aktive Sicherheitsschicht aufbauen lässt, die große Bestände smarter Geräte schützt, ohne teure Hardware oder permanente menschliche Überwachung zu benötigen. Indem Algorithmen lernen, welche Muster im Geräteverkehr wirklich relevant sind, und indem kontinuierlich nach drei Hauptformen bösartigen Verhaltens gesucht wird — Aufklärung, Störung und Datendiebstahl — kann das Smart Secured IoT Framework frühzeitige Warnungen per E‑Mail und Alarm auslösen, sobald anormale Aktivitäten erkannt werden. Künftige Arbeiten werden auf reichhaltigere, variantenreichere reale Datensätze ausgeweitet; diese Studie zeigt jedoch einen klaren Weg auf, wie heutige verwundbare Smart Homes, Krankenhäuser und Industrieanlagen deutlich widerstandsfähiger vernetzt werden können.

Zitation: Nagavel, V., Bhuvaneswari, P.T.V. & Ramesh, P. Smart IoT applications of multi attack detection using cluster F1MI approach. Sci Rep 16, 6251 (2026). https://doi.org/10.1038/s41598-026-37695-5

Schlüsselwörter: IoT‑Sicherheit, Anomalieerkennung, Maschinelles Lernen, Netzwerkangriffe, Einbruchserkennung