Clear Sky Science · de

KI-gestütztes Cybersicherheitsrahmenwerk für künftige 5G-Funkinfrastrukturen

Warum die Sicherung von 5G für den Alltag wichtig ist

Netze der fünften Generation (5G) versprechen rasend schnelle Downloads, flüssigere Videoanrufe, smarte Städte, Fernoperationen und selbstfahrende Autos. Dieselben Merkmale, die 5G so mächtig machen — das Verbinden riesiger Gerätezahlen, das Auslagern von Rechenleistung an den Rand des Netzes und das Aufteilen eines physischen Netzes in viele virtuelle — öffnen jedoch auch neue Wege für Cyberangriffe. Dieser Beitrag untersucht, wie diese künftigen Netze geschützt werden können, damit die Dienste, auf die Menschen täglich angewiesen sind, sicher, vertrauenswürdig und verfügbar bleiben.

Neue Stärken, neue Schwachstellen

Frühere Mobilnetze konzentrierten sich vor allem auf schnelleres Internet und klarere Anrufe. Im Gegensatz dazu ist 5G als flexibles digitales Rückgrat für alles von Haushaltssensoren bis hin zu Industrierobotern konzipiert. Es nutzt Techniken wie Network Slicing (mehrere virtuelle Netze auf gemeinsamer Hardware), Edge Computing (Datenverarbeitung nahe am Entstehungsort) und dichte Verteilungen kleiner Basisstationen. Diese Fortschritte steigern Geschwindigkeit und Reaktionsfähigkeit erheblich, vervielfachen aber auch die Einfallstore für Angreifer. Unsichere, kostengünstige Geräte, exponierte Software-Schnittstellen und komplexe Verbindungen zwischen Endgeräten, Funkmasten, Edge-Servern und zentralen Rechenzentren schaffen zusammen eine deutlich größere Angriffsfläche als bei 4G.

Wie Angreifer 5G ausnutzen könnten

Die Autoren skizzieren eine breite Bedrohungslandschaft, die sowohl die physische als auch die digitale Welt umfasst. Physische Ausrüstung wie Antennen und Straßenkästen kann beschädigt oder manipuliert werden. Funkverbindungen lassen sich stören oder fälschen, sodass Telefone und Sensoren sich mit gefälschten Basisstationen verbinden. Innerhalb des Netzes bedeutet die intensive Nutzung von Software und Virtualisierung, dass ein einziges kompromittiertes Steuerprogramm den Verkehr umlenken, Nutzer ausspähen oder Dienste stören könnte. Für unterschiedliche Zwecke vorgesehene Netzslices — etwa Streaming und Fernoperationen — könnten bei fehlender Isolation ineinander überlaufen. Milliarden preiswerter, schlecht gesicherter Internet-of-Things-Geräte lassen sich zu Botnetzen kapern, die das Netz mit schädlichem Traffic fluten. Hinzu kommen ressourcenstarke, staatlich geförderte Gruppen, die sich unbemerkt in 5G-Infrastrukturen einnisten und auf den richtigen Moment warten, um Daten zu stehlen oder großflächige Ausfälle zu verursachen.

Intelligentere Abwehr durch Schichten und Lernen

Als Antwort schlägt die Arbeit ein mehrschichtiges Sicherheitsrahmenwerk vor, das 5G eher als Stapel miteinander verbundener Zonen denn als eine einzige zu bewachende Perimeter betrachtet. Ganz unten muss jedes Gerät seine Vertrauenswürdigkeit nachweisen, bevor es sich verbindet — durch sichere Hardware-Checks, verifizierte Software und einen dynamischen „Vertrauensscore“, der anhand seines Verhaltens im Zeitverlauf aktualisiert wird. In der Mitte erhält jeder Netzslice eigene, maßgeschneiderte Sicherheitsregeln und eine strikte Trennung von anderen Slices, wodurch die Bewegungsfreiheit eines Eindringlings begrenzt wird. Eine spezielle Kontrollschicht überwacht, wie virtuelle Netzwerkfunktionen miteinander kommunizieren; jede unerwartete Verbindung zwischen Softwarekomponenten wird markiert und kann automatisch abgeschaltet werden. Oben scannt fortgeschrittene künstliche Intelligenz in Echtzeit Verkehrsprofile und sucht nach subtilen Angriffssignalen, die ältere Werkzeuge übersehen könnten.

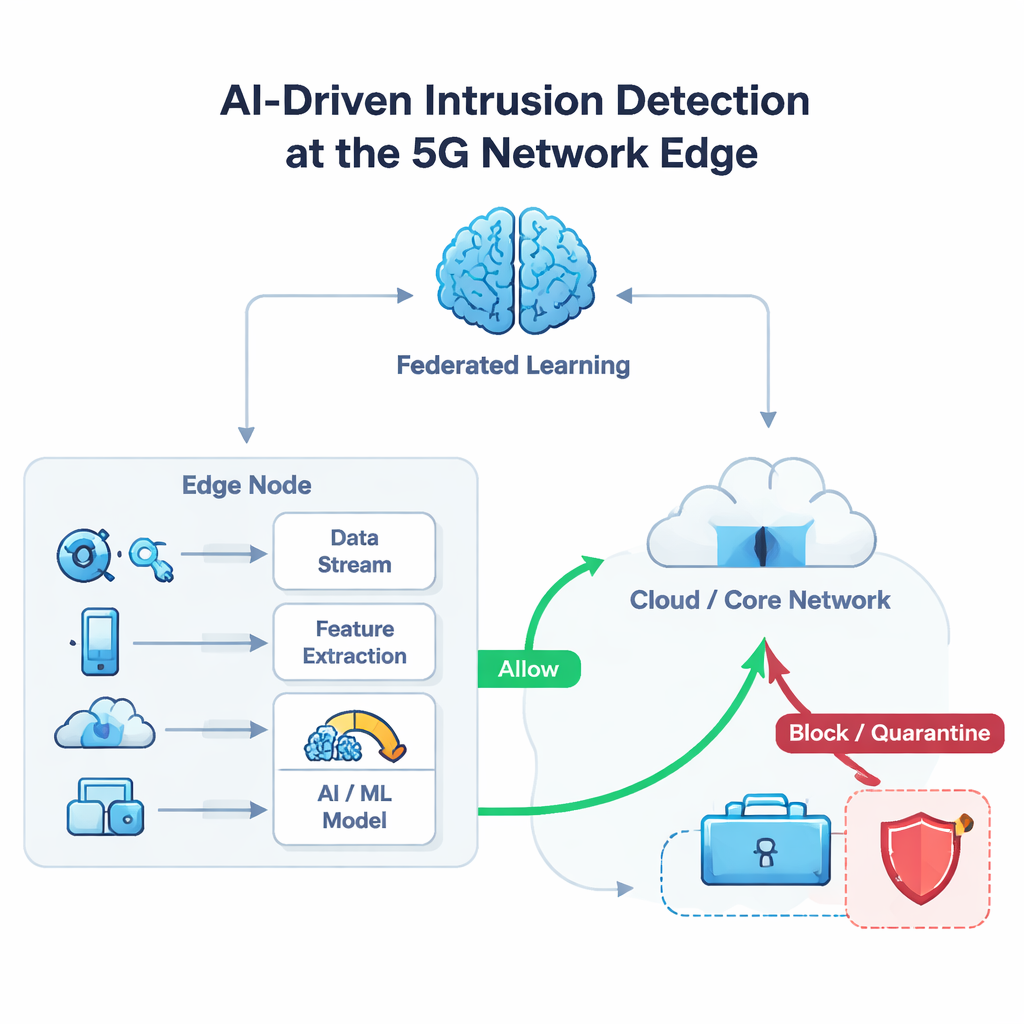

KI beobachtet am Rand

Ein zentrales Konzept des Rahmenwerks ist es, die Intelligenz an den Rand des Netzes zu verlagern, wo die Daten entstehen. Edge-Server betreiben Machine-Learning-Modelle, die Paketströme von nahegelegenen Geräten analysieren und jedem Datenfluss eine Wahrscheinlichkeit für Schädlichkeit zuweisen. Erscheint das Risiko hoch, kann der Edge-Knoten dieses Gerät sofort blockieren, dessen Traffic in Quarantäne stellen oder umleiten und so viele Angriffe stoppen, bevor sie den Kern des Netzes erreichen. Um diese Modelle zu trainieren, ohne sensible Informationen in eine zentrale Datenbank zu kopieren, nutzt das System föderiertes Lernen: Edge-Knoten lernen aus lokalen Daten und teilen nur abstrakte Modellupdates, nicht die Rohdaten. In Tests in einer emulierten 5G-Umgebung mit bis zu einer Million simulierten Geräten und einer Mischung aus normalem und bösartigem Traffic erkannte dieser Ansatz Bedrohungen mit etwa 97,6 % Genauigkeit, während die Verzögerungen selbst unter aktivem Angriff bei nur rund 6,5 Millisekunden lagen.

Was das für die Zukunft der Konnektivität bedeutet

Für Nicht‑Experten lautet die Kernbotschaft, dass die Sicherheit von 5G nicht von einem einzelnen Zauberschild abhängen wird, sondern von vielen koordinierten Schichten, die ständig Vertrauen messen, nach ungewöhnlichem Verhalten Ausschau halten und in Bruchteilen von Sekunden automatisch reagieren. Die Studie zeigt, dass die Kombination traditioneller Sicherheitskonzepte mit KI und sorgfältigem Netzwerkdesign künftige Funknetze sowohl schnell als auch widerstandsfähig machen kann, selbst wenn sie Millionen von Geräten zugleich bedienen. Die Autoren argumentieren, dass solche proaktiven, KI-gestützten Abwehrmaßnahmen nicht nur für die jetzigen 5G-Ausrollungen, sondern auch für zukünftige 6G-Netze unerlässlich sein werden, die möglicherweise noch anspruchsvollere Anwendungen wie holografische Meetings und Echtzeitsteuerung von Maschinen weltweit schützen müssen.

Zitation: Alam, A., Umer, A., Ullah, I. et al. AI-enabled cybersecurity framework for future 5G wireless infrastructures. Sci Rep 16, 7055 (2026). https://doi.org/10.1038/s41598-026-37444-8

Schlüsselwörter: 5G-Cybersicherheit, KI-gesteuerte Bedrohungserkennung, Sicherheit von Network Slicing, Sicherheit des Edge-Computing, IoT-Sicherheit