Clear Sky Science · de

Energieeffiziente Eindringungserkennung mit einem protokollbewussten Transformer–Spiking‑Hybridmodell

Warum schlauere, sparsamere Cyberabwehr wichtig ist

Während unsere Häuser, Büros und Städte sich mit vernetzten Geräten füllen, sind die Netzwerke, die sie verbinden, unverzichtbar und zugleich angreifbar geworden. Eindringungserkennungssysteme überwachen diesen digitalen Verkehr auf Zeichen eines Angriffs, doch viele moderne Werkzeuge verbrauchen entweder zu viel Energie für kleine Geräte oder übersehen die seltenen, subtilen Eindringversuche, die den größten Schaden anrichten. Diese Arbeit stellt einen neuen Typ von Eindringungssensor vor, der Ideen aus Sprachmodellen und gehirninspirierter Rechnerarchitektur kombiniert, um Bedrohungen genauer zu erkennen und gleichzeitig weniger Energie zu verbrauchen — besser geeignet für die nächste Generation stets verbundener, ressourcenbegrenzter Hardware.

Die heutigen Verteidigungen stoßen an Grenzen

Konventionelle Eindringungserkennung beruhte zunächst auf festen Signaturen, also dem Erkennen bekannter Fingerabdrücke von Malware. Dieser Ansatz versagt, wenn Angreifer ihre Taktiken ändern oder neue Tricks entwickeln. Maschinelles Lernen und jüngst Deep Learning verbesserten die Lage, indem sie Muster direkt aus Netzwerkdaten lernen. Allerdings stolpern diese Modelle in drei entscheidenden Punkten: Sie benötigen erhebliche Rechenleistung und Energie; sie verhalten sich oft wie Black Boxes, die schwer zu interpretieren sind; und sie übersehen tendenziell seltene, aber gefährliche Angriffstypen, die in überwiegend normalem Verkehr verborgen liegen. Transformer‑Modelle, dieselbe Familie von Algorithmen, die viele fortschrittliche Sprachwerkzeuge antreibt, haben die Genauigkeit gesteigert, indem sie langfristige Muster in Netzwerkverbindungen erfassen. Gleichzeitig sind sie aber rechnerisch aufwändig und daher ungeeignet für energiearme Sensoren und Edge‑Geräte im Internet der Dinge.

Ein gehirninspirierter Hybridansatz

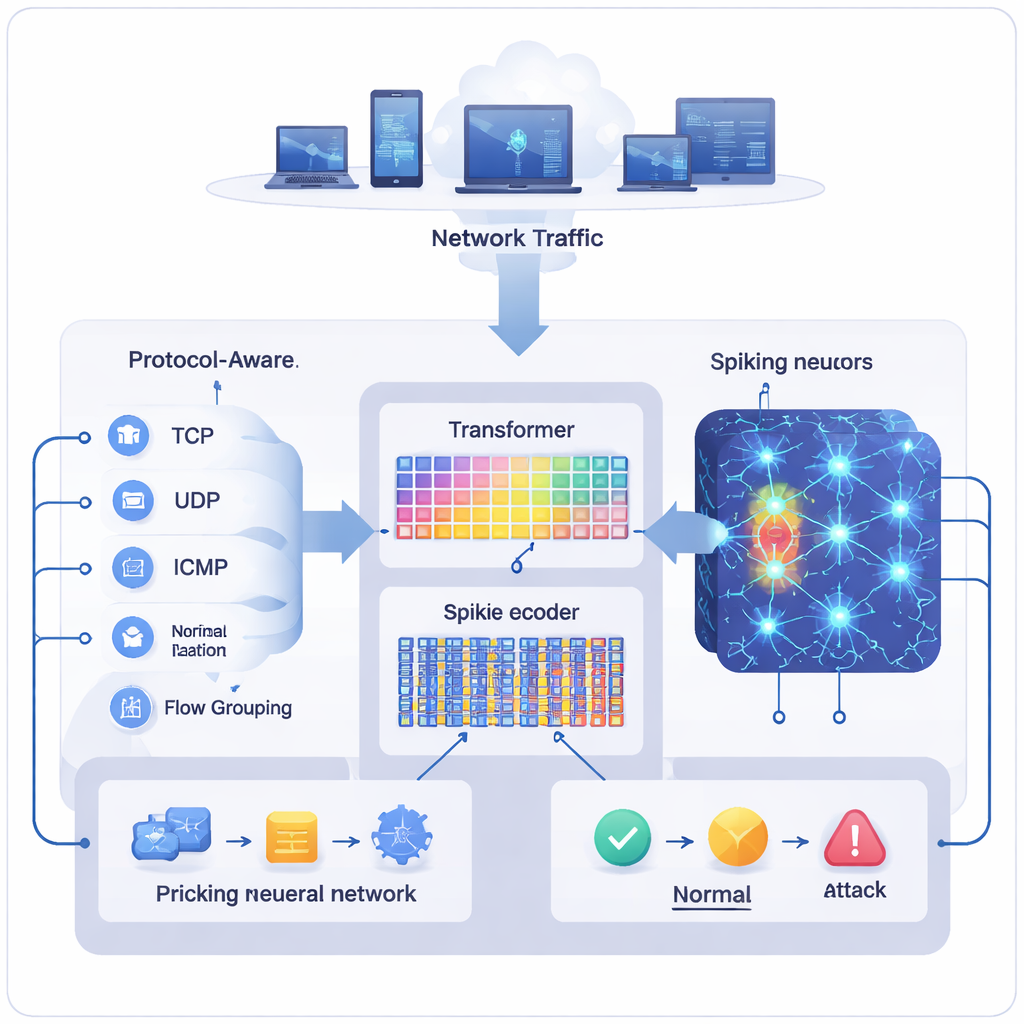

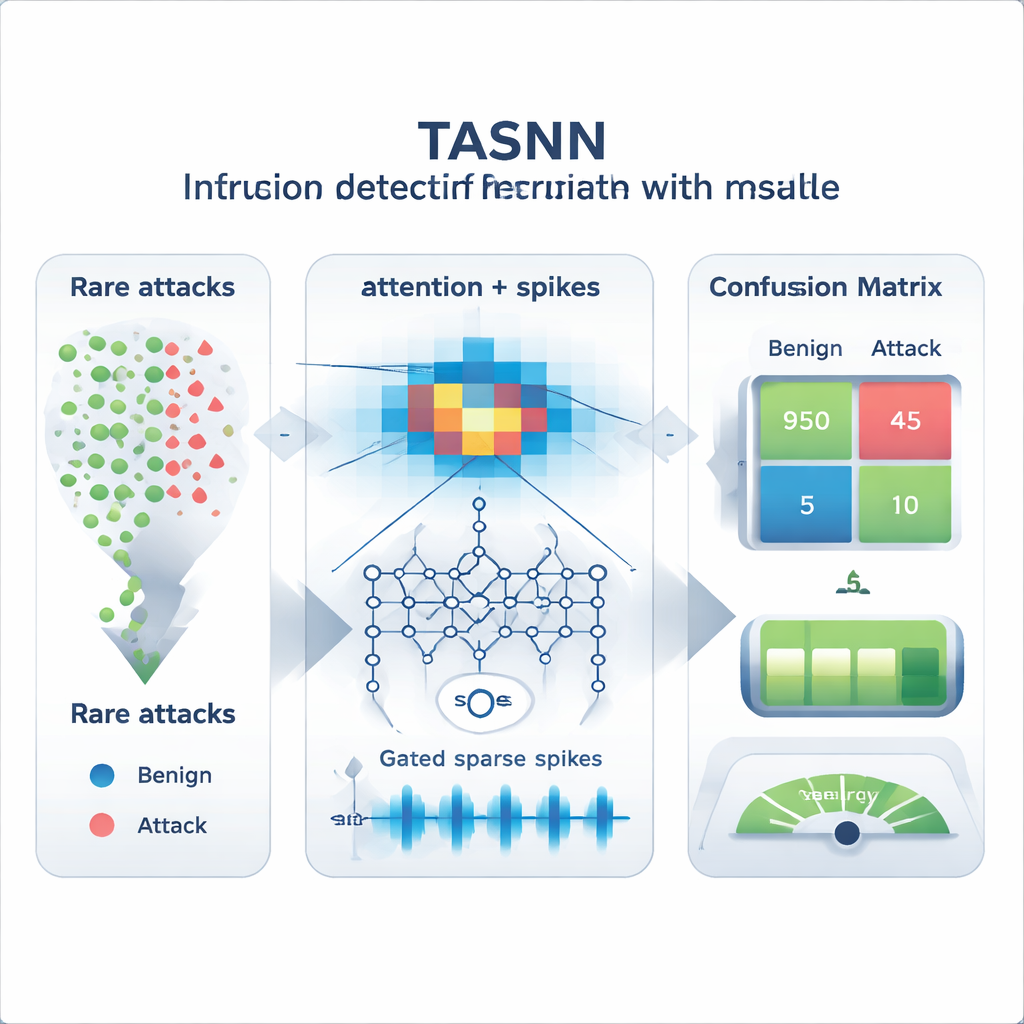

Die Autoren schlagen ein Hybridmodell namens Transformer‑Augmented Spiking Neural Network (TASNN) vor, das einen kompakten Transformer mit einem spikenden neuronalen Netzwerk kombiniert — einer Klasse von Modellen, die Informationen als kurze elektrische Impulse verarbeiten, ähnlich wie biologische Neuronen. Die Transformer‑Seite ist auf Kontextverständnis spezialisiert: wie Protokoll, Dienst und jüngste Aktivität einer Verbindung in kurzen „Pseudo‑Flows“ von Verkehr zueinanderstehen. Die spikende Seite glänzt durch energieeffiziente, ereignisgesteuerte Berechnung und wird nur dann aktiv, wenn bedeutende Änderungen auftreten. Dazwischen verwendet das System spezielle Vorverarbeitung, um verschiedene Netzwerkprotokolle fair zu behandeln, rekonstruiert kurze Interaktionsmuster selbst aus tabellarischen Logdaten und kodiert Merkmale in spärliche Spike‑Sequenzen, sodass die meisten Neuronen still bleiben, solange nichts Verdächtiges erscheint.

Dem Modell beibringen, was wirklich zählt

Ein Großteil der Stärke von TASNN ergibt sich aus der Art, wie Daten vorbereitet und gefiltert werden, bevor eine Entscheidung getroffen wird. Anstatt den gesamten Verkehr in einem Schritt zu normalisieren, passt es Merkmale getrennt für TCP‑, UDP‑ und ICMP‑Einträge an, sodass ein Protokoll den Lernprozess nicht dominiert. Es gruppiert außerdem verwandte Einträge in kurze, flow‑artige Sequenzen und erfasst Signale wie plötzliche Änderungen der Byte‑Zahlen oder Ausbrüche ungewöhnlicher Flags, die oft mit Scans oder Einbruchsversuchen einhergehen. Diese konstruierten Hinweise werden dann in Spikes umgewandelt, die nur feuern, wenn Werte sich ausreichend ändern, um bemerkenswert zu sein. Ein Aufmerksamkeitsmechanismus im Transformer hebt hervor, welche Felder — etwa Dauer, Protokolltyp oder Port‑Rollen — am einflussreichsten sind, während ein Gate‑Mechanismus diese Aufmerksamkeitsgewichte nutzt, um zu entscheiden, wie viel spikende Aktivität zugelassen wird. Eine Merkmalsauswahlstufe gleicht die Transformer‑Aufmerksamkeit mit der Anzahl der Spikes ab, die ein Merkmal erzeugt, und entfernt Eingaben, die Kosten verursachen, ohne Entscheidungen zu verbessern.

Besser beim Erkennen seltener Vorfälle und sparsamer im Verbrauch

Die Forschenden evaluierten TASNN an mehreren Standard‑Eindringungsdatensätzen, darunter NSL‑KDD, der anspruchsvollere KDDTest+21‑Split und Teile von CICIDS‑2017. Über verschiedene Aufteilungen in Trainings‑ und Testmengen erzielte das Hybridmodell durchgehend höhere Gesamtscores und stärkere makro‑durchschnittliche Werte als traditionelle Machine‑Learning‑Verfahren, Faltungsnetze und alleinige Transformer‑Baselines. Vereinfacht gesagt: Es blieb gut darin, gängigen Verkehr zu klassifizieren, verbesserte zugleich deutlich die Erkennung seltener Angriffe, die frühere Systeme häufig als normal einstuften. Gleichzeitig zeigten Simulationen der spikenden Aktivität, dass Neuronen im Mittel nur etwa ein bis zwei Spikes pro Probe feuerten und Entscheidungen in nur wenigen Millisekunden getroffen wurden. Im Vergleich zu einem ähnlichen nicht‑spikenden Modell führte dies zu etwa 22 Prozent weniger Energieverbrauch — ein vielversprechendes Ergebnis für batteriebetriebene oder neuromorphe Hardware.

Was das für die alltägliche Netzwerksicherheit bedeutet

Für Nicht‑Spezialisten lautet die wichtigste Erkenntnis: TASNN verhält sich wie ein aufmerksamerer, aber genügsamer Sicherheitswächter für digitale Netzwerke. Es achtet auf die richtigen Details für jede Verkehrsart, merkt sich kurze Ausbrüche ungewöhnlichen Verhaltens und reagiert nur, wenn Änderungen wirklich relevant sind, statt ständig mit voller Leistung zu laufen. Das Ergebnis ist ein Eindringungserkenner, der sowohl gängige als auch seltene Angriffe besser auffängt und dabei Rechenressourcen schont — ein Schritt, der hochwertige Cyberabwehr näher an winzige, energiebegrenzte Geräte bringt, die heute unser digitales Leben verankern.

Zitation: Karthik, M.G., Keerthika, V., Mantena, S.V. et al. Energy-efficient intrusion detection with a protocol-aware transformer–spiking hybrid model. Sci Rep 16, 7095 (2026). https://doi.org/10.1038/s41598-026-37367-4

Schlüsselwörter: Eindringungserkennung, Cybersicherheit, spikende neuronale Netze, Transformer‑Modelle, energieeffiziente KI