Clear Sky Science · de

Ein föderierter Deep-Learning-Ansatz für SDN-Sicherheit mit quantenoptimierter Merkmalsauswahl und hybrider MSDC-Net-Architektur

Warum intelligentere Abwehrmaßnahmen für die Netzwerke von morgen wichtig sind

Das moderne digitale Leben läuft auf riesigen, programmierbaren Netzwerken, die im Verborgenen entscheiden, wohin jede E-Mail, Video‑Konferenz und Überweisung geleitet wird. Diese softwaredefinierten Netzwerke (SDN) sind agil und effizient, aber gerade ihre Flexibilität eröffnet Angreifern neue Angriffspfade. Dieses Papier stellt LightIDS‑SDN vor, ein neues Intrusion‑Detection‑System, das Angriffe auf SDNs mit hoher Genauigkeit erkennen und stoppen soll, zugleich Datenprivatsphäre wahrt und seine Entscheidungen erklärbar macht. Es verbindet Ideen aus künstlicher Intelligenz, verteilter Zusammenarbeit über viele Netzstandorte hinweg und sogar quanteninspirierten Optimierungsverfahren, um ein Abwehrsystem zu bauen, das mit schnell wechselnden Bedrohungen Schritt halten kann.

Verheißung und Risiko programmierbarer Netzwerke

SDNs durchbrechen das traditionelle Netzwerkmodell, indem sie das „Gehirn“ des Netzwerks vom „Muskel“ trennen. Ein zentraler Controller bestimmt den Verkehrsfluss, während Switches und Router Daten lediglich weiterleiten. Dadurch lassen sich Netzwerke im laufenden Betrieb leichter neu konfigurieren, Cloud‑Dienste unterstützen und die wachsende Zahl vernetzter Geräte bedienen. Zentralisierung schafft jedoch auch einen attraktiven Single Point of Failure. Wenn Angreifer den Controller überlasten oder übernehmen, können sie das gesamte Netzwerk stören oder ausspähen. Traditionelle Sicherheitswerkzeuge, entwickelt für langsamere und starrere Netzwerke, tun sich schwer mit SDN‑Verkehr, der umfangreicher, vielfältiger und ständig im Wandel ist. Signaturbasierte Methoden übersehen neue Angriffe, während Anomalieerkennung oft zu viele Fehlalarme erzeugt, um praktisch nutzbar zu sein.

Eine leichte, aber leistungsfähige Sicherheits‑Pipeline

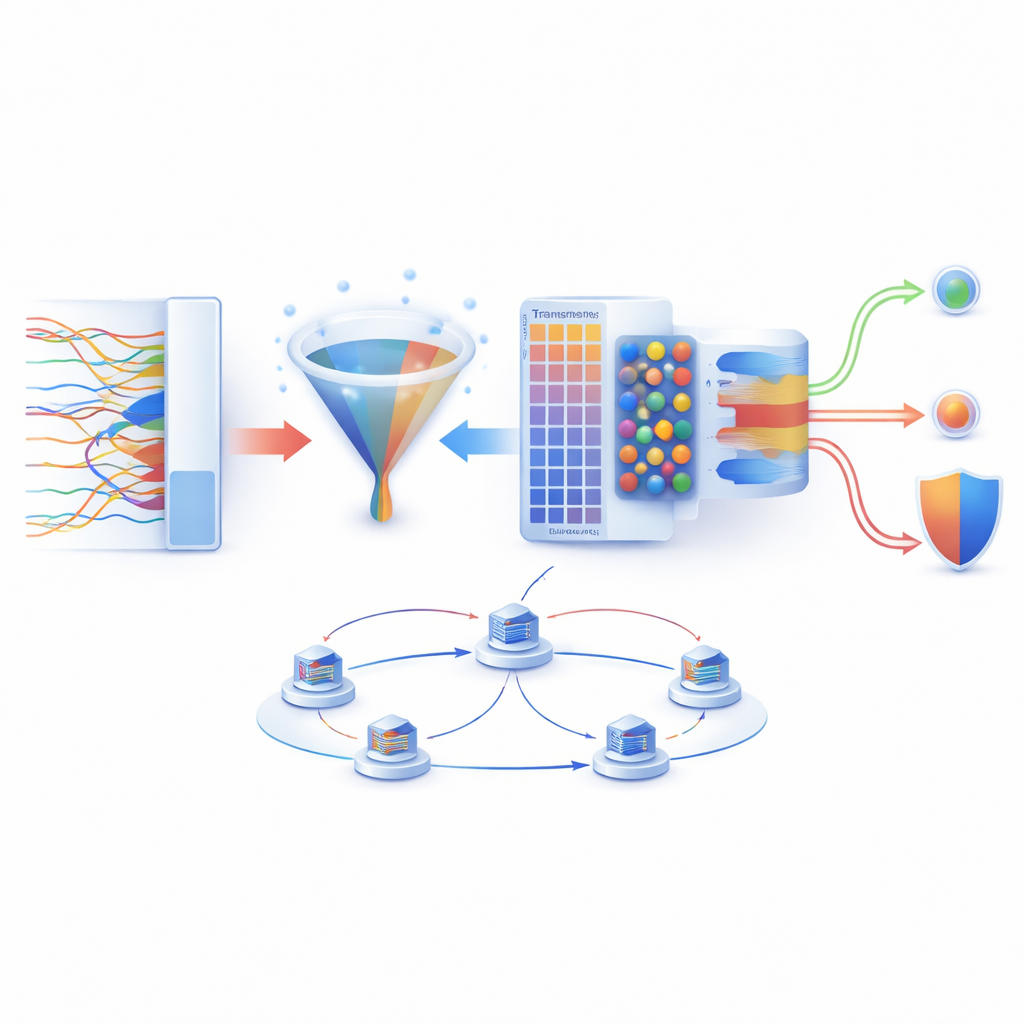

LightIDS‑SDN begegnet diesen Herausforderungen mit einer sorgfältig gestaffelten Pipeline, die neben SDN‑Controllern läuft. Sie beginnt mit der Bereinigung und Aufbereitung von Verkehrsdaten und wendet dann eine quanteninspirierte Merkmalsauswahlmethode an, die automatisch die informativsten Messwerte — etwa Fluss‑Timing und Aktivitäten der Control‑Plane — auswählt und Rauschen verwirft. Dieser Schritt, DFE‑GQPSO genannt, reduziert die Anzahl der Eingangsgrößen, die das System analysieren muss, beschleunigt das Lernen und verringert das Risiko des Überanpassens an Besonderheiten vergangener Daten. Auf Basis dieser verfeinerten Eingaben bauen die Autoren ein Deep‑Learning‑Modell, MSDC‑Net, das drei komplementäre Komponenten kombiniert, um Angriffe räumlich, zeitlich und kontextbezogen zu erfassen.

Den Verkehr aus mehreren Blickwinkeln betrachten

Der Kern von MSDC‑Net ist seine Fähigkeit, Netzwerkverhalten gleichzeitig aus unterschiedlichen Perspektiven zu verstehen. Transformer‑Layer betrachten alle Merkmale, um langreichweitige Zusammenhänge zu identifizieren — etwa Muster, die sich über viele Flows oder Geräte erstrecken. Capsule Networks bewahren strukturierte Muster und helfen dem System zu erkennen, wie kleine Unregelmäßigkeiten sich zu einem größeren, verdächtigen Verhalten summieren. Bidirektionale LSTM‑Einheiten lesen Verkehrssequenzen vorwärts und rückwärts in der Zeit und erfassen, wie frühere und spätere Ereignisse zu einem Angriff zusammenwirken. Dieses Multi‑View‑Design erlaubt es LightIDS‑SDN, normale Aktivitätsspitzen von koordinierten Floods, Passwort‑Erratungsversuchen oder heimlichen Sondierungen zu unterscheiden, die einem größeren Einbruch vorausgehen können.

Kollaboratives Lernen ohne Teilen roher Daten

Reale Netzwerke sind über viele Standorte verteilt, die verschiedenen Organisationen gehören und oft aus Datenschutz‑ oder regulatorischen Gründen keine Rohverkehrsdaten zusammenführen können oder wollen. LightIDS‑SDN löst dies durch föderiertes Lernen: Jeder SDN‑Controller trainiert eine lokale Kopie des Modells auf seinen eigenen Daten und sendet nur die aktualisierten Modellparameter — nicht die zugrunde liegenden Verkehrsdaten — an einen zentralen Server. Dieser Server mittelt die Updates und sendet ein verbessertes globales Modell an alle Teilnehmer zurück. In Tests mit mehreren simulierten Controllern erreichte dieser kollaborative Prozess nahezu die gleiche Genauigkeit wie ein zentrales Training auf allen Daten, während die Datenprivatsphäre gewahrt blieb. Die Autoren zeigen außerdem, dass verteiltes Training die Trainingszeit pro Knoten reduziert, auch wenn dadurch Kommunikationsaufwand entsteht.

Die Black Box für menschliche Analysten öffnen

Ein häufiger Vorwurf gegenüber Deep‑Learning‑Sicherheitswerkzeugen ist, dass sie „Black Boxes“ sind, die Alarme ohne Begründung liefern. LightIDS‑SDN begegnet dem mit einem Erklärbarkeitsmodul namens Explain‑Edge. Es nutzt SHAP‑Werte, um aufzuzeigen, welche Verkehrsmerkmale eine bestimmte Entscheidung am stärksten beeinflusst haben, und Grad‑CAM‑ähnliche Visualisierungen, um hervorzuheben, auf welche internen Muster das Modell sich stützte. In Experimenten stimmten die einflussreichsten Merkmale mit dem überein, was Netzwerkanalysten bereits als wichtig erachten, etwa Flussdauer und Controller‑bezogene Nachrichtenraten. Diese Übereinstimmung fördert das Vertrauen, dass das System sinnvolle Signale lernt und sich nicht an zufälligen Korrelationen orientiert.

Was die Ergebnisse in der Praxis bedeuten

Getestet an einem großen, SDN‑spezifischen Datensatz mit Millionen von benignen und bösartigen Flows über neun Angriffstypen erzielte LightIDS‑SDN rund 99 % Genauigkeit sowie ähnlich hohe Präzision und Recall und übertraf mehrere verbreitete Machine‑Learning‑ und Deep‑Learning‑Alternativen. Dabei kam es mit weniger Eingangsmerkmalen aus, unterstützte verteiltes Training und lieferte interpretierbare Ergebnisse. Für einen nicht‑fachlichen Leser lautet die Kernaussage: Die Autoren haben einen Sicherheits‑„Copiloten“ für moderne Netzwerke entwickelt — er beobachtet den Verkehr genau, lernt an vielen Standorten, ohne sensible Daten zu kopieren, und kann erklären, warum er etwas für verdächtig hält. Zwar bleiben Herausforderungen — etwa Rechenaufwand und Anpassung an extremere Echtzeitlasten — bestehen, doch diese Arbeit weist in Richtung künftiger Netzabwehrsysteme, die nicht nur intelligenter und datenschutzfreundlicher, sondern auch transparenter und für Menschen leichter vertrauenswürdig sind.

Zitation: Rohith, S., Logeswari, G., Tamilarasi, K. et al. A federated deep learning approach for SDN security with quantum optimized feature selection and hybrid MSDC net architecture. Sci Rep 16, 8038 (2026). https://doi.org/10.1038/s41598-026-37289-1

Schlüsselwörter: Sicherheitslösungen für softwaredefinierte Netzwerke, Intrusion-Detection-System, föderiertes Lernen, Deep-Learning-Cybersicherheit, Netzwerkverkehrsanalyse