Clear Sky Science · de

Kategorischer Rahmen für quantenresistente Zero-Trust-AI-Sicherheit

Warum die Sicherung von KI ein neues Schloss braucht

Während sich künstliche Intelligenz in Krankenhäuser, Fabriken und Haushalte ausbreitet, werden die Modelle, die diese Systeme antreiben, zu bevorzugten Zielen für Angreifer. Gleichzeitig drohen zukünftige Quantencomputer, viele der heutigen Verschlüsselungsverfahren zu knacken, die Daten schützen. Dieses Papier stellt eine neue Methode vor, KI‑Modelle zu schützen, die sowohl gegen clevere menschliche Angreifer als auch gegen künftige Quantenmaschinen bestandfähig sein soll und dabei weiterhin auf kleinen, kostengünstigen Geräten läuft.

Eine „niemals vertrauen“-Festung um KI bauen

Die Autoren beginnen bei einer Sicherheitsphilosophie namens „Zero Trust“. Anstatt davon auszugehen, dass alles innerhalb eines Firmennetzes sicher ist, behandelt Zero Trust jeden Zugriffsversuch als verdächtig. Im vorgeschlagenen Design müssen externe Clients zunächst einen auf ESP32 basierenden Broker und danach einen auf ESP32 basierenden Sicherheitsagenten passieren, bevor sie KI‑Modelle in einem geschützten lokalen Netzwerk erreichen können. Jede Anfrage wird daraufhin geprüft, wer anfragt, welches Modell gewünscht wird, wann angefragt wird und von wo. Der Zugriff ist eng gefasst, zeitlich begrenzt und an bestimmte Rollen gebunden, sodass Angreifer selbst bei einer Kompromittierung eines Systemteils nicht frei zu anderen Modellen oder Daten seitlich wechseln können.

Schlösser, die Quantencomputern standhalten

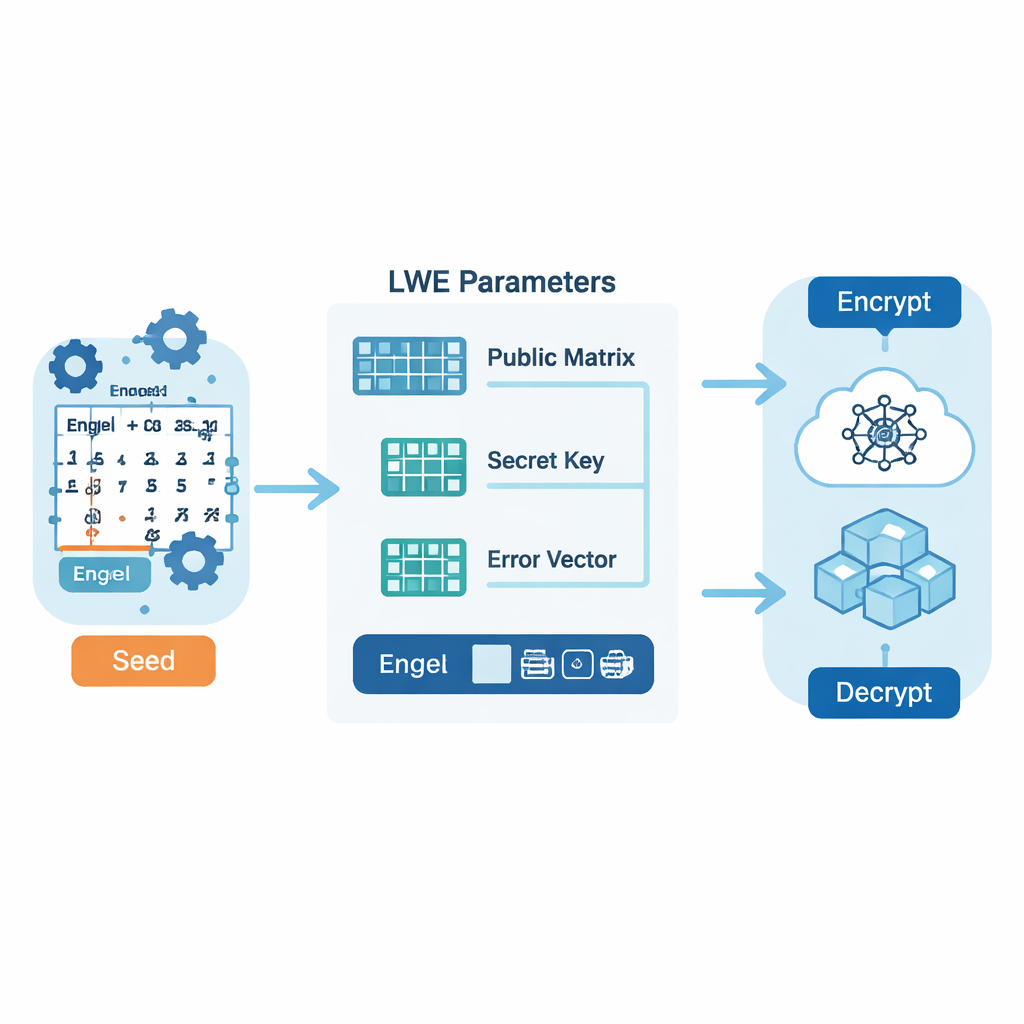

Zum Schutz der Nachrichten, die durch dieses Zero‑Trust‑Gateway fließen, stützt sich das System auf eine Familie von Techniken, die als gitterbasierte postquantum-Kryptographie bekannt sind. Anstelle der heute vertrauten zahlentheoretischen Rätsel verbergen diese Schemata Informationen in hochdimensionalen Zahlenrastern, die selbst für Quantenmaschinen als schwer lösbar gelten. Eine zentrale technische Neuheit dieser Arbeit ist, wie die Autoren die „zufallsähnlichen“ Zahlen erzeugen, die die Verschlüsselung antreiben. Statt einen konventionellen Zufallszahlengenerator zu nutzen, starten sie von einer geheimen reellen Zahl und dehnen diese mittels einer sogenannten Engel‑Entwicklung in eine lange Ziffernfolge aus, die sie anschließend mit einer chaotischen Abbildung weitermischen. Dies erzeugt einen Wertefluss, der strukturiert genug ist, um effizient gespeichert und reproduziert zu werden, und zugleich unvorhersehbar genug, um bekannten Angriffen zu widerstehen.

Tiefe Mathematik in einen Sicherheitsbauplan verwandeln

Was diesen Rahmen auszeichnet, ist der Einsatz eines Mathematikzweigs namens Kategorientheorie zur Beschreibung des gesamten Sicherheits-Workflows. Anstatt sich auf niedrigstufigen Code zu konzentrieren, behandelt die Kategorientheorie jede kryptographische Operation – wie Schlüsselerzeugung, Verschlüsselung oder das Vermischen von Zufallssequenzen – als eine Art Pfeil zwischen abstrakten Objekten und betrachtet Sicherheitsrichtlinien als höherstufige Abbildungen zwischen diesen Pfeilen. Durch diese Organisation können die Autoren wichtige Garantien ausdrücken – etwa „entschlüsseln nach Verschlüsseln führt wieder zur Originalnachricht“ oder „das Ändern eines Parameters schwächt die Sicherheit nicht stillschweigend“ – als einfache Diagrammregeln. Das liefert eine formale Checkliste, die hilft sicherzustellen, dass das Design auch dann solide bleibt, wenn Komponenten ausgetauscht oder aktualisiert werden.

Starke Sicherheit auf winziger Hardware realisieren

Neben der Theorie berichtet das Papier über eine vollständige Implementierung auf kostengünstigen ESP32‑Mikrocontrollern, die als Broker und Agent vor KI‑Diensten agieren. Trotz der Ausführung quantenresistenter Verschlüsselung bleiben die Geräte sehr effizient: Die Verschlüsselung dauert rund 11 Millisekunden, die Entschlüsselung unter 3 Millisekunden, und der Speicherverbrauch lässt nach den kryptographischen Operationen über 90 % des freien Heaps verfügbar. Leistungsaufzeichnungen zeigen eine konstante Basislast von rund 300 Milliwatt mit kurzen Spitzen unter 500 Milliwatt während intensiver Gitterberechnungen, Werte, die sich für batteriebetriebene Sensoren eignen. In Tests blockierte das System 100 % von mehr als 1.000 unautorisierten Zugriffsversuchen und fügte der gesamten KI‑Antwortzeit weniger als eine Sekunde hinzu, wovon der Großteil für die Modelle selbst und nicht für die Verschlüsselung aufgewendet wurde.

Für zukünftige Upgrades rüsten, ohne die Sicherheit zu brechen

Der gleiche mathematische Rahmen unterstützt außerdem „Krypto‑Agilität“: die Fähigkeit, einen kryptographischen Baustein durch einen anderen zu ersetzen – zum Beispiel das heutige Gitter‑Schema durch einen künftigen Standard – ohne den Rest des Systems von Grund auf neu entwerfen zu müssen. In der kategorischen Sicht ist jeder kryptographische Algorithmus ein einsteckbares Modul, und sichere Übergänge zwischen ihnen werden als strukturierte Abbildungen dargestellt, die Sicherheitsziele wie Vertraulichkeit und Integrität erhalten. Das reduziert die Menge an Code, die geändert werden muss, und den Testaufwand, wenn neue postquantum‑Standards oder Hardwareoptimierungen verfügbar werden.

Was das für Alltagsnutzer bedeutet

Für Nicht‑Spezialisten lautet die praktische Botschaft, dass starke, zukunftssichere Sicherheit für KI nicht auf große Rechenzentren beschränkt sein muss. Indem Zero‑Trust‑Prüfungen, quantenresistente Mathematik und sorgfältiges Nachdenken darüber, wie alle Teile zusammenpassen, kombiniert werden, zeigen die Autoren, dass selbst kleine, billige Chips als vertrauenswürdige Torwächter für leistungsfähige KI‑Modelle fungieren können. Ihr Prototyp lehnt jede unautorisierte Anfrage ab, hält Verzögerungen gering und kann sich weiterentwickeln, wenn sich kryptographische Best Practices ändern. Bei breiter Einführung könnten Ansätze wie dieser dazu beitragen, dass die KI‑Dienste, auf die Menschen angewiesen sind – von intelligenter Landwirtschaft bis zu medizinischer Überwachung – auch dann sicher bleiben, wenn Angreifer und Rechentechnologien immer raffinierter werden.

Zitation: Cherkaoui, I., Clarke, C., Horgan, J. et al. Categorical framework for quantum-resistant zero-trust AI security. Sci Rep 16, 7030 (2026). https://doi.org/10.1038/s41598-026-37190-x

Schlüsselwörter: postquantum-Kryptographie, Zero-Trust-Architektur, Sicherheit von KI-Modellen, gitterbasierte Verschlüsselung, eingebettete IoT-Sicherheit