Clear Sky Science · de

Nicht-lokale Attention-verbesserte Deep-Learning-Methoden zur robusten Erkennung von Cyberangriffen in industriellen IoT-basierten SCADA-Systemen

Warum der Schutz der smarten Industrie wichtig ist

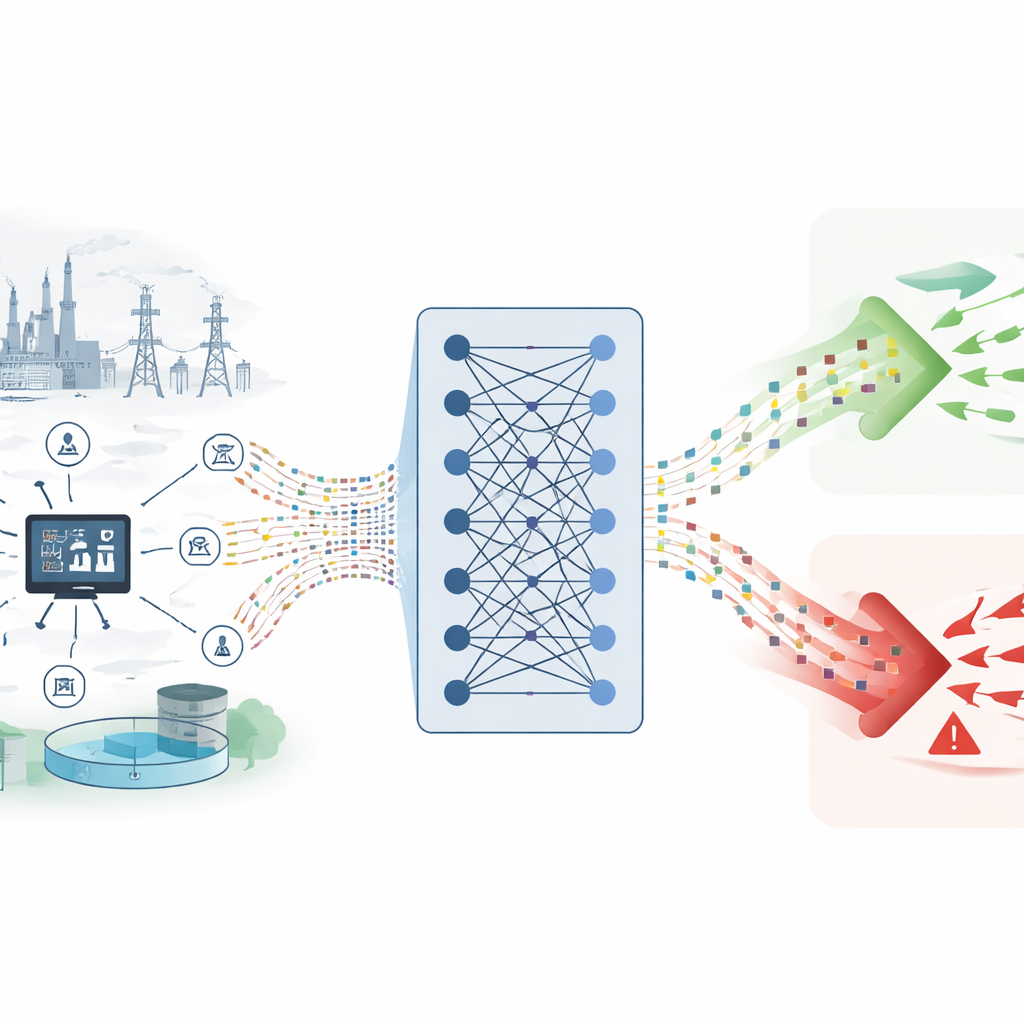

Moderne Fabriken, Stromnetze und Wassersysteme verlassen sich zunehmend auf internetverbundene Sensoren und Steuerungen, damit alles reibungslos läuft. Dieses Netz von Geräten, oft als industrielles Internet der Dinge bezeichnet, gibt Betreibern leistungsstarke Echtzeit-Einblicke – eröffnet aber zugleich Angreifern Angriffspunkte. Die dem zusammenfassenden Text zugrunde liegende Arbeit untersucht ein neues System der künstlichen Intelligenz, das darauf ausgelegt ist, selbst die seltensten und verborgensten Cyberangriffe auf diese lebenswichtigen Netze zu erkennen, bevor sie zu Stromausfällen, verseuchtem Wasser oder gestoppten Produktionslinien führen können.

Wie die Industrie heute vernetzt ist

In vielen kritischen Bereichen überwacht eine zentrale Steuerplattform, bekannt als SCADA, Tausende Feldgeräte: speicherprogrammierbare Steuerungen, die Pumpen und Turbinen steuern, Sensoren, die Druck und Durchfluss messen, und entfernte Einheiten, die Leistungsschalter oder Ventile betätigen. Diese Komponenten kommunizieren ständig über industrielle Netzwerke, liefern Daten an Leitwarten und empfangen Befehle. Da diese Systeme inzwischen häufig vernetzt sind – manchmal sogar über das öffentliche Internet erreichbar –, sind sie zu attraktiven Zielen geworden. Ein einziges schwaches oder veraltetes Gerät mit begrenzter Rechenleistung und schlechter Sicherheit kann Angreifern einen Fuß in die Tür bieten, um eine ganze Anlage oder Region zu stören.

Warum herkömmliche Abwehrmechanismen versagen

Traditionelle Schutzmaßnahmen für diese Netze beruhen weitgehend auf festen Regeln: Firewalls, die Verkehr blockieren, der bekannten Mustern entspricht, und Intrusion-Detection-Tools, die Signaturen bekannter Malware erkennen. Solche statischen Methoden haben Schwierigkeiten mit ständig veränderlichen Bedrohungen. Moderne Angreifer nutzen bislang unbekannte „Zero-Day“-Techniken, lang andauernde, versteckte Kampagnen und subtile Manipulationen von Sensordaten oder Steuersignalen, die regelbasierte Kontrollen umgehen können. Gleichzeitig können menschliche Analytiker die Flut industrieller Netzwerkdaten nicht in Echtzeit überwachen. Diese Einschränkungen haben das Interesse an maschinellem Lernen und Deep Learning geweckt, die Muster normalen Verhaltens erlernen und automatisch ungewöhnliche Aktivitäten hervorheben können.

Ein klügerer Weg, Netzwerkverkehr zu überwachen

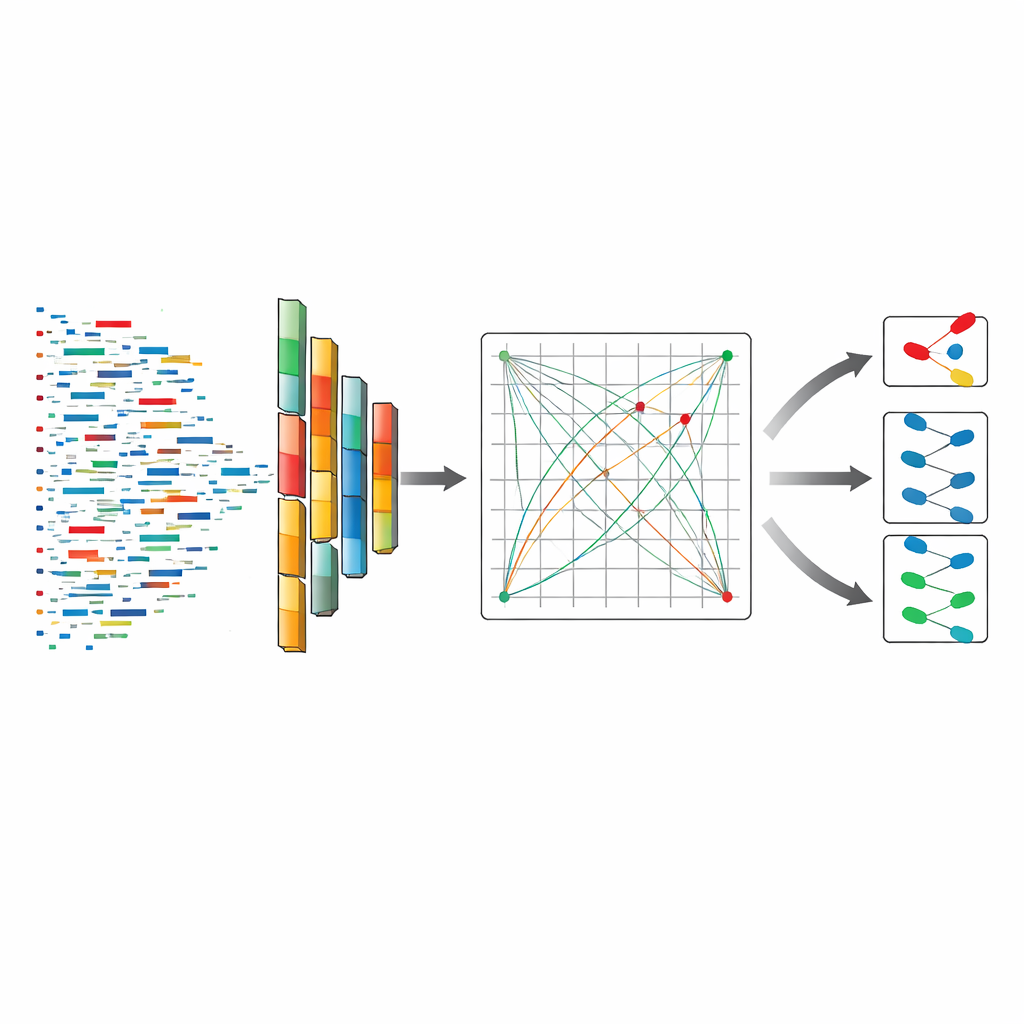

Die Autoren stellen ein Deep-Learning-Modell namens DeepNonLocalNN vor, das speziell für industrielles IoT- und SCADA-Verkehr entwickelt wurde. Anstatt jeden Datenpunkt isoliert zu betrachten, analysiert das Modell Muster über die Zeit und über viele verschiedene Messungen gleichzeitig – etwa Paketgrößen, Zeitabstände und Datenraten zwischen Geräten. Es beginnt mit Faltungsschichten (Convolution Layers), die gut darin sind, lokale Muster zu entdecken, etwa wiederkehrende Ausbrüche eines fehlfunktionierenden Geräts. Darauf aufbauend fügt es „nicht-lokale Attention“-Blöcke hinzu, die es dem Modell ermöglichen, Beziehungen zwischen weit auseinanderliegenden Ereignissen im Verkehrsfluss zu gewichten. Diese Kombination hilft, subtile, über das Netzwerk verteilte Anzeichen von bösartigem Verhalten zu erkennen, die einfachere Modelle übersehen könnten.

Test des Modells unter realistischen Bedingungen

Um die Leistungsfähigkeit von DeepNonLocalNN zu bewerten, nutzten die Forschenden einen großen öffentlichen Datensatz, der ein reales Industrie-Netzwerk nachahmt und mehr als eine Million Beispiele normalen und bösartigen Verkehrs enthält. Der Großteil der Daten entspricht normalem Betrieb, während nur ein winziger Bruchteil ernsthaften Angriffen wie versteckten Hintertüren oder sorgfältig konstruierten Befehlseinfügungen zuzuordnen ist. Diese Ungleichverteilung spiegelt die Realität wider: Angriffe sind selten, aber kritisch. Das Team verglich sein Modell mit mehreren etablierten Deep-Learning-Ansätzen, darunter rekurrente Netze, die Sequenzen verfolgen, und andere auf Attention basierende Architekturen. Gemessen wurde nicht nur die Gesamtgenauigkeit, sondern auch, wie gut jede Methode jeden Angriffstyp erkannte, insbesondere die seltenen.

Was die Ergebnisse zeigen

DeepNonLocalNN lieferte außerordentlich gute Ergebnisse. Es klassifizierte nahezu den gesamten Verkehr korrekt und erreichte nahezu perfekte Werte bei gängigen Genauigkeits- und Erkennungsmetriken. Noch wichtiger: Es erkannte die seltensten, aber gefährlichsten Angriffstypen deutlich besser als konkurrierende Modelle. Während andere Methoden diese seltenen Fälle oft fälschlich als normal einstuften, entdeckte das neue Modell die meisten davon – dank seiner Fähigkeit, fein granulare lokale Muster mit einer Gesamtbetrachtung des Verkehrsflusses zu kombinieren. Die Autoren setzten außerdem spezielle Trainingsverfahren ein, um der Datenungleichheit entgegenzuwirken und zu verhindern, dass das Modell einfach die überwiegend häufige Normal-Klasse bevorzugt.

Was das für den Alltag bedeutet

Für Nicht-Fachleute ist die wichtigste Erkenntnis, dass intelligentere Algorithmen deutlich stärkere Frühwarnsysteme für die kritische Infrastruktur bieten können, auf die wir angewiesen sind – Energie, Wasser, Verkehr und Fertigung. DeepNonLocalNN zeigt, dass ein KI-Modell, das sowohl lokale Details als auch den breiten Kontext im Netzwerkverhalten lernt, selbst heimtückische und seltene Cyberangriffe erkennen kann, bevor sie physischen Schaden anrichten. Die Arbeit ist noch nicht sofort in jeder Anlage einsatzbereit – künftige Anstrengungen müssen den Rechenaufwand reduzieren und das System in mehr realen Umgebungen testen – doch sie weist in Richtung auf schnelle, anpassungsfähige und weitaus leistungsfähigere Intrusion-Detection-Werkzeuge als die regelbasierten Verteidigungen der Vergangenheit.

Zitation: Yilmaz, M.T., Polat, O., Algul, E. et al. Non-local attention enhanced deep learning for robust cyberattack detection in industrial IoT-based SCADA systems. Sci Rep 16, 7857 (2026). https://doi.org/10.1038/s41598-026-37146-1

Schlüsselwörter: Sicherheit des industriellen IoT, SCADA-Cyberangriffe, Intrusion-Detection, Deep Learning, nicht-lokale Attention