Clear Sky Science · de

Parametrische Wirkung homomorpher Bilder der Modulgruppe und ihre Anwendung in der Bildverschlüsselung

Warum das Verstecken von Bildern schwieriger ist, als es scheint

Jeden Tag verschicken wir Fotos übers Internet – medizinische Aufnahmen, Ausweisdokumente, Familienfotos – oft ohne darüber nachzudenken, wer sonst noch Zugriff haben könnte. Traditionelle Verschlüsselungsverfahren sind für Text und Zahlen entwickelt worden und haben bei der enormen Größe und speziellen Struktur von Bildern Schwierigkeiten. Dieser Artikel stellt eine mathematisch anspruchsvolle Methode vor, Bilder so gründlich zu verwirren, dass sie gegen viele moderne Angriffsverfahren resistent werden, dabei aber effizient genug für den praktischen Einsatz bleiben.

Von einfachen Schlössern zu intelligenten digitalen Schlüsseln

Die meisten modernen Verschlüsselungsverfahren für Daten, einschließlich Bildern, basieren auf Blockchiffren: Algorithmen, die Informationen in kleine Blöcke aufteilen und wiederholt transformieren. Im Kern vieler Blockchiffren steht eine S-Box, also eine Substitutionsbox, die ein kleines Datenstück (häufig ein Byte) gemäß einer vordefinierten Tabelle in einen anderen Wert umwandelt. Dieser Schritt ist die Hauptquelle der „Nichtlinearität“ – das kontrollierte Chaos, das es Angreifern schwer macht, aus verschlüsselten Daten wieder auf das Original zu schließen. Ist die S-Box schlecht gestaltet, wird die gesamte Chiffre leichter angreifbar. Die Autoren konzentrieren sich darauf, stärkere S-Boxen speziell für Bilder zu entwickeln, denn Muster und Korrelationen zwischen benachbarten Pixeln können Informationen preisgeben, wenn sie nicht sorgfältig aufgebrochen werden.

Exotische Geometrie zur Verwirrung von Daten

Die zentrale Neuerung der Arbeit besteht darin, S-Boxen aus einem reichen Teilgebiet der abstrakten Algebra zu konstruieren, den verallgemeinerten Dreieckgruppen, die mit der bekannten Modulgruppe aus der Zahlentheorie verwandt sind. Anstatt sich allein auf einfache Rechenformeln oder chaotische Abbildungen zu stützen, untersuchen die Autoren, wie diese Gruppen auf projektiven Linien über endlichen Körpern wirken – mathematische Strukturen, die Zahlen in einer hochsymmetrischen, aber komplexen Weise ordnen. Durch eine sorgfältige Parametrisierung dieser Aktionen erhalten sie Nebenklassen-Diagramme: graphenähnliche Abbildungen, die beschreiben, wie Elemente permutiert werden. Jede Parameterwahl erzeugt ein anderes Muster von Zyklen und Verbindungen, das wiederum eine spezifische S-Box definiert. Da die resultierenden Permutationen unregelmäßiger und vielfältiger sind als die klassischer Gruppen, bieten sie Angreifern weniger vorhersehbare Strukturen zum Ausnutzen.

Entwurf einer stärkeren Substitutionsbox

Aufbauend auf diesem algebraischen Rahmen erzeugen die Autoren eine 8×8 S-Box (die 256 mögliche Eingabewerte auf 256 Ausgaben abbildet) über dem endlichen Körper mit 2⁸ Elementen, also der selben Größe wie in der weit verbreiteten AES-Chiffre. Die Substitution basiert auf wiederholten Anwendungen eines bestimmten Gruppenworts, formal dargestellt als Produkt von Transformationen wie xyxy²; zusätzlich entfernen sie Fixpunkte und Singularitäten, um Schwachstellen zu vermeiden. Die resultierende S-Box wird mit standardmäßigen kryptographischen Kriterien gründlich getestet: Nichtlinearität (wie weit sie von einfachen linearen Regeln entfernt ist), Avalanche-Effekt (wie stark sich die Ausgabe ändert, wenn ein einzelnes Eingabebit umgekippt wird), Bit-Unabhängigkeit (ob Ausgabebits unabhängig voneinander reagieren), differentielle Gleichmäßigkeit (Resistenz gegen Angriffe auf Basis von Eingangs-Ausgangs-Differenzen) und Wahrscheinlichkeit linearer Approximationen. Bei diesen Messgrößen erreicht ihre S-Box Werte, die viele jüngst vorgeschlagene Entwürfe erreichen oder übertreffen: hohe Nichtlinearität, geringe Verzerrung in linearen Pfaden und ein günstiges Profil gegenüber differentiellen Angriffen.

Die neue Konstruktion praktisch auf Bilder angewendet

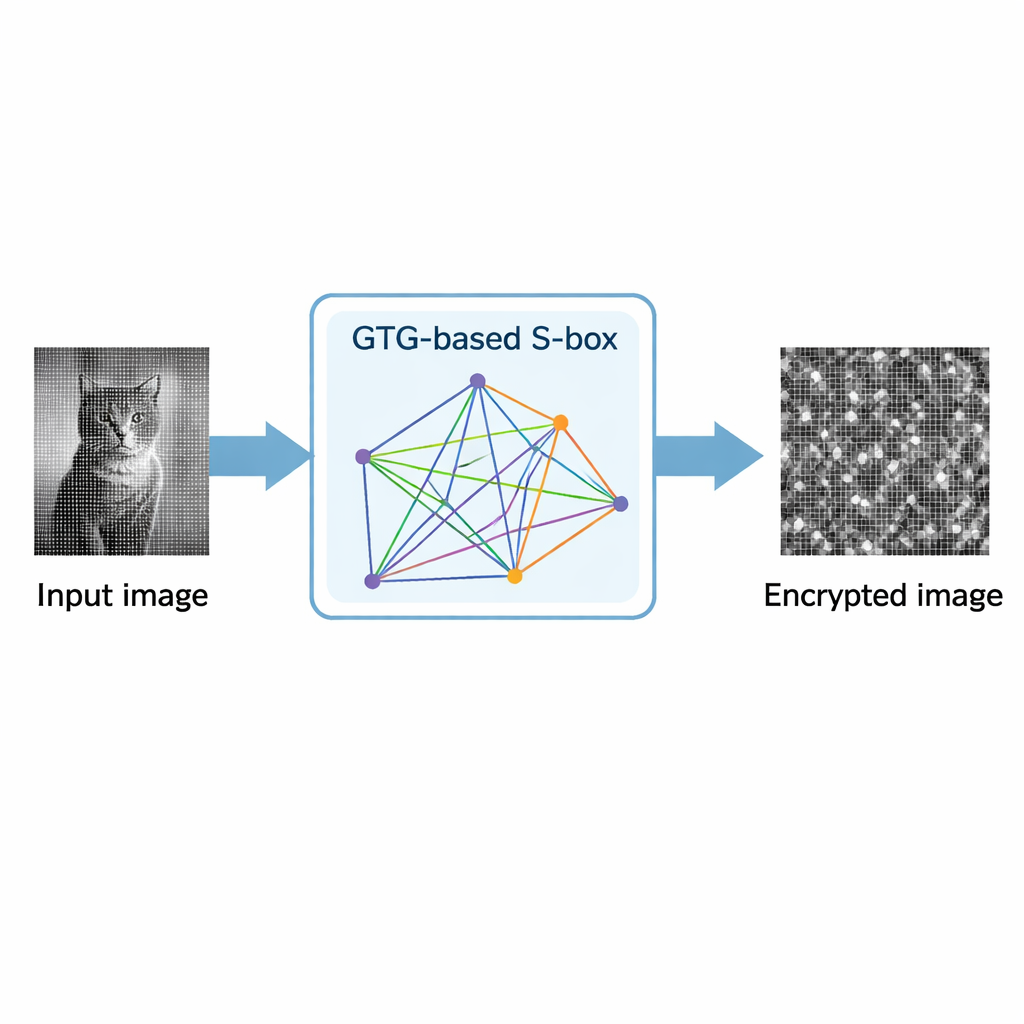

Um die Praxistauglichkeit ihrer S-Box zu zeigen, betten die Forscher sie in ein Verschlüsselungsschema für Graustufenbilder ein. Der Prozess nutzt die S-Box wiederholt: zunächst zur Verschiebung und Substitution von Pixelwerten, anschließend in einem Mischschritt, der kleine Änderungen über das gesamte Bild verteilt. Sie testen die Methode an einer Beispielaufnahme und analysieren das Ergebnis statistisch. Das Histogramm der verschlüsselten Bildpixel ist nahezu flach, was darauf hinweist, dass Helligkeitswerte gleichmäßig verteilt sind und keine visuellen Muster mehr erkennbar sind. Korrelationsmaße zwischen benachbarten Pixeln fallen im verschlüsselten Bild von sehr hohen Werten (nahe 1) im Original auf nahezu Null. Weitere Standardindikatoren wie Entropie (nah am idealen Wert von 8 Bit), NPCR (etwa 0,9959) und UACI (etwa 0,3348) zeigen, dass schon winzige Änderungen im Originalbild nach der Verschlüsselung zu großen, unvorhersehbaren Änderungen führen, wodurch differentielle und statistische Angriffe extrem erschwert werden.

Was das für die alltägliche Sicherheit bedeutet

Einfach gesagt zeigt der Artikel, dass Ideen aus tiefen, scheinbar abstrakten Bereichen der Mathematik genutzt werden können, um sehr praktische Schutzmechanismen für digitale Bilder zu bauen. Durch die Verwendung verallgemeinerter Dreieckgruppen zur Erzeugung von S-Boxen schaffen die Autoren eine flexible Familie von Substitutionstabellen mit starker Verwirrwirkung und wenigen erkennbaren Mustern. Ihr Prototyp einer Bildverschlüsselung demonstriert sowohl hohe Sicherheit als auch angemessene Effizienz, was nahelegt, dass solche algebraischen Konstruktionen eine robuste Alternative zu traditionellen oder rein chaosbasierten Entwürfen darstellen könnten. Für Anwender bedeutet das, dass sensible Bilder – von medizinischen Aufnahmen bis zu privaten Fotos – besser gegen zunehmend ausgefeilte Angriffe geschützt werden können.

Zitation: Rafiq, A., Bibi, S., Abbasi, A.Z. et al. Parametric action of homomorphic image of modular group and it’s application in image encryption. Sci Rep 16, 6264 (2026). https://doi.org/10.1038/s41598-026-37082-0

Schlüsselwörter: Bildverschlüsselung, Substitutionsbox, verallgemeinerte Dreieckgruppen, Kryptographie, endliche Körper