Clear Sky Science · de

Mehrstufiges Screening-Verfahren für Netzwerksicherheitsalarme basierend auf dem DBSCAN-Algorithmus und Rete-Regelinferenz

Warum intelligentere Alarme wichtig sind

Jede moderne Organisation ist heute auf rund um die Uhr laufende Netze angewiesen – von Krankenhäusern und Banken bis hin zu Cloud-Anbietern und städtischer Infrastruktur. Diese Netze werden von Sicherheitstools überwacht, die täglich Tausende von Alarmen ausspucken – weit mehr, als Analysten realistisch prüfen können. In dieser Flut verbergen sich wenige Alarme, die echte Einbrüche oder schwerwiegende Schwachstellen signalisieren. Diese Arbeit stellt eine neue Methode vor, um diese entscheidenden Signale vom Rauschen zu trennen, Fehlalarme zu reduzieren und gleichzeitig mehr echte Angriffe zu erfassen – und das mit sehr geringem Rechenaufwand.

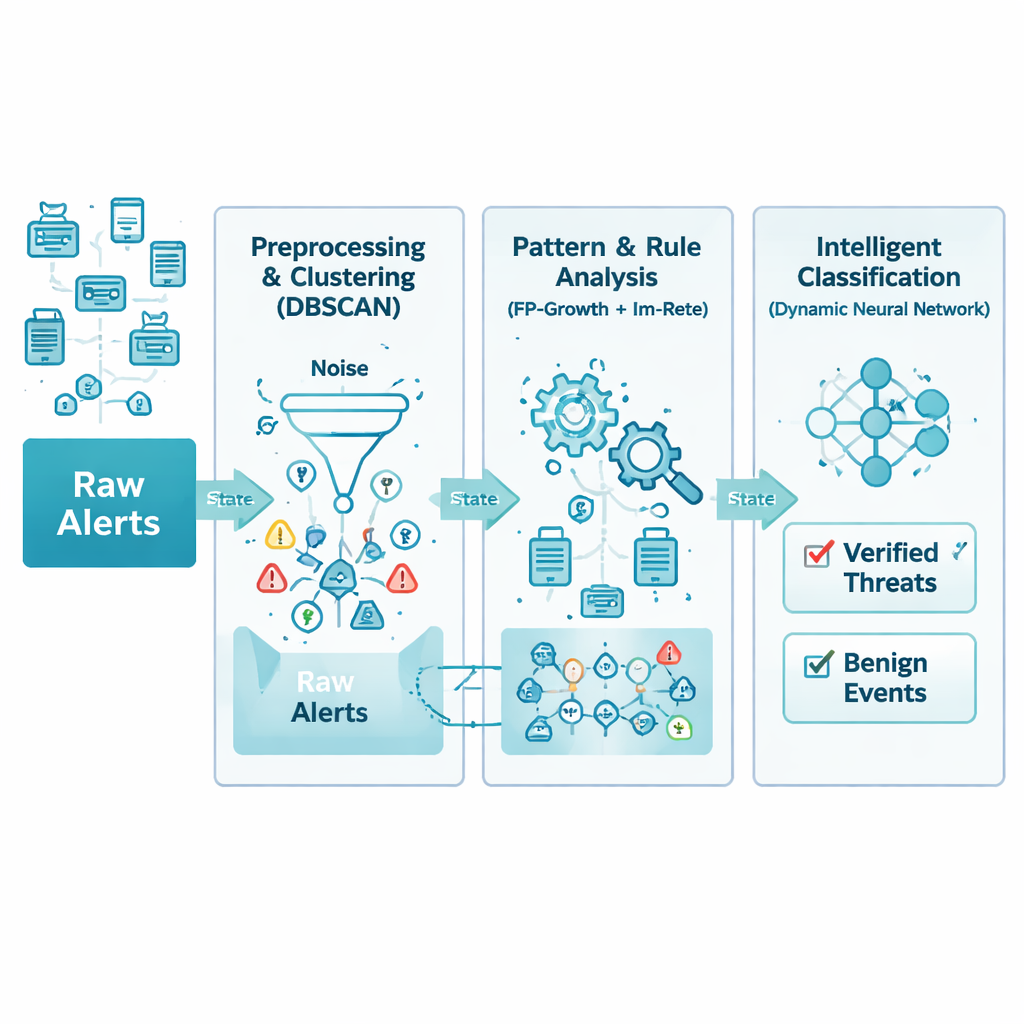

Von unübersichtlichen Logs zu sauberen, nutzbaren Daten

Netzwerkalarme kommen von vielen verschiedenen Geräten und Anbietern, jeweils mit eigenem Format und Detailgrad. Die Autoren gehen dieses Chaos zunächst mit einer sorgfältigen Bereinigungs- und Standardisierungsphase an. Alle eingehenden Alarme werden in eine gemeinsame Struktur übersetzt und von Duplikaten, fehlenden Feldern und offensichtlichen Fehlern befreit. Beispielsweise werden wiederholte Warnungen mehrerer Geräte über denselben Angriff innerhalb weniger Sekunden zu einem einzigen, umfassenderen Datensatz zusammengeführt. Das Ergebnis ist eine gestraffte Alarmdatenbank, die das Wesentliche bewahrt – was geschehen ist, wann es geschah und welche Systeme betroffen waren – und gleichzeitig Ballast entfernt, der spätere Analysen nur verlangsamen würde.

Zeitliche Muster erkennen, um echten Ärger aufzuspüren

Auch bereinigte Daten können überwältigend sein, daher sucht die nächste Ebene nach natürlichen Gruppierungen in der Zeit. Die Methode stützt sich auf eine Technik namens dichtesbasiertes Clustering, die im Kern Zeitabschnitte findet, in denen zusammengehörige Alarme zeitlich nahe auftreten, während isolierte oder zufällige Alarme als Rauschen behandelt werden. Das erspart die Vorgabe einer Fixanzahl an Vorfalltypen. Das System verwendet außerdem überlappende, gleitende Zeitfenster, sodass schnell ablaufende Angriffe nicht versehentlich auf verschiedene Chargen verteilt werden. Sorgfältig abgestimmt behält dieser Schritt die informativsten Aktivitätsausbrüche und eliminiert dabei bis zu einem Drittel irreführenden Hintergrundlärms aus den Rohströmen.

Regeln so lehren, dass fehlende Teile toleriert werden

Reale Netze sind unvollkommen: Pakete gehen verloren, Geräte verhalten sich fehlerhaft und manche Alarme kommen gar nicht erst an. Traditionelle Regel-Engines erwarten vollständige Informationen und versagen oft, wenn ein Baustein fehlt. Die Autoren überarbeiten hier das klassische Rete-Regelsystem so, dass jede Bedingung einer Regel ein Gewicht erhält, das ihre Bedeutung widerspiegelt. Anstatt zu verlangen, dass jedes Detail perfekt übereinstimmt, prüft die Engine, ob genügend der wichtigen Teile zeitlich zusammenfallen. Dieser „unscharfe“ Ansatz erlaubt es dem System, ein Angriffsmuster auch dann zu erkennen, wenn etwa eine frühe Erkundung oder ein kleiner Sensoralarm nicht protokolliert wurde. Gleichzeitig werden selten genutzte oder lange untätige Regelzweige zurückgeschnitten, um den Speicherverbrauch niedrig zu halten.

Ein neuronales Netz, das sich selbst formt

Nachdem Muster und Regeln die Alarme in aussagekräftigere Merkmale überführt haben, entscheidet in einer letzten Stufe ein neuronales Netz, welche Ereignisse echte Bedrohungen und welche harmlos sind. Im Gegensatz zu vielen Machine-Learning-Modellen, die nach dem Entwurf starr bleiben, kann dieses Netz seine versteckten Schichten während des Trainings vergrößern oder verkleinern. Es beginnt klein, fügt Einheiten hinzu, wenn das die Leistung klar verbessert, und schneidet Teile ab, die keinen Beitrag leisten. Dieses adaptive Design hilft dem Modell, sich ohne Ratespiel sowohl an einfache als auch an komplexe Datensätze anzupassen, reduziert das Risiko des Overfittings und verkürzt die Trainingszeit bei hoher Genauigkeit.

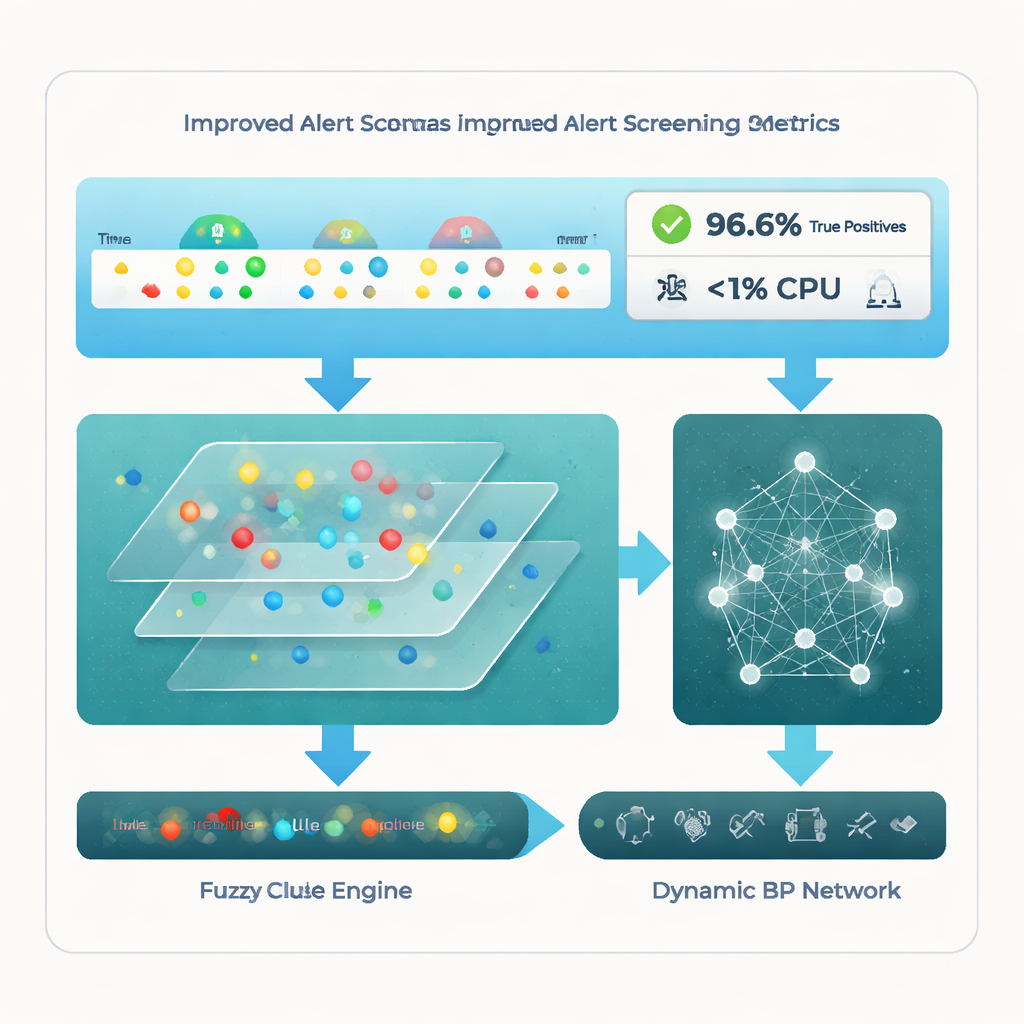

Was die Tests in der Praxis zeigen

Das Team bewertet sein Framework an bekannten öffentlichen Intrusionsdatensätzen und an einer großen realen Sammlung von Unternehmensalarmen. Im Vergleich zu vier aktuellen fortgeschrittenen Methoden – darunter reines Clustering, spezialisierte IoT-Alarmsysteme und abgestimmte neuronale Netze – hebt sich die neue mehrstufige Pipeline hervor. Sie erreicht eine Trefferquote (True Positive Rate) von rund 96,6 %, das heißt, sie markiert fast alle echten Angriffswurzeln korrekt, während sie laute oder irrelevante Alarme auf etwa 18,7 % begrenzt. Ebenso bemerkenswert ist, dass dies mit weniger als 1 % CPU-Auslastung gelingt, deutlich unter den konkurrierenden Ansätzen. Statistische Tests bestätigen, dass diese Verbesserungen nicht zufällig sind, sondern aus der Kombination von Clustering, Regelinferenz und adaptivem Lernen resultieren.

Was das für tägliche Sicherheitsteams bedeutet

Für Sicherheitsexperten, die täglich in Alarmen versinken, weist diese Arbeit auf Werkzeuge hin, die sowohl genauer als auch ressourcenschonender sind. Durch Bereinigung der Daten, intelligente zeitliche Gruppierung, Toleranz gegenüber fehlenden Informationen und ein sich selbst anpassendes neuronales Netz hilft das Framework, die vergleichsweise kleine Menge von Alarmen hervorzuheben, die wirklich Aufmerksamkeit verdient. Das bedeutet schnellere Reaktionen auf echte Angriffe, weniger verschwendete Stunden bei der Jagd auf Fehlalarme und bessere Nutzung vorhandener Hardware. Während Netzwerke an Größe und Komplexität zunehmen, könnte ein solches mehrstufiges Screening ein Schlüsselbaustein sein, um digitale Infrastrukturen sicher zu halten, ohne die Menschen zu überfordern, die sie verteidigen.

Zitation: Ni, L., Zhang, S., Huang, K. et al. Multi-level screening method for network security alarms based on DBSCAN algorithm and rete rule inference. Sci Rep 16, 5632 (2026). https://doi.org/10.1038/s41598-026-36369-6

Schlüsselwörter: Netzwerksicherheit, Intrusionserkennung, Alarmfilterung, Maschinelles Lernen, Erkennung von Cyberangriffen