Clear Sky Science · de

Neues Transformer-basiertes Modell zur IDS in Fog-Computing-Umgebungen

Warum klügere Abwehrmechanismen am Netzwerkrand wichtig sind

Unsere Häuser, Autos, Fabriken und Städte hängen heute von unzähligen kleinen Geräten ab, die ständig miteinander und mit der Cloud kommunizieren. Um Verzögerungen gering zu halten, wird ein Großteil dieses digitalen Verkehrs in einer Zwischenschicht namens „Fog Computing“ abgewickelt, die aus lokalen Gateways und kleinen Rechenzentren in der Nähe der Nutzer besteht. Dieselbe Bequemlichkeit öffnet jedoch auch neue Türen für Angreifer. Dieser Beitrag untersucht, wie eine neue Art von künstlichem Intelligenzmodell, bekannt als Transformer, als besonders wachsamer Wächter in dieser Fog-Schicht dienen kann, indem es gefährliche Aktivitäten im Netzwerkverkehr erkennt, bevor sie kritische Systeme erreichen.

Computer zwischen Ihnen und der Cloud

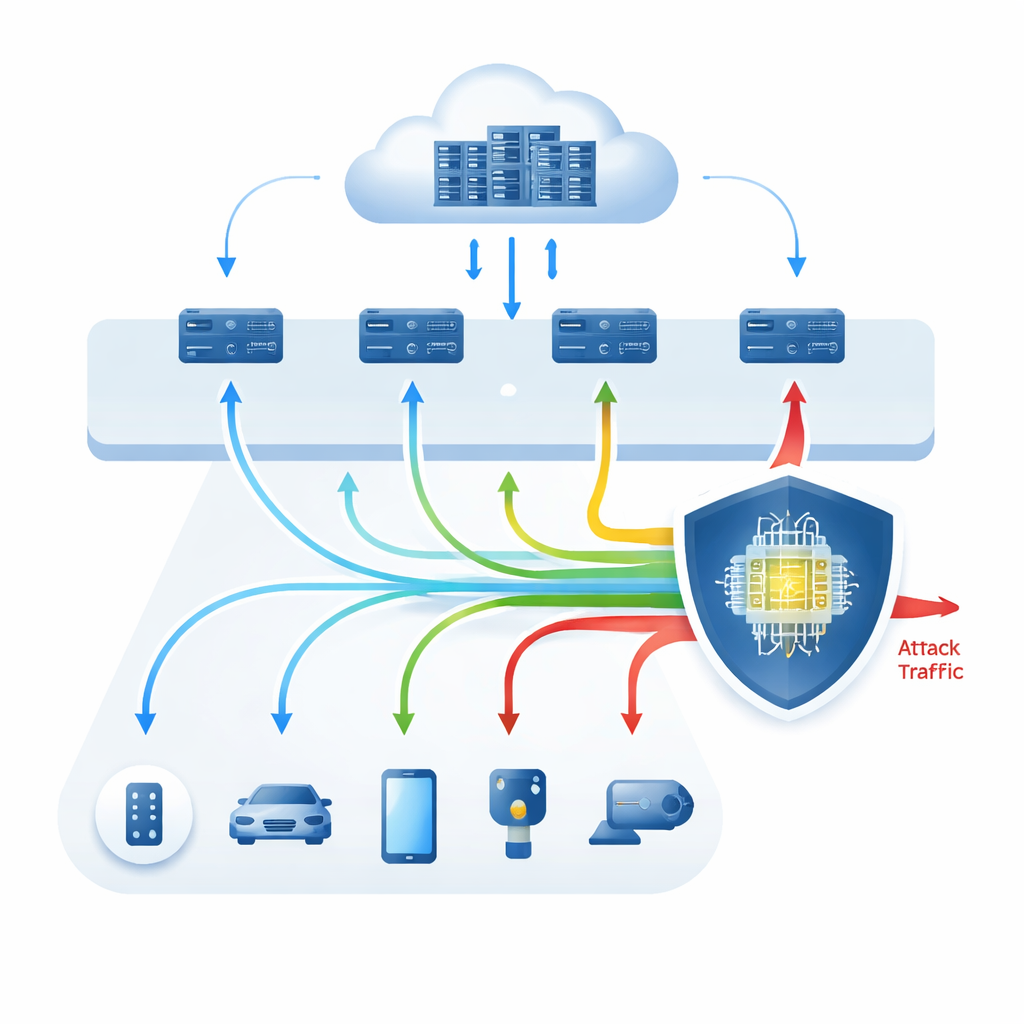

Fog Computing liegt zwischen den kleinen Endgeräten am Rand (wie Sensoren, Mobiltelefonen und smarten Geräten) und leistungsfähigen Cloud-Rechenzentren. Anstatt alle Daten direkt an entfernte Server zu schicken, werden viele Informationen vorübergehend in nahegelegenen Fog-Knoten verarbeitet oder gefiltert. Diese Architektur verringert Latenzen und spart Bandbreite, bedeutet aber auch, dass Sicherheitsprüfungen schnell und mit begrenzten Ressourcen erfolgen müssen. Network-Intrusion-Detection-Systeme beobachten den Verkehr auf Anzeichen von Angriffen wie DoS-Fluten, Scans oder verdeckte Übernahmeversuche. Traditionelle Systeme stützen sich auf feste Regeln oder Signaturen bekannter Angriffe und übersehen oft neue oder sich wandelnde Bedrohungen, insbesondere im riesigen, heterogenen Datenaufkommen moderner IoT-Geräte.

Von klassischen Algorithmen zu Deep Learning und darüber hinaus

Die Autoren geben zunächst einen Überblick darüber, wie bestehende Methoden versuchen, Einbrüche in dieser anspruchsvollen Umgebung zu erkennen. Klassische Machine-Learning-Ansätze lernen, wie „normaler“ Verkehr aussieht, und markieren Abweichungen mithilfe von Algorithmen wie k-nearest neighbors, Entscheidungsbäumen, Random Forests und einfachen neuronalen Netzen. Deep-Learning-Methoden, darunter rekurrente Netze und deren Varianten (RNN, LSTM, GRU), gehen einen Schritt weiter, indem sie automatisch komplexe Muster im Rohverkehr entdecken und zuvor unbekannte Angriffe erfassen können. Diese tiefen Modelle benötigen jedoch oft große Mengen gelabelter Daten, sind rechenintensiv und verhalten sich häufig wie Black Boxes, so dass wenig Einsicht darüber besteht, warum ein Alarm ausgelöst wurde. Diese Einschränkungen sind besonders problematisch im Fog Computing, wo die Hardware begrenzt ist und Sicherheitsteams verständliche Warnungen benötigen.

Eine neue Art, Netzwerkverkehr zu lesen

Um diese Probleme zu überwinden, schlagen die Autoren ein Transformer-basiertes Framework vor, das speziell für die Netzwerk-Einbruchserkennung in Fog-Umgebungen zugeschnitten ist. Anstatt jeden Verkehrsdatensatz als flache Zahlenliste zu behandeln, sieht das Modell jedes Merkmal als „Token“ in einer kurzen Sequenz und lässt seinen Aufmerksamkeitsmechanismus lernen, wie Merkmale über den gesamten Datensatz hinweg zueinander in Beziehung stehen. Die Autoren untersuchen drei Varianten: einen nur-Decoder-Stil ähnlich GPT, einen nur-Encoder-Stil ähnlich BERT und ein vollständiges Encoder–Decoder-Transformer-Modell. Alle werden auf einem weit verbreiteten Benchmark-Datensatz (NSL-KDD) und einem moderneren, auf IoT fokussierten Datensatz (IoT-20) trainiert und getestet. Sorgfältige Datenaufbereitung, Kreuzvalidierung und Techniken zum Umgang mit seltenen Angriffstypen werden eingesetzt, um Verzerrungen und Overfitting zu verringern.

Nahezu perfekte Leistung und klarere Entscheidungen

Die Ergebnisse sind eindrucksvoll. Auf dem NSL-KDD-Benchmark erreicht das vollständige Transformer-Modell 100 % Genauigkeit, Präzision, Recall und F1-Score sowohl für einfache „Angriff vs. Normal“-Entscheidungen als auch für die Unterscheidung mehrerer Angriffskategorien. Auf dem IoT-20-Datensatz, der den heutigen vielfältigen IoT-Verkehr besser widerspiegelt, erzielt das Modell weiterhin sehr hohe Werte: etwa 99,6 % Genauigkeit bei binärer Klassifikation und über 95 % bei mehreren Angriffstypen. Die Autoren vergleichen ihr System außerdem mit zahlreichen State-of-the-Art-Methoden aus Machine Learning und Deep Learning und stellen fest, dass der Transformer diese in der Regel erreicht oder übertrifft, dabei aber schnell genug bleibt, um auf Fog-Knoten eingesetzt zu werden. Um das Verhalten transparenter zu machen, nutzt die Studie Explainable-AI-Werkzeuge, die auflisten, welche Verkehrsmerkmale jede Entscheidung am stärksten beeinflussen, und testet die Robustheit durch bewusst gestörte „adversariale“ Beispiele. Der Transformer behält auch unter solchen Angriffen eine starke Leistung bei und zeigt, auf welche Merkmale er sich am meisten stützt.

Vom Laborerfolg zum Schutz in der Praxis

Kurz gesagt zeigt diese Arbeit, dass dieselbe Technologie, die moderne Sprachmodelle antreibt, in einen hochleistungsfähigen, besser interpretierbaren Sicherheitswächter für Fog-Netzwerke überführt werden kann. Indem das System lernt, wie verschiedene Teile von Netzwerkdaten miteinander interagieren, kann es sowohl bekannte als auch seltene Einbrüche mit bemerkenswerter Genauigkeit erkennen und zugleich schnell genug laufen, um praktisch am Netzwerkrand einsetzbar zu sein. Die Autoren weisen darauf hin, dass weitere Versuche mit Live‑, sich ständig veränderndem Verkehr noch erforderlich sind und dass künftige Arbeiten sich auf Skalierung, den Umgang mit wechselnden Angriffsprofilen und den Schutz der Privatsphäre über viele verteilte Fog-Knoten konzentrieren sollten. Dennoch legt die Studie nahe, dass Transformer‑artige Modelle zu einem Eckpfeiler der Verteidigung der weit verzweigten, gerätereichen Netzwerke werden könnten, die unser tägliches Leben stützen.

Zitation: Abdelnaby, K.M., Khedr, A.Y. & Elsemary, A.M. Novel transformer-based model for NID in fog computing environment. Sci Rep 16, 8656 (2026). https://doi.org/10.1038/s41598-026-35879-7

Schlüsselwörter: Sicherheit im Fog Computing, Netzwerk-Einbruchserkennung, Transformer-Modelle, IoT-Cyberangriffe, Edge AI