Clear Sky Science · de

Sichere mehrparteilige Generierung von Testfalldaten mittels generativer gegnerischer Netze

Warum schlauere Softwaretests wichtig sind

Moderne Fabriken, Stromnetze und Industrieanlagen laufen auf komplexer Software, die über digitale Netzwerke fehlerfrei kommunizieren muss. Ein kleiner Fehler in der Art, wie zwei Systeme Nachrichten austauschen, kann zu Geräteausfällen, Sicherheitsvorfällen oder Cyberangriffen führen. Die Testdaten, die nötig sind, um diese versteckten Fehler zu finden, liegen jedoch oft verstreut bei vielen Organisationen und sind durch Datenschutzvorschriften und Unternehmensgeheimnisse geschützt. Dieser Artikel stellt eine neue Methode vor, mit der Unternehmen gemeinsam leistungsfähige Testfälle erzeugen können, ohne jemals ihre rohen, sensiblen Daten preiszugeben.

Die Herausforderung des Testens in einer vernetzten Welt

Traditionelle Software-Testwerkzeuge wurden für eine einfachere Zeit entwickelt, in der ein Team den Großteil des Codes und der Daten kontrollierte. Die heutigen industriellen Netzwerke sind sehr anders: Geräte vieler Anbieter, die strenge Kommunikationsprotokolle sprechen, verteilen sich über Fabriken, Versorgungsunternehmen und Zulieferer. Jede Organisation sieht nur einen Teil des Verkehrs, und Gesetze oder Verträge verbieten oft das Zusammenlegen ihrer Logs. Dadurch können Test-Suiten, die isoliert entwickelt wurden, seltene Nachrichtenkombinationen übersehen, die nur auftreten, wenn Systeme verschiedener Eigentümer interagieren. Bestehende Datenschutzwerkzeuge, die sensible Felder verwischen oder entfernen, greifen hier ebenfalls zu kurz: Wenn Protokolldaten zu stark „generalisiert“ werden, sind die Nachrichten nicht mehr gültig und lassen sich nicht mehr für realistische Tests verwenden.

Ein kollaboratives, aber datenschutzorientiertes Test-Framework

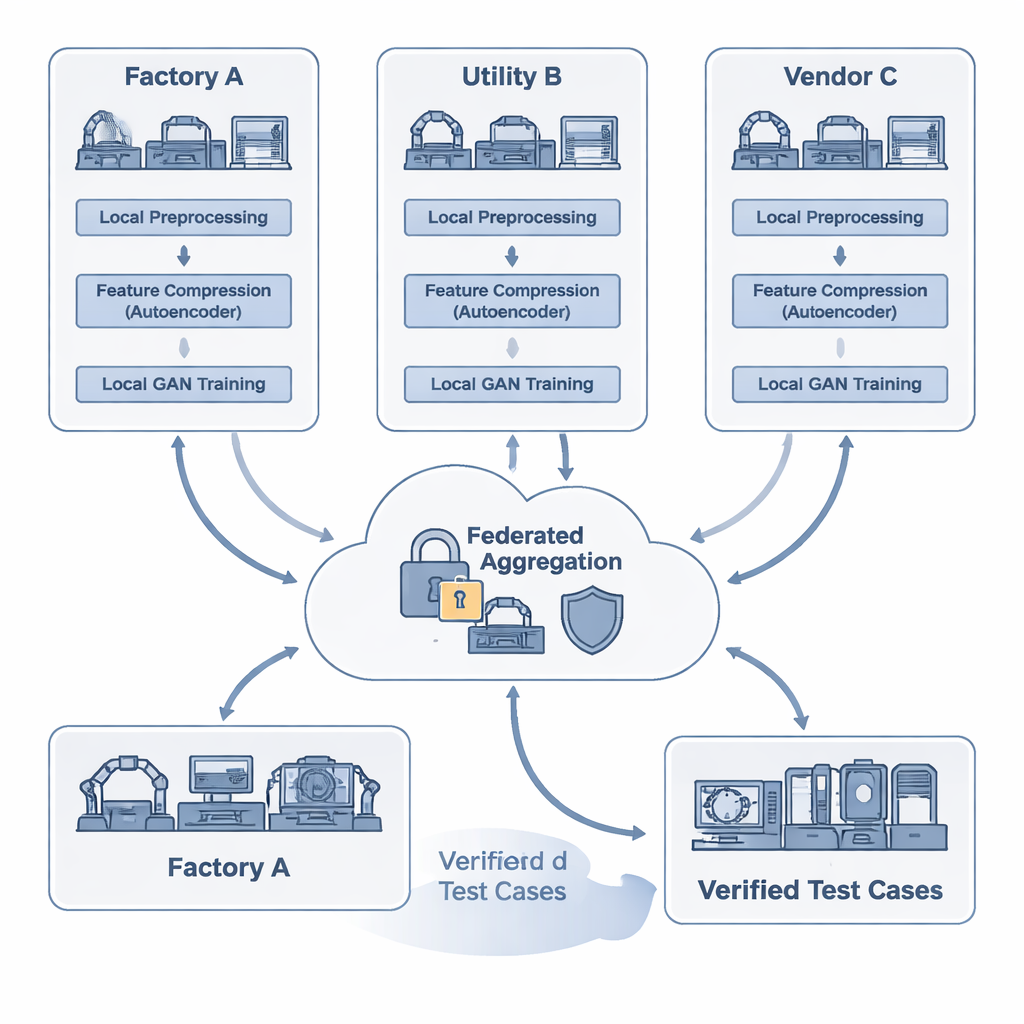

Die Forscher schlagen FAT-CG vor, ein Framework, das mehreren Parteien erlaubt, gemeinsam einen Testdaten-Generator zu trainieren, während ihre detaillierten Protokollspuren geheim bleiben. Lokal bereinigt und anonymisiert jeder Teilnehmer seine Daten und speist sie in einen Autoencoder, eine Art neuronales Netz, das Nachrichten in kompakte numerische Zusammenfassungen komprimiert. Diese Zusammenfassungen sind ausreichend aussagekräftig, um Grammatik und Struktur industrieller Protokolle zu bewahren, geben aber keine rohen Adressen oder firmenspezifischen Werte preis. Statt Logs zu verschicken, teilen Organisationen nur verschlüsselte Modell-Updates. Ein zentraler Koordinator nutzt spezielle Kryptographie (homomorphe Verschlüsselung) und sorgfältig hinzugefügtes Rauschen (differenzielle Privatsphäre), um diese Updates zu einem stärkeren gemeinsamen Modell zusammenzuführen, ohne die Originaldaten eines Teilnehmers rekonstruieren zu können.

Maschinen beibringen, leistungsfähige Testfälle zu erstellen

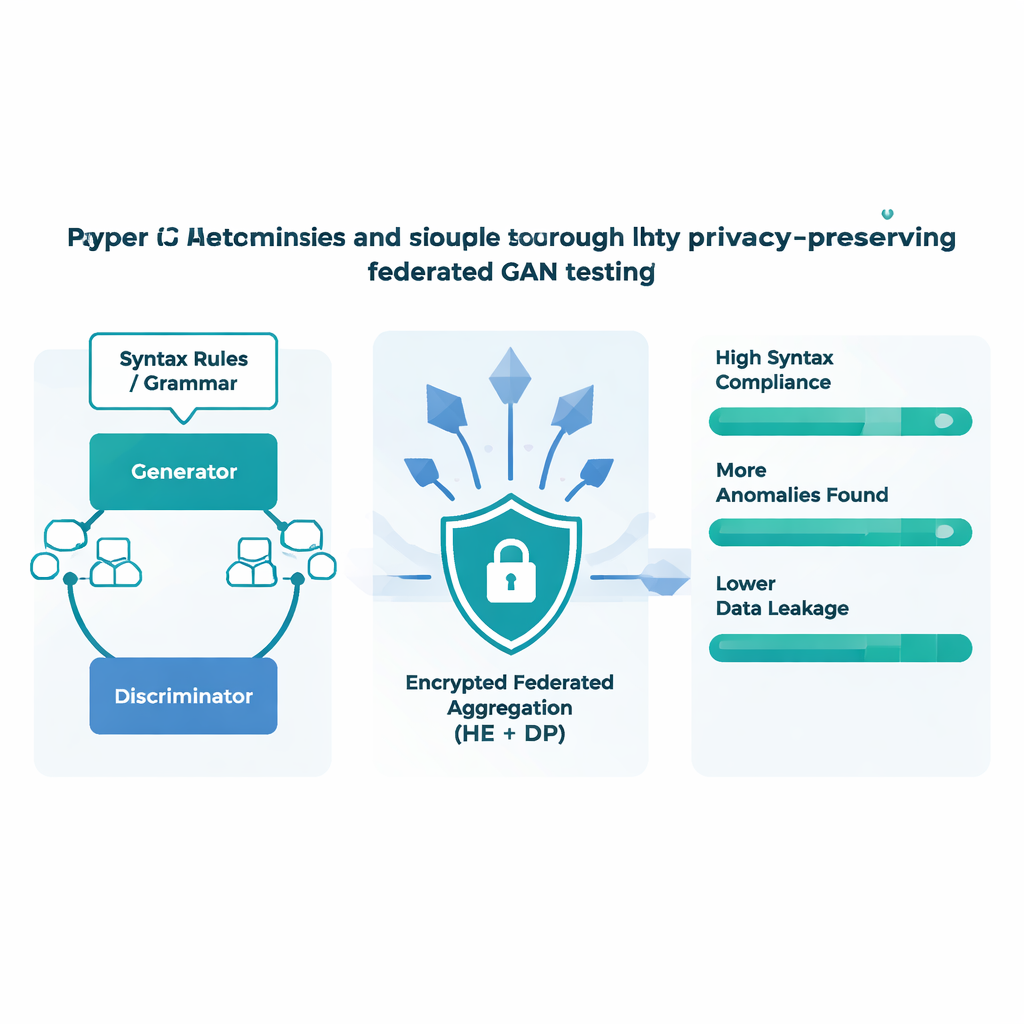

Im Kern von FAT-CG steht ein Generative Adversarial Network (GAN), ein Paar neuronaler Netze, die gegeneinander antreten. Ein Netz, der Generator, versucht, neue Protokollnachrichten zu erzeugen; das andere, der Diskriminator, versucht, echte von gefälschten Nachrichten zu unterscheiden. Im Verlauf dieses Wettbewerbs wird der Generator dazu gedrängt, subtile Muster in der Struktur gültiger Nachrichten zu lernen. FAT-CG fügt eine weitere Komponente hinzu: Formale Beschreibungen der Protokollregeln werden genutzt, um jede generierte Nachricht zu prüfen, und Verstöße werden während des Trainings bestraft. Das hält den synthetischen Verkehr sowohl realistisch als auch vielfältig. Das System läuft in einer Schleife: Sobald Nachrichten erzeugt sind, werden sie in einem Sandbox-Simulationsumfeld auf industrielle Geräte losgelassen. Alle Fälle, die Abstürze, Speicherlecks oder ungewöhnliche Antworten auslösen, fließen zurück in den Trainingsprozess und lenken den Generator auf die vielversprechendsten Bereiche des Suchraums.

Datenschutz, Geschwindigkeit und Fehlerfindung in realen Tests

Das Team testete FAT-CG an mehreren gängigen Industrieprotokollen, darunter Modbus-TCP und OPC UA, mit einem realistischen Aufbau aus mehreren Edge-Geräten und einem zentralen Server. Im Vergleich zu bestehenden Fuzzing-Tools und einfacheren föderierten Lernmethoden erzeugte der neue Ansatz Testnachrichten, die Protokollregeln in mehr als 90 % der Fälle einhielten, und fand fast dreimal so viele Anomalien pro tausend Tests. Gleichzeitig reduzierten die geschichteten Schutzmechanismen das Risiko deutlich, dass ein Angreifer Trainingsdaten aus geteilten Modell-Updates rekonstruieren könnte. Durch die Komprimierung von Protokollmerkmalen in kleine, strukturierte Codes vor der Verschlüsselung verringerte das System auch den Kommunikationsaufwand um fast den Faktor dreißig, verkürzte Trainingsrunden und machte den Ansatz praktikabel für bandbreitenbegrenzte industrielle Netzwerke.

Was das für kritische Systeme bedeutet

Alltäglich ausgedrückt zeigt diese Arbeit, dass Unternehmen, die kritische Infrastrukturen betreiben, nicht zwischen Datenschutz und gründlichem Testen wählen müssen. FAT-CG bietet eine Möglichkeit, das Wissen vieler Parteien darüber zu bündeln, wie reale Netzwerke sich verhalten, ohne jemals sensible Logs zu übergeben. Das Ergebnis ist ein gemeinsamer Testgenerator, der besser „die Sprache“ industrieller Geräte spricht und besser darunterliegt, gefährliche Randfälle hervorzurufen — genau das Werkzeug, das nötig ist, um Schwachstellen zu finden, bevor sie Ausfälle oder Unfälle verursachen. Obwohl die Studie auf Industrieprotokolle fokussiert ist, könnten dieselben Ideen auch in anderen sensiblen Bereichen wie Gesundheitswesen oder Finanzwesen helfen, wo Organisationen bei Sicherheit und Zuverlässigkeit zusammenarbeiten müssen, ohne die Vertraulichkeit preiszugeben.

Zitation: Wang, Z., Zhao, L., Meng, F. et al. Secure multi-party test case data generation through generative adversarial networks. Sci Rep 16, 5085 (2026). https://doi.org/10.1038/s41598-026-35773-2

Schlüsselwörter: industrielles Software-Testing, föderiertes Lernen, generative gegnerische Netze, datenschutzfreundliche KI, Fuzzing von Netzwerkprotokollen