Clear Sky Science · de

Verbesserung der Malware‑Erkennungsleistung durch hybrides Deep‑Representation‑Learning mit heuristischen Suchalgorithmen

Warum die Sicherheit Ihres Telefons immer schwerer zu garantieren ist

Die meisten von uns sind inzwischen auf Smartphones für Bankgeschäfte, Einkäufe, Arbeit und private Gespräche angewiesen. Gleichzeitig entwickeln Kriminelle immer raffiniertere, schwerer zu entdeckende bösartige Apps, die Daten stehlen, Nutzer ausspionieren oder Geräte kapern können. Traditionelle Antiviren‑Werkzeuge kommen damit zunehmend an ihre Grenzen. Diese Studie stellt einen neuen Ansatz vor, gefährliche Android‑Apps mit einer fortgeschrittenen Mischung aus Deep‑Learning‑Techniken zu erkennen, mit dem Ziel, schnellereren und verlässlicheren Schutz in realen Einsatzszenarien zu bieten.

Die wachsende Bedrohung in Alltags‑Apps

Malware — schädliche Software — hat sich von lästigen Viren zu einem ausgeklügelten Werkzeug des Cyberkriminalität entwickelt. Besonders auf Android‑Geräten können gefälschte Apps und manipulierte Downloads unbemerkt Zugang zu Bankdaten, persönlichen Fotos, Firmengeheimnissen oder sogar gesamten Netzwerken eröffnen. Kriminelle verschleiern ihren Code zunehmend durch Methoden wie Verschlüsselung, Code‑Packing oder das Verzögern der Ausführung schädlicher Funktionen, sodass einfache Einmal‑Scans nicht mehr offenbaren, was eine App tatsächlich tut. Folglich müssen Sicherheitssysteme lernen, subtile Verhaltensmuster zu erkennen, statt sich auf feste Signaturen oder eine begrenzte Liste bekannter Bedrohungen zu verlassen.

Maschinen beibringen, gefährliche Muster zu erkennen

Machine Learning und Deep Learning — Formen der künstlichen Intelligenz, die aus Daten lernen — haben vielversprechende Ergebnisse bei der Malware‑Erkennung gezeigt. Anstatt sich auf handgeschriebene Regeln zu stützen, werden diese Systeme mit großen Sammlungen von Apps trainiert, die als sicher oder bösartig gekennzeichnet sind. Sie lernen, welche Kombinationen von Merkmalen, etwa Berechtigungen, Programmieranweisungen oder Nutzungsverläufe, typischerweise auf Gefahr hinweisen. Bestehende Modelle stoßen jedoch oft an Grenzen, wenn Datensätze sehr groß, unausgewogen oder verrauscht sind, und viele verlangen zu viel Rechenleistung für den praktischen Einsatz auf Smartphones oder anderen ressourcenbeschränkten Geräten. Außerdem können sie versagen, wenn Kriminelle völlig neue Angriffsarten erfinden, wodurch Schutzlücken entstehen.

Ein hybrides System für intelligentere App‑Prüfung

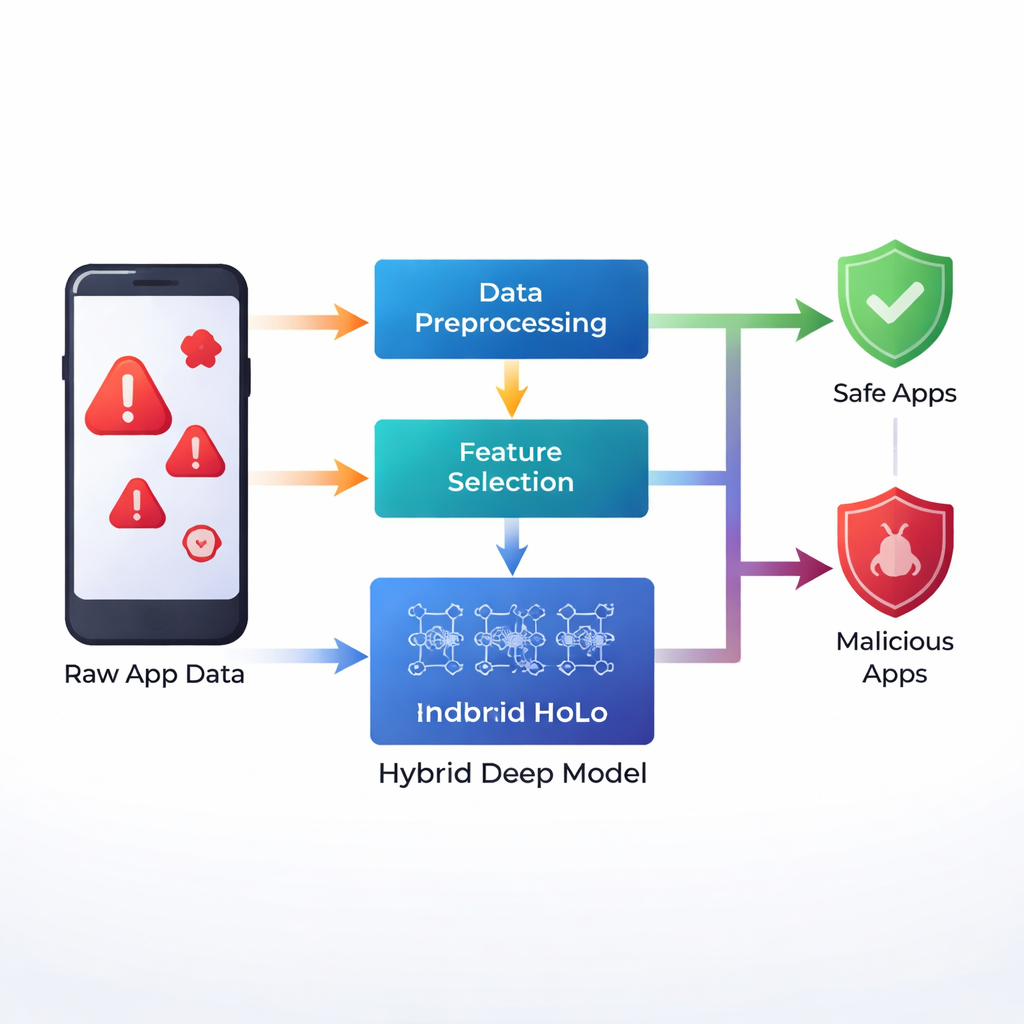

Die Autoren schlagen ein neues Framework namens IMDP‑HDL vor, das mehrere Deep‑Learning‑Bausteine kombiniert, um die in Android‑App‑Daten versteckten Hinweise besser zu erfassen. Zunächst nutzen sie einen statistischen Schritt, die Z‑Score‑Standardisierung, die jede Eigenschaft in einen gemeinsamen Bereich skaliert, sodass kein Informationstyp den Lernprozess dominiert. Anschließend wenden sie eine heuristische Suchmethode an, um nur die informativsten Merkmale auszuwählen, wodurch Rauschen reduziert und das Training beschleunigt wird. Das Herzstück ihres Systems ist ein hybrides Netzwerk, das drei Ideen vereint: Faltungsschichten, die gut lokale Muster finden; ein bidirektionales Long Short‑Term Memory (BiLSTM)‑Modul, das Ereignisfolgen vorwärts und rückwärts verfolgen kann; und einen Self‑Attention‑Mechanismus, der dem Modell beibringt, sich bei der Entscheidungsfindung auf die relevantesten Teile der Daten zu konzentrieren.

Wie gut das neue System abschneidet

Um ihren Ansatz zu testen, verwendeten die Forschenden mehrere öffentlich verfügbare Android‑Malware‑Datensätze, die zusammen über fünfzehntausend Apps und Hunderte beschreibender Merkmale pro App umfassen. Sie trainierten ihr hybrides Modell stufenweise, erhöhten schrittweise die Anzahl der Trainingszyklen und verfolgten klassische Leistungsmaße wie Genauigkeit, Präzision, Recall und den kombinierten F1‑Score. Mit dem Haupt‑Android‑Malware‑Datensatz erreichte das IMDP‑HDL‑Framework eine Genauigkeit von etwa 99,2 Prozent und übertraf damit eine Reihe konkurrierender Methoden, darunter klassische neuronale Netze, rekurrente Netze und andere hybride Deep‑Learning‑Modelle. Es lief außerdem deutlich schneller als konkurrierende Deep‑Learning‑Systeme und beendete seine Analyse in unter fünf Sekunden, während andere Lösungen ungefähr doppelt bis dreimal so lange benötigten.

Gegenwärtige Grenzen und Hoffnungen für die Zukunft

Trotz dieser starken Ergebnisse räumen die Autoren ein, dass das Modell auf spezifischen Datensätzen trainiert wurde, die möglicherweise nicht die volle Vielfalt der in freier Wildbahn kursierenden Bedrohungen abbilden. Schnell wechselnde Taktiken wie Zero‑Day‑Exploits und stark mutierte Malware‑Familien könnten weiterhin durchschlüpfen. Das direkte Ausführen eines solchen Modells auf Telefonen, Fahrzeugen oder winzigen Internet‑of‑Things‑Geräten kann ebenfalls herausfordernd sein, wenn Speicher und Rechenleistung begrenzt sind. Die Forschenden sehen diese Arbeit daher als Fundament. Sie empfehlen, die Datengrundlage zu erweitern, Mechanismen zu integrieren, die es dem Modell erlauben, sich selbst zu aktualisieren, wenn neue Bedrohungen auftauchen, und Wege zu erforschen, seine Entscheidungen erklärbar zu machen, damit Sicherheitsanalysten und Nutzer nachvollziehen können, warum eine bestimmte App markiert wurde.

Was das für Alltagsnutzer bedeutet

Einfach gesagt zeigt diese Studie, dass Computer durch die Kombination mehrerer fortgeschrittener Lerntechniken deutlich besser darin werden können, sichere von gefährlichen Apps zu unterscheiden — selbst wenn Angreifer viel Aufwand betreiben, um sich zu verbergen. Das beseitigt nicht die Notwendigkeit vorsichtigen Nutzerverhaltens — etwa Apps nur aus vertrauenswürdigen Quellen zu laden —, weist jedoch auf leichtere, schnellere und genauere Schutzmechanismen hin, die in zukünftige Sicherheitswerkzeuge eingebaut werden könnten. Wenn solche Ansätze wie IMDP‑HDL weiter verfeinert und breit eingesetzt werden, könnten sie es deutlich erschweren, dass versteckte Malware auf den Smartphones und vernetzten Geräten, auf die wir täglich angewiesen sind, unentdeckt bleibt.

Zitation: Anuradha, A., Chouhan, A.S. & Srinivas Rao, S. Improving malware detection performance using hybrid deep representation learning with heuristic search algorithms. Sci Rep 16, 4847 (2026). https://doi.org/10.1038/s41598-026-35481-x

Schlüsselwörter: Android‑Malware, Sicherheit durch Deep Learning, mobile Cybersicherheit, bösartige Apps, Neuronale Netze