Clear Sky Science · de

Ein hybrider Machine-Learning-Ansatz zur Erkennung von DDoS-Angriffen in softwaredefinierten Netzwerken

Warum das Stoppen von Internet-Verkehrsfluten wichtig ist

Wenn Sie einen Film online ansehen, einkaufen oder Cloud‑Apps nutzen, reist Ihre Daten durch Netzwerke, die schnell und zuverlässig bleiben müssen. Eine zunehmend verbreitete Art, solche Netzwerke zu betreiben—das sogenannte softwaredefinierte Networking (SDN)—gibt Unternehmen mehr Kontrolle und Flexibilität, eröffnet aber zugleich Angriffsflächen für leistungsfähige Cyberangriffe, sogenannte Distributed-Denial-of-Service-(DDoS-)Attacken. Diese Angriffe überschwemmen Systeme mit nutzlosem Datenverkehr, bis echte Nutzer ausgesperrt werden. Diese Studie zeigt, wie eine maßgeschneiderte Form des maschinellen Lernens diese Verkehrsfluten früh und genau erkennen kann, sodass Online‑Dienste verfügbar bleiben, wenn wir sie am dringendsten brauchen.

Eine neue Art von Netzwerk — mit neuen Schwachstellen

Traditionelle Netzwerke verlassen sich auf Geräte wie Router, die sowohl entscheiden, wohin Daten geschickt werden, als auch die Daten selbst weiterleiten. SDN trennt diese Aufgaben: Eine zentrale "Gehirn" genannte Komponente, der Controller, entscheidet, wie der Verkehr fließen soll, während einfache Switches lediglich dessen Anweisungen befolgen. Diese Trennung macht Netzwerke leichter zu verwalten, günstiger aufzubauen und anpassungsfähiger für anspruchsvolle Anwendungen wie Rechenzentren, Cloud‑Plattformen, 5G und das Internet der Dinge. Aber es gibt einen Nachteil. Da so viel Macht im Controller konzentriert und über offene Software‑Schnittstellen zugänglich ist, können Angreifer ihre Bemühungen darauf fokussieren. Können sie den Controller mit gefälschten Anfragen überfluten, lässt sich das gesamte Netzwerk auf einmal lahmlegen.

Wie Angreifer hilfreiche Funktionen zu Waffen machen

DDoS‑Angriffe ziehen Armeen gehackter Geräte heran—von Heimcomputern bis zu ungesicherten Kameras—die Wellen unerwünschten Verkehrs auf ein Ziel senden. In SDN ist dieses Ziel oft der Controller oder die Switches, die an ihn berichten. Jeder neue oder ungewöhnliche Datenfluss kann den Controller zwingen, eine Entscheidung zu treffen und Regeln in den Switches zu aktualisieren. Während einer DDoS‑Flut können die Anzahl der Flows und der Steuerungsnachrichten stark ansteigen, die Ressourcen des Controllers überlasten und normale Nutzer blockieren. Frühere Erkennungswerkzeuge stützten sich häufig auf veraltete, nicht‑SDN‑spezifische Daten oder feste Schwellenwerte, weshalb sie mit neueren, raffinierteren Angriffen und den sich wandelnden Mustern moderner Netzverkehre Probleme hatten.

Ein realistisches Bild von Angriff und Normalbetrieb aufbauen

Um diese Lücken zu schließen, bauten die Forschenden eine eigene SDN‑Testumgebung statt vorhandene Alt‑Datensätze wiederzuverwenden. Mit einem weit verbreiteten Open‑Source‑SDN‑Controller (Ryu) und einem virtuellen Switch schufen sie ein einfaches, aber sorgfältig kontrolliertes Netzwerk, in dem sie sowohl Alltagsverkehr als auch mehrere Typen von DDoS‑Fluten (basierend auf TCP, UDP und ICMP) erzeugen konnten. Der Controller sammelte regelmäßig detaillierte Statistiken zu jedem Datenfluss und jedem Switch‑Port, etwa wie lange Flows dauerten, wie viele Pakete und Bytes durchgingen, wie viele Flows aktiv waren und wie viel Bandbreite jeder Port nutzte. Diese Messwerte wurden in 22 fokussierte Merkmale (Features) überführt, darunter neue Mittelwerte, die erfassen, wie viele Daten jeder Flow transportiert. Jeder Flow‑Datensatz wurde automatisch als harmlos oder bösartig gekennzeichnet, was zu einem mittelgroßen, SDN‑spezifischen Datensatz mit 99.225 Beispielen führte.

Ein kombiniertes Lernsystem zur Erkennung von Problemen

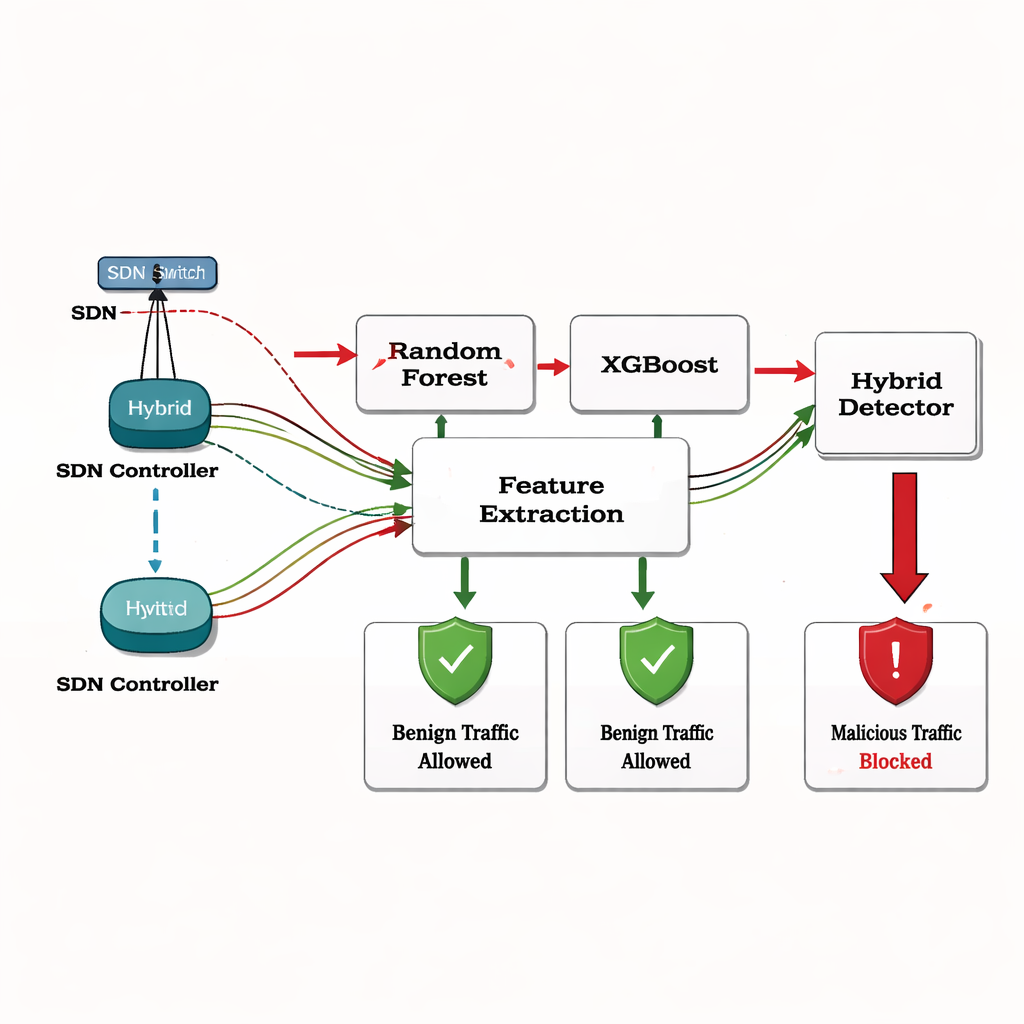

Mit diesem Datensatz verglich das Team eine Reihe von Methoden des maschinellen Lernens zur Klassifikation von Flows als normalen oder Angriffsverkehr. Sie stellten fest, dass einfache Modelle wie logistische Regression oder einfache Entscheidungsbäume viele der subtilen Muster in den Statistiken verfehlten. Zwei baumbasierte Ensemble‑Methoden—Random Forest und XGBoost—hoben sich hervor, da sie komplexe Zusammenhänge auf unterschiedliche Weise handhabten. Die Forschenden kombinierten diese dann zu einem Hybridmodell, das beide Methoden über eine Abstimmung das Ergebnis bestimmen lässt. Dieser gemeinsame Detektor erreichte eine Genauigkeit von 99,36 %, mit sehr wenigen Fehlalarmen und nahezu keinen übersehenen Angriffen. Tests mit Receiver‑Operating‑Characteristic‑(ROC‑)Kurven zeigten nahezu perfekte Leistungswerte, was bedeutet, dass das Modell Angriffsverkehr von normalem Verkehr über einen weiten Bereich von Einstellungen unterscheiden kann.

Von der Frühwarnung zur automatischen Abwehr

Über die Erkennung hinaus skizzieren die Autorinnen und Autoren, wie ein solches Modell direkt in einen SDN‑Controller integriert werden könnte. Während der Controller Live‑Statistiken sammelt, könnten diese in das trainierte Modell eingespeist werden und sobald ein Flow als bösartig erscheint, könnten sofort neue Regeln an die Switches gesendet werden, um diesen Verkehr zu verwerfen, zu drosseln oder zu blockieren. Obwohl diese Studie nur in einer kontrollierten Einzel‑Switch‑Umgebung mit synthetischem Verkehr getestet wurde, zeigt sie, dass sorgfältig gewählte SDN‑bewusste Merkmale kombiniert mit einem intelligenten hybriden Lernansatz DDoS‑Angriffe zuverlässig erkennen können, bevor reagiert werden muss. Für Nicht‑Fachleute lautet die Kernbotschaft: Die Kombination moderner Netzwerkarchitekturen mit ebenso modernen, datengetriebenen Abwehrmechanismen kann die Online‑Dienste, auf die wir angewiesen sind, widerstandsfähiger gegen großflächige Verkehrsfluten machen.

Zitation: Mahar, I.A., Aziz, K., Chakrabarti, P. et al. A hybrid machine learning approach for detecting DDoS attacks in software-defined networks. Sci Rep 16, 6533 (2026). https://doi.org/10.1038/s41598-026-35458-w

Schlüsselwörter: softwaredefiniertes Netzwerken, DDoS-Angriffe, maschinelles Lernen, Netzwerksicherheit, Verkehrserkennung