Clear Sky Science · de

Kombination aus quantenbasiertem Optimierer und Feature‑Pyramid‑Netzwerk zur Intrusion‑Erkennung in Cloud‑IoT‑Umgebungen

Intelligentere Schutzschilde für eine Welt verbundener Geräte

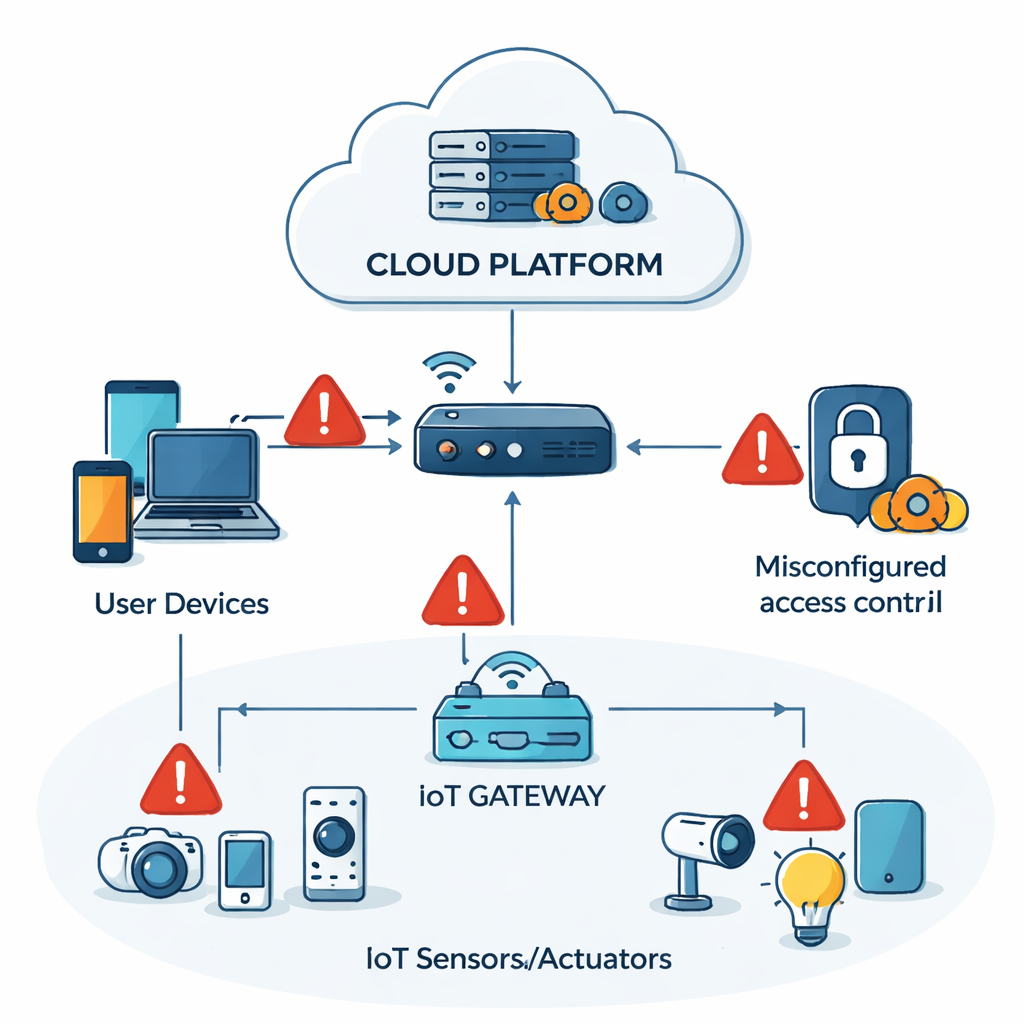

Von smarten Schlössern und Baby‑Monitoren bis zu Fabriksensoren und medizinischen Geräten kommunizieren heute Milliarden von Internet‑of‑Things (IoT)‑Geräten mit leistungsfähigen Cloud‑Servern. Dieser Komfort hat einen versteckten Preis: Angreifer können über winzige Geräte eindringen und sich in der Cloud ausbreiten, Daten stehlen oder Dienste lahmlegen. Dieses Papier stellt ein neues, KI‑gestütztes Verteidigungssystem vor, das solche Eindringlinge genauer erkennt und sich an schnell wechselnde Angriffsmethoden in modernen Cloud‑IoT‑Netzwerken anpassen kann.

Warum alltägliche Smart‑Geräte leichte Ziele sind

Die meisten IoT‑Geräte werden billig, klein und energieeffizient gebaut, nicht stark gesichert. Sie verwenden oft schwache Verschlüsselung und veraltete Firmware, während die Cloud‑Plattformen, die sie verwalten, viele Ein‑ und Durchgangspunkte bieten, die ein Angreifer ausnutzen kann. Ein in der Arbeit zitiertes reales Beispiel betrifft eine Sicherheitsverletzung 2023 in einer Hotelkette mit smarten Schlössern und HLK‑Sensoren: Hacker nutzten verwundbare Geräte aus und bewegten sich anschließend durch die Cloud‑Backend‑Infrastruktur, um den Betrieb in Dutzenden von Häusern zu stören. Traditionelle Intrusion‑Detection‑Systeme, die entweder nach bekannten Angriffssignaturen suchen oder grobe Anomalien erkennen, haben in diesem Umfeld Schwierigkeiten: Netzwerkverkehr ist hochdimensional, vermischt viele numerische und kategorielle Felder, und Angriffs‑Patterns entwickeln sich schnell. Infolgedessen verschmelzen subtile, mehrstufige Angriffe oft mit der normalen Hintergrundaktivität.

Netzwerkprotokolle in Bilder verwandeln, die die KI wirklich sehen kann

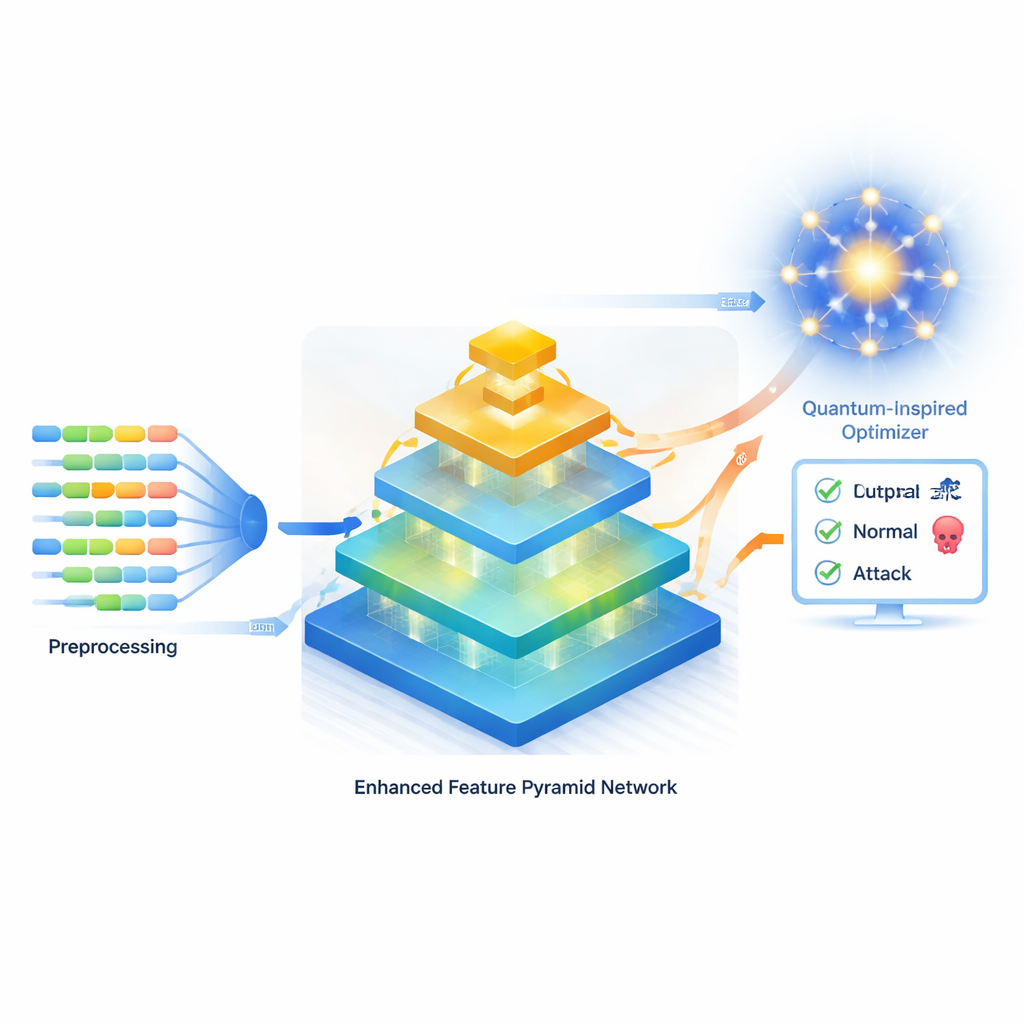

Die Autoren schlagen einen neuen Ansatz vor, der damit beginnt, rohe Netzwerklogs sorgfältig zu säubern und umzuformen. Kategorielle Felder wie Protokolltyp oder Dienstname werden in numerische Vektoren umgewandelt, während kontinuierliche Größen wie Paketgröße und Flussdauer normalisiert werden, sodass keine Messgröße das Lernen dominiert. Um damit umzugehen, dass reale Angriffe gegenüber normalem Verkehr selten sind, verwenden sie eine Technik namens SMOTE, um realistische synthetische Beispiele unterrepräsentierter Angriffs‑Klassen zu erzeugen und damit eine Verzerrung zugunsten der Mehrheitsklasse zu verringern. Entscheidend ist, dass sie diese tabellarischen Daten anschließend in strukturierte „Pseudo‑Bilder“ umordnen, sodass ein leistungsfähiges, vision‑orientiertes neuronales Netzwerk, ihr Enhanced Feature Pyramid Network (EFPN), Muster in mehreren Skalen analysieren kann, statt jedes Merkmal isoliert zu betrachten.

Eine mehrschichtige „Pyramide“, die Muster groß und klein liest

Das EFPN ist von Bilderkennungssystemen inspiriert, die sowohl feine Details als auch grobe Formen besonders gut erkennen. Im Kern steht ein Backbone ähnlich ResNet34, das eine Hierarchie von Feature‑Maps aufbaut. Ein Bottom‑Up‑Pfad erfasst zunehmend abstrakte Muster, während ein Top‑Down‑Pfad De‑Konvolution (eine intelligenterere Form des Upsamplings) nutzt, um feinere räumliche Details wiederherzustellen, die einfachere Methoden oft verwischen. Ein Deep Semantic Embedding‑Modul verschmilzt dann niedrigstufige, detailreiche Signale mit hochstufigen, kontextbewussten Informationen und bewahrt sowohl „Nahaufnahmen“ als auch „Weitwinkel“-Sichten des Verkehrs. Schließlich verarbeitet eine zweigleisige Fusionsstufe globale Muster und lokale Nuancen parallel — unter Verwendung spezialisierter Faltungen, die das Rezeptivfeld effektiv erweitern — bevor sie diese zu einer einzigen, kompakten Repräsentation zusammenführt, die für die Klassifikation verwendet wird.

Ideen aus Kinderzeichnungen und Quantenphysik entleihen

Das Netzwerk zu entwerfen ist nur die halbe Miete; das Abstimmen seiner vielen Regler — etwa Lernrate, Filtergrößen und Anzahl der Feature‑Maps — beeinflusst die Genauigkeit stark. Anstatt sich auf langsame Grid‑Search oder Standardoptimierer zu verlassen, führen die Autoren eine quantenverstärkte Metaheuristik namens Q‑CDDO (Quantum‑Enhanced Child Drawing Development Optimizer) ein. Sie ist lose inspiriert davon, wie sich Kinderzeichnungen entwickeln: frühe Kritzeleien, Nachahmen besserer Beispiele, ein entstehndes Gespür für Proportionen (verbunden mit dem Goldenen Schnitt), Kreativität und das Erinnern erfolgreicher Muster. Mathematisch wird dies in einer populationsbasierten Suche kodiert, die Kandidaten‑Hyperparameter-Sets erkundet und verfeinert. Der „quantenverstärkte“ Teil repräsentiert jeden Kandidaten als eine Zeichenfolge von Qubits in Superposition; indem Rotationsgatter angewendet werden, die von den bislang besten Lösungen geleitet werden, kann der Algorithmus den riesigen Suchraum breiter erkunden und trotzdem vielversprechende Regionen gezielt anpeilen.

Die neue Verteidigung in Prüfungen

Das vollständige EFPN–Q‑CDDO‑Framework wurde an zwei weit verbreiteten Benchmark‑Datensätzen evaluiert: CIC‑IDS‑2017, das ein konventionelles Unternehmensnetzwerk mit mehreren Angriffstypen nachbildet, und Bot‑IoT, das sich auf IoT‑artigen Botnet‑Verkehr konzentriert. Nach fünffacher Kreuzvalidierung und sorgfältiger Behandlung der Klassenungleichgewichte erzielte das System 96,3 % Genauigkeit auf CIC‑IDS‑2017 und 94,6 % auf Bot‑IoT und übertraf damit mehrere starke Baselines, darunter fortgeschrittene Deep‑Learning‑Hybride und andere metaheuristisch abgestimmte Modelle. Es zeigte auch höhere F1‑Scores — ein Gleichgewicht von Präzision und Recall — was auf weniger verpasste Angriffe und weniger Fehlalarme hindeutet. Ablationsstudien zeigten, dass beide Hauptkomponenten wichtig sind: Ein Upgrade einer Standard‑Feature‑Pyramide auf die erweiterte Version verbessert die Ergebnisse, und der Austausch herkömmlicher Optimierer durch Q‑CDDO steigert die Leistung zusätzlich und führt zu glatterer, schnellerer Konvergenz während des Trainings.

Was das für die Sicherung der vernetzten Welt bedeutet

Für Nicht‑Expertinnen und Nicht‑Experten lautet die wichtigste Erkenntnis, dass die Sicherung von Cloud‑IoT‑Systemen nicht allein stärkere Passwörter oder bessere Firewalls erfordert; es braucht intelligentere Mustererkennung, die komplexen, verrauschten Verkehr lesen kann, ohne Analysten mit Fehlalarmen zu überfluten. Indem rohe Netzwerklogs in bildähnliche Strukturen umgewandelt und eine multi‑skalige neuronale „Pyramide“ mit einer quanteninspirierten Abstimmungsstrategie kombiniert werden, liefert diese Arbeit einen Intrusion‑Detector, der sowohl genauer als auch anpassungsfähiger ist als viele bestehende Systeme. Zwar sind die hier verwendeten Quanten‑Effekte simuliert und basieren nicht auf echter Quantenhardware, doch die Ideen helfen dem Optimierer, aus engen lokalen Lösungen auszubrechen und bessere Einstellungen zu finden. Da sich IoT‑Rollouts weiter in Wohnungen, Städte und kritische Infrastrukturen ausdehnen, könnten Ansätze wie EFPN–Q‑CDDO ein wirkungsvoller Teil des unsichtbaren Sicherheitsgewebes werden, das diese vernetzten Umgebungen gegen sich ständig weiterentwickelnde Cyber‑Bedrohungen resilient hält.

Zitation: Hajlaoui, R., Shalaby, M., Alfilh, R.H.C. et al. Combination of quantum-based optimizer and feature pyramid network for intrusion detection in Cloud-IoT environments. Sci Rep 16, 7244 (2026). https://doi.org/10.1038/s41598-026-35242-w

Schlüsselwörter: Intrusion‑Erkennung, Cloud‑IoT‑Sicherheit, Tiefes Lernen, quanteninspirierte Optimierung, Netzwerkverkehrs‑Analyse