Clear Sky Science · de

Effizientes, nach Merkmalen geranktes Hybrid‑Framework zur Erkennung von Android‑IoT‑Malware

Warum Ihre smarten Geräte bessere Leibwächter brauchen

Von intelligenten Türklingeln und Fernsehern bis zu Fabriksensoren und vernetzten Autos laufen inzwischen Milliarden Geräte unter Android. Dieser Komfort hat einen versteckten Preis: Die Geräte werden zunehmend von Malware ins Visier genommen, die Daten stehlen, Nutzer ausspionieren oder ganze Netzwerke kapern kann. Dieses Papier stellt eine neue Methode vor, solche Angriffe schnell und effizient zu erkennen — selbst auf leistungsschwachen Geräten — und zeigt einen Weg zu sichereren Wohnungen, Krankenhäusern, Städten und Industrieanlagen.

Das wachsende Problem in Alltagsgeräten

Android ist für viele Internet‑of‑Things‑(IoT‑)Geräte zum Standardbetriebssystem geworden, weil es flexibel, offen und kostengünstig anzupassen ist. Dieselbe Offenheit macht es für Kriminelle attraktiv. Viele Android‑basierte Geräte haben keinen Virenschutz, verlassen sich auf nicht vertrauenswürdige App‑Shops und erhalten selten zeitnahe Sicherheitsupdates. Jüngste Bedrohungen — darunter große Botnets, die das Internet verstopfen, und Spyware, die stillschweigend Passwörter, Nachrichten und sogar biometrische Daten sammelt — zeigen, wie schnell sich Mobile‑ und IoT‑Malware weiterentwickelt. Traditionelle Abwehrmaßnahmen wie Signaturabgleich und einfache Berechtigungsprüfungen kommen kaum noch nach, besonders wenn Angreifer ihren Code verbergen oder ihr Verhalten dynamisch ändern.

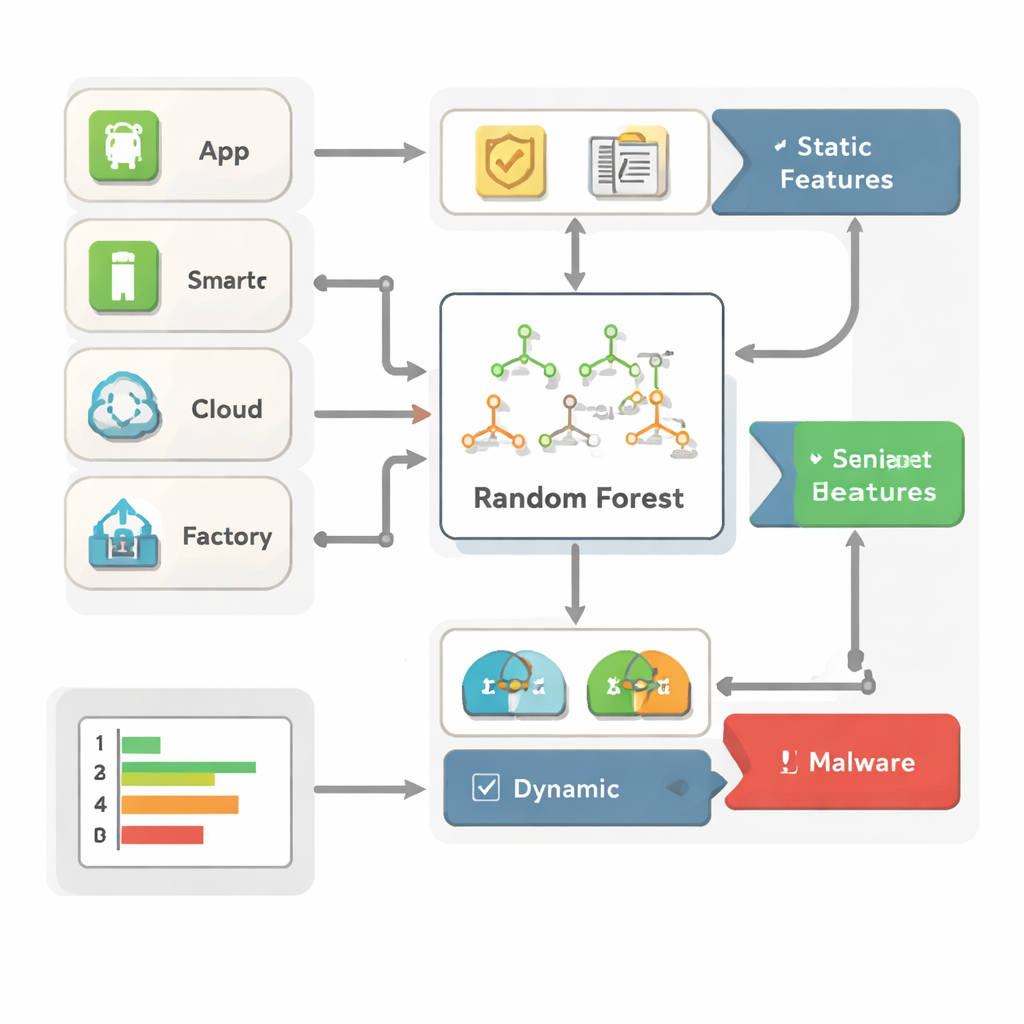

Apps gleichzeitig aus zwei Blickwinkeln betrachten

Die Autoren argumentieren, dass eine einzelne Sicht auf eine App nicht mehr ausreicht. Stattdessen kombinieren sie zwei sich ergänzende Perspektiven. Die erste, oft statische Analyse genannt, untersucht, worum eine App bittet und wie sie aufgebaut ist — ihre Berechtigungen, die angesprochenen Programmierschnittstellen und grundlegende Metadaten — ohne sie auszuführen. Die zweite, dynamische Analyse, beobachtet, was die App tatsächlich tut, wenn sie läuft: wie sie Speicher und CPU nutzt, welche Systemaufrufe sie tätigt und wie sie über das Netzwerk kommuniziert. Durch das Zusammenführen dieser beiden Hinweisarten kann das Framework sowohl offensichtliche Bedrohungen als auch subtilere, sich verändernde Malware aufspüren, die eine einzelne Methode täuschen könnte.

Einem Wald aus Entscheidungsbäumen beibringen, bösartiges Verhalten zu erkennen

Um diese reichhaltigen Hinweise in Entscheidungen zu verwandeln, verwendet das System ein maschinelles Lernverfahren namens Random Forest, das man sich als Menge einfacher Entscheidungsbäume vorstellen kann, die darüber abstimmen, ob eine App harmlos oder bösartig ist. Entscheidend ist, dass die Autoren nicht alle Rohdetails in dieses Modell einspeisen. Stattdessen bewerten sie Merkmale mit zwei Nützlichkeitsmaßen und behalten nur die informationsreichsten. Dieser Reduktionsschritt verkleinert die Datenmenge, die das Modell verarbeiten muss, beschleunigt die Erkennung und macht deutlicher, welche Signale — etwa bestimmte SMS‑Berechtigungen, verdächtige Netzwerkports oder ungewöhnliche Speicherprofile — seine Entscheidungen antreiben. Da Random Forests von Natur aus anzeigen, welche Eingaben am wichtigsten sind, können Sicherheitsexperten die Entscheidungen des Systems besser nachvollziehen und vertrauen.

Tests über verschiedene Angriffsarten und Datensätze hinweg

Das Framework wurde an vier bekannten Sammlungen von Android‑ und industriellen IoT‑Daten bewertet. Eine (Drebin) konzentriert sich auf App‑Berechtigungen und Code, eine andere (TUANDROMD) enthält detailliertere App‑Merkmale, eine dritte (CCCS‑CIC‑AndMal‑2020) verfolgt das Laufzeitverhalten von Apps und eine vierte (CIMD‑2024) protokolliert jahrelange Netzwerkaktivitäten realer Industrieanlagen. In den ersten drei erreicht das System auffallend hohe Genauigkeiten — rund 99 bis 100 Prozent — bei ebenso starker Präzision und Rückrufrate, was bedeutet, dass es Malware selten übersieht oder saubere Apps falsch klassifiziert. Es arbeitet zudem schnell und mit moderatem Speicherbedarf, was es für Edge‑Geräte geeignet macht, die keine schweren Deep‑Learning‑Modelle hosten können. Der industrielle Datensatz macht eine wichtige Einschränkung deutlich: Da harmlose Aktivitäten Angriffe bei weitem überwiegen, kann ein einfaches Modell zwar akkurat erscheinen und dennoch viele seltene, aber gefährliche Bedrohungen übersehen. Das unterstreicht die Notwendigkeit spezieller Techniken zum Umgang mit unausgeglichenen Daten.

Grenzen heute und wie sich das morgen verbessern lässt

Obwohl der vorgeschlagene Ansatz in mehreren Benchmarks sehr gut abschneidet, ist er weniger effektiv, wenn bösartiger Verkehr selten und vielfältig ist, wie in realen industriellen Netzwerken. Die Autoren geben offen zu, dass das Modell in solchen Fällen dazu neigt, die Mehrheitsklasse „sicher“ zu bevorzugen und kleinere Malware‑Familien zu übersehen. Sie schlagen vor, dies mit intelligenterem Sampling, kosten‑sensitivem Training und fortgesetzter Feature‑Entwicklung zu verbessern sowie Tests gegen geschickt getarnte Malware durchzuführen, die versucht, lernbasierte Systeme zu täuschen. Dennoch zeigt die Arbeit, dass ein sorgfältig gestaltetes, transparentes Modell nahezu weltspitzen Schutz liefern kann, ohne die hohen Kosten von Deep Learning — und damit einen praktikablen Bauplan zum Schutz der wachsenden Welt Android‑betriebener Dinge bietet.

Was das für die alltägliche Sicherheit bedeutet

Für Nicht‑Experten ist die Quintessenz einfach: Es ist möglich, Malware‑Abwehrmechanismen zu bauen, die sowohl intelligent als auch leichtgewichtig genug sind, um auf Alltagsgeräten zu laufen, und zugleich so klar, dass menschliche Experten ihr Verhalten prüfen können. Indem man zusammenbringt, was Apps behaupten tun zu wollen, und was sie in der Praxis tatsächlich tun, und sich auf die aussagekräftigsten Warnsignale konzentriert, macht dieses Framework Android‑basierte Telefone und Gadgets deutlich weniger attraktive Ziele. Mit weiterer Verfeinerung für stark unausgewogene, reale Daten könnten ähnliche Systeme Teil des unsichtbaren Sicherheitsnetzes werden, das unsere vernetzten Wohnungen, Krankenhäuser, Fabriken und Städte vor digitalen Eindringlingen schützt.

Zitation: Saeed, N.H., Hamza, A.A., Sobh, M.A. et al. Efficient feature ranked hybrid framework for android Iot malware detection. Sci Rep 16, 3726 (2026). https://doi.org/10.1038/s41598-026-35238-6

Schlüsselwörter: Android‑Malware, IoT‑Sicherheit, maschinelles Lernen, hybride Analyse, Random Forest