Clear Sky Science · de

Konstruktion mehrzuständiger chaotischer Systeme und Anwendungen zur Bildverschlüsselung

Warum das Vermischen von Bildern für Ihre Privatsphäre wichtig ist

Fotos und Videos fließen heute ständig über Telefone, Clouds und soziale Netzwerke — deshalb ist es entscheidend, sie vor neugierigen Blicken zu schützen. Konventionelle Verschlüsselungsverfahren wie AES funktionieren gut für Text und kleine Dateien, können aber bei den riesigen, farbigen Bildern, die den modernen Datenverkehr dominieren, langsam oder ineffizient sein. Dieser Artikel untersucht einen anderen Ansatz: die Nutzung der natürlichen Unvorhersagbarkeit chaotischer Systeme — mathematischer Modelle, die sich wie Turbulenzen oder Wetter verhalten — um schnellere, schwerer zu knackende Bildschlösser zu entwerfen.

Ein neuer Weg, digitale Unordnung zu erzeugen

Die Autoren stellen eine einfache Frage: Kann man stärkeren Chaos nicht durch völlig neue Gleichungen erzeugen, sondern durch sorgfältiges Anpassen bereits bekannter Modelle? Sie konzentrieren sich auf das klassische Lorenz‑System, ein Dreigleichungsmodell, das für seinen schmetterlingsförmigen Attraktor bekannt ist, und zeigen, dass sich sein wildes Verhalten durch das Verändern zweier Bausteine bereichern lässt. Erstens erhöhen sie jede interne Variable zu unterschiedlichen Potenzen, was die zeitliche Entwicklung des Systems dezent umformt. Zweitens fügen sie kleine konstante Verschiebungen — „kleine Parameter“ — zu diesen Variablen hinzu. Obwohl diese Änderungen auf dem Papier modest erscheinen, zeigen Simulationen, dass sie die Bewegung des Systems deutlich verändern, während es dennoch in einem voll chaotischen Zustand bleibt.

Erinnerung in das Chaos einbauen mit elektronischer „Tinte”

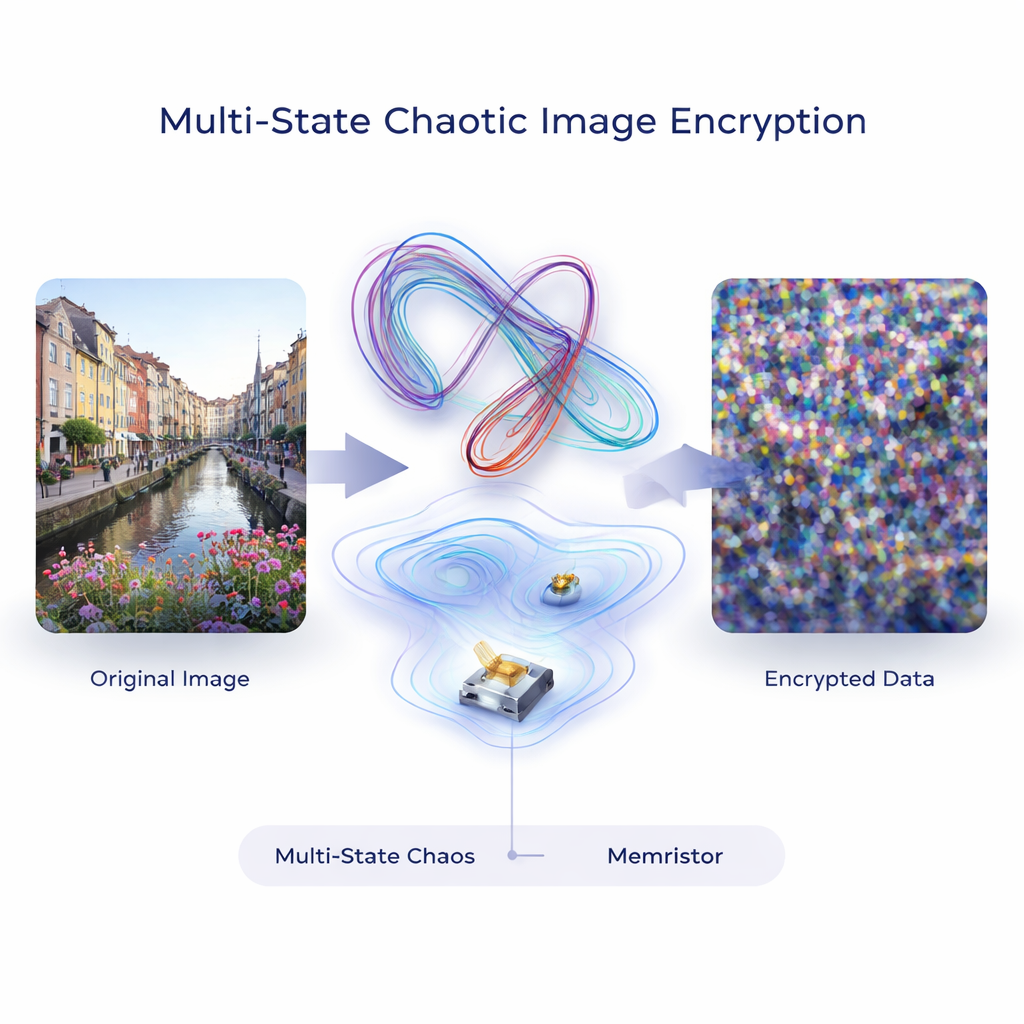

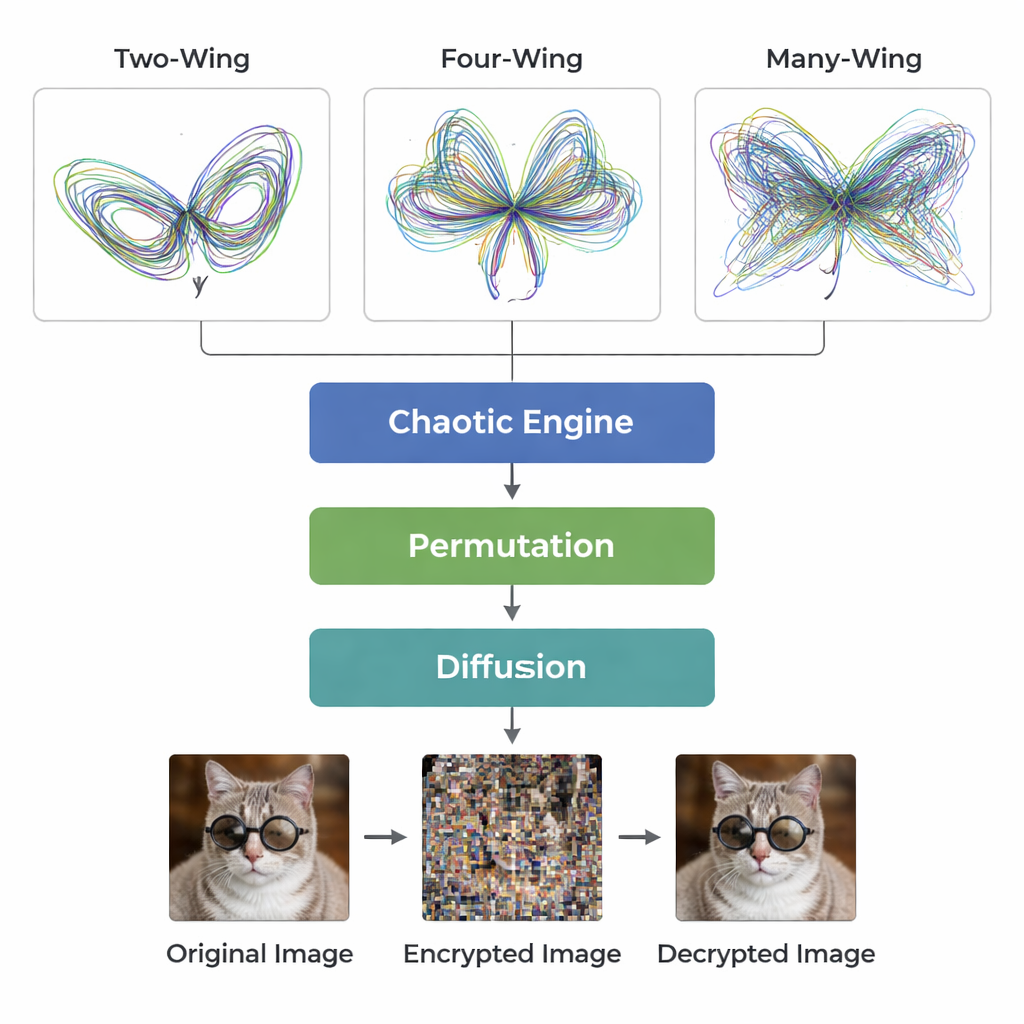

Um die Idee weiterzuführen, koppelt das Team das chaotische Modell an einen Memristor, ein elektronisches Bauelement, dessen Widerstand von seiner Vergangenheit abhängt — wie ein Leiter, der sich an die Ströme erinnert, die einst durch ihn flossen. Indem das zeitlich veränderliche Verhalten des Memristors zurück in die Gleichungen gespeist wird, entfalten sich die Trajektorien des Systems zu Multi‑Wing‑Mustern: Statt des klassischen zweiflügeligen „Schmetterlings“ kann das Modell vier, acht oder sogar sechzehn Flügel zeigen, je nachdem, wie stark der Memristor gekoppelt ist. Unterschiedliche Anfangsbedingungen oder Parameter formen diese Flügel neu, zerstören aber nicht das zugrundeliegende Chaos. Tests mit Lyapunov‑Exponenten und einer Diagnose namens SALI bestätigen, dass das System über viele Einstellungen hinweg hochsensitiv und unvorhersehbar bleibt — zwei Kennzeichen guter kryptographischer Zufälligkeit.

Sicherstellen, dass das Rezept in vielen Umgebungen funktioniert

Echte Signale weisen oft Gedächtnis und langreichweitige Effekte auf, daher prüfen die Autoren, ob ihre Konstruktion noch funktioniert, wenn sie über die gewöhnliche Analysis hinaus zur fraktionalen Analysis wechseln, die Ableitungen nicht ganzzahliger Ordnung erlaubt. Indem sie ihre Gleichungen in diesem Rahmen neu formulieren und mit spezialisierten numerischen Methoden simulieren, beobachten sie erneut robuste Multi‑Wing‑chaotische Bewegungen. Sie übertragen die gleiche Designstrategie außerdem auf zwei andere bekannte Modelle, das T‑System und das Liu‑System. In jedem Fall erzeugt die Kombination aus Umformung der Zustandsvariablen, kleinen Parametern und memristorähnlichen Termen reichhaltige chaotische Attraktoren. Das deutet darauf hin, dass ihre Methode nicht an eine einzelne Gleichung gebunden ist, sondern ein allgemeines Rezept zur Erzeugung komplexen Chaos bietet.

Vom wirbelnden Mathematikmodell zu stärkeren Bildschlössern

Aufbauend auf diesem chaotischen Motor entwerfen die Autoren ein komplettes Bildverschlüsselungsschema. Das chaotische System erzeugt lange Folgen scheinbar zufälliger Zahlen, die in zweidimensionale Karten umgesetzt werden, die die Zeilen und Spalten eines Bildes vertauschen (Permutation) und anschließend die Pixelwerte ändern (Diffusion). Weil winzige Veränderungen der Anfangsbedingungen die chaotische Folge drastisch verändern, ist der effektive Schlüsselraum riesig — in der Größenordnung von 2^172 möglichen Schlüsseln — und damit weit außerhalb der Reichweite einfacher Brute‑Force‑Angriffe. Tests an Standardfarbfotografien zeigen, dass die verschlüsselten Bilder wie gleichförmiges Rauschen aussehen, mit flachen Histogrammen, hoher Informationsentropie nahe dem theoretischen Maximum und nahezu keiner Korrelation benachbarter Pixel.

Widerstandsfähig gegen Rauschen und Angriffe

Das Team untersucht auch, wie sich ihr System unter realistischen Störungen verhält. Wenn zufälliges „Salt‑and‑Pepper“‑Rauschen oder große geschwärzte Bereiche in die verschlüsselten Bilder eingefügt werden, bewahren die entschlüsselten Ergebnisse trotzdem erkennbaren Inhalt, und die Qualitätswerte verschlechtern sich allmählich, anstatt zusammenzubrechen. Statistische Tests wie Chi‑Quadrat‑Analysen und Messungen, wie stark sich der Geheimtext ändert, wenn ein einzelnes Pixel im Originalbild modifiziert wird, weisen alle auf starke Widerstandsfähigkeit gegen gängige kryptanalytische Strategien hin. Kurz gesagt: Das Schema ist zugleich sensibel genug, um Angreifer zu vereiteln, und robust genug, um Datenverlust und Störungen zu tolerieren.

Was das für die alltägliche Sicherheit bedeutet

Für Nicht‑Spezialisten ist die Kernaussage, dass dieselbe Art von empfindlichem, Schmetterlingseffekt‑Chaos, das Wettervorhersagen prägt, auch gezielt konstruiert und genutzt werden kann, um digitale Bilder zu schützen. Durch systematisches Feinabstimmen bestehender chaotischer Modelle mit kleinen Parameteränderungen, Variablenumformungen und gedächtnisähnlichen Komponenten schaffen die Autoren eine flexible Familie chaotischer Generatoren und zeigen, wie einer davon in einen effizienten Bildcipher verwandelt werden kann. Ihre Tests deuten darauf hin, dass dieser Ansatz visuelle Informationen extrem gut verbergen kann, dabei schnell genug für den praktischen Einsatz bleibt und somit einen vielversprechenden Weg zu künftigen Verschlüsselungswerkzeugen für die massenhaften Bildströme des digitalen Zeitalters eröffnet.

Zitation: Wang, X., Wu, H., Yan, A. et al. Construction of multi-state chaotic systems and applications to image encryption. Sci Rep 16, 5518 (2026). https://doi.org/10.1038/s41598-026-35222-0

Schlüsselwörter: chaotische Bildverschlüsselung, Multi‑Wing‑Attraktor, Memristor, chaos fraktionaler Ordnung, Informationssicherheit