Clear Sky Science · de

Blockchain-gestütztes Identitätsmanagement für IoT: Eine mehrschichtige Verteidigung gegen gegnerische KI

Warum der Schutz vernetzter Geräte jetzt neue Methoden braucht

Wohnhäuser, Krankenhäuser, Fabriken und Städte füllen sich mit internetfähigen Geräten – von Smart Locks und Kameras bis zu medizinischen Sensoren und Energienetzsteuerungen. Diese Geräte arbeiten oft unauffällig im Hintergrund, aber wenn ihre Identitäten gefälscht oder gestohlen werden, können Kriminelle oder feindliche Staaten Türen öffnen, Geräte kapern oder Dienste abschalten. Dieser Beitrag untersucht einen neuen Ansatz, um das "Wer ist wer" im Internet der Dinge (IoT) mit Blockchain und fortgeschrittener Kryptographie zu schützen und so zunehmend raffinierter werdenden KI-Angriffen vorauszubleiben.

Was an heutigen Vertrauenssystemen schiefgeht

Die meisten vernetzten Geräte verlassen sich heute auf zentrale Autoritäten, etwa Zertifikatsserver, um ihre Identität nachzuweisen. Wird einer dieser zentralen Knoten kompromittiert, kann ein Angreifer große Mengen von Geräten gleichzeitig imitieren. Gleichzeitig können KI-Werkzeuge – insbesondere generative Modelle – biometrische Signale und Verhaltensmuster fälschen, die fast echt wirken, Gesichts- oder Herzschlagscanner täuschen und sogar Tipp- oder Mausbewegungen nachahmen. Die Autoren stellen fest, dass mehr als vier von fünf IoT-Systemen weiterhin anfällig für solche fortschrittlichen Tricks sind. Sie heben außerdem hervor, dass viele bestehende Blockchain-"Smart Contracts", die kleinen Programme, die Aktionen auf einer Blockchain automatisieren, versteckte Fehler enthalten, die von KI-gestützten Angreifern ausgenutzt werden könnten.

Ein gemeinsames, manipulationssicheres Telefonbuch für Geräte aufbauen

Das vorgeschlagene System ersetzt die einzelne Zentralinstanz durch ein gemeinsames Hauptbuch auf Basis der Blockchain-Technologie. Jedes IoT-Gerät erzeugt ein kryptografisches Schlüsselpaar, und nur eine Einweg-verschlüsselte Version (ein Hash) seines öffentlichen Schlüssels wird als dauerhafte ID in der Kette gespeichert. Das macht den Identitätseintrag manipulationsresistent und extrem schwer zu fälschen. Bevor ein Gerät akzeptiert wird, muss es einen Liveness-Test bestehen – also zeigen, dass sein biometrisches Signal oder eine andere physische Signatur tatsächlich von einem realen, anwesenden Gerät stammt und nicht aus einem generativen Modell – und dann auf datenschutzwahrende Weise beweisen, dass es den passenden privaten Schlüssel besitzt. Ein Gremium unabhängiger Prüfer checkt diesen Beweis und stimmt darüber ab, ob das Gerät zugelassen wird, sodass keine einzelne Partei heimlich gefälschte Geräte ins System schleusen kann.

Smart Contracts, Lernen und Verhalten in die Verteidigung einbinden

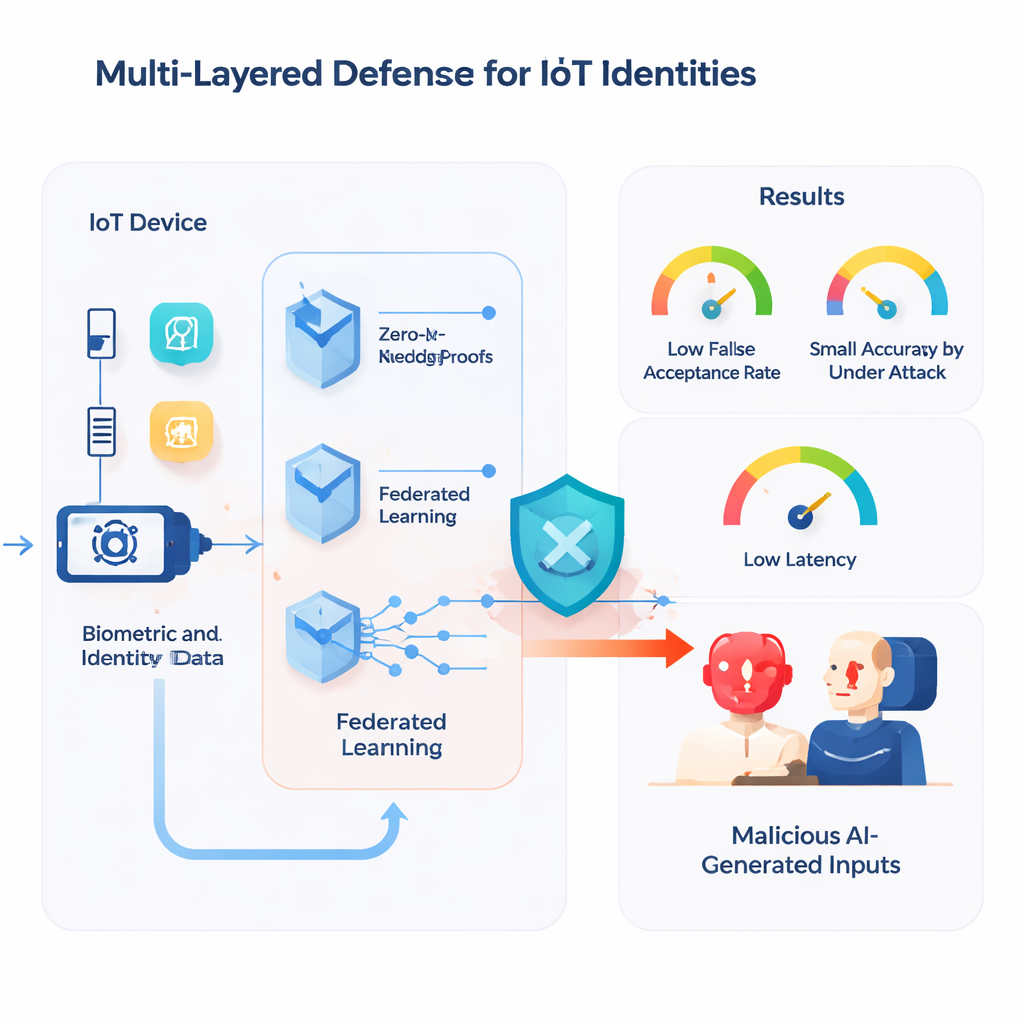

Auf dieser Identitätsschicht liegen Smart Contracts, die Gerätelebenszyklen automatisch verwalten: Registrierung, Verifikation, Widerruf und Zugangskontrolle. Diese Verträge sind so geschrieben, dass sie strengen, formal geprüften Regeln folgen, damit etwa ein Gerät nicht zweimal unter verschiedenen Tarnungen registriert werden kann. Um Angriffe mit KI zu verhindern, die versuchen, geteilte Machine-Learning-Modelle zu korrumpieren, nutzt das System eine robuste Form des föderierten Lernens: Geräte trainieren Modelle lokal und senden nur Updates, die dann von einem Algorithmus gefiltert werden, der verdächtige Beiträge verwirft. Die Autoren integrieren außerdem Verhaltensbiometrie auf Benutzerschnittstellenebene und lernen typische Tipp- und Mausmuster einer Person. Weicht das Live-Verhalten zu stark vom gelernten Profil ab, kann das System zusätzliche Authentifizierung verlangen oder den Zugriff blockieren und so Deepfake-basierte Phishing-Angriffe abwehren.

Wallets und Software unter Druck ehrlich halten

Da Nutzer über digitale Wallets und Webschnittstellen mit dem System interagieren, erhalten auch diese Komponenten zusätzlichen Schutz. Sensible Aktionen, wie der Widerruf eines kritischen Geräts oder das Ändern von Zugangsdaten, erfordern Schwellen-Signaturen – mehrere vertrauenswürdige Parteien müssen jeweils eine Teilzustimmung hinzufügen, bevor die Blockchain die Transaktion akzeptiert. Ein eingebettetes KI-Modell beobachtet ungewöhnliche Muster bei Transaktionsgebühren oder Aktivitätsausbrüchen, die auf Bots oder automatisierten Betrug hindeuten könnten. Im Hintergrund testen die Autoren ihre Smart Contracts in einer simulierten Blockchain-Umgebung, die reale Bedingungen nachbildet, und bombardieren sie dann mit automatisch erzeugten "merkwürdigen" Eingaben, um seltene Fehler oder Schwachstellen vor der Bereitstellung aufzudecken.

Wie gut der mehrschichtige Schutz gegen KI-Angreifer standhält

Das Team baute einen funktionierenden Prototyp mit Ethereum-Tools, einem React-basierten Frontend und populären Wallets wie MetaMask. Anschließend führten sie eine Reihe adversarieller Tests durch. KI-generierte biometrische Fälschungen wurden eingesetzt, um gefälschte Geräte durch die Registrierung zu schleusen, Machine-Learning-Modelle wurden absichtlich vergiftet, und gezielt konstruierte Transaktionen versuchten, Wallet-Schutzmechanismen zu umgehen. In diesen Experimenten hielt das System die False-Acceptance-Rate für gefälschte Biometrie bei nur 0,07 %, begrenzte den Modell-Genauigkeitsverlust durch Poisoning auf etwa 1,5 % und verifizierte datenschutzwahrende Beweise in rund 142 Millisekunden auf moderater Edge-Hardware – schnell genug für viele Echtzeit-IoT-Anwendungen. In ihren Testszenarien wurden keine betrügerischen Transaktionen akzeptiert, und formale Werkzeuge bestätigten, dass zentrale Vertragsregeln, wie das Verhindern doppelter Registrierungen, in allen untersuchten Fällen eingehalten wurden.

Was das für den vernetzten Alltag bedeutet

Kurz gesagt zeigt die Studie, dass es möglich ist, Milliarden von kostengünstigen Geräten einen verlässlicheren "Pass" zu geben, den KI-gestützte Betrüger nur schwer fälschen können, ohne das System in die Knie zu zwingen. Durch die Kombination der geteilten Aufzeichnung der Blockchain, mathematischer Nachweistechniken, die Geheimnisse verbergen, sorgfältiger Prüfung von automatisiertem Code und intelligenterem Umgang mit Verhalten und Lernen entwerfen die Autoren ein praktikables Konzept, um IoT-Ökosysteme sicherer und widerstandsfähiger zu machen. Da Angreifer vermehrt auf KI setzen, könnten Verteidigungen wie dieses mehrschichtige Identitätsframework zum Eckpfeiler für die Absicherung von allem werden – von Heimgeräten über Krankenhausausrüstung bis hin zu nationaler Infrastruktur.

Zitation: Usama, M., Aziz, A., Alasbali, N. et al. Blockchain-enabled identity management for IoT: a multi-layered defense against adversarial AI. Sci Rep 16, 4371 (2026). https://doi.org/10.1038/s41598-026-35208-y

Schlüsselwörter: Sicherheit im Internet der Dinge, Blockchain-Identität, gegnerische KI, Null-Wissens-Beweise, föderiertes Lernen