Clear Sky Science · de

Digitale Wasserzeichen zur Verschleierung und Authentifizierung von virtuellen Physically Unclonable Function‑Daten

Warum versteckte Markierungen in Daten wichtig sind

Tagtäglich senden Milliarden kleiner Geräte – Smart Meter, Sensoren, Kameras und Wearables – stillschweigend Daten über die Luft. Wenn ein Angreifer mithört oder aufgezeichnete Signale wiederholt, kann er sich als Ihr Gerät ausgeben und sich ins Netzwerk einschleusen. Dieses Papier untersucht einen neuen Weg, solche winzigen Geräte zu schützen, indem es eine unsichtbare „Marke“ in die für Identitätsprüfungen gesendeten Daten einbettet und so ein zusätzliches Schloss an die Tür hängt, ohne sperrige Hardware oder rechenintensive Verfahren hinzuzufügen.

Ein digitaler Fingerabdruck für jedes kleine Gerät

Viele sichere Systeme beruhen bereits auf einer Art digitalem Fingerabdruck, der als Physically Unclonable Function (PUF) bezeichnet wird. Eine PUF nutzt winzige, unkontrollierbare Abweichungen in der Elektronik eines Geräts, um Antworten zu erzeugen, die extrem schwer zu kopieren sind. Wenn ein Server eine Challenge — eine Art Frage — sendet, antwortet das Gerät mit einer Reaktion, die durch seine einzigartige Schaltung geprägt ist. Das Abgleichen von Challenge‑Antwort‑Paaren erlaubt dem Server, echte Geräte von Betrügern zu unterscheiden. Klassische PUFs benötigen jedoch spezielle Hardware, altern mit der Zeit und lassen sich von findigen Angreifern dennoch analysieren und nachahmen. Um diese Einschränkungen zu umgehen, entwickelten die Autoren zuvor eine „virtuelle PUF“ (VPUF) mithilfe eines neuronalen Netzes: Software, die das unvorhersehbare Verhalten einer echten PUF nachahmt, während sie auf gewöhnlicher, kostengünstiger Hardware läuft.

Bedrohungen in der Luft zwischen Gerät und Server

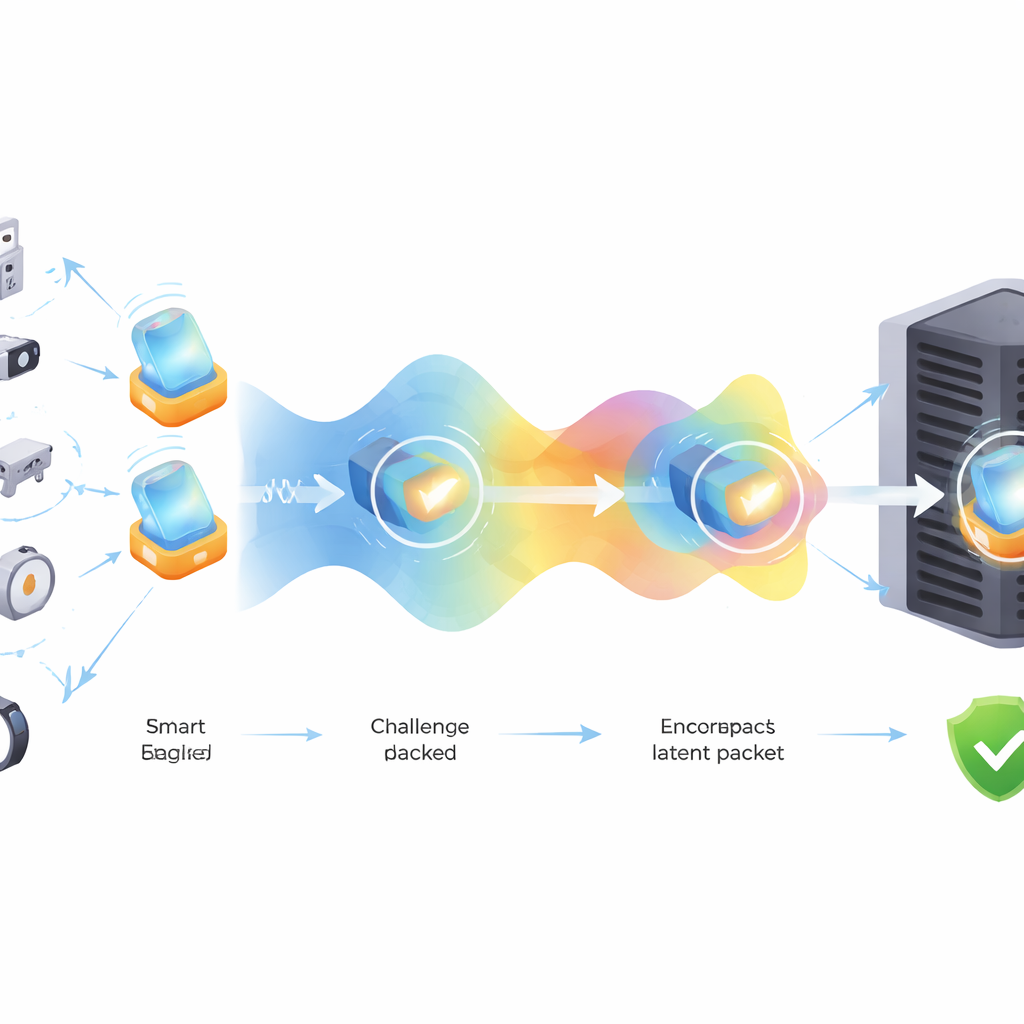

Selbst mit einer VPUF bleibt ein Schwachpunkt: die Nachrichten, die durch den drahtlosen Kanal fliegen. In dem hier verwendeten Split‑Learning‑Design wandelt ein Encoder auf dem Gerät jede Challenge in einen kompakten internen Code um, eine sogenannte latente Repräsentation, und sendet nur diesen Code an einen Decoder auf dem Server. Das verbirgt bereits Rohdaten, doch wenn ein Lauscher genügend dieser Codes aufzeichnet, könnte er das System rückentwickeln oder einfach alte Codes wiederholen, um den Server zu täuschen. Die Herausforderung besteht darin, diese Zwischen‑Codes so zu schützen, dass abgefangene Signale für Außenstehende nutzlos sind, der Server aber dennoch schnell und zuverlässig authentifizieren kann.

Ein bewegliches Geheimnis im Signal verstecken

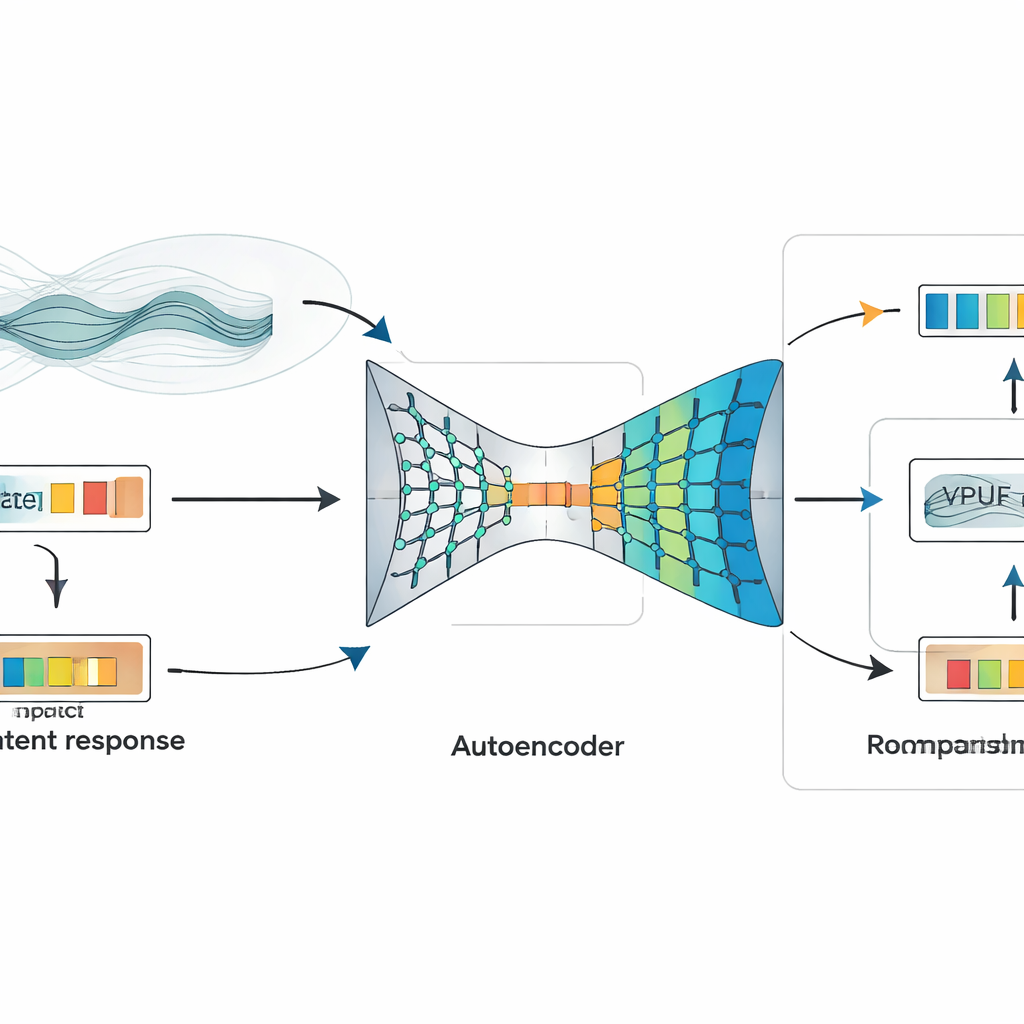

Die Kernidee der Arbeit besteht darin, vor dem Verlassen des Geräts eine zusätzliche, sinnvolle Markierung — ein digitales Wasserzeichen — in den latenten Code der VPUF einzubetten. Statt eines festen, bedeutungslosen Musters wird das Wasserzeichen aus den Eigenheiten des Funkkanals selbst abgeleitet. Drahtlossignale werden beim Reisen reflektiert, gestreut und gedämpft; Ingenieure beschreiben dies mit Modellen der „Rayleigh‑Fading“. Die Autoren simulieren dieses Fading mit einem Standardmodell und speisen die resultierenden Signalvariationen in einen Autoencoder, ein neuronales Netz, das lernt, Daten in einen kompakten internen Code zu komprimieren. Dieser komprimierte Code wird zum Wasserzeichen. Das Gerät verbindet dieses Wasserzeichen anschließend mit der latenten Antwort der VPUF mithilfe eines weiteren leichten Autoencoders und erzeugt so einen einzigen wasserzeichenverseuchten Code, der über die Luft gesendet wird.

Zwei Schlösser, ein leichtgewichtiges Design

Auf der Serverseite entwirrt ein passendes Netzwerk den wasserzeichenverseuchten Code und trennt ihn wieder in eine vorhergesagte VPUF‑latente Antwort und ein geschätztes Wasserzeichen. Die vorhergesagte Antwort durchläuft den VPUF‑Decoder, um die erwartete Antwort auf die ursprüngliche Challenge zu liefern. Parallel dazu wird das extrahierte Wasserzeichen mit dem verglichen, was der Server aus seiner Sicht der Kanalbedingungen erwartet. Nur wenn beide Teile — die VPUF‑Antwort und das Wasserzeichen — übereinstimmen, akzeptiert das System das Gerät. In Tests hielt diese zusätzliche Verarbeitung die Authentifizierungsgenauigkeit bei etwa 99 Prozent, zeigte nahezu perfekte Wiederherstellung des Wasserzeichens unter normalen Bedingungen und widerstand zufälligen Versuchen, ein gültiges Wasserzeichen selbst nach zehntausend Versuchen zu fälschen.

Balance zwischen Stärke, Tarnung und Kosten

Die Autoren untersuchen außerdem, wie das Verfahren sich unter Rauschen verhält, um Angreifer zu simulieren, die Übertragungen stören wollen, um das Wasserzeichen zu löschen oder zu verwirren. Das System bleibt bis zu moderaten Rauschpegeln zuverlässig, danach sinkt die Wiederherstellungsrate des Wasserzeichens, während die Gesamt‑Authentifizierungsgenauigkeit hoch bleibt. Das spiegelt eine bewusste Entscheidung wider: Die Methode ist auf geringe Rechenkosten und starke Identitätsprüfungen ausgelegt, nicht auf maximalen Widerstand gegen extreme Störungen. Da alles innerhalb kompakter neuronaler Netze auf kleinen Codes passiert, passt der Ansatz in die engen Speicher‑ und Energiebudgets vieler Internet‑der‑Dinge‑Geräte.

Was das für sicherere vernetzte Geräte bedeutet

Einfache Worte: Die Arbeit zeigt, dass es möglich ist, ein bewegliches, umgebungsabhängiges Geheimnis in die bereits komprimierten Identitätsdaten einzubetten, die kleine Geräte zur Authentifizierung senden. Diese versteckte Markierung verschleiert das Signal für Lauscher und bietet dem Server eine zweite, unabhängige Prüfmöglichkeit, wer kommuniziert. Das Ergebnis ist eine flexible, softwarebasierte Sicherheitsschicht, die auf bescheidener Hardware laufen kann und das Abhören, Wiedergeben und Kopieren deutlich erschwert. Zwar sind weitere Tests in realen Umgebungen nötig, insbesondere gegen stärkere Angriffe, doch dieser Ansatz der Wasserzeichen im latenten Raum weist den Weg zu vertrauenswürdigeren Netzwerken kleiner, kostengünstiger Geräte.

Zitation: Khan, R., Saleh, H., Mefgouda, B. et al. Digital watermarking for virtual physically unclonable function data concealment and authentication. Sci Rep 16, 10472 (2026). https://doi.org/10.1038/s41598-026-35159-4

Schlüsselwörter: IoT‑Sicherheit, digitale Wasserzeichen, Geräteauthentifizierung, neuronale Netze, Drahtloskanäle