Clear Sky Science · de

Ein Datensatz, der in realen industriellen Steuerungssystemen zur Erkennung von Netzwerkangriffen gesammelt wurde

Warum verdeckte Angriffe auf Fabriknetzwerke auch Sie betreffen

Strom, sauberes Wasser und hergestellte Güter hängen von unsichtbaren Rechnern ab, die leise Pumpen, Turbinen und Ventile steuern. Wenn diese industriellen Steuerungssysteme zur Steigerung von Effizienz und „Intelligenz“ an größere Netzwerke angeschlossen werden, übernehmen sie zugleich die gleichen Cyberrisiken wie Büro-PCs oder Heimrouter. Dieses Paper stellt ICS-NAD vor, eine große, realistische Sammlung von Netzwerkdaten aus realen Industrieanlagen, die Forschenden helfen soll, Cyberangriffe zu erkennen und zu stoppen, bevor sie das tägliche Leben stören.

Moderne Fabriken sind nicht länger abgeschottet

Früher waren industrielle Steuerungssysteme physisch isoliert und hatten kaum oder keinen Internetanschluss. Im Zuge von Industrie 4.0 verbinden Unternehmen diese Systeme inzwischen, um Anlagen aus der Ferne zu überwachen, Leistung zu analysieren und Künstliche Intelligenz anzuwenden. Die Kehrseite ist, dass Angreifer ebenfalls über diese digitalen Wege eindringen können. Weltweit haben ernste Vorfälle bereits Energie-, Wasser- und andere kritische Dienste getroffen, was zeigt, wie hoch die Einsätze sind. Um Eindringlinge früh zu entdecken, braucht es gute Trainingsdaten für Sicherheitstools, doch die vorhandenen Datensätze sind oft klein, künstlich oder enthalten nicht die richtigen Angriffstypen und Kennzeichnungen.

Ein lebensechteres Bild industrieller Netzwerke zeichnen

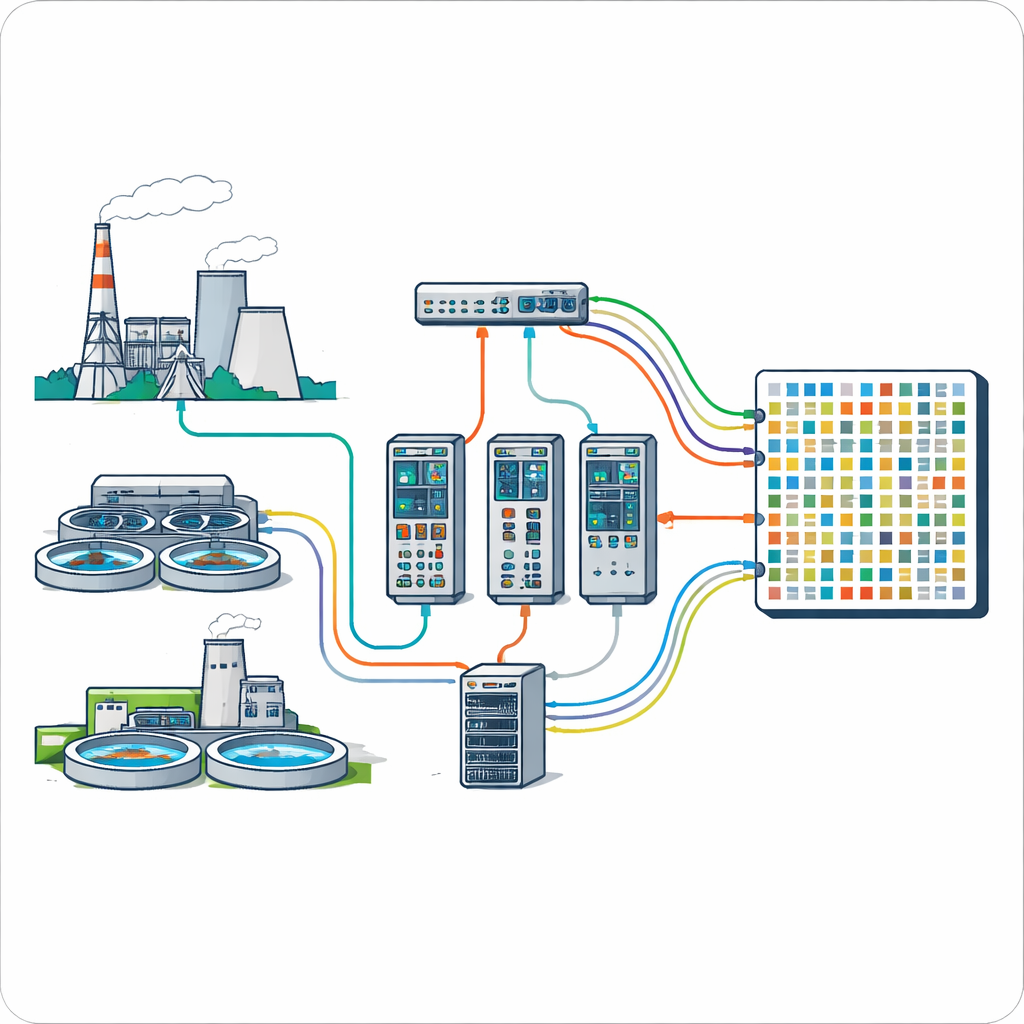

Die Autorinnen und Autoren schließen diese Lücken mit ICS-NAD, einem Benchmark-Datensatz, der an einem großen Testgelände aufgezeichnet wurde, das reale Industrieumgebungen nachbildet. Der Standort umfasst zehn Marken industrieller Steuerungen und zehn verschiedene Prozessaufbauten; für den Datensatz konzentrieren sie sich auf drei bekannte Marken, die in einem Wärme-Kraftwerksmodell und einem Kläranlagenmodell eingesetzt werden. Jede Marke nutzt ein anderes, weit verbreitetes Industrieprotokoll, das Nachrichten unverschlüsselt überträgt, sodass die Forschenden feingranulare Details der Gerätekommunikation beobachten können. Der Netzwerkverkehr wird direkt an Switches erfasst, während Bedienoberflächen Befehle an speicherprogrammierbare Steuerungen senden, die wiederum Pumpen, Heizungen und andere Ausrüstung antreiben.

Viele Wege, ein System zu stören, erfassen

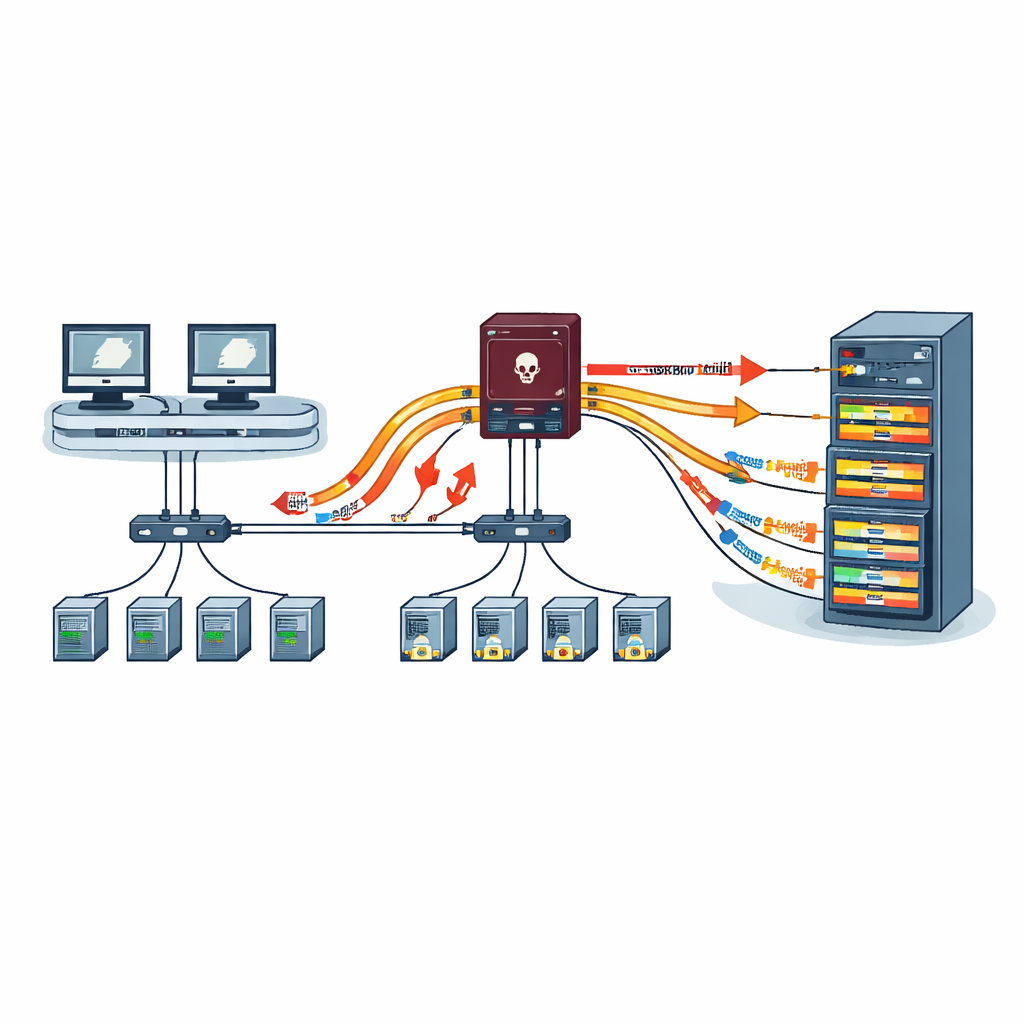

Um die Vielfalt realer Bedrohungen abzubilden, enthält ICS-NAD 20 gängige Angriffstypen, die in vier Familien gruppiert sind. Aufklärungsangriffe scannen unauffällig nach aktiven Geräten und offenen Ports. Denial-of-Service- und Distributed-Denial-of-Service-Angriffe fluten das Netzwerk mit Paketen, um Geräte zu überlasten, sodass legitime Befehle verzögert oder verworfen werden. False-Data-Injection-Angriffe fälschen Nachrichten und Antworten, um Steuerungen oder Operatoren in die Irre zu führen, während Man-in-the-Middle-Angriffe zwischen Geräten stehen und den Verkehr auf dem Weg verändern. Für jedes Szenario zeichnen die Forschenden nicht nur die Rohpakete, sondern auch Beginn und Ende jedes Angriffs auf und wenden dann eine zweistufige Kennzeichnungsmethode an, die diese Zeitprotokolle mit angriffsspezifischen Regeln kombiniert. So entstehen klare Labels, die anzeigen, ob ein beobachteter Flow harmlos ist oder zu einem bestimmten Angriff gehört.

Verkehrsmuster vor und während eines Angriffs sehen

Über das bloße Protokollieren von Paketen hinaus extrahiert das Team 60 beschreibende Merkmale aus dem Verkehr, etwa wie viele Pakete in jede Richtung fließen, wie groß sie sind und wie schnell sie eintreffen. Diese Merkmale erfassen sowohl grobe Trends über die Zeit als auch feine Details innerhalb einzelner Pakete. Anhand des Verkehrs eines der Steuerungssysteme zeigen sie, wie ein intensiver Flood-Angriff den Kommunikationsrhythmus verändert: Paketstöße werden schärfer, Spitzen höher und Leerlaufphasen kürzer — all das lässt sich durch statistische Kennzahlen erfassen. Diese reichhaltigere Sicht hilft Algorithmen, natürliche Schwankungen industrieller Aktivität von verdächtigen Spitzen, die durch einen Eindringling verursacht werden, zu unterscheiden.

Den Datensatz mit Lernmaschinen auf die Probe stellen

Um zu zeigen, dass ICS-NAD praktisch einsetzbar ist, verwenden die Autorinnen und Autoren den Datensatz zum Trainieren und Bewerten von zehn verschiedenen Methoden des maschinellen und tiefen Lernens, von klassischen Entscheidungsbäumen und k-nächste-Nachbarn-Schemata bis hin zu modernen Boosted Trees und neuronalen Netzen. Nach grundlegender Bereinigung und Skalierung wählen sie automatisch eine kleine Menge der informativsten Merkmale aus, die überwiegend mit Größe und Inhalt von Verkehrsflows zusammenhängen. Selbst mit nur vier Merkmalen pro Modell erreichen die meisten Methoden hohe Werte bei der Erkennung von Angriffen in allen vier Angriffsgruppen, oft über 90 Prozent bei Genauigkeit, Recall, Präzision und F1-Score. Das deutet darauf hin, dass ICS-NAD genug Vielfalt und Realismus bietet, damit Forschende fortgeschrittene Detektionswerkzeuge entwickeln und vergleichen können.

Was das für sicherere Infrastruktur bedeutet

Einfach gesagt ist ICS-NAD wie ein detaillierter Flugschreiber für Fabriknetzwerke: Er zeichnet auf, wie reale industrielle Systeme unter normalen Bedingungen und unter verschiedenen Arten von Cyberangriffen agieren. Weil der Datensatz groß, vielfältig und offen verfügbar ist, bietet er Sicherheitsforschenden, Ingenieurinnen und Ingenieuren sowie Studierenden einen gemeinsamen Prüfstand, um bessere Alarme für kritische Infrastrukturen zu entwickeln. Während Versorgungsunternehmen und Fabriken immer mehr ihrer Anlagen vernetzen, werden Datensätze wie ICS-NAD entscheidend dafür sein, rohe Netzwerkkommunikation in Frühwarnsysteme zu verwandeln, die helfen, das Licht an, den Wasserhahn geöffnet und die Produktionslinien am Laufen zu halten.

Zitation: Zhou, X., Cheng, Z., Wang, C. et al. A dataset collected in real-world industrial control systems for network attack detection. Sci Data 13, 399 (2026). https://doi.org/10.1038/s41597-026-06738-x

Schlüsselwörter: industrielle Steuerungssysteme, Erkennung von Cyberangriffen, Netzwerk-Intrusionsdatensatz, Sicherheit kritischer Infrastrukturen, Sicherheit im maschinellen Lernen