Clear Sky Science · ar

شبكة وصول توزيع مفاتيح كمومية مبنية على OFDM تصل إلى حدود نيكويست

لماذا تهم الأسرار المقاومة للمستقبل

في كل مرة تتسوق فيها عبر الإنترنت أو ترسل رسالة خاصة، تحمي مفاتيح رقمية غير مرئية معلوماتك. اليوم تُولَّد هذه المفاتيح باستخدام مسائل رياضية صعبة حتى على أقوى الحواسيب. لكن الحواسيب الكمومية القوية القريبة قد تكسر العديد من هذه المسائل، ما يعرّض الخصوصية طويلة الأمد للخطر. تستكشف هذه الورقة طريقة لمشاركة المفاتيح السرية تظل آمنة حتى في عصر الكم، وتوضح كيف يمكن تنفيذها بكفاءة لعدد كبير من المستخدمين عبر شبكات الألياف القائمة.

من رابط آمن واحد إلى كثير

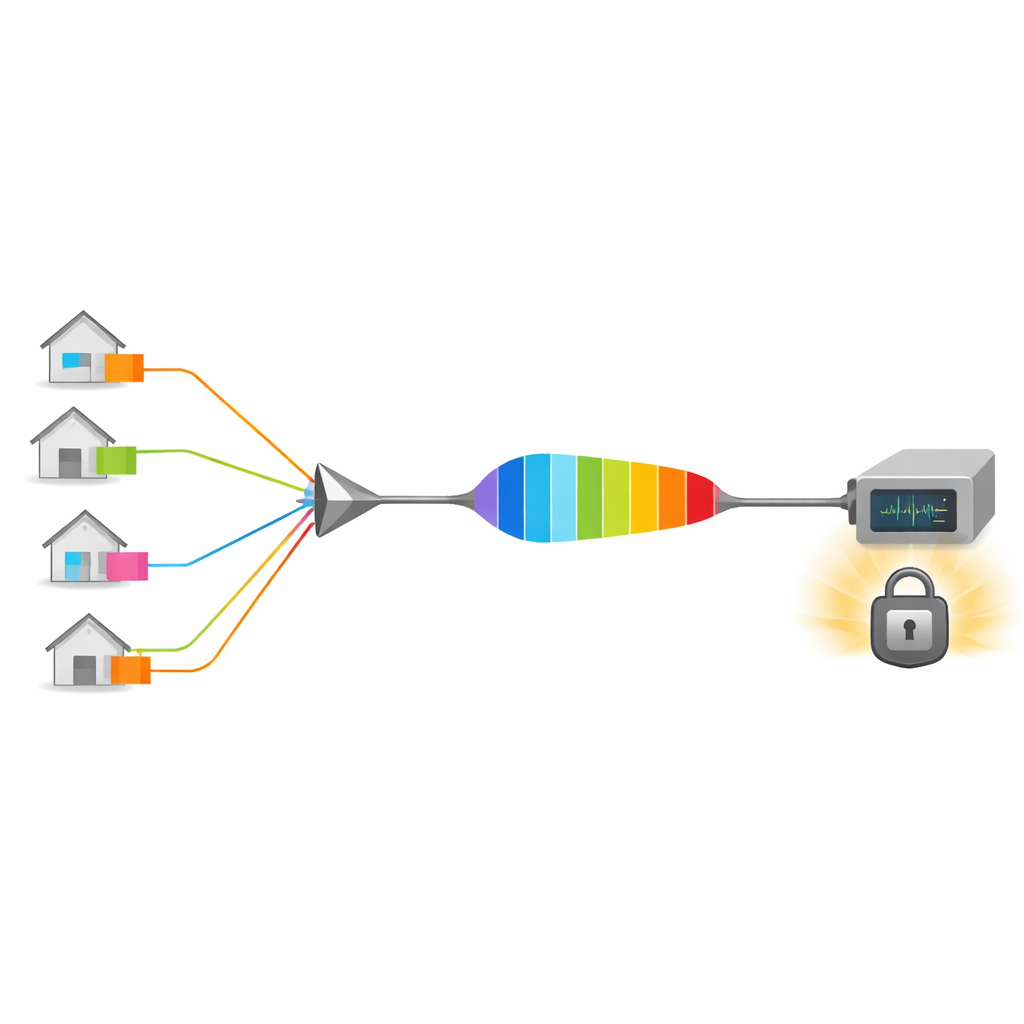

توزيع المفاتيح الكمومية، أو QKD، يستخدم جسيمات ضوئية مفردة لإنشاء مفاتيح عشوائية مشتركة بين طرفين بعيدين. أي محاولة للتنصت تترك آثاراً واضحة في الإشارات الكمومية. بينما تم إثبات روابط QKD فردية بشكل جيد، يحتاج العالم الحقيقي إلى شبكات: أنظمة على مستوى المدن والبلدان حيث يتصل العديد من المستخدمين عبر بنية تحتية مشتركة. في هذه الشبكات، أكبر عنق زجاجة هو كمية مادة المفاتيح التي يمكن توليدها ضمن عرض النطاق المحدود للألياف والمستقبلات. تقليدياً تقسم النهج الموارد زمنياً أو ترددياً بين المستخدمين، ما يبطئ الجميع أو يهدر الطيف على فواصل حماية بين القنوات.

حشر مزيد من الإشارات الكمومية في نفس الألياف

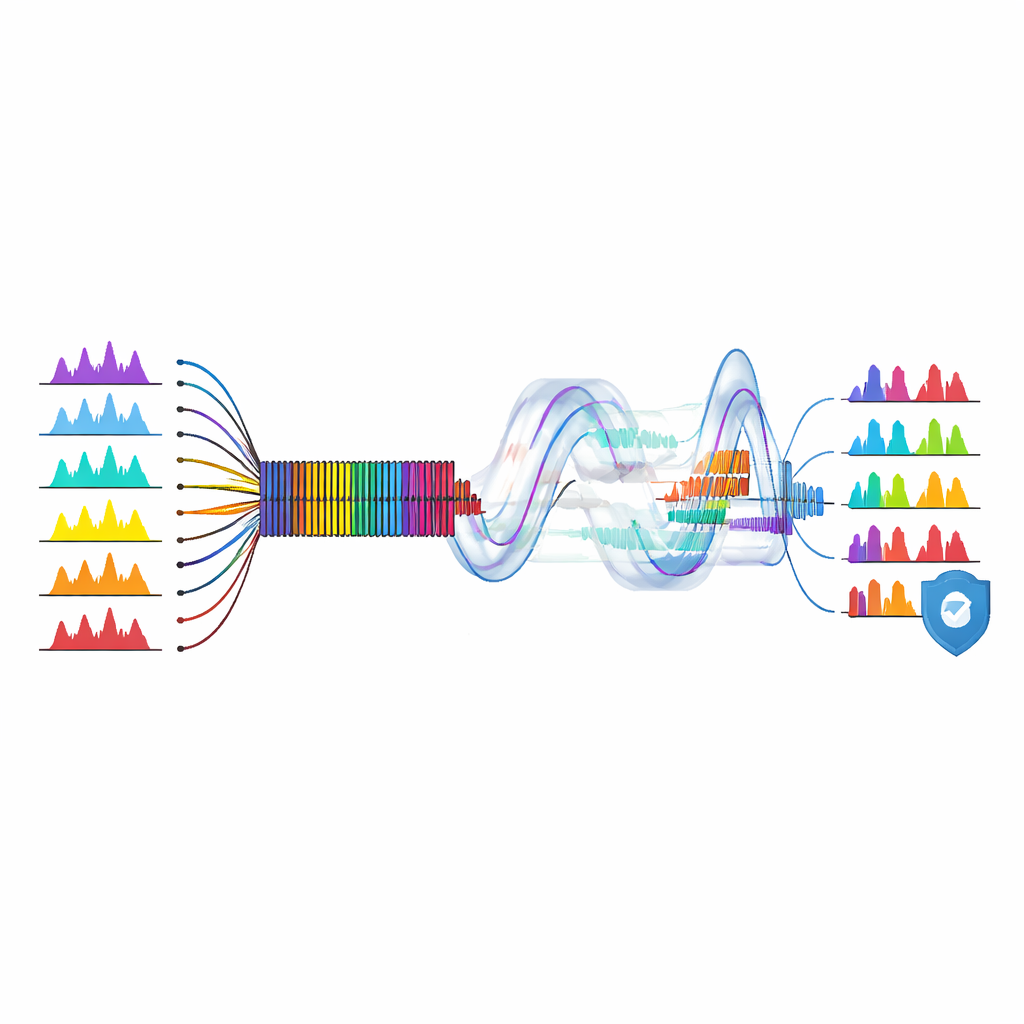

يقترح المؤلفون بنية جديدة تسمى شبكة وصول كمومية ذات متغير مستمر مبنية على OFDM. ببساطة، يرسل العديد من المستخدمين إشاراتهم الكمومية على نغمات تشبه النغمات اللاسلكية داخل نفس شعاع الضوء. تُرتب هذه النغمات بحيث لا تتداخل تماماً في المجال الترددي ويمكن فصلها بدون المرشحات التقليدية. في عقدة مركزية تُسمى محطة الخط الكمومي، يمكن لمستقبل متماسك واحد استعادة إشارات جميع المستخدمين بتطبيق أنماط فك تعديل رقمية مختلفة. باختيار تباعد النغمات ليتطابق مع معدل رموز البيانات، يصل المخطط إلى حد نيكويست: يملأ أكبر عدد ممكن من الرموز الكمومية في الثانية ضمن عرض النطاق المتاح وفقاً لقوانين نظرية المعلومات.

ضبط المسارات الفوضوية بشرائط حماية ذكية

الشبكات الحقيقية ليست مرتبة تماماً. تختلف أطوال الألياف وظروفها قليلاً، لذا تصل إشارات المستخدمين المتعددين إلى المجمع مع اختلافات صغيرة في التوقيت والتردد. هذا التأثير المعروف بتعدد المسارات يتسبب في تسرب النغمات المرتبة بعناية إلى بعضها، مما يدخل ضوضاء قد تدمر سرية المفاتيح. لمواجهة ذلك، يستعير الفريق خدعة من أنظمة اللاسلكي الحديثة: البادئة الدورية. يضيفون مقطعاً مكرراً قصيراً أمام كل رمز كمومي، يعمل ك ممتص صدمات لاختلافات التوقيت. يظهر تحليلهم النظري، باستخدام نموذج كمومي مفصّل، كيف تسمح هذه البادئة للمستقبل باستعادة إشارة كل مستخدم بوضوح مقابل تقليل بسيط في معدل البيانات الصافي.

من النظرية إلى تجربة متعددة المستخدمين عملية

بناءً على هذا الإطار، يبني الباحثون شبكة مختبرية تعتمد على معدات الشبكات البصرية السلبية القائمة، المشابهة لتلك التي توصل النطاق العريض إلى المنازل. يُقسَّم ليزر ذو عرض حزن ضيق بين عدة وحدات مستخدم، كل منها يطبَع نمطاً خفياً ومتغيراً عشوائياً على نغمة فرعية خاصة به، بالإضافة إلى نغمة طيار خاصة تُستخدم لتعقب الانجرافات البطيئة. تُجمَع هذه الحزم المعدلة بشكل سلبي وتُرسل عبر ما يصل إلى 40 كيلومتراً من الألياف القياسية إلى المستقبل المركزي. هناك، يلتقط جهاز كاشف متماسك متكامل المجال البصري، وتفك معالجة الإشارة الرقمية النغمات المتداخلة، وتصَحِّح تغيرات الطور، وتستخرج القياسات الكمومية لكل مستخدم على حدة.

ما مدى السرعة والمسافة الممكنة؟

باستخدام إعدادهم، يبرهن المؤلفون على مشاركة مفاتيح آمنة لثلاثة مستخدمين متزامنين (زائداً قناة طيار واحدة) مع سعة شبكة إجمالية لسبعة مستخدمين. على مسافة 25 كيلومتراً، يمكن لكل مستخدم الحصول على معدل مفتاح سري يقارب 4.06 ميغابت في الثانية في الحد المثالي لكتل بيانات لا نهائية الطول، و0.87 ميغابت في الثانية عند الأخذ بحجم بيانات محدود وواقعي. كما يدرسون تفصيلياً كيف تؤثر العيوب مثل عدم تطابق التوقيت وزيادة عدد المستخدمين على الأداء، ويظهرون أنه بتصميم مناسب للبادئة الدورية يمكن لمخططهم تحمل تباينات الشبكة العملية مع الاقتراب من كفاءة نيكويست التقريبية بحوالي رمزين لكل هرتز من عرض النطاق.

ماذا يعني ذلك للأمن اليومي

بعبارات بسيطة، يوضح هذا العمل كيف يمكن تحويل رابط ألياف واحد إلى "طريق سريع" كمومي متعدد المسارات عالي الكفاءة للمفاتيح السرية، باستخدام تقنيات معالجة الإشارة الرقمية الشائعة بالفعل في الاتصالات التقليدية. من خلال الوصول إلى الحد النظري لكثافة رموز الكم وحشرها، وإظهار تجربة متعددة المستخدمين واقعية على بنية شبكة وصول قياسية، يقدّم المؤلفون مخططاً واعداً لتوسيع الاتصالات المقاومة للكم من تجارب معزولة إلى شبكات واسعة قابلة للتطبيق تجارياً. إذا تبنت الشبكات الكمومية المستقبلية أفكاراً مماثلة، فقد تشارك العديد من المنازل والأعمال مفاتيح تشفير غير قابلة للكسر عبر نفس البنية التحتية التي توفر لهم الإنترنت اليوم.

الاستشهاد: Yuehan Xu, Xiaojuan Liao, Qijun Zhang, Peng Huang, Tao Wang, and Guihua Zeng, "OFDM-based quantum key distribution access network reaching Nyquist limits," Optica 12, 1668-1680 (2025). https://doi.org/10.1364/OPTICA.567089

الكلمات المفتاحية: توزيع المفاتيح الكمومية, الشبكات الضوئية, OFDM, التشفير الكمومي, الاتصال الآمن