Clear Sky Science · ar

نموذج ثقة للأنظمة الشبكية

لماذا تهم الثقة في عالمنا المترابط

من مكبرات الصوت الذكية في المنزل إلى أجهزة الاستشعار في المصانع والمستشفيات، أصبحت حياتنا تعتمد بشكل متزايد على أجهزة تتواصل مع بعضها البعض دون أن نشعر. لكن كيف يمكن لهذه الأجهزة أن تقرر بسرعة أي الآلات الأخرى تستحق الثقة، خصوصاً عندما يحاول القراصنة خداعها أو تعطيلها؟ يقدم هذا البحث طريقة جديدة لقياس وتحديث الثقة داخل مثل هذه المجتمعات الرقمية بحيث تُهمّش الأجهزة غير الموثوقة أو المخترقة بهدوء بينما تستمر الأجهزة الموثوقة في إبقاء النظام يعمل بسلاسة.

الثقة كلائحة درجات متحركة

بدلاً من اعتبار الثقة كوسم ثابت، يرى الباحثون أنها درجة متغيرة مع الزمن لكل جهاز في الشبكة. يحتفظ كل جهاز برقم يمثل مدى موثوقيته الحالية. عندما يرى الآخرون أنه يتصرف بشكل جيد—يرسل رسائل صحيحة في الوقت المناسب—قد ترتفع درجته. وعندما يسيء التصرف أو يصمت أو يبدو أنه تحت هجوم، تنخفض درجته. والأهم أن درجة ثقة الجهاز هي أيضاً "قوة تصويته": فلا يمكن إلا للأجهزة التي تملك درجة إيجابية أن تعطي آراء عن الآخرين، وإبداء الرأي يستنزف قليلاً من درجتها الخاصة. هذه القاعدة البسيطة تسجل السمعة وتحد أيضاً من عدد المرات التي يمكن لأي جهاز أن يؤثر فيها على المجموعة.

مشاركة الآراء دون ترك المجال للأصوات الصاخبة للهيمنة

في هذا النموذج، يمكن لكل جهاز أن يرسل إشارات تعني إما "أثق بهذا النظير" أو "لا أثق بهذا النظير". احتمالات إرسال كل نوع من الإشارات مشفرة كاحتمالات، ويمكن أن تتغير قوة هذه الروابط مع مرور الزمن. يمد منظم خارجي للشبكة—مثل مدير النظام—كل جهاز بتدفق مستمر من "حقوق التصويت" الجديدة، مع إمكانية تقليصها عند الرغبة. وبما أن كل رأي يكلف حق تصويت، فإن الأجهزة التي تتحدث كثيراً تفقد نفوذها تدريجياً. في المقابل، الأجهزة التي تُثق على نطاق واسع تكسب مزيداً من الفرص للتصويت. النتيجة النهائية تشبه نوعاً من "أوليغارشية الثقة" حيث تشكل الأجهزة الموثوقة الصورة العامة بشكل طبيعي، وتُمنع الأجهزة غير الجديرة بالثقة من توجيه المجموعة.

رياضيات سريعة بدل تجارب بطيئة ومحاكاة طويلة

إحدى التحديات في تصميم نظام ثقة كهذا هي التنبؤ بكيف سيتصرف دون الحاجة لتشغيل محاكاة طويلة ومفصلة. يبني المؤلفون على إطار رياضي يعرف بالشبكة العصبية العشوائية لاشتقاق معادلات مضغوطة تصف مستوى الثقة طويل الأمد لكل جهاز. حل هذه المعادلات، الذي يمكن إجراؤه باستخدام برامج قياسية، يعطي احتمال كون كل جهاز في حالة "موثوقة". بعدها يمكن لمصممي النظام تحديد عتبات، مثلاً وسم الأجهزة التي تقع دون حد معين على أنها غير آمنة، وتلك التي تفوق حدّاً آخراً على أنها موثوقة بوضوح، والباقي كحالة غير محسومة. هذه الطريق التحليلية تُسهل ضبط شبكات كبيرة وفهم أي مكونات هي الأكثر عرضة للخطر.

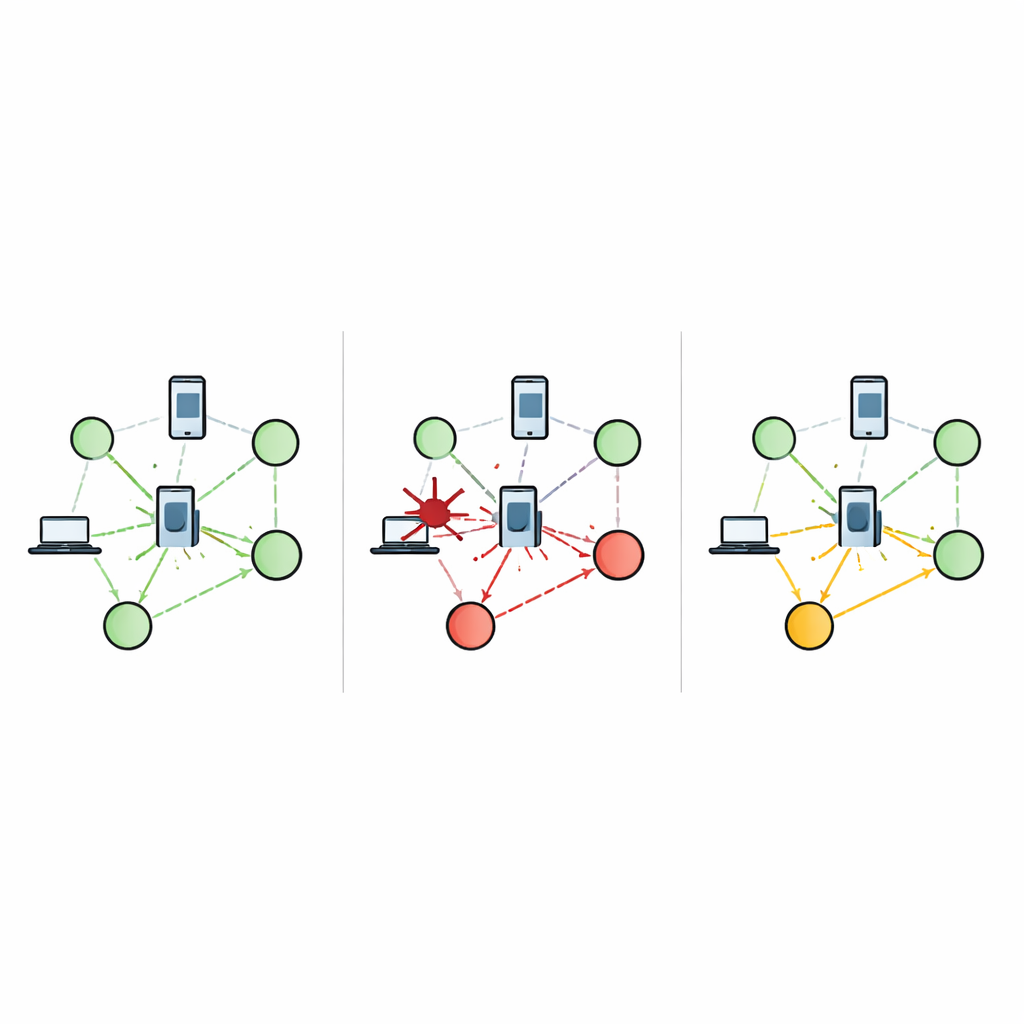

مراقبة ارتفاع وانخفاض الثقة أثناء الهجمات السيبرانية

لاختبار نموذجهم، يحاكي المؤلفون شبكات من أجهزة إنترنت الأشياء والبوابات التي تتبادل رسائل كل ثوانٍ قليلة. يدرجون خسائر رسائل وأنواعاً مختلفة من الهجمات السيبرانية—مثل هجمات حجب الخدمة، وهجمات حجب الخدمة الموزعة، وهجمات شبكات البوتنت—مستندين إلى مجموعة بيانات حقيقية مستخدمة على نطاق واسع لحركة التسلل. عندما تتعرض أجهزة لهجوم، تبدأ العقد الأخرى بالتدريج في التوقف عن تلقي رسائل منها أو تلاحظ سلوكاً مريباً فتبدأ في تخفيض ثقتها بها. يترجم النموذج ذلك إلى انخفاض درجات الثقة وضعف نفوذ ذلك الجهاز، بينما تحافظ الأقران النزيهة على درجات عالية أو تستعيدها. تُظهر التصويرات هبوط قيم الثقة للعقد المصابة أثناء الهجوم ثم تعافيها ببطء عند استئناف السلوك الطبيعي، في حين قد ترى الأجهزة المجاورة تموجات أصغر في مستويات ثقةها.

استخدام عملي في الشبكات اليومية

يمكن تشغيل نموذج الثقة على خادم مخصص يستقبل تقارير من جميع الأجهزة، ويحدّث درجات ثقتهم، ويبث خريطة الثقة الحالية مرة أخرى إلى الشبكة. هذا النهج المركزي يصعّب على جهاز مارق أن يعزز سراً سمعته أو سمعة حلفائه. في نشرات إنترنت الأشياء، يمكن لهذا الخادم أن يقرر تلقائياً أي البوابات ينبغي أن تتعامل مع البيانات، وما إذا كان يجب طلب فحوصات إضافية من الأجهزة المريبة، أو متى يجب إهمال الرسائل تماماً لوقف البرمجيات الخبيثة. وبما أن النواة الرياضية فعّالة، يمكن للنظام أن يتفاعل بسرعة مع تغير الظروف.

ماذا يعني هذا لبيئات رقمية أكثر أماناً

بشكل عام، يبيّن البحث أن الثقة في الشبكة لا تحتاج أن تكون فكرة مبهمة أو ثابتة: يمكن تحويلها إلى كمية ديناميكية قابلة للقياس تستجيب لكل من الاتصالات اليومية والهجمات السيبرانية النادرة لكن الضارة. بربط حق الجهاز في الكلام بموثوقيته المثبتة، يضمن النموذج المقترح مكافأة السلوك النزيه وفقدان التأثير للمكونات الضارة أو المعيبة. للقراء غير المتخصصين، الرسالة واضحة: يقدم هذا النهج طريقة مبدئية لتمكين الأجهزة المترابطة من "كسب" ثقتنا مع مرور الوقت، مما يساعد أنظمة الوايرلس وإنترنت الأشياء المستقبلية على البقاء مرنة حتى عند تعرض الشبكة نفسها لهجوم.

الاستشهاد: Gelenbe, E., Ren, Q. & Yan, Z. A trust model for networked systems. npj Wirel. Technol. 2, 10 (2026). https://doi.org/10.1038/s44459-026-00030-5

الكلمات المفتاحية: ثقة الشبكة, إنترنت الأشياء, الأمن السيبراني, الشبكة العصبية العشوائية, هجمات التسلل