Clear Sky Science · ar

اختراق توزيع المفاتيح الكمومية متغيّرة المستمر باستخدام التأثير الضوئي الناظم في موجّه مبادل بالبروتون/مُخمّر-مبادَل-بالبروتون

لماذا يهم هذا لأمن الاتصالات

يومًا بعد يوم، تنتقل كمية متزايدة من بياناتنا الخاصة عبر الألياف البصرية: معاملات مالية، سجلات طبية، وحتى اتصالات حكومية. يُشاد بتوزيع المفاتيح الكمومية غالبًا كوسيلة مقاومة للمستقبل لحماية هذه الأسرار، لأنه يعتمد على قوانين الفيزياء بدلاً من افتراضات حول قدرة الحوسبة. تُظهر هذه الورقة أن الأنظمة الكمومية نفسها يمكن التخريب بها بهدوء — ليس بكسر الفيزياء، بل عن طريق دفع الأجهزة الواقعية بعيدًا عن سلوكها المثالي باستخدام شعاع خافت من الضوء المرئي.

كيف من المفترض أن تبقى مفاتيح الكم آمنة

في توزيع المفاتيح الكمومية متغيّرة المتغير المستمر، تُشفَّر المعلومات في خصائص دقيقة لضوء الليزر وتُرسل عبر الألياف البصرية. يتشارك مستخدمان، عادةً ما يُطلق عليهما أليس وبوب، مفاتيح عشوائية عن طريق تعديل شدة الطور لشُعَاعات الضوء ثم قياسها بأجهزة استشعار حساسة. تفترض براهين الأمان التي تضمن أن المتنصت لا يمكنه معرفة المفتاح أن أجهزة أليس وبوب تعمل تمامًا كما في النماذج — على سبيل المثال، أن "مخفّف بصري متغير" يطبق فعلاً مقدار الخفوت المقصود على كل نبضة مُرسَلة. إذا انحرفت الأجهزة الحقيقية عن هذا النموذج المثالي، قد يظهر قناة جانبية خفية تفتح بابًا خلفيًا للمهاجم.

طريقة دقيقة لدفع الأجهزة عن المسار

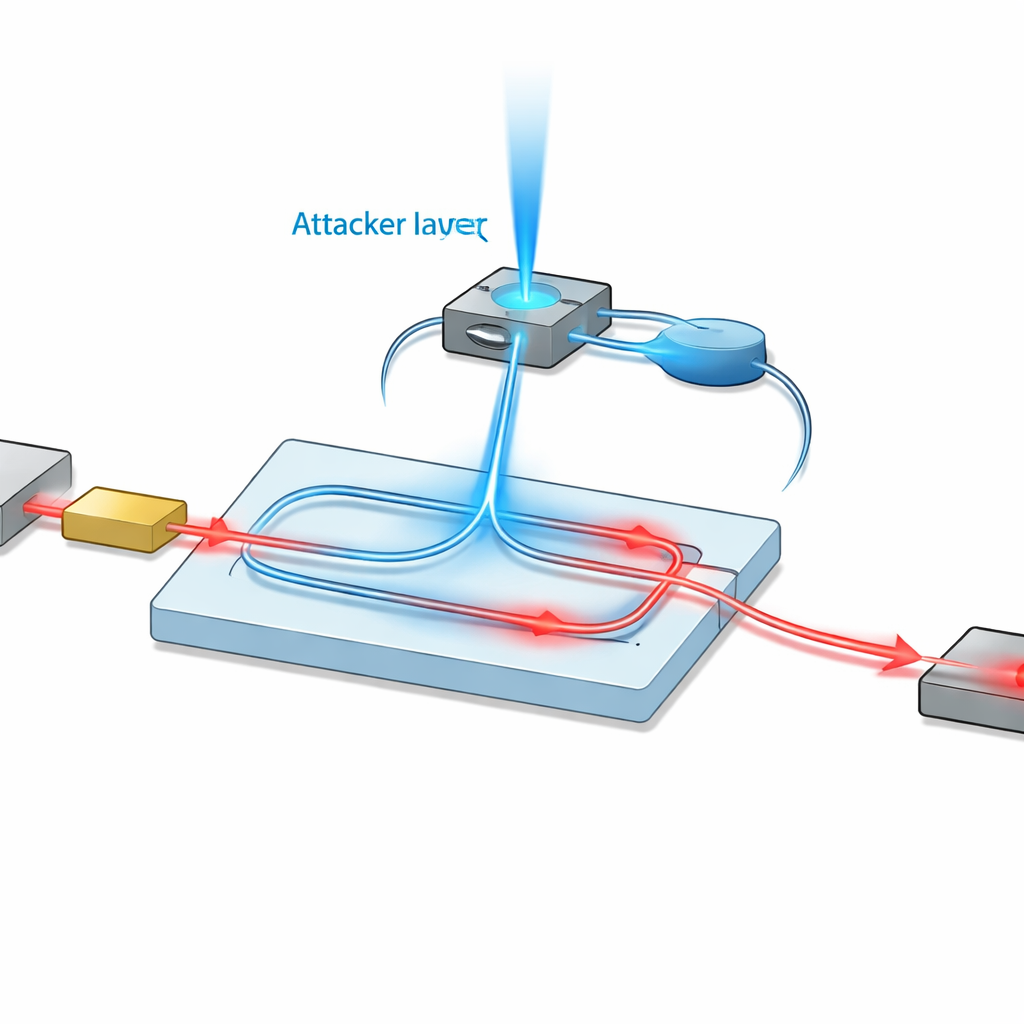

تُصنع العديد من المكونات في أنظمة الاتصالات الكمومية الحديثة من نيوبياط الليثيوم، وهو بلور يُقدَّر لقدرته على تشكيل وتعديل الضوء على رقاقة. لدى نيوبياط الليثيوم تأثير جانبي أقل شهرة: عندما يتعرض للضوء، يمكن لبنيته الداخلية أن تعيد ترتيب نفسها بطريقة تغيّر طفيفًا كيفية انكسار الضوء، ظاهرة تُسمى التأثير الضوئي الناظم. يفحص المؤلفون ما يحدث عندما يحقن متنصت، إيف، شعاعًا مرئيًا ضعيفًا للغاية بطول موجة 488 نانومتر في مخفف أليس القائم على نيوبياط الليثيوم. يُحدث ذلك الضوء الإضافي تغيّرات صغيرة لكنها دائمة في معامل انكسار البلور، ما يغير بدوره توازن الطور داخل متداخل صغير ينفذ فعليًا عملية التخفيف. النتيجة الصافية أن الجهاز يتوقف بهدوء عن تخفيف الإشارة بالقدر الذي تعتقده أليس.

من تغيّرات صغيرة إلى ثغرات قابلة للاستغلال

تُنمذج الدراسة هذا التأثير بالتفصيل لتكنولوجيتين شائعتين من موجّهات نيوبياط الليثيوم، المعروفتين بتبادل البروتون والمُخمَّر-مبادَل-بالبروتون. من خلال ربط قدرة الضوء المحقون بتغيير معامل الانكسار في البلور ثم بشدة خرج المتداخل، يُظهر المؤلفون كيف أن إشعاعًا منخفضًا — على نطاق بضعة واط لكل سنتيمتر مربع، ما يعادل طاقة كلية دون ميكروواط — يمكنه تقليل التخفيف بدرجة ملحوظة. والأهم أن أليس وبوب يستنتجان عادة مقدار الضجيج والخسارة في قناة الاتصال من خلال مقارنة جزء من بياناتهما مع نموذج نظري. عندما يتغير المخفف، تنزاح إحصائياتهما بطريقة تبدو كقناة أنقى وأقل تشويشًا: يقدّران جودة الألياف بأكثر من الواقع ويقلّلان من مقدار الاضطراب، ما يقودهما إلى الاعتقاد أنهما يستطيعان استخراج المزيد من بتات المفتاح بأمان أكثر مما هو في الواقع، دون أن يلاحظا شذوذًا واضحًا.

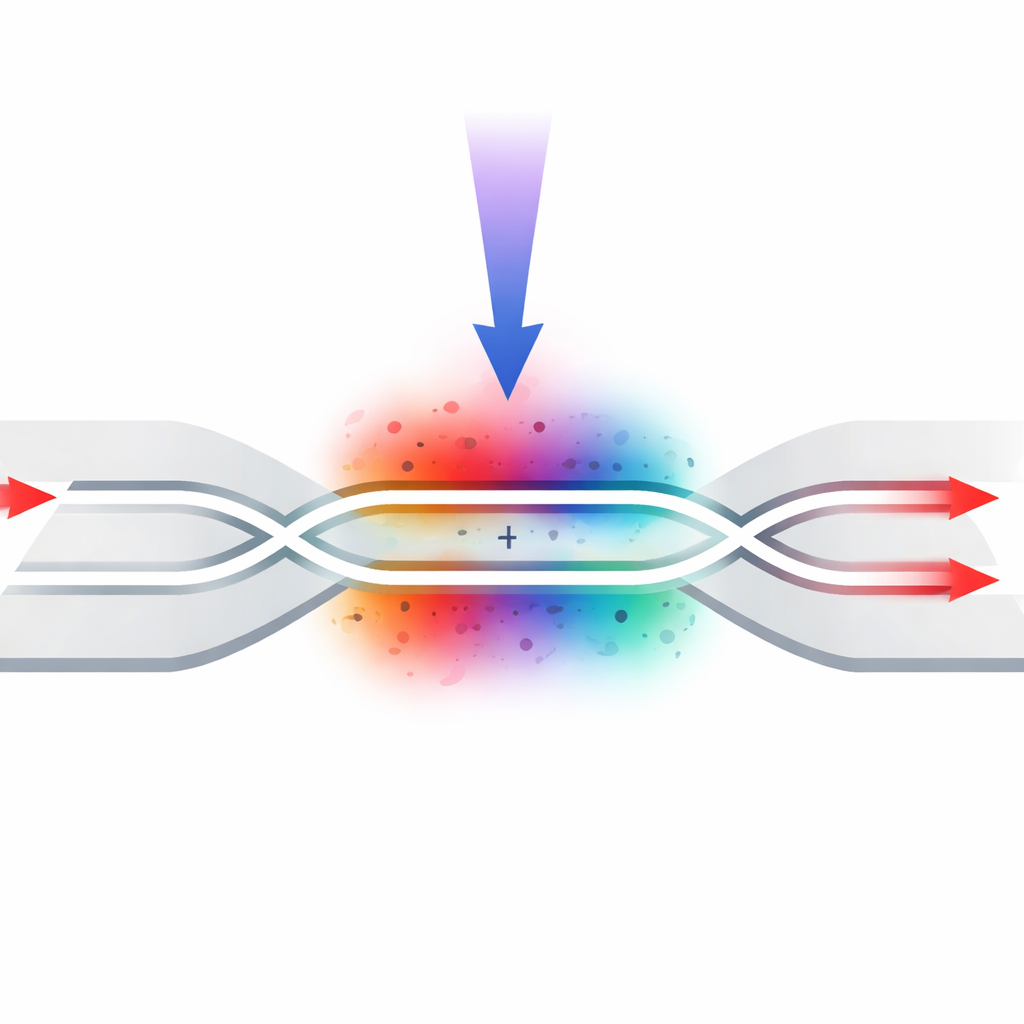

مهاجمة بروتوكولات متقدمة بنمط "مستقلة الجهاز"

تتجاوز الدراسة توزيع المفاتيح الكمومية أحادي الاتجاه الأساسي، وتحلل مخططات القياس-مستقلة-الجهاز متغيّرة المتغير المستمر (CV-MDI)، المصممة خصيصًا لسد كل الثغرات على جانب الكاشف بوضع القياسات الأكثر عرضة للخطر في مرحل غير موثوق. هذا يترك أجهزة المصدر كنقطة الضعف الرئيسية المتبقية. يُظهر المؤلفون أن نفس التغيرات الناجمة عن الضوء في مخففات نيوبياط الليثيوم على جانبي المستخدمين يمكن أن تقوّض أمان CV-MDI أيضًا. اعتمادًا على كيفية ترتيب خطوة تصحيح الأخطاء الكلاسيكية — سواء كانت بيانات أليس أو بوب تُستخدم كمرجع — تكسب إيف أكثر من مهاجمة أحد المستخدمين أو الآخر أو كلاهما. تكشف المحاكيات أنه بقوة محقونة متواضعة فقط، يمكنها خلق فرق كبير بين معدل المفتاح الآمن "الظاهري" الذي يحسبه المستخدمون والمعدل الأصغر بكثير الآمن فعليًا.

الدفاعات الممكنة وحدودها

إدراكًا لصعوبة إعادة تصميم الأجهزة بالكامل، يناقش المؤلفون تدابير عملية مضادة. يمكن للمرشحات والمكونات الانتقائية لطول الموجة أن تقلل الضوء غير المرغوب، لكن التأثير الضوئي الناظم يمتد عبر نطاق واسع من الألوان، وقد لا توفر المرشحات التجارية أو مضاعفات تقسيم الطيف الكثيف قمعًا كافيًا. يمكن أن تضعف العوازل البصرية تحت إضاءة قوية أو حقول مغناطيسية، وحتى أجهزة تحديد الطاقة المحسّنة قد تسمح بمرور ضوء أكثر مما يتطلبه هذا الهجوم. نهج أكثر وعدًا هو المراقبة النشطة: سحب جزء صغير من الإشارة المخففة بواسطة ضوئية إضافية والتحقق باستمرار مما إذا كانت شدتها تطابق القيمة المتوقعة. إذا لم تكن كذلك، يمكن لأليس تصحيح بياناتها أو إيقاف البروتوكول، مغلقة بذلك الثغرة التي خلقتها التغييرات المستحثة في جهازها.

ما الذي تظهره الدراسة في النهاية

بعبارات بسيطة، تُظهر هذه الأبحاث أن الأمان الكمومي قد يفشل ليس لأن النظرية الكمومية خاطئة، بل لأن المكونات الواقعية المصنوعة من نيوبياط الليثيوم حساسة بدقة للضوء المتناثر. عن طريق استغلال هذه الحساسية، يمكن للمهاجم أن يميل سلوك الرقائق الحيوية بما يكفي لخداع فحوصات الأمان القياسية، حتى باستخدام مستويات ضوء منخفضة جدًا يصعب اكتشافها. تؤكد النتائج أن بناء شبكات كمومية آمنة حقًا يتطلب ليس فقط بروتوكولات وبراهين سليمة، بل أيضًا فهمًا عميقًا للمواد والأجهزة التي تعتمد عليها تلك البراهين — وقد تلهم تصاميم ومراقبة أكثر صلابة لبنية تحتية اتصالات كمومية مستقبلية.

الاستشهاد: Mao, N., Zhang, H., Zuo, Z. et al. Hacking continuous-variable quantum key distribution using the photorefractive effect on proton-exchanged/annealed-proton-exchanged waveguide. Sci Rep 16, 8934 (2026). https://doi.org/10.1038/s41598-026-42620-x

الكلمات المفتاحية: توزيع المفاتيح الكمومية, هجوم قناة جانبية, نيوبياط الليثيوم, التأثير الضوئي الناظم, التشفير متغيّر المتغير المستمر