Clear Sky Science · ar

فك الشيفرات البصرية الفوضوية عبر شبكات عصبية شبه كمومية (Q²NNs)

كسر الصور المخفية

يومياً، تقوم هواتفنا وحواسبنا بتشويش الصور والرسائل بهدوء لحمايتها من العيون المتطفلة. لكن مع وصول المهاجمين إلى أدوات أكثر قوة، بما في ذلك حواسب كمية مستقبلية، قد لا تكفي الحمايات الحالية. يستكشف هذا البحث طريقة جديدة لـ«قراءة» الصور المشوشة للغاية باستخدام مزيج من الذكاء الاصطناعي الكلاسيكي وأفكار مستعارة من فيزياء الكم، مما يشير إلى أنظمة أذكى للأمن — وهجمات أذكى — في المستقبل.

من أرقام بسيطة إلى صور مشوشة بشدة

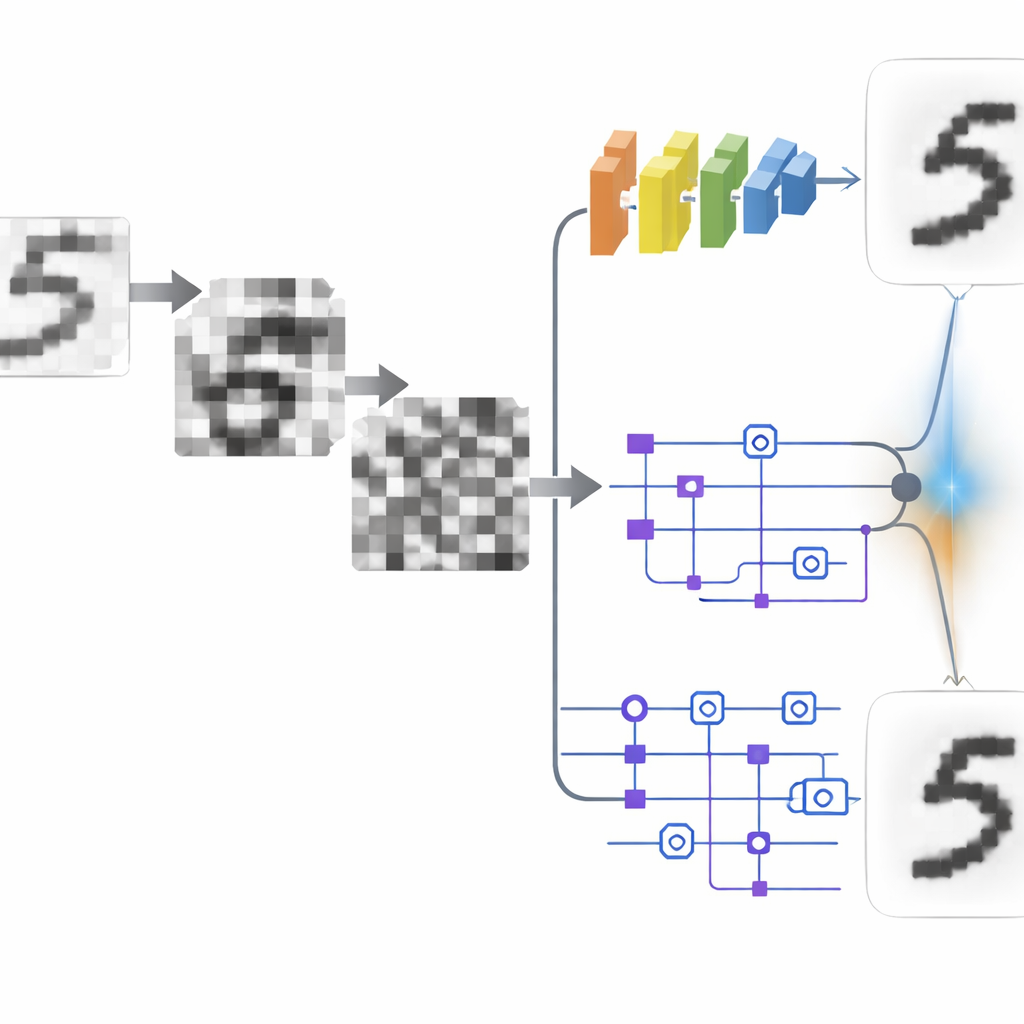

يبدأ الباحثون بمنصة اختبار مألوفة: صور صغيرة بحجم 28×28 بكسل لأرقام مكتوبة بخط اليد، شبيهة بتلك المستخدمة لتدريب أنظمة التعرف على الخطوط الأساسية. بدلاً من تصنيف هذه الأرقام، يمرّون بها أولاً عبر عملية تشويش عنيفة مصممة لتقليد شفرة بصرية قوية. تُعاد ترتيب البكسلات داخل الصورة باستخدام خريطة تتصرف بشكل فوضوي، وتُعدَّل قيم السطوع باستخدام تسلسل رياضي حساس، وفي النهاية تُعاد ترتيب البكسلات الناتجة على امتداد مسار متعرج. النتيجة هي مربع ضوضائي يبدو كتشويش عشوائي، دون أثر واضح للـ"1" أو "5" أو "8" للعين المجردة.

مخّ عصبي ذو مسارين: كلاسيكي وكمومي معاً

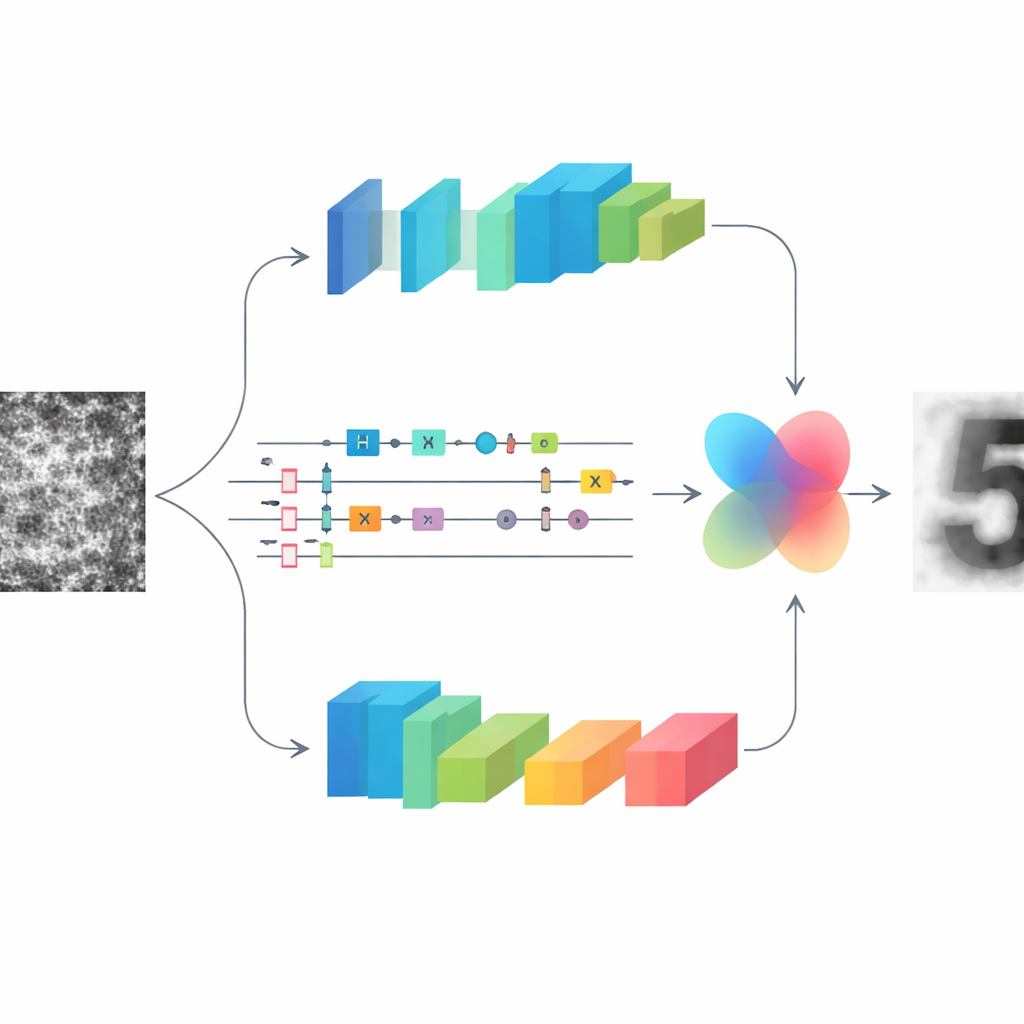

لا يحاول الفريق عكس الشفرة رياضياً لاستعادة الصورة الأصلية من هذه الفوضى. بدلاً من ذلك، يعاملون فك التشفير كمشكلة تعلم. يبنون نموذجاً هجيناً يسمونه شبكة عصبية شبه كمومية، أو Q²NN. تُغذى الصور المشفرة في مسارين متوازيين. أحد المسارين هو مُرمِّز-مُفكِّك تقليدي تلافيفي، وهو نوع من الشبكات العميقة الجيدة في اكتشاف الأشكال والملمس المحلي. أما المسار الآخر فيحاكي سلوك دائرة كمية صغيرة: تُضغط الصورة إلى متجه رقمي قصير، يُشفَّر كدورانات لبتات كمية افتراضية، تتشابك عبر دائرة قابلة للتدريب، ثم تُقاس مرة أخرى إلى مجموعة جديدة من الميزات. تُدمج هاتان العمليتان بعد ذلك بواسطة وحدة "الاندماج" القابلة للتعلّم التي تقرر أثناء التدريب مقدار الثقة بكل فرع عند كل بكسل.

التعلم للرؤية عبر الفوضى

يُدرَّب النموذج بواسطة أزواج كثيرة من الصور المشوشة والأصلية، مُعدِّلاً معاييره الداخلية تدريجياً حتى يطابق مخرجاته الرقم النظيف بأكبر قدر ممكن. لتقييم النجاح، لا ينظر المؤلفون إلى خطأ البكسل الخام فقط، بل أيضاً إلى مقياس البنية المدركة، متسائلين: هل تحافظ إعادة التكوين على الأشكال والتباينات المهمة للعين البشرية؟ في جميع فئات الأرقام الثلاث المختبرة، تتفوق الشبكة الهجينة بوضوح على شبكة كلاسيكية بحتة وأخرى مستوحاة من الكم فقط. تحقق أخطاء إعادة تكوين منخفضة للغاية ودرجات تشابه بنيوي عالية، مما يعني أن الأرقام المفككة تبدو شبه مطابقة للأصل، على الرغم من أن المدخلات تشبه الضوضاء الخالصة.

اختبار قوة الشفرة

بالطبع، نموذج فك التشفير الذكي مُثير للإعجاب فقط إذا كانت الشفرة نفسها صعبة الاختراق فعلاً. لذلك يخضع المؤلفون لأنبوب تشفيرهم الفوضوي لاختبارات إجهاد إحصائية معيارية في علم التشفير. تظهر الصور المشوشة عشوائية تقارب الحد الأقصى وفقاً لقياس شانون للانتروبيا، وتبين أن البكسلات المتجاورة غير مرتبطة جوهرياً، والتغييرات الصغيرة في الصورة الأصلية تسبب تغيرات واسعة النطاق في النسخة المشفرة. هذه الأرقام تنافس، أو تتفوق على، شفرات الصور المعتمدة على الفوضى الحديثة، مؤكدة أن المهمة الموكلة إلى الشبكة العصبية بعيدة عن السهولة.

لماذا يهم هذا لأمن المستقبل

من منظور عالٍ، تُظهر الدراسة أن مزيجاً مصمماً بعناية من التعلم العميق الكلاسيكي والمعالجة المستلهمة من الكم يمكنه تعلم عكس تشويش بصري شديد التعقيد دون أن يُعطى المفتاح أو الصيغة الدقيقة للشفرة. اليوم، يُبرهن ذلك على أرقام رمادية صغيرة ودورات كمية مُحاكاة، لكن يمكن تمديد نفس الأفكار لتشمل صوراً طبية، وصوراً قمرية، أو وصلات بصرية آمنة — أي مكان يلزم فيه إعادة بناء صور مشوشة بشكل موثوق. مع نضوج الأجهزة الكمومية، قد تدعم تصاميم هجينة مماثلة دفاعات أقوى وأدوات تحليلية أكثر قدرة في عصر ما بعد الكم، حيث سيكون فهم والتحكم فيما يمكن تعلمه من بيانات مشفرة أمراً حاسماً.

الاستشهاد: Manavalan, G., Arnon, S. Decrypting chaotic visual ciphers via quasi quantum neural networks (Q²NNs). Sci Rep 16, 9937 (2026). https://doi.org/10.1038/s41598-026-41513-3

الكلمات المفتاحية: تشفير الصور, الشبكات العصبية الكمومية, الذكاء الاصطناعي الهجين, التشفير الفوضوي, أمن ما بعد الكم