Clear Sky Science · ar

المصادقة الآمنة باستخدام طريقة تشفير بيومترية شبكية متعددة الأبعاد

لمَ قد تكون عيناك هي كلمة المرور التالية

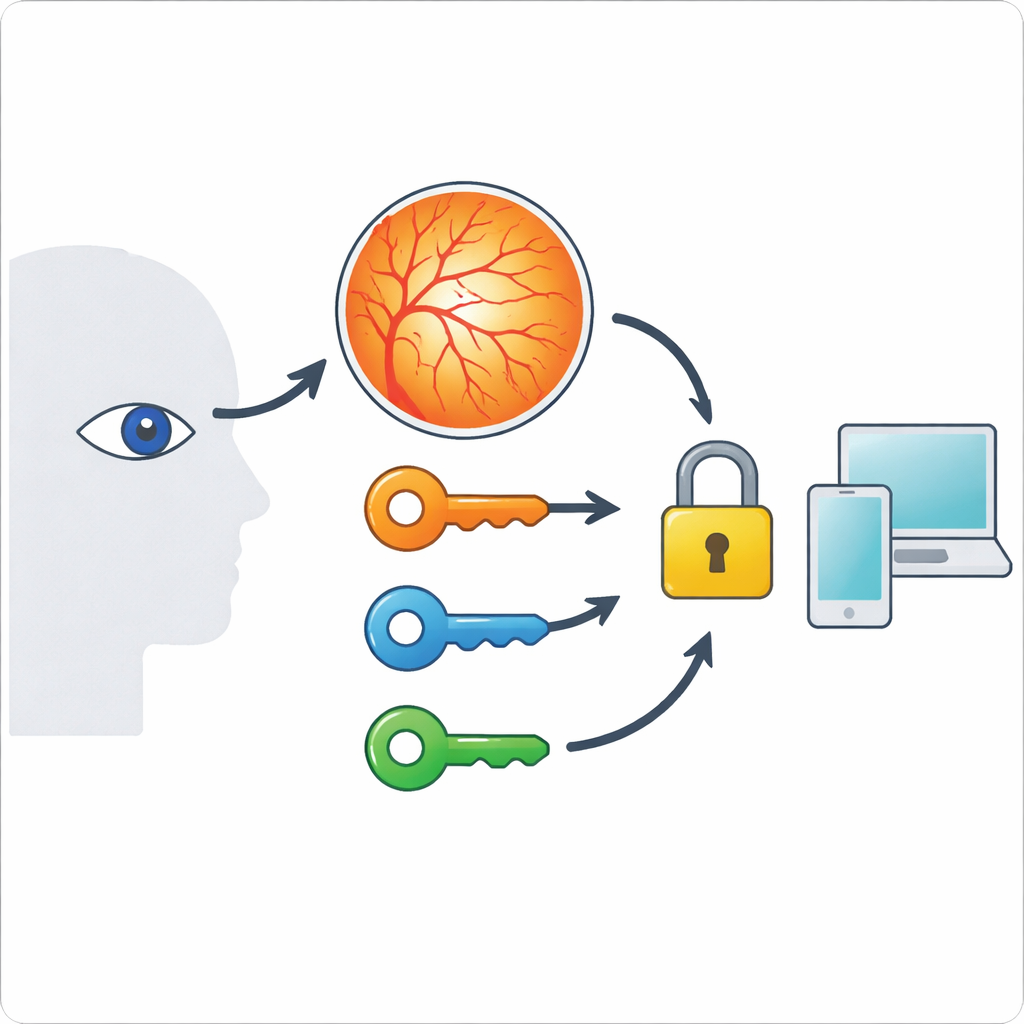

يعاني معظمنا من تعدد كلمات المرور، وحتى الكلمات القوية قد تُسرق أو تُخمن. تستكشف هذه الدراسة مساراً مختلفاً: استخدام النمط الفريد للأوعية الدموية في مؤخرة عينك — الشبكية — للمساعدة في قفل وفتح المعلومات الرقمية. بدل استبدال أدوات التشفير الموثوقة مثل AES، يوضح المؤلفون كيف يمكن لصورة شبكية واحدة أن تولد ثلاث مفاتيح رقمية منفصلة في آن واحد، مما يصعّب كثيراً على المهاجم أن يخمن الدخول.

الخريطة الخفية داخل العين

تقع الشبكية في مؤخرة مقلة العين وتعبرها شبكة دقيقة من الأوعية الدموية. هذه الشبكة تكاد تكون مستحيلة الرؤية من الخارج، وتميل إلى الثبات على مدى سنوات عديدة، وتختلف من شخص لآخر. تجعل هذه الصفات منها مرشحاً جيداً للتعرف الآمن. الأنظمة السابقة التي استخدمت صور الشبكية عادةً استخرجت مفتاحاً رقمياً واحداً فقط من خريطة الأوعية هذه، مما حدّ من عدد المفاتيح الممكنة ومقاومة النظام لهجمات التخمين بالقوة الغاشمة. العمل الجديد يطرح سؤالاً بسيطاً: إذا كانت الشبكية نمطاً غنياً هكذا، فلماذا نتوقف عند مفتاح واحد؟

من الأوعية إلى المفاتيح الرقمية

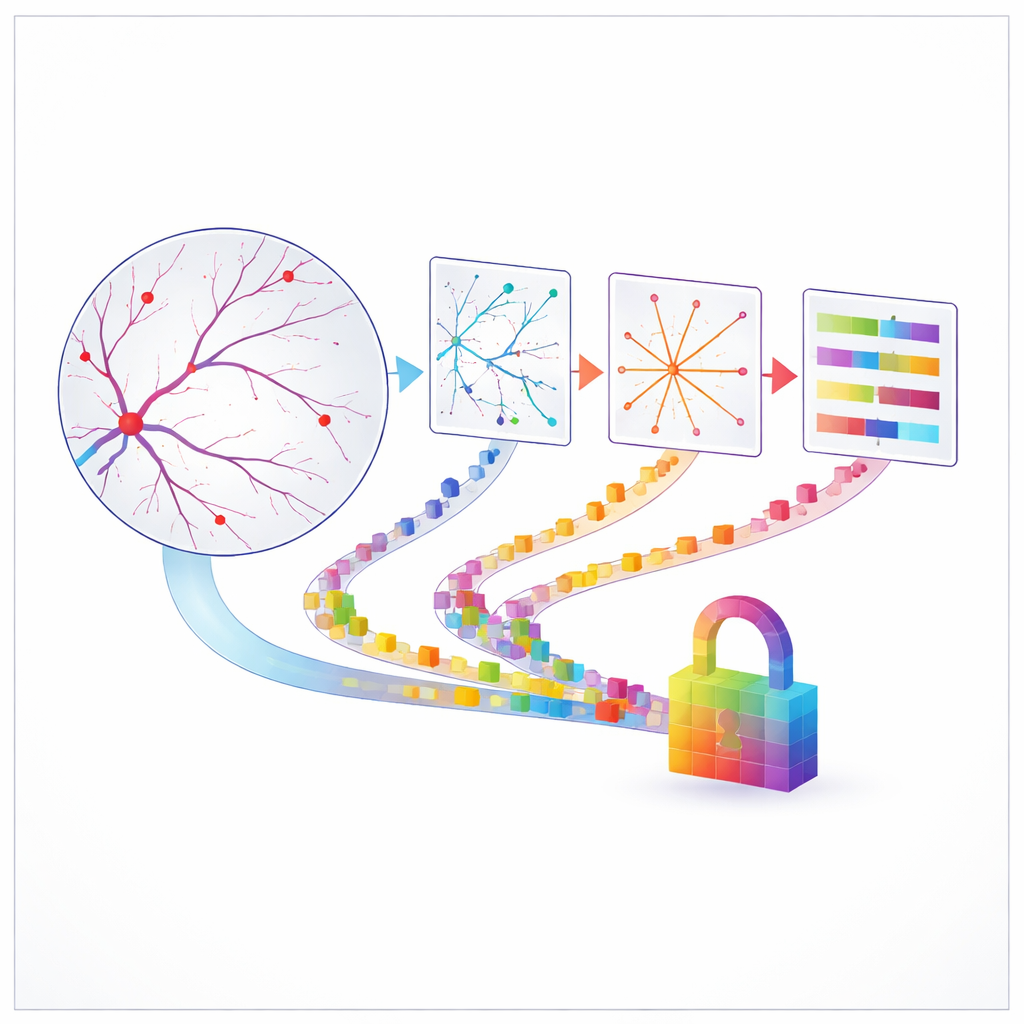

للإجابة عن ذلك، يمرر المؤلفون كل صورة شبكية أولاً عبر سلسلة معالجة دقيقة للتنقية والتتبع. يعززون التباين، يعزلون قناة اللون الأخضر التي تُبرز الأوعية بأفضل شكل، يزيلون البُنى الساطعة التي قد تخلط العملية، ثم يحولون الأوعية إلى خطوط هيكلية رقيقة. تشكل أطراف هذه الخطوط — المسماة نقاط النهاية — معالم. من خلال قياس المسافة بين هذه النقاط ونقاط مرجعية مختلفة، يولد النظام ثلاث مجموعات منفصلة من الأرقام. تشكل كل مجموعة واحداً من ثلاثة مفاتيح: واحد قائم على المسافات القُطرية بين نقاط الأوعية، واحد قائم على المسافات من مركز الشبكية إلى الخارج، وواحد قائم على الفرق بين هذين المقياسين. وبما أن هذه القياسات تعتمد على تشريح حقيقي، فهي متسقة لنفس الشخص لكن تختلف اختلافاً حاداً بين الأشخاص.

تحويل هندسة العين إلى تشفير

بمجرد استخراج هذه المفاتيح الرقمية الثلاثة، تُحوَّل إلى نطاقات مناسبة للتشفير وتُدمَج في أنماط متغيرة تشتّت النص، شبيهة بلمسة حديثة على شفرات متعددة الحروف التقليدية. يبيّن المؤلفون الرياضيات الدقيقة المستخدمة لتحويل الأحرف إلى أرقام، ويخلطون قيم المفاتيح وإحداثيات البكسل، ثم يعيدون التحويل إلى رموز، مع البقاء دائماً ضمن مجموعة رموز ثابتة مكونة من 124 احتمالاً. كما صمموا النظام بحيث يمكن استخدام أي من المفاتيح الثلاثة بمفرده، أو مجتمعة، لتقوية كلمة مرور أو للمساعدة في توليد مفاتيح جلسة قصيرة الأمد أثناء تسجيل الدخول. وبشكل حاسم، فإن نموذج التهديد متواضع وواضح: تهدف الطريقة إلى تشديد المصادقة في بيئات مُسيطر عليها حيث لا يملك المهاجمون الوصول إلى مسح شبكية المستخدم، وليس لمواجهة أكثر هجمات الدول القومية تقدماً.

هل تبدو المفاتيح عشوائية فعلاً؟

لاختبار ما إذا كانت هذه المفاتيح الشبكية صعبة التنبؤ بالفعل، أجرت الفريق سلسلة من الفحوصات الشائعة في علم التشفير. قاسوا الإنتروبيا، أو درجة عدم القدرة على التنبؤ، لكل تيار من المفاتيح ووجدوا قيماً قريبة من الحد النظري الأقصى. ثم عرضوا المفاتيح لمجموعة اختبارات العشوائية القياسية التابعة للحكومة الأمريكية وأظهروا أن معظم الاختبارات تم اجتيازها براحة، خصوصاً للمفاتيح القائمة على المسافات القُطرية ومزيج القُطري–الشعاعي. كما قدّروا كم من الزمن ستحتاجه حاسوب قوي يخمن تريليون مفتاح في الثانية لمحاولة كل المفاتيح الممكنة: بالنسبة لأغنى عيّنة شبكية، كانت الإجابة عدداً هائلاً من السنوات. تظهر تجارب إضافية أن المفاتيح المولدة من نسخ ضوضائية أو مغبشة قليلاً من نفس العين تبقى متشابهة، بينما تختلف مفاتيح أشخاص مختلفين اختلافاً حاداً ولا تتصادم أبداً عند التجزئة، مما يؤكد كل من الاستقرار والتميّز.

أين يناسب هذا النهج—وما حدوده

يحرص المؤلفون على توضيح ما هو نظامهم وما ليس كذلك. إنه وسيلة لتحويل الهندسة الدقيقة للشبكية إلى مفاتيح متعددة وعالية الجودة يمكن أن تدعم تسجيل الدخول وفحوصات الهوية، مما يقلل من خطورة كلمات المرور المسروقة أو قواعد البيانات المسربة. لكنه ليس معدّاً لاستبدال معايير التشفير الصناعية القوية أو للدفاع ضد مهاجمين قادرين على تزوير عين أو التنصت على الأجهزة نفسها. كما أن الطريقة تعتمد على صور عالية الجودة وتتبع دقيق للأوعية الدقيقة؛ قد تضعف المفاتيح مع فحوصات سيئة أو شبكات أوعية متفرقة جداً. ومع ذلك، تشير النتائج إلى أن الخريطة الهادئة داخل عينك يمكن أن تكون حليفاً قوياً في الحفاظ على أمن حياتك الرقمية، خصوصاً عند الجمع بينها وبين احتياطات أخرى مثل فحوصات حيوية لوجود حياة وخوارزميات التشفير المعتمدة.

الاستشهاد: Banu, Y., Rath, B.K. & Gountia, D. Secure authentication using a multidimensional retinal biometric encryption method. Sci Rep 16, 9205 (2026). https://doi.org/10.1038/s41598-026-40962-0

الكلمات المفتاحية: البيومترية الشبكية, تشفير بيومتري, المصادقة الآمنة, مفاتيح تشفيرية, اختبار العشوائية