Clear Sky Science · ar

كشف التسلل السلوكي في الوقت الفعلي مدعوم بالتعلّم الاتحادي باستخدام LSTM والانتباه وGANs ونماذج اللغة الكبيرة

لماذا تهم الدفاعات السيبرانية الأذكى الجميع

كل بريد إلكتروني ترسله، أو صورة تشاركها، أو فاتورة تدفعها عبر الإنترنت تمر عبر شبكات تتعرض لهجمات بشكل مستمر. تكافح أدوات الأمان التقليدية لاكتشاف التسللات الجديدة أو النادرة أو المخفية بذكاء دون انتهاك خصوصية المستخدم أو إغراق المحللين بتنبيهات مربكة. يقدم هذا البحث نهجًا جديدًا لمراقبة حركة البيانات الرقمية يهدف لأن يكون دقيقًا جدًا ويحترم الخصوصية بعمق، مع القدرة أيضًا على شرح قراراته بلغة يستطيع الناس فهمها.

مراقبة الهجمات دون جمع بياناتك

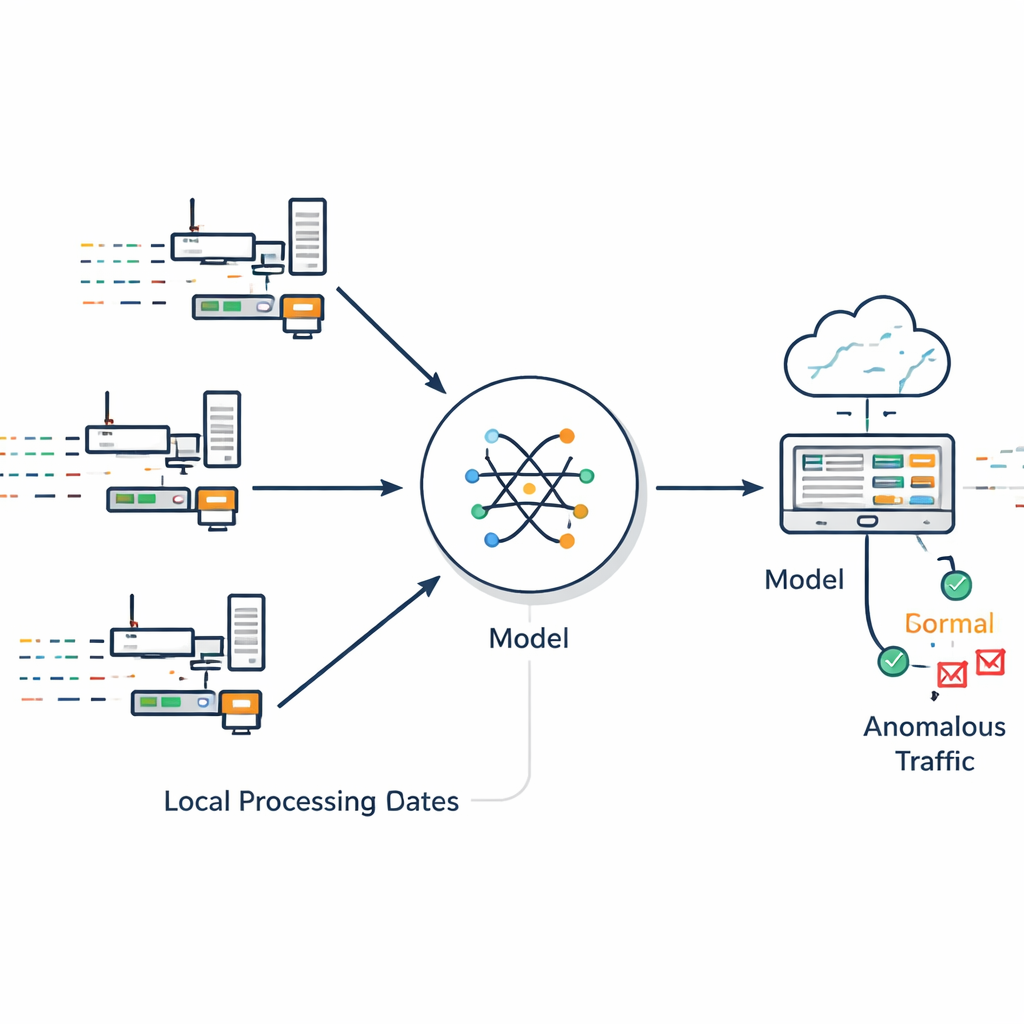

تعمل معظم أنظمة كشف التسلل كحاجز مركزي: تسحب بيانات خام من العديد من الأجهزة إلى مكان واحد وتفحصها بحثًا عن مشكلات. هذا يثير مخاوف واضحة بشأن الخصوصية ويصبح أصعب في التوسيع مع نمو الشبكات. يقترح المؤلفون نهجًا مختلفًا يسمونه إطار الكشف والتخفيف الاتحادي للتسلل، أو FIDMF. بدلًا من إرسال سجلات الحركة الخام إلى خادم مركزي، يقوم كل جهاز أو موقع مشارك بتدريب نموذج كشف محلي على بياناته الخاصة. لا يتم مشاركة إلا تحديثات النموذج المتعلمة ويتم دمجها في نموذج عالمي، ثم يعاد إرساله إلى الأجهزة. بهذه الطريقة يتعلّم النظام من مجموعة واسعة من البيئات الواقعية دون كشف البيانات الخاصة الأساسية.

التعلم من السلوك مع مرور الزمن

غالبًا ما تتكشف الهجمات كسلاسل: فحص، ثم محاولة استكشاف، ثم اختراق، أحيانًا تمتد على فترات زمنية. يركز FIDMF على هذه الأنماط السلوكية بدلًا من التوقيعات البسيطة. يستخدم شبكة عصبية واعية بالتسلسل تستطيع تذكر ما حدث سابقًا في الاتصال ومكوّن "انتباه" يبرز أهم أجزاء تدفق الحركة. هذا يساعد النظام على التركيز على الخصائص التي تشير فعليًا إلى سلوك مشبوه، مثل دفعات مفاجئة من محاولات الاتصال أو تراكيب غير معتادة من البروتوكولات، بدلاً من الانشغال بتقلبات روتينية في الاستخدام الطبيعي.

سد الثغرات بالبيانات التركيبية والبصيرة الدلالية

تحتوي الشبكات الحقيقية على نشاط عادي أكثر بكثير من الهجمات، وبعض أنواع الهجمات نادرة للغاية. يؤدي تدريب كاشف على بيانات غير متوازنة بهذه الصورة عادة إلى فقدان التهديدات غير المألوفة. يتعامل FIDMF مع هذا بطريقتين. أولًا، يستخدم تقنيات رياضية لتوليد أمثلة إضافية لأنواع الهجمات النادرة حتى يتمكن النموذج من تعلّم أنماطها بشكل أفضل. ثانيًا، يوظف نماذج توليد تُوجَّه بسياق قائم على اللغة لاختراع تباينات هجوم جديدة وواقعية تتماشى مع كيفية وصف الخبراء للتهديدات. تعطي هذه الاستراتيجية المزدوجة الكاشف عددًا أكبر بكثير من الأمثلة ذات المعنى ليتعلّم منها، مما يجعله أكثر استعدادًا لاكتشاف التسللات غير المألوفة أو "يوما‑الصفر" التي تختلف عما رُئي سابقًا.

تعليم الآلات فهم قصص الشبكة

من الابتكارات الرئيسية في هذا العمل إدخال نماذج اللغة الموجّهة بالنص إلى عالم دفاع الشبكات. العديد من ميزات الشبكة—مثل أسماء الخدمات، وأنواع البروتوكولات، وحالات الاتصال—تحمل دلالات دقيقة لا يمكن للأكواد العددية البسيطة أن تلتقطها. يحول المؤلفون هذه التفاصيل التصنيفية إلى عبارات قصيرة ويغذونها إلى نماذج لغوية مدمجة تنتج تمثيلات غنية وواعية للسياق. تساعد هذه التمثيلات الكاشف على إدراك علاقات كانت ستبقى غير مرئية، مثل كيفية ظهور خدمات وعلامات معينة معًا في حالات محفوفة بالمخاطر. كما أن نفس تكنولوجيا اللغة توجه مُولد البيانات التركيبية، مما يضمن أن تظل أنماط الهجوم المختلقة مترابطة وواقعية بدلًا من أن تكون ضوضاء عشوائية.

تفسيرات واضحة للمحللين البشريين

تتحسس فرق الأمان بطبيعة الحال من الأدوات "ذات الصندوق الأسود" التي تطلق تنبيهات دون توضيح الأسباب. يتعامل FIDMF مع هذا بربط كاشفه القائم على السلوك مع نموذج لغوي آخر متخصص في التفسير. بعد أن يعلّم النظام حدثًا على أنه مريب، يستخرج الميزات التي أسهمت أكثر في القرار—مثل دفعة من الاتصالات القصيرة أو استخدام غير معتاد للبروتوكول—ويحوّلها إلى سرد قصير وقابل للقراءة. في اختبارات مع مراجعِين خبراء، قيّمت هذه التفسيرات بأنها مفهومة ومفيدة للاستجابة للحوادث، مما يساعد المحللين على الوثوق بنتائج النظام واتخاذ إجراءات بناءً عليها.

ماذا تعني النتائج لأمن المستخدم اليومي

عبر عدة مجموعات بيانات معيارية مستخدمة على نطاق واسع، حقق FIDMF دقة عالية جدًا، محددًا بشكل صحيح كل من الحركة العادية والضارة في أكثر من 99 من كل 100 حالة مع الاحتفاظ بالبيانات الخام على الأجهزة المحلية. وبنفس القدر من الأهمية، تعامل مع أنواع الهجمات النادرة بصورة أفضل بكثير من الأساليب السابقة وحافظ على أداء قوي عبر أنواع شبكات مختلفة. للمستخدمين اليوميين، الخلاصة هي أن بناء دفاعات أقوى وأكثر تكيفًا، وفي الوقت نفسه أكثر خصوصية وشفافية، أصبح أمرًا ممكنًا. تشيء أطر مثل FIDMF بمستقبل تتعاون فيه أجهزتك بهدوء لحمايتك على الإنترنت—دون التضحية ببياناتك أو تركك في ظلام حول كيفية اتخاذ القرارات.

الاستشهاد: AlHayan, A., Al-Muhtadi, J. Federated learning-powered real-time behavioral intrusion detection leveraging LSTM, attention, GANs, and large language models. Sci Rep 16, 10172 (2026). https://doi.org/10.1038/s41598-026-40763-5

الكلمات المفتاحية: كشف التسلل, التعلّم الاتحادي, الأمن السيبراني, التعلّم العميق, نماذج اللغة الكبيرة